Die Dokumentation der Systemarchitektur dient als Bauplan für Ingenieurteams. Unter den verschiedenen verfügbaren Modellierungstechniken spielt das Bereitstellungsdiagramm eine entscheidende Rolle bei der Visualisierung der physischen Architektur eines Softwaresystems. Es ordnet die Softwareartefakte den Hardwareknoten zu, auf denen sie ausgeführt werden. Die Erstellung solcher Diagramme ist jedoch oft komplexer, als es auf den ersten Blick erscheint. Viele Teams erstellen Diagramme, die entweder irreführend, veraltet oder technisch ungenau sind.

Wenn ein Bereitstellungsdiagramm die Realität nicht widerspiegelt, entsteht Widerstand während des Entwicklungslebenszyklus. Die Einarbeitung neuer Ingenieure wird schwierig, die Fehlerbehebung in der Produktion verlangsamt sich, und die Kapazitätsplanung wird zu Ratespielerei. Dieser Leitfaden untersucht die häufigsten Fehler, die bei der Erstellung von Bereitstellungsdiagrammen auftreten. Durch das Verständnis dieser Fallen können Sie sicherstellen, dass Ihre architektonische Dokumentation ein zuverlässiges Gut bleibt.

🤔 Was ist ein Bereitstellungsdiagramm?

Ein Bereitstellungsdiagramm veranschaulicht die Laufzeitkonfiguration eines Systems. Es zeigt die beteiligten Hardwaregeräte, Server, Netzwerke und Middlewarekomponenten. Im Gegensatz zu einem Klassendiagramm, das sich auf die Codestruktur konzentriert, fokussiert dieses Diagramm auf die Umgebung. Es verbindet die Softwarekomponenten mit den physischen oder virtuellen Knoten, die sie hosten.

Wichtige Elemente sind typischerweise:

- Knoten:Stellen Hardware- oder Ausführungs-Umgebungen dar (z. B. Server, Mainframes, mobile Geräte).

- Artefakte:Stellen physische Dateien wie ausführbare Dateien, Bibliotheken oder Datendateien dar.

- Kommunikationspfade:Zeigen, wie Knoten miteinander verbunden sind (z. B. TCP/IP, HTTP, proprietäre Protokolle).

- Abhängigkeiten:Zeigen an, wie ein Artefakt über Knoten hinweg von einem anderen abhängt.

Genauigkeit hier geht nicht nur um Ästhetik. Es geht darum, eine eindeutige Quelle der Wahrheit für die Infrastruktur zu schaffen.

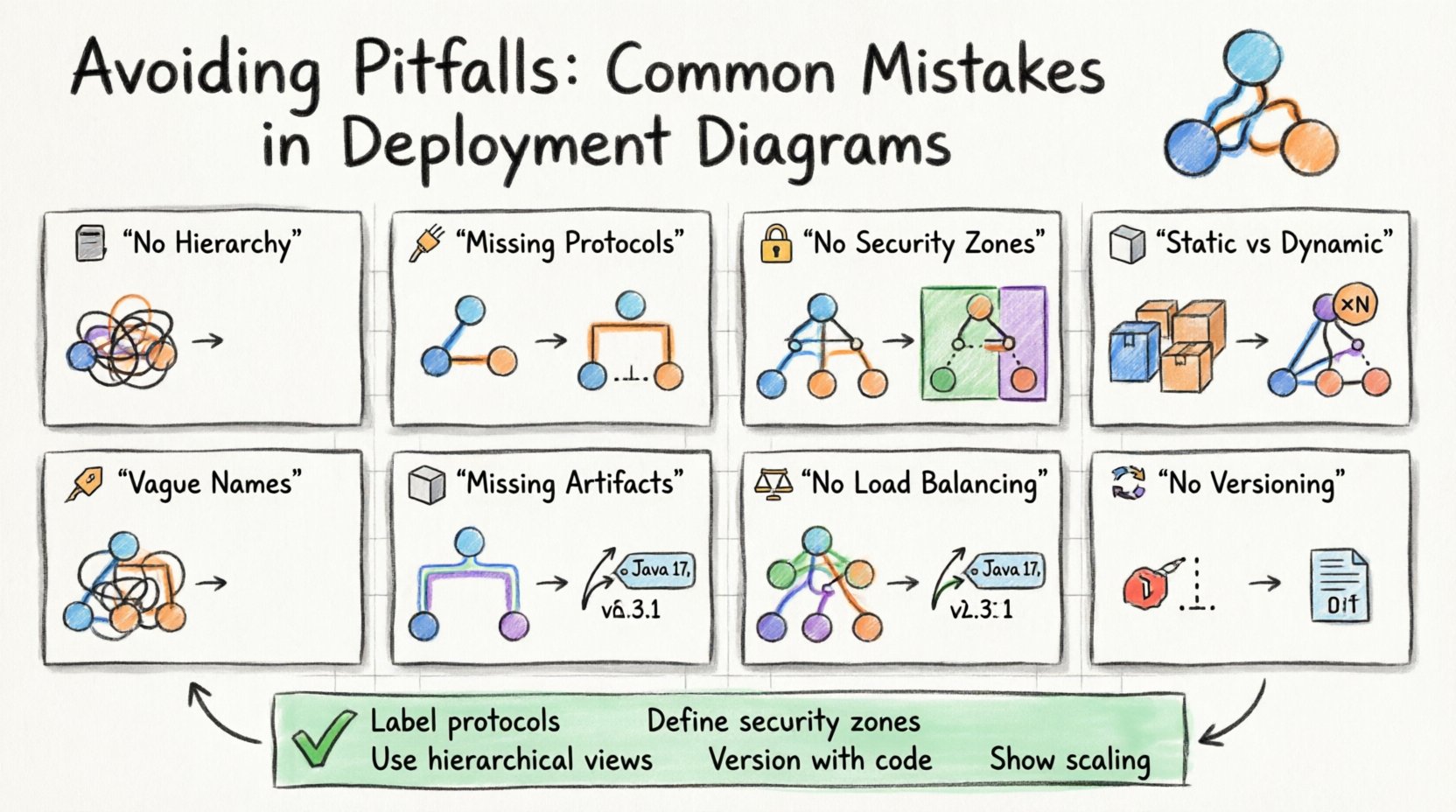

🚫 Fehler 1: Fehlende hierarchische Abstraktion

Einer der häufigsten Fehler besteht darin, versuchen zu wollen, in einer einzigen Ansicht jedes einzelne Detail darzustellen. Wenn ein System Hunderte von Knoten umfasst, wird ein flaches Diagramm zu einem verwirrenden Gewirr von Linien, das unmöglich zu lesen ist. Dies verstößt gegen das Prinzip der Abstraktion.

Warum es passiert:Architekten fürchten oft, Informationen zu verpassen. Sie versuchen, die gesamte Infrastrukturtopologie in einem einzigen Bild darzustellen, um Stakeholder zu befriedigen.

Die Folge:Das Diagramm wird unlesbar. Es verliert seine Funktion als Kommunikationsmittel. Ingenieure können einen bestimmten Server nicht schnell finden und die Beziehung zwischen Diensten nicht verstehen.

Die Lösung:Verwenden Sie mehrere Ansichten. Erstellen Sie ein Diagramm mit hoher Abstraktion, das die wichtigsten Cluster oder Regionen zeigt. Erstellen Sie dann detaillierte Unterdigramme für bestimmte Cluster. Dadurch können Sie nur dann tiefgehend nachschlagen, wenn es notwendig ist.

- Ebene 1:Globale Topologie (Regionen, Verfügbarkeitszonen).

- Ebene 2:Clusterzusammensetzung (Web-Ebene, Datenbank-Ebene).

- Ebene 3:Spezifische Knotenkonfiguration (Betriebssystemversion, Container-Typ).

Durch die hierarchische Organisation der Informationen behalten Sie Klarheit bei, ohne Details zu opfern.

🚫 Fehler 2: Ignorieren von Kommunikationsprotokollen

Die Verbindung zweier Knoten mit einer einfachen Linie impliziert Kommunikation, gibt aber nicht anwie. In komplexen Systemen bestimmt das Protokoll Leistung, Sicherheit und Zuverlässigkeit. Eine Linie mit der Beschriftung „Verbindung“ reicht nicht aus.

Warum es passiert: Es ist einfach, eine Linie zu zeichnen. Das Hinzufügen von Protokollbeschriftungen erfordert technische Überprüfung.

Die Folge:Entwickler könnten annehmen, dass eine synchrone Anfrage vorliegt, während das System tatsächlich eine asynchrone Warteschlange verwendet. Dies führt zu einer falschen Implementierung der Fehlerbehandlung und der Timeout-Logik.

Die Lösung:Beschrifte alle Assoziationen mit dem spezifischen Protokoll oder Muster.

- REST/HTTP: Standard-Webanfragen.

- gRPC:Hochleistungs-Remoteaufrufe.

- Nachrichtenwarteschlange:Asynchrone Nachrichtenübertragung (z. B. Pub/Sub).

- Datenbankabfrage:Direkter Zugriff auf SQL- oder NoSQL-Datenbanken.

Die explizite Angabe des Protokolls verhindert Missverständnisse während der Codierungsphase. Es stellt sicher, dass die Implementierung dem architektonischen Intent entspricht.

🚫 Fehler 3: Übersehen von Sicherheitsgrenzen

Infrastrukturdiagramme behandeln oft alle Knoten als gleichwertig. Sie unterscheiden selten zwischen öffentlich zugänglichen Diensten und internen, eingeschränkten Systemen. Diese Vernachlässigung verdeckt kritische Sicherheitsarchitektur.

Warum es passiert:Sicherheitsaspekte werden manchmal getrennt von der funktionalen Architektur behandelt.

Die Folge:Audits und Sicherheitsexperten können Expositionspunkte nicht leicht erkennen. Es wird schwierig, zu verifizieren, dass vertrauliche Daten keine öffentlichen Netzwerke durchqueren.

Die Lösung:Verwende unterschiedliche visuelle Hinweise für Sicherheitszonen. Gruppiere Knoten in Zonen, die Vertrauensstufen darstellen.

- Öffentliche Zone:Internet-orientierte Lastverteiler und Gateways.

- DMZ: Semi-vertrauenswürdige Dienste, die den Datenverkehr vermitteln.

- Interne Zone: Kerngeschäftslogik und Datenbanken.

- Eingeschränkte Zone:Geheimnisverwaltung und Schlüsselspeicherung.

Die Visualisierung dieser Grenzen hilft dabei, dort zu erkennen, wo Verschlüsselung obligatorisch ist. Es klärt außerdem, welche Dienste eine Authentifizierung zur Zugriffsvergabe erfordern.

🚫 Fehler 4: Verwechslung statischer und dynamischer Zustände

Bereitstellungsdigramme sind oft statische Darstellungen einer dynamischen Umgebung. Sie zeigen einen Momentaufnahme zu einem bestimmten Zeitpunkt. Doch Systeme ändern sich ständig. Ein Diagramm, das einen einzelnen Server zeigt, könnte auf eine einzelne Instanz hindeuten, während das tatsächliche System in einem Cluster läuft.

Warum es passiert:Diagrams werden einmal erstellt und bis zur nächsten großen Version vergessen.

Die Folge:Das Team glaubt, das System sei kleiner, als es ist. Die Kapazitätsplanung scheitert, weil das Diagramm die Skalierungsfaktoren nicht widerspiegelt.

Die Lösung:Verwenden Sie Notationen, um die Vielzahl anzugeben. Wenn ein Knoten einen Cluster darstellt, zeigen Sie an, dass er aus mehreren Instanzen besteht. Verwenden Sie Anmerkungen, um Skalierungsrichtlinien anzugeben.

| Visuelles Element | Bedeutung | Beispielkontext |

|---|---|---|

| Einzelknoten-Box | Eine Instanz | Veralteter Datenbankserver |

| Knoten mit „Instanz“-Beschriftung | Mehrere Kopien | Webserver-Cluster |

| Punktierte Grenze | Virtuelle Umgebung | Container-Laufzeitumgebung |

| Cloud-Symbol | Externer/verwalteter Dienst | Cloud-Objektspeicherung |

Durch die klare Kennzeichnung von Instanzen und Virtualisierung erhalten Sie ein genaueres Bild der Ressourcenanforderungen.

🚫 Fehler 5: Mehrdeutige Knotenbenennung

Knoten werden oft generisch benannt, beispielsweise als „Server 1“ oder „DB-Knoten“. In einer Produktionsumgebung sind Namenskonventionen streng. Ein Diagramm, das informelle Namen verwendet, entspricht nicht der tatsächlichen Infrastruktur.

Warum es passiert:Diagrammierungstools erlauben oft freie Texteingabe. Architekten setzen keine Namensstandards durch.

Die Folge:DevOps-Engineer können auf Basis des Diagramms keine Automatisierung von Bereitstellungen durchführen. Sie müssen manuell nachschauen, was „Server 1“ tatsächlich im Konfigurationsverwaltungssystem darstellt.

Die Lösung:Übernehmen Sie eine strikte Namenskonvention für Knoten im Diagramm. Verwenden Sie Bezeichnungen, die mit den Infrastructure-as-Code-Vorlagen übereinstimmen.

- Umgebungsprefix: prod-, dev-, staging-

- Funktions-Suffix: -api, -web, -worker

- Regionscode: -us-east, -eu-west

Beispiel: prod-api-us-east-01. Dieser Name liefert sofortige Informationen über die Umgebung, Rolle und Lage.

🚫 Fehler 6: Fehlende Abhängigkeiten und Artefakte

Es ist üblich, die Knoten und Verbindungen darzustellen, vergisst aber, die darauf befindlichen Artefakte aufzulisten. Welche Version der Laufzeit ist installiert? Welche Datenbank-Schema ist geladen? Welche Konfigurationsdateien sind vorhanden?

Warum es passiert:Man konzentriert sich auf die Topologie statt auf den Inhalt. Artefakte gelten als sekundäre Details.

Die Folge:Die Wiederholung der Umgebung schlägt fehl. Ein Entwickler richtet die Hardware korrekt ein, verwendet aber die falsche Version der Bibliothek, was zu Laufzeitfehlern führt.

Die Lösung:Fügen Sie Artefakt-Knoten innerhalb der Hardware-Knoten ein. Zeigen Sie die Versionsnummern explizit an.

- Laufzeitversion: Java 17, Python 3.9

- Middleware: Nginx 2.0, Redis 6.0

- Anwendungspaket: build-20231001.tar.gz

Diese Detailtiefe ist entscheidend für die Wiederherstellung nach einer Katastrophe. Sie sagt Ihnen genau, was bereitgestellt werden muss, um einen Knoten wiederherzustellen.

🚫 Fehler 7: Ignorieren von Skalierbarkeit und Lastverteilung

Diagnosen zeigen oft einen einzigen Eingangspunkt oder eine einzige Datenbank. In modernen Systemen ist horizontale Skalierung die Regel. Das Weglassen von Lastverteilern oder Auto-Scaling-Gruppen vermittelt eine falsche Vorstellung von der Kapazität.

Warum es passiert:Architekten entwerfen für das Minimum Viable Product (MVP) und vergessen, die Diagramme für die Produktionsgröße zu aktualisieren.

Die Folge:Das System ist darauf ausgelegt, geringe Verkehrsmengen zu bewältigen. Wenn der Verkehr stark ansteigt, verursacht das Fehlen von Redundanz Ausfälle, weil das Diagramm die Infrastrukturplanung nicht geleitet hat.

Die Lösung:Zeigen Sie stets die Eingangspunkt-Mechanismen an. Zeigen Sie Lastverteilungen, die den Datenverkehr auf eine Gruppe von Knoten verteilen. Geben Sie an, ob eine Datenbank repliziert wird.

- Lastverteilung:Wesentlich für die Verteilung von Anfragen.

- Replikation:Zeigen Sie Master-Slave-Beziehungen für Datenbanken an.

- Cache-Ebene:Zeigen Sie an, wo Caching erfolgt, um die Last zu reduzieren.

Die Visualisierung des Datenverkehrs hilft, Engpässe zu identifizieren, bevor sie in der Produktion auftreten.

🚫 Fehler 8: Vernachlässigung von Wartung und Versionsverwaltung

Diagnosen haben eine Halbwertszeit. Sie werden schnell veraltet, während das System sich weiterentwickelt. Teams vergessen oft, ihre Diagramme zusammen mit ihrem Code zu versionieren.

Warum es passiert:Diagnosen werden als statische Lieferungen behandelt, anstatt als lebendige Dokumente.

Die Folge:Das Diagramm stimmt nicht mehr mit dem Code überein. Dies führt zu Verwirrung bei der Reaktion auf Vorfälle. Ingenieure folgen dem alten Diagramm und stellen an den falschen Knoten bereit.

Die Lösung:Behandeln Sie Diagramme wie Code. Speichern Sie sie im selben Repository wie die Anwendung. Kennzeichnen Sie sie mit Versionsnummern oder Commit-Hashes.

- Versionskontrolle:Verwenden Sie Git für Diagrammdateien.

- Versionshinweise:Aktualisieren Sie das Diagramm mit jeder neuen Version.

- Audit-Trail: Halten Sie eine Historie der Änderungen für die Einhaltung von Vorschriften.

Dies stellt sicher, dass die Dokumentation immer auf die bereitgestellte Version der Software zurückverfolgt werden kann.

✅ Best-Practices-Checkliste

Um sicherzustellen, dass Ihre Bereitstellungsdiagramme wirksam bleiben, verwenden Sie während des Überprüfungsprozesses die folgende Checkliste.

- ☑️ Sind alle Knoten eindeutig benannt und konsistent mit dem Infrastrukturcode?

- ☑️ Sind Kommunikationsprotokolle auf allen Verbindungen gekennzeichnet?

- ☑️ Sind Sicherheitszonen (Öffentlich, Intern, Eingeschränkt) eindeutig definiert?

- ☑️ Ist die Version aller Software-Artikel angegeben?

- ☑️ Spiegelt das Diagramm den aktuellen Produktionszustand wider?

- ☑️ Sind Skalierungsmechanismen (Lastverteilung, Cluster) sichtbar?

- ☑️ Ist das Diagramm gemeinsam mit dem Anwendungscode versioniert?

- ☑️ Sind Abhängigkeiten zwischen Artefakten eindeutig gekennzeichnet?

- ☑️ Ist die Hierarchie logisch (Übersicht vs. Detail)?

- ☑️ Sind externe Abhängigkeiten (Drittanbieter-APIs) vermerkt?

🔍 Der Einfluss auf die Fehlerbehebung

Wenn ein System ausfällt, ist das Bereitstellungsdiagramm oft die erste Ressource, die Ingenieure überprüfen. Wenn das Diagramm korrekt ist, ist die Fehlerbehebung schneller. Wenn es falsch ist, wird Zeit verschwendet, um Verbindungen nachzuverfolgen, die nicht existieren.

Szenario A: Genaueres Diagramm

- Ingenieur prüft das Diagramm.

- Identifiziert den richtigen Datenbankknoten.

- Bestätigt das Verbindungsprotokoll (PostgreSQL über SSL).

- Die Protokolle zeigen den Fehler sofort an.

Szenario B: Ungenaues Diagramm

- Ingenieur prüft das Diagramm.

- Gehört von einer direkten Verbindung zum primären Knoten aus.

- Erkennt, dass eine versteckte Proxy-Schicht vorhanden ist.

- Wartet auf die Dokumentation zur Proxy-Konfiguration.

- Die Ausfallzeit nimmt zu.

Dies zeigt, dass die Kosten eines schlechten Diagramms in verlorener Zeit während kritischer Ereignisse gemessen werden.

🔍 Der Einfluss auf die Einarbeitung

Neue Ingenieure treten einem Team bei und müssen das System verstehen. Ein Bereitstellungsdiagramm ist eine visuelle Karte des Geländes. Wenn die Karte Straßen fehlen lässt oder Flüsse zeigt, wo nur Straßen sind, wird der Neue sich verlaufen.

Wichtige Informationen erforderlich:

- Wo wird der Code bereitgestellt?

- Wie kommunizieren die Dienste miteinander?

- Wo werden die Geheimnisse gespeichert?

- Was sind die externen Abhängigkeiten?

Ein gut gestaltetes Diagramm beantwortet diese Fragen sofort. Es verringert die kognitive Belastung für den neuen Ingenieur. Es ermöglicht ihnen, schneller beizutragen.

🛠 Werkzeuge und Automatisierung

Obwohl manuelle Zeichnungen möglich sind, sind sie fehleranfällig. Moderne Praktiken empfehlen, Diagramme aus Infrastrukturcode zu generieren. Dadurch ist sichergestellt, dass das Diagramm immer mit der tatsächlichen Umgebung synchronisiert ist.

Vorteile der Automatisierung:

- Konsistenz: Das Diagramm wird aus der Quelle der Wahrheit generiert.

- Aktualisierungen: Diagramme werden automatisch aktualisiert, wenn sich die Infrastruktur ändert.

- Validierung: Skripte können auf fehlende Verbindungen oder Sicherheitslücken prüfen.

Selbst wenn Sie manuelle Werkzeuge verwenden, sollten Sie erwägen, die Pflege von Diagrammen in Ihre CI/CD-Pipeline zu integrieren. Fordern Sie eine Überprüfung und Aktualisierung des Diagramms vor der Genehmigung einer Bereitstellung an.

📝 Abschließende Überlegungen

Die Erstellung genauer Bereitstellungsdigramme erfordert Disziplin. Es reicht nicht aus, Linien zwischen Kästchen zu zeichnen. Sie müssen die zugrundeliegende Infrastruktur, die Protokolle und die Sicherheitsanforderungen verstehen. Indem Sie die in diesem Leitfaden besprochenen häufigen Fehler vermeiden, stellen Sie sicher, dass Ihre Dokumentation ihren Zweck erfüllt.

Denken Sie daran, dass ein Diagramm ein Vertrag ist. Er stellt die Vereinbarung zwischen dem Design-Team und dem Operations-Team dar. Wenn der Vertrag unklar ist, wird das Ergebnis chaotisch sein. Wenn der Vertrag präzise ist, wird das System stabil sein.

Konzentrieren Sie sich auf Klarheit, Genauigkeit und Wartung. Halten Sie Ihre Diagramme aktuell. Verwenden Sie sie als Kommunikationsmittel, nicht nur als Anforderung für eine Projektphase. Wenn dies korrekt durchgeführt wird, wird ein Bereitstellungsdiagramm ein unschätzbarer Wert für die gesamte Organisation.

Beginnen Sie heute mit der Überprüfung Ihrer aktuellen Diagramme. Suchen Sie nach den hier aufgeführten Fehlern. Korrigieren Sie sie. Die Anstrengung, die Sie in diese Dokumentation investieren, wird sich in der Systemzuverlässigkeit und der Teameffizienz auszahlen.