Ein Bereitstellungsdiagramm dient als physisches Bauplan für ein Software-System. Im Gegensatz zu anderen UML-Diagrammen, die sich auf die logische Struktur oder das Verhalten konzentrieren, zeigt diese spezifische Ansicht die Hardware- und Software-Infrastruktur ab. Es veranschaulicht, wo die Systemkomponenten tatsächlich ausgeführt werden. Das Verständnis der wichtigsten Elemente ist für Architekten und Entwickler unerlässlich, die die Topologie einer Anwendungsumgebung visualisieren müssen. Dieser Leitfaden analysiert die zentralen Komponenten, Beziehungen und bewährten Praktiken, die bei der Erstellung effektiver Bereitstellungsmodelle berücksichtigt werden müssen.

🏗️ Verständnis des Kontexts des Bereitstellungsdiagramms

Die Systemarchitektur erfordert mehr als nur Code; sie erfordert einen physischen Ort. Das Bereitstellungsdiagramm liefert diesen Kontext. Es beantwortet entscheidende Fragen zur Laufzeitumgebung. Wo läuft die Anwendung? Welche Abhängigkeiten bestehen zwischen Hardware und Software? Wie kommunizieren die verschiedenen Knoten miteinander? Dieses Diagramm schließt die Lücke zwischen Design und Implementierung. Es verbindet die logischen Softwarekomponenten mit den physischen Knoten, die sie hosten.

Für Teams, die an verteilten Systemen arbeiten, ist dieses Diagramm unverzichtbar. Es klärt die Grenzen zwischen Diensten und identifiziert mögliche Engpässe im Netzwerk. Durch die Standardisierung der visuellen Darstellung können Stakeholder sich vor Beginn der Bereitstellung auf die Infrastrukturanforderungen einigen. Dies verringert die Unklarheiten während der Bauphase. Es dient auch als Referenz für Betriebs-Teams, die die laufende Umgebung verwalten.

🖥️ Kernkomponenten: Knoten und Geräte

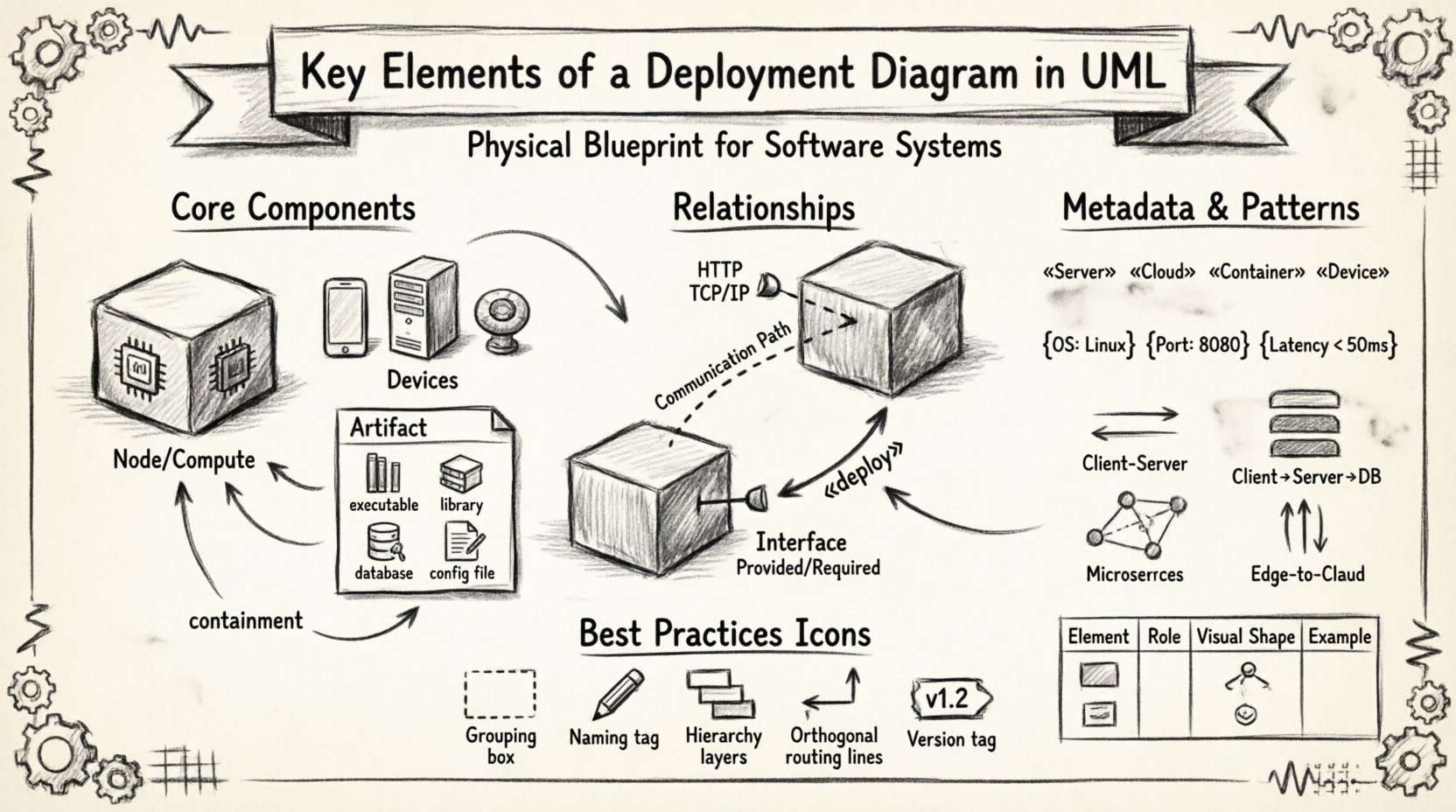

Im Zentrum eines Bereitstellungsdiagramms stehen die Knoten. Diese stellen die rechnerischen Ressourcen dar, auf denen Software-Artefakte gespeichert sind. Knoten sind die grundlegenden Bausteine der physischen Architektur. Sie reichen von einfachen Endgeräten bis hin zu komplexen Server-Clustern.

1. Rechenknoten

Ein Rechenknoten stellt eine Verarbeitungseinheit mit Speicher- und Ausführungsfähigkeiten dar. Er ist oft gleichbedeutend mit einem Server oder einer virtuellen Maschineninstanz. In modernen Kontexten könnte dies ein Container-Host oder eine Cloud-Funktionsinstanz sein. Wichtige Eigenschaften sind:

- Verarbeitungsleistung: Der Knoten muss über ausreichende CPU-Kapazität verfügen, um die zugewiesenen Arbeitslasten zu bewältigen.

- Speicher: Die verfügbare RAM-Kapazität bestimmt, wie viele Anwendungen gleichzeitig ausgeführt werden können.

- Betriebssystemkompatibilität: Der Knoten muss das Betriebssystem unterstützen, das von den Software-Artefakten benötigt wird.

Beim Modellieren eines Rechenknotens hat die Form typischerweise die Gestalt eines Würfels oder eines generischen Kastens. Innerhalb des Knotens platzieren Sie die spezifischen Softwarekomponenten, die dort ausgeführt werden. Diese Enthaltsbeziehung ist entscheidend für das Verständnis der Ressourcenallokation.

2. Geräte

Geräte unterscheiden sich von Rechenknoten in ihrer Rolle. Sie stellen oft Endbenutzer-Hardware oder spezialisierte Hardware-Peripherie dar. Beispiele sind Arbeitsstationen, Smartphones, Tablets und IoT-Sensoren. Während Rechenknoten sich auf die intensive Verarbeitung konzentrieren, legen Geräte den Fokus auf Interaktion und Datenbeschaffung.

- Benutzeroberfläche: Geräte sind oft der Zugangspunkt für menschliche Benutzer.

- Dateneingabe: Sensoren und Eingabegeräte sammeln Daten aus der physischen Welt.

- Konnektivität: Geräte müssen eine Verbindung zum Netzwerk aufrechterhalten, um funktionieren zu können.

Es ist wichtig, zwischen einem generischen Gerät und einem spezifischen Hardware-Modell zu unterscheiden. In Diagrammen auf hoher Ebene ist der spezifische Modellname weniger relevant als die Funktionalität. Bei hardware-spezifischen Bereitstellungen könnte jedoch der genaue Modellname notiert werden, um die Treiberkompatibilität zu gewährleisten.

3. Ausführungs-Umgebungen

Nicht alle Knoten sind gleich. Einige stellen spezifische Ausführungs-Umgebungen dar. Ein Knoten könnte als „Java Runtime Environment“ oder als „Web-Server“ gekennzeichnet sein. Dies verleiht dem Diagramm semantischen Wert. Es sagt dem Leser genau, welche Software-Stack auf der Hardware läuft. Diese Unterscheidung hilft bei der Fehlerbehebung und der Kapazitätsplanung.

📦 Artefakte: Der Softwareinhalt

Artefakte sind die physischen Darstellungen der Softwarekomponenten. Während Komponenten die logische Struktur des Codes beschreiben, beschreiben Artefakte die tatsächlichen Dateien oder Binärdateien, die bereitgestellt werden. Sie sind die greifbaren Elemente, die von einer Entwicklungs-Umgebung auf einen Produktions-Server übertragen werden.

Arten von Artefakten

- Ausführbare Dateien:Binärdateien, die direkt auf dem Betriebssystem ausgeführt werden.

- Bibliotheken:Geteilte Code-Module, die vom ausführbaren Programm benötigt werden.

- Datenbanken:Schema-Dateien oder Datenspeicher, die auf einem Server befinden.

- Konfigurationsdateien:Einstellungen, die definieren, wie die Anwendung funktioniert.

- Webseiten:Statische HTML- oder CSS-Dateien, die an Clients gesendet werden.

Artefakte werden normalerweise als Rechtecke mit einer Leiste in der rechten oberen Ecke dargestellt. Dieser visuelle Hinweis unterscheidet sie von logischen Komponenten. Das Platzieren eines Artefakts innerhalb eines Knotens zeigt an, dass die Datei auf diesem spezifischen Gerät installiert ist. Wenn ein Artefakt nicht innerhalb eines Knotens liegt, bedeutet dies, dass er übertragen wird oder sich in einer Repository befindet.

Bereitstellungszusammenhänge

Wie ein Artefakt zu einem Knoten gelangt, wird durch einen Bereitstellungszusammenhang beschrieben. Dies ist eine gerichtete Assoziation. Sie zeigt an, dass das Artefakt auf den Knoten bereitgestellt wird. Der Zusammenhang trägt oft ein Stereotyp, um die Art der Bereitstellung anzugeben. Zum Beispiel könnte er als „Kopieren“ oder „Verknüpfen“ gekennzeichnet sein. Dies erhöht die Genauigkeit des Diagramms.

🔗 Kommunikationspfade und Schnittstellen

Knoten existieren nicht isoliert. Sie kommunizieren, um Daten zu teilen und Aufgaben zu koordinieren. Das Bereitstellungsdiagramm muss zeigen, wie diese Verbindungen hergestellt werden. Dies wird durch Kommunikationspfade und Schnittstellen erreicht.

Kommunikationspfade

Ein Kommunikationspfad verbindet zwei Knoten. Er stellt den Netzwerkkanal dar, der für den Datenaustausch verwendet wird. Dies könnte ein lokales Netzwerk, ein weites Netzwerk oder ein spezifischer Protokollverbindung sein. Der Pfad selbst ist oft eine einfache Linie, die die Knoten verbindet.

- Netzwerktyp:Geben Sie an, ob die Verbindung kabelgebunden, kabellos oder virtuell ist.

- Protokoll:Geben Sie das Kommunikationsprotokoll an (z. B. HTTP, TCP/IP, SSH).

- Bandbreite:Hochlevel-Diagramme könnten Bandbreitenanforderungen notieren.

Bei der Modellierung von Cloud-Architekturen kreuzen Kommunikationspfade häufig Netzwerkgrenzen. Sicherheit ist hier ein zentrales Anliegen. Das Diagramm sollte andeuten, wo Firewalls oder Verschlüsselung erforderlich sein könnten. Die Visualisierung des Pfads hilft, Einzelstörpunkte in der Netztopologie zu identifizieren.

Schnittstellen

Schnittstellen definieren die Interaktionspunkte zwischen Knoten. Sie legen die Verträge fest, die erfüllt sein müssen, damit die Kommunikation gelingt. Eine Schnittstelle wird oft als Kreis oder als Lollipoptnotation dargestellt, die an einen Knoten angehängt ist.

- Bereitgestellte Schnittstellen:Dienste, die der Knoten anderen anbietet.

- Benötigte Schnittstellen:Dienste, die der Knoten von anderen benötigt, um zu funktionieren.

Das Zuordnen von Schnittstellen stellt sicher, dass Abhängigkeiten klar sind. Wenn Knoten A eine Schnittstelle benötigt, die Knoten B bereitstellt, ist die Beziehung eindeutig. Dies verhindert Integrationsfehler während der Systemmontagephase.

🧩 Stereotypen und Einschränkungen

Um dem Diagramm Tiefe zu verleihen, ohne es zu überladen, verwenden Modelle Stereotypen und Einschränkungen. Dies sind Metadaten-Tagging, die zusätzliche Informationen über die Elemente liefern.

Stereotypen

Ein Stereotyp ist ein Schlüsselwort, das in Guillemets eingeschlossen ist (z. B. <<Stereotyp>>). Es modifiziert das Standard-UML-Element. Häufige Stereotypen für Bereitstellungsdigramme sind:

- <<Gerät>>:Zeigt ein generisches Hardwaregerät an.

- <<Server>>:Zeigt einen dedizierten Serverknoten an.

- <<Cloud>>:Zeigt einen Knoten an, der in einer Cloud-Umgebung gehostet wird.

- <<Container>>:Zeigt eine containerisierte Laufzeitumgebung an.

Durch die Verwendung von Stereotypen bleibt das Diagramm flexibel. Sie können die spezifischen Implementierungsdetails ändern, ohne die gesamte Struktur neu zeichnen zu müssen. Es abstrahiert die Technologie-Stack, behält aber die architektonische Absicht bei.

Einschränkungen

Einschränkungen sind Bedingungen, die erfüllt sein müssen, damit die Bereitstellung gültig ist. Sie werden oft in geschweiften Klammern geschrieben. Beispiele sind:

- {OS: Linux} – Der Knoten muss Linux ausführen.

- {Port: 8080} – Die Anwendung hört auf Port 8080.

- {Latenz < 50ms} – Der Kommunikationspfad muss eine geringe Latenz aufweisen.

Einschränkungen unterstützen bei Compliance- und Sicherheitsprüfungen. Sie stellen sicher, dass die Bereitstellung bestimmten regulatorischen oder Leistungsstandards entspricht. Die Dokumentation dieser Grenzwerte im Diagramm verhindert Konfigurationsabweichungen.

📋 Vergleich von Bereitstellungselementen

Um die Unterschiede zwischen den verschiedenen Elementen zu klären, fasst die folgende Tabelle ihre Rollen und visuellen Darstellungen zusammen.

| Element | Rolle | Visuelle Form | Beispiel |

|---|---|---|---|

| Knoten | Rechenressource | 3D-Würfel oder -Kasten | Anwendungsserver |

| Artefakt | Physische Software-Datei | Rechteck mit Tab | Binäre Ausführbare Datei |

| Kommunikationspfad | Netzwerkverbindung | Linie | Internet-Verbindung |

| Schnittstelle | Interaktionspunkt | Kreis oder Lollipop | API-Endpunkt |

| Gerät | Endbenutzer-Hardware | Rechteckiges Geräte-Symbol | Mobiltelefon |

Die Verwendung dieser Tabelle als Referenz stellt Konsistenz über verschiedene Diagramme innerhalb desselben Projekts sicher. Sie hilft den Teammitgliedern, schnell den Zweck jedes Symbols zu erkennen.

🎨 Best Practices für die Diagrammgestaltung

Die Erstellung eines Bereitstellungsdiagramms erfordert mehr als nur das Anordnen von Formen auf einer Leinwand. Es erfordert einen disziplinierten Ansatz bezüglich Layout und Informationshierarchie. Gute Gestaltung verringert die kognitive Belastung für alle, die die Architektur lesen.

1. Gruppierung und Verschachtelung

Verwenden Sie die Enthaltensein-Beziehung, um Beziehungen darzustellen. Wenn mehrere Knoten demselben Rechenzentrum oder Cloud-Region zugehören, gruppieren Sie sie visuell. Verwenden Sie eine Begrenzungsbox, um die Umgebung darzustellen. Dadurch wird das Diagramm skalierbar. Wenn das System wächst, können Sie Knoten der Gruppe hinzufügen, ohne die Gesamtstruktur zu ändern.

2. Namenskonventionen

Konsistente Benennung ist entscheidend. Verwenden Sie ein standardisiertes Format für Knotennamen. Zum Beispiel präfixieren Sie Servernamen mit ihrer Funktion (z. B. APP-01, DB-01). Vermeiden Sie generische Namen wie Server1. Spezifische Namen erleichtern die Fehlerbehebung, wenn das Diagramm als Referenz während Vorfälle verwendet wird.

3. Detailhierarchie

Versuchen Sie nicht, in einem Diagramm alle Details darzustellen. Erstellen Sie zunächst eine Übersicht auf hoher Ebene. Erstellen Sie dann detaillierte Diagramme für spezifische Untergliederungen. Ein einzelnes Diagramm mit Hunderten von Knoten wird unleserlich. Die Aufteilung der Architektur in logische Abschnitte bewahrt die Übersichtlichkeit.

4. Verbindungsverwaltung

Netzwerkverbindungen können schnell verflechten. Verwenden Sie orthogonale Routing-Verfahren für Verbindungen. Vermeiden Sie Kreuzungen von Linien so weit wie möglich. Wenn Linien kreuzen müssen, verwenden Sie ein Brückensymbol, um keine Verbindung anzugeben. Dies verhindert Missverständnisse bezüglich der Topologie.

5. Versionskontrolle

Bereitstellungsdigramme entwickeln sich weiter. Software-Updates verändern die Infrastruktur. Hardware wird ausgetauscht. Netzwerke werden neu konfiguriert. Halten Sie das Diagramm versioniert. Kennzeichnen Sie das Diagramm mit der Release-Version, die es darstellt. Dadurch wird sichergestellt, dass die Dokumentation mit der tatsächlich bereitgestellten Realität übereinstimmt.

🌐 Häufige architektonische Muster

Es gibt Standardmuster, die Bereitstellungsdigramme oft darstellen. Die Erkennung dieser Muster hilft bei der effizienten Kommunikation des Systemdesigns.

Client-Server-Modell

Dies ist das traditionellste Muster. Ein Client-Gerät fordert Dienste von einem Server-Knoten an. Das Diagramm zeigt einen klaren Datenfluss vom Gerät zum Server. Der Server verarbeitet die Anfrage und gibt eine Antwort zurück. Dieses Muster ist in Unternehmensanwendungen üblich.

Mehrschichtarchitektur

Komplexe Systeme verwenden oft mehrere Schichten. Eine Präsentationsschicht verwaltet die Benutzeroberfläche. Eine Anwendungsschicht verwaltet die Geschäftslogik. Eine Datenschicht verwaltet die Speicherung. Das Bereitstellungsdigramm zeigt diese Schichten auf separaten Knoten. Diese Trennung verbessert Skalierbarkeit und Sicherheit.

Mikrodienste

In modernen cloud-nativen Architekturen werden Systeme in kleine Dienste aufgeteilt. Jeder Dienst läuft in seinem eigenen Container oder Knoten. Das Bereitstellungsdigramm zeigt viele kleine Knoten, die über ein Netzwerk kommunizieren. Dieses Muster betont lose Kopplung und unabhängige Bereitstellung.

Edge Computing

Edge Computing platziert die Verarbeitung näher an der Datenquelle. Das Diagramm zeigt Geräte am Rand, die mit einer zentralen Cloud verbunden sind. Die Daten werden lokal verarbeitet, um die Latenz zu reduzieren. Dies ist bei IoT-Szenarien üblich, bei denen die Netzwerkzuverlässigkeit eine Rolle spielt.

⚠️ Häufige Fehler, die vermieden werden sollten

Selbst erfahrene Modellierer begehen Fehler. Die Aufmerksamkeit für häufige Fehler hilft, die Integrität der Dokumentation zu wahren.

- Ignorieren der Latenz:Das Nicht-Beachten, dass bestimmte Knoten geografisch weit voneinander entfernt sind, kann zu Leistungsproblemen führen.

- Überlastung von Knoten:Die Darstellung zu vieler Artefakte auf einem Knoten macht das Diagramm unübersichtlich.

- Fehlende Sicherheitsebenen:Das Weglassen von Firewalls oder Lastverteilern verdeckt kritische Infrastrukturdetails.

- Statische Darstellung:Das Diagramm als statisch zu behandeln, wenn das System dynamisch ist, kann zu Verwirrung führen.

- Fehlende Beschriftungen:Unbeschriftete Verbindungen machen es unmöglich, den Datenfluss zu verstehen.

Die frühzeitige Behandlung dieser Fallen stellt sicher, dass das Diagramm während des gesamten Systemlebenszyklus nützlich bleibt. Regelmäßige Überprüfungen mit dem Betriebsteam können helfen, Lücken im Modell zu erkennen.

🔄 Wartung und Evolution

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Wenn sich das System ändert, muss auch das Diagramm entsprechend aktualisiert werden. Dazu ist ein Prozess zur Aktualisierung des Modells erforderlich. Wenn ein neuer Server hinzugefügt wird, sollte das Diagramm aktualisiert werden. Wenn ein Dienst eingestellt wird, sollte der Knoten entfernt werden.

Automatisierte Werkzeuge können helfen, das Diagramm mit der Infrastruktur synchron zu halten. Einige Systeme ermöglichen das Importieren von Echtzeit-Topologie-Daten. Während manuelles Modellieren Flexibilität bietet, verringert automatisierte Synchronisierung das Risiko veralteter Informationen. Dennoch ist eine manuelle Überprüfung weiterhin erforderlich, um die logische Richtigkeit der Architektur zu validieren.

Die Dokumentation sollte zusammen mit den Code-Repositories gespeichert werden. Dadurch wird sichergestellt, dass Entwickler beim Schreiben neuer Funktionen Zugriff auf die Infrastrukturkarte haben. Sie unterstützt auch die Einarbeitung neuer Teammitglieder, die das Systemumfeld verstehen müssen.

🛠️ Praktische Umsetzungsschritte

Beim Erstellen eines neuen Bereitstellungsdiagramms sollte ein strukturierter Ansatz verfolgt werden.

- Bestimmen Sie den Umfang:Ermitteln Sie, welter Teil des Systems Sie modellieren.

- Listen Sie die Knoten auf:Führen Sie alle beteiligten Hardware- und virtuellen Maschinen auf.

- Identifizieren Sie Artefakte:Führen Sie die Softwarekomponenten auf, die installiert werden müssen.

- Definieren Sie Verbindungen:Zeichnen Sie die Netzwerkpfade zwischen den Knoten.

- Fügen Sie Einschränkungen hinzu:Notieren Sie spezifische Anforderungen für die Umgebung.

- Überprüfen:Überprüfen Sie das Diagramm mit dem Team auf Genauigkeit.

Dieser Arbeitsablauf stellt sicher, dass nichts übersehen wird. Er schafft eine umfassende Sicht auf das System. Die konsequente Einhaltung dieser Schritte führt zu zuverlässiger architektonischer Dokumentation.

📈 Schlussfolgerung zur Visualisierung

Das Bereitstellungsdiagramm ist ein entscheidendes Werkzeug für Systemarchitekten. Es übersetzt abstrakte Anforderungen in einen konkreten physischen Plan. Durch die Beherrschung der zentralen Elemente – Knoten, Artefakte, Pfade und Schnittstellen – können Teams robuste Systeme aufbauen. Die visuelle Klarheit, die dieses Diagramm bietet, verringert das Risiko während der Bereitstellung. Es bringt Entwicklung und Betrieb auf eine gemeinsame Verständnisgrundlage für die Infrastruktur.

Die Investition von Zeit in die Erstellung genauer Diagramme zahlt sich bei Wartung und Fehlerbehebung aus. Wenn Probleme auftreten, dient das Diagramm als Karte zum Problem. Es leitet den Untersuchungsprozess. Daher ist die Pflege hochwertiger Bereitstellungsdiagramme nicht nur eine Dokumentationsaufgabe, sondern eine strategische Ressource für die Systemzuverlässigkeit.