Die Softwareentwicklung geht nicht nur darum, Code zu schreiben; es geht darum, Wert zu liefern. Die Reise von einer Idee bis hin zu einer funktionsfähigen Anwendung umfasst mehrere Stadien, von denen jedes für das endgültige Ergebnis entscheidend ist. Unter diesen Stadien steht die Bereitstellung als entscheidender Übergang zwischen Entwicklung und Produktion. Es ist der Moment, in dem der Code von der Umgebung eines Entwicklers in die Hände des Endbenutzers gelangt. Das Verständnis der Rolle von Bereitstellungen im Rahmen der Software-Lebenszyklus-Verwaltung (SLM) ist für jedes Unternehmen unerlässlich, das Stabilität, Geschwindigkeit und Zuverlässigkeit anstrebt.

Diese Anleitung untersucht die komplexen Abläufe der Bereitstellung, deren Visualisierung durch Bereitstellungsdiagramme sowie deren Integration in umfassendere Lebenszyklusprozesse. Wir werden Strategien, Risiken, Automatisierung und die Metriken untersuchen, die den Erfolg definieren. Unabhängig davon, ob Sie Entwickler, Betriebsingenieur oder Projektmanager sind – das Verständnis dieser Konzepte sorgt für reibungslosere Übergänge und weniger Störungen.

🔍 Verständnis der Software-Bereitstellung im Lebenszyklus

Bereitstellung wird oft mit Release verwechselt, doch es handelt sich um unterschiedliche Phasen innerhalb der Software-Lebenszyklus-Verwaltung. Die Entwicklung konzentriert sich auf Erstellung und Testen, während die Bereitstellung sich auf Verfügbarkeit und Wartung konzentriert. Im Kontext der SLM ist die Bereitstellung die Umsetzung des Plans, um die Software in einer Zielumgebung zugänglich zu machen.

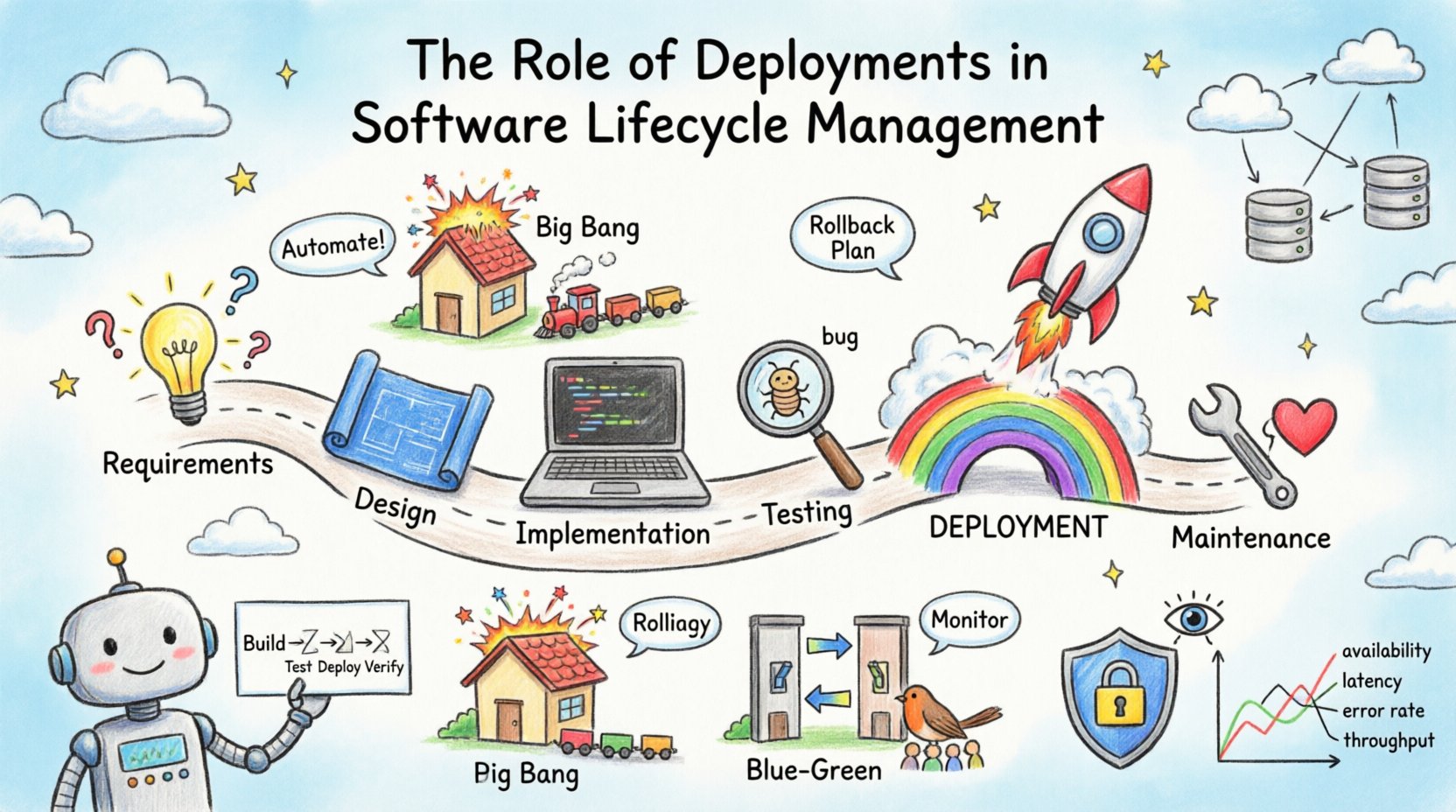

Der Lebenszyklus verläuft typischerweise entweder linear oder iterativ:

- Anforderungserhebung: Festlegen dessen, was gebaut werden muss.

- Entwurf:Architektur der Lösung.

- Implementierung:Schreiben des eigentlichen Codes.

- Testen:Überprüfung der Funktionalität und Stabilität.

- Bereitstellung:Verschieben des Codes in die Produktion.

- Wartung:Dauerhafte Unterstützung und Aktualisierungen.

Die Bereitstellung fungiert als Schleuse. Wenn der Bereitstellungsprozess fehlerhaft ist, kann selbst die robusteste Anwendung in der Produktion versagen. Deshalb erfordert sie sorgfältige Planung und Umsetzung. Dazu gehören die Konfiguration von Servern, die Verwaltung von Abhängigkeiten sowie die Sicherstellung der Datenintegrität.

📐 Das Bereitstellungsdiagramm: Eine visuelle Bauplanung

Um die Komplexität zu bewältigen, verlassen sich Teams auf visuelle Darstellungen. Das Bereitstellungsdiagramm ist ein zentraler Bestandteil dieses Prozesses. Es bietet einen statischen Überblick über die physische Hardware- und Softwarearchitektur. Im Gegensatz zum Klassendiagramm, das sich auf die Struktur konzentriert, legt das Bereitstellungsdiagramm den Fokus auf die Topologie.

Wichtige Komponenten eines Bereitstellungsdiagramms

Beim Erstellen eines Bereitstellungsdiagramms spielen mehrere Elemente eine Rolle, um die Infrastruktur darzustellen:

- Knoten: Diese stellen physische Hardware oder Ausführungs-Umgebungen dar, wie Server, Router oder Cloud-Instanzen. Sie können abstrakt (eine virtuelle Maschine) oder konkret (eine bestimmte Server-Rack) sein.

- Artefakte: Dies sind die greifbaren Liefergegenstände, wie ausführbare Dateien, Bibliotheken oder Datenbank-Skripte, die auf den Knoten gespeichert sind.

- Kommunikationspfade: Linien, die Knoten verbinden, zeigen Netzwerkverbindungen, Protokolle oder Richtungen des Datenflusses an.

- Schnittstellen: Definierte Punkte, an denen die Software mit der externen Umgebung oder anderen Systemen interagiert.

Durch die Verwendung dieser Diagramme können Teams Engpässe identifizieren, bevor sie eintreten. Zum Beispiel könnte ein Diagramm zeigen, dass der gesamte Datenverkehr über einen einzigen Gateway fließt, was ein potenzieller Einzelpunkt des Versagens darstellt. Die Visualisierung der Bereitstellungstopologie unterstützt die Kapazitätsplanung und die Ressourcenallokation.

Warum die Bereitstellung visualisieren?

- Klarheit:Interessenten können die Infrastruktur verstehen, ohne Code lesen zu müssen.

- Planung: Hilft bei der Schätzung der Kosten für Hosting und Bandbreite.

- Sicherheit: Zeigt auf, wo Daten in das System eintreten und es verlassen, was Sicherheitsprüfungen unterstützt.

- Onboarding: Neue Teammitglieder können die Systemarchitektur schneller verstehen.

🔄 Bereitstellungstrategien und -methoden

Wie der Code in die Produktion gelangt, ist von entscheidender Bedeutung. Unterschiedliche Projekte erfordern unterschiedliche Ansätze, abhängig von der Risikobereitschaft, der Aktualisierungshäufigkeit und der Größe der Nutzerbasis. Nachfolgend sind die wichtigsten Methoden aufgeführt, die in der modernen Lebenszyklusverwaltung eingesetzt werden.

1. Big-Bang-Bereitstellung

Dies ist der traditionelle Ansatz, bei dem das gesamte System auf einmal ersetzt wird. Er ist einfach zu planen, birgt aber ein hohes Risiko. Wenn etwas schief geht, fällt der gesamte Dienst aus. Er eignet sich für kleine Systeme oder interne Werkzeuge, bei denen Ausfallzeiten akzeptabel sind.

2. Rolling-Bereitstellung

Bei dieser Strategie werden neue Versionen schrittweise bereitgestellt. Instanzen werden nacheinander aktualisiert, während der Rest weiterhin betriebsbereit bleibt. Dadurch wird eine hohe Verfügbarkeit während des Übergangs gewährleistet. Sie wird weithin in verteilten Systemen eingesetzt.

3. Blue-Green-Bereitstellung

Hierbei werden zwei identische Umgebungen aufrechterhalten: Blau (aktuell live) und Grün (neue Version). Der Datenverkehr wird von Blau auf Grün umgeschaltet, sobald die Tests abgeschlossen sind. Falls Probleme auftreten, kann der Datenverkehr sofort zurückgesetzt werden. Diese Methode minimiert die Ausfallzeit erheblich.

4. Canary-Bereitstellung

Hier wird die neue Version zunächst an einer kleinen Nutzergruppe bereitgestellt. Wenn die Metriken gut ausfallen, wird die Bereitstellung auf die gesamte Nutzerbasis ausgeweitet. Dadurch wird der Bereich potenzieller Fehler eingeschränkt.

Vergleich von Bereitstellungstrategien

| Strategie | Komplexität | Risiko | Beste Einsatzmöglichkeit |

|---|---|---|---|

| Big Bang | Niedrig | Hoch | Kleine Projekte, Wartungsfenster |

| Rollend | Mittel | Mittel | Große verteilte Systeme |

| Blau-Grün | Hoch | Niedrig | Kritische Produktions-Systeme |

| Kanarienvogel | Hoch | Niedrig | Benutzerorientierte Funktionen, A/B-Tests |

⚙️ Automatisierung und kontinuierliche Integration

Manuelle Bereitstellung ist anfällig für menschliche Fehler. In einem reifen Lebenszyklus ist Automatisierung unverzichtbar. Continuous Integration und Continuous Deployment (CI/CD) Pipelines automatisieren die Test- und Bereitstellungsschritte.

Ein typischer automatisierter Pipeline umfasst:

- Build: Kompilieren des Codes und Paketieren von Artefakten.

- Test: Ausführen von Einheitstests, Integrations- und Sicherheitstests automatisch.

- Bereitstellen: Hochladen von Artefakten in die Staging- oder Produktionsumgebung.

- Überprüfen: Automatisierte Rauchtests, um zu bestätigen, dass die Bereitstellung erfolgreich war.

Die Automatisierung verringert die Zeit zwischen einem Code-Commit und einer Live-Funktion. Sie sorgt auch für Konsistenz. Jede Bereitstellung folgt denselben Schritten, wodurch Konfigurationsabweichungen reduziert werden. Diese Konsistenz ist entscheidend für die Fehlerbehebung, wenn Probleme auftreten.

Vorteile der automatisierten Bereitstellung

- Geschwindigkeit: Releases können mehrmals am Tag erfolgen.

- Zuverlässigkeit: Skripte beseitigen Vermutungen und manuelle Tippfehler.

- Skalierbarkeit: Pipelines können eine erhöhte Last ohne zusätzlichen Aufwand bewältigen.

- Rückverfolgbarkeit: Jede Änderung wird protokolliert und mit einem bestimmten Commit verknüpft.

🛡️ Risikomanagement und Rollback-Pläne

Selbst bei Automatisierung gehen Dinge manchmal schief. Die Bereitstellung ist die riskanteste Phase im Lebenszyklus. Ein fehlgeschlagener Deployment kann zu Datenverlust, Dienstausfällen oder Sicherheitsverletzungen führen. Daher ist ein robustes Rollback-Plan obligatorisch.

Vorbereitung auf Ausfälle

- Feature-Flags: Ermöglichen das Ein- oder Ausschalten von Funktionen, ohne den Code erneut bereitzustellen.

- Datenbank-Backups: Stellen Sie sicher, dass die Daten vor Schema-Änderungen wiederherstellbar sind.

- Gesundheitsprüfungen: Definieren Sie klare Metriken, um festzustellen, ob ein Deployment gesund ist.

- Kommunikation: Informieren Sie die Beteiligten unverzüglich, wenn Probleme erkannt werden.

Ein Rollback-Strategie sollte ebenso gut geübt sein wie die Bereitstellung selbst. Wenn die neue Version Latenzspitzen oder einen Anstieg der Fehlerquoten verursacht, muss das System automatisch auf die vorherige stabile Version zurückkehren. Diese Fähigkeit wird oft als „selbstheilende“ Infrastruktur bezeichnet.

📊 Überwachung und Feedback-Schleifen

Die Bereitstellung endet nicht, wenn der Code live ist. Sie markiert den Beginn der Beobachtungsphase. Die Überwachung liefert die Feedback-Schleife, die für die nächste Iteration des Lebenszyklus notwendig ist.

Wichtige Metriken zur Verfolgung

- Verfügbarkeit: Ist der Dienst aktiv und läuft?

- Latenz: Wie schnell werden Anfragen verarbeitet?

- Fehlerquote: Wie viele Anfragen schlagen fehl?

- Durchsatz: Wie viele Anfragen werden pro Sekunde verarbeitet?

Beobachtbarkeit geht über einfache Metriken hinaus. Sie beinhaltet Protokolle und Spuren, um zu verstehen, warum etwas passiert ist. Wenn eine Bereitstellung fehlschlägt, helfen Protokolle dabei, die genaue Codezeile oder Konfigurationsänderung zu identifizieren, die das Problem verursacht hat. Diese Daten informieren die nächste Entwicklungsphase und stellen sicher, dass ähnliche Probleme zukünftig vermieden werden.

🔒 Sicherheit und Compliance bei der Bereitstellung

Sicherheit kann kein nachträglicher Gedanke sein. Sie muss in die Bereitstellungspipeline integriert werden. Dieser Begriff ist als DevSecOps bekannt.

- Scannen von Sicherheitslücken:Scannen Sie Container und Abhängigkeiten automatisch nach bekannten Sicherheitslücken.

- Verwaltung von Geheimnissen:Härten Sie keine Anmeldeinformationen ein. Verwenden Sie sichere Tresore, um Schlüssel und Passwörter zu verwalten.

- Zugriffssteuerung:Stellen Sie sicher, dass nur autorisiertes Personal Bereitstellungen auslösen kann.

- Audits:Führen Sie Aufzeichnungen darüber, wer was und wann bereitgestellt hat.

Compliance-Anforderungen bestimmen oft, wie Daten gespeichert und verarbeitet werden. Bereitstellungsdigramme helfen Audits, zu verstehen, wo sensible Daten gespeichert sind. Dass Daten nicht aus genehmigten Regionen herausgelangen, ist eine häufige Anforderung für globale Organisationen.

🌍 Herausforderungen bei der modernen Bereitstellung

Trotz bester Praktiken stoßen Teams auf Hindernisse. Das Verständnis dieser Herausforderungen hilft bei der Minderung.

1. Umgebungsdifferenzierung

Dies tritt auf, wenn die Entwicklungs-, Test- und Produktionsumgebungen im Laufe der Zeit voneinander abweichen. Konfigurationsunterschiede führen zu Fehlern, die nur in der Produktion auftreten. Infrastructure as Code (IaC) hilft dabei, dies zu lösen, indem Infrastrukturkonfigurationen als versionierte Code-Dateien behandelt werden.

2. Abhängigkeitschaos

Anwendungen setzen auf externe Bibliotheken und Dienste. Wenn eine Abhängigkeit aktualisiert wird und die Kompatibilität stört, scheitert die Bereitstellung. Die Verwaltung von Versionsfestlegungen und das Testen gegen Abhängigkeiten ist entscheidend.

3. Datenmigration

Die Aktualisierung des Schemas während des laufenden Betriebs der Anwendung ist schwierig. Die Daten müssen migriert werden, ohne die Datenbank über längere Zeiträume zu sperren. Techniken wie die störungsfreie Migration sind für großskalige Systeme erforderlich.

4. Kulturelle Schließungen

Entwicklungs- und Betriebsteams arbeiten oft isoliert. Dies führt zu Spannungen bei der Bereitstellung. Die Aufhebung dieser Schließungen durch gemeinsame Verantwortlichkeiten und Kommunikation ist entscheidend für den Erfolg.

🔮 Zukünftige Trends in der Bereitstellung

Das Feld der Bereitstellung entwickelt sich weiter. Mehrere Trends prägen die Zukunft der Lebenszyklusverwaltung.

- Serverlose Architekturen:Teams konzentrieren sich weniger auf die Verwaltung von Servern und mehr auf die Code-Logik. Die Bereitstellung wird einfacher, da die Plattform die Skalierung übernimmt.

- Edge Computing:Bereitstellungen rücken näher an den Nutzer heran, um die Latenz zu reduzieren. Dazu ist die Verwaltung vieler verteilter Knoten erforderlich.

- KI-getriebene Betriebsführung:Künstliche Intelligenz kann Ausfälle vorhersagen und die Behebung automatisieren, bevor Benutzer Probleme bemerken.

- GitOps:Verwenden von Versionskontrollsystemen als einziges Quellensystem für die Infrastruktur. Änderungen werden über Pull-Requests vorgenommen, was eine Nachvollziehbarkeit gewährleistet.

📝 Schlussfolgerung

Die Rolle von Bereitstellungen im Software-Lebenszyklus-Management ist grundlegend. Es ist der Mechanismus, der Potenzial in Wirklichkeit verwandelt. Durch die Nutzung von Bereitstellungsdiagrammen, die Einführung robuster Strategien und die Nutzung von Automatisierung können Organisationen Software liefern, die zuverlässig, sicher und effizient ist.

Erfolg bei der Bereitstellung erfordert ein Gleichgewicht aus Technologie und Prozess. Es erfordert kontinuierliches Lernen und Anpassung. Während Systeme an Komplexität gewinnen, muss der Bereitstellungsprozess gemeinsam mit ihnen weiterentwickelt werden. Die Fokussierung auf Transparenz, Risikomanagement und Feedback stellt sicher, dass die Software weiterhin die Anforderungen der Benutzer erfüllt, ohne die Stabilität zu gefährden.

Die Investition in eine reife Bereitstellungskapazität ist nicht nur eine IT-Angelegenheit; es ist eine geschäftliche Notwendigkeit. Sie ermöglicht eine schnellere Markteinführung, senkt die Betriebskosten und verbessert die Kundenzufriedenheit. Wenn Sie Ihre nächste Lebenszyklus-Iteration planen, sollten Sie die Bereitstellungsstrategie sorgfältig berücksichtigen. Sie ist der Schlüssel zur Wertschöpfung.