In der modernen Landschaft der Technologie hat sich die Infrastruktur von einfachen Server-Racks zu komplexen, verteilten Ökosystemen entwickelt. Die Verwaltung dieser Komplexität ohne eine visuelle Darstellung ist vergleichbar mit der Orientierung in einer Stadt ohne Karte. Bereitstellungsdiagramme fungieren als diese essenzielle Kartografie und übersetzen abstrakte Logik in greifbare Topologie. Dieser Leitfaden untersucht, wie effektive Visualisierungen erstellt werden, die die kognitive Belastung verringern und die Abläufe optimieren.

🧠 Die kognitive Belastung un dokumentierter Systeme

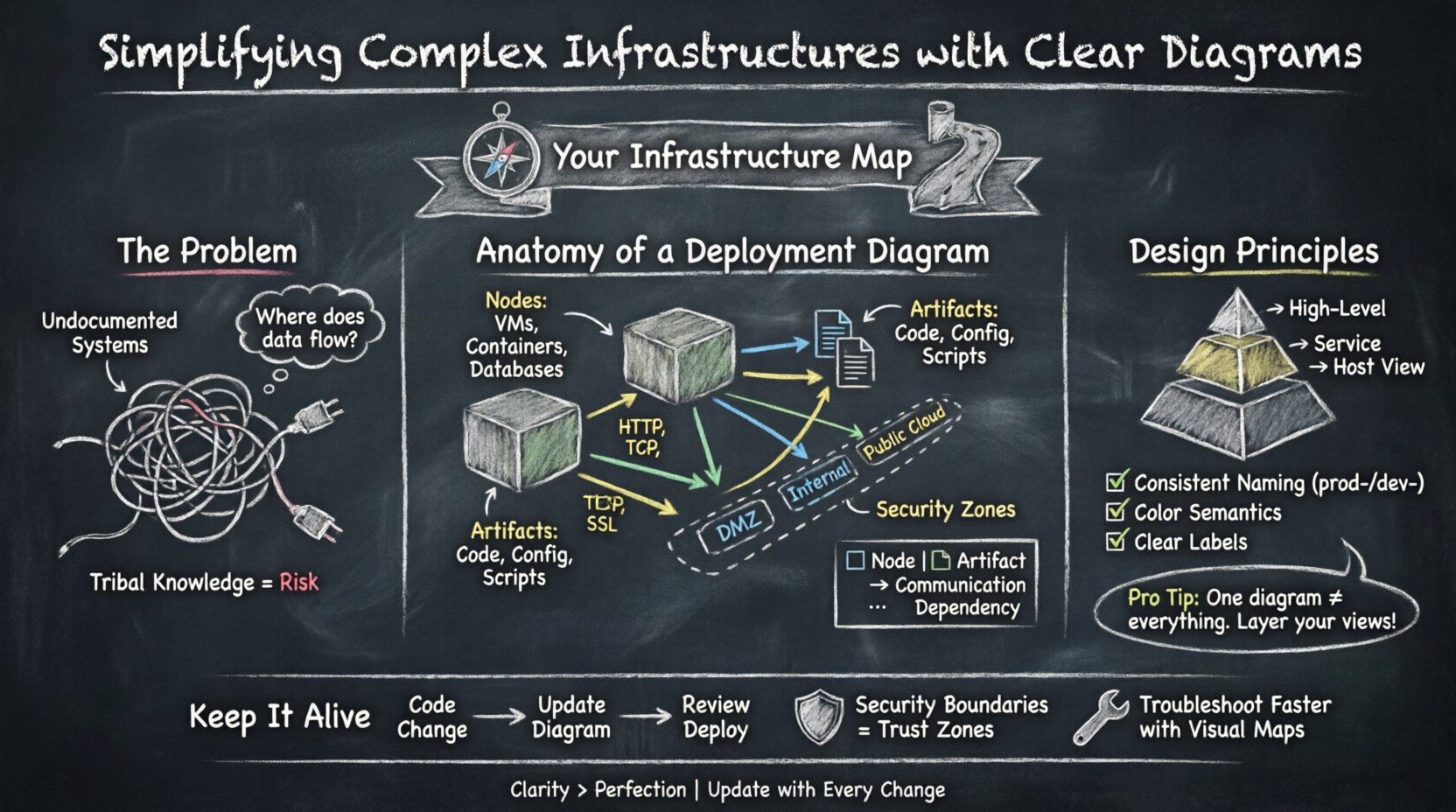

Wenn die Infrastruktur wächst, steigt das Risiko von Missverständnissen exponentiell. Textbasierte Dokumentationen gelingen oft nicht, die räumlichen Beziehungen zwischen Komponenten darzustellen. Ein Entwickler mag den Code verstehen, aber ohne eine visuelle Karte bleibt der Datenfluss zwischen Diensten verschleiert. Diese Undurchsichtigkeit führt zu langsameren Fehlerbehebungen und erhöhten Risiken bei Bereitstellungen.

Visuelle Diagramme lösen mehrere kritische Herausforderungen an:

- Gemeinsames Verständnis: Sie bieten eine gemeinsame Sprache für Entwickler, Betriebsteams und Sicherheitsteams.

- Schnelle Einarbeitung: Neue Teammitglieder können die Systemarchitektur schneller verstehen als durch das Lesen umfangreicher Handbücher.

- Abhängigkeitskarten: Visuelle Verbindungen heben kritische Pfade und Einzelpunkte des Versagens hervor.

- Sicherheitsprüfungen: Grenzen und Zugangspunkte werden sofort sichtbar.

Ohne diese Visualisierungen setzen Teams auf traditionelles Wissen. Wenn ein Schlüsselentwickler geht, nimmt dieses Wissen mit ihm. Diagramme bewahren das institutionelle Gedächtnis und gewährleisten Kontinuität.

🛠️ Aufbau eines wirksamen Bereitstellungsdiagramms

Ein Bereitstellungsdiagramm konzentriert sich auf die physische oder virtuelle Hardware, auf der Software-Artefakte laufen. Es verbindet die logische Gestaltung mit der physischen Realität. Um ein nützliches Diagramm zu erstellen, muss man die zentralen Elemente und ihre Wechselwirkungen verstehen.

Knoten und Ausführungs-Umgebungen

Knoten stellen die Rechenressourcen dar. Es sind die Geräte, die die Software hosten. Im allgemeinen Kontext könnten dies beinhalten:

- Recheninstanzen:Virtuelle Maschinen oder Container, die die Anwendungslogik ausführen.

- Speichergeräte:Datenbanken, Dateisysteme oder Objektspeicher-Buckets.

- Netzwerkgeräte:Router, Firewalls oder Lastverteilungseinheiten, die den Datenverkehr steuern.

- Gateways:Eingangspunkte für externen Datenverkehr.

Jeder Knoten sollte eindeutig beschriftet sein. Mehrdeutigkeiten in Namenskonventionen führen zu Verwirrung. Zum Beispiel ist die Unterscheidung zwischen einem „Entwicklungsknoten“ und einem „Produktionsknoten“ für die betriebliche Sicherheit entscheidend.

Artefakte und Bereitstellungen

Artefakte sind die bereitstellbaren Einheiten der Software. Dazu gehören Binärdateien, Konfigurationsdateien, Skripte und Container-Images. Das Diagramm muss zeigen, wo diese Artefakte sich befinden und wie sie verteilt sind.

- Speicherorte: Wo wird das Artefakt vor der Bereitstellung gespeichert?

- Bereitstellungsziele: Welche Knoten erhalten das Artefakt?

- Versionsverwaltung: Zeigt das Diagramm die spezifische Version an, die auf einem Knoten installiert ist?

Die Verbindung von Artefakten mit Knoten zeigt die Beziehung zwischen Code und Hardware auf. Dies ist entscheidend für das Verständnis von Lizenzierung, Kompatibilität und Ressourcenanforderungen.

Kommunikationspfade

Linien in einem Bereitstellungsdiagramm stellen Kommunikationskanäle dar. Dies können physische Kabel, virtuelle Netzwerke oder logische Protokolle sein. Die Richtung der Linie zeigt den Datenfluss an.

- Anfragefluss: Wie erreicht eine Benutzeranfrage die Anwendung?

- Daten-Synchronisation: Wie synchronisieren Datenbanken Daten über Regionen hinweg?

- Verwaltungsverkehr: Wie sammelt das Überwachungssystem Protokolle?

Das Kennzeichnen dieser Verbindungen mit Protokolltypen (z. B. HTTP, TCP, SSL) fügt die notwendige technische Tiefe hinzu, ohne das Bild zu verunreinigen.

📊 Elemente-Vergleich

Das Verständnis der Unterschiede zwischen verschiedenen Diagrammelementen hilft dabei, Klarheit zu bewahren. Die folgende Tabelle beschreibt gängige Komponenten und ihre Funktionen.

| Element | Funktion | Visuelle Darstellung |

|---|---|---|

| Knoten | Rechenressource, die Software hostet | 3D-Box oder Zylinder |

| Artefakt | Bereitstellbare Softwareeinheit | Dokumentensymbol |

| Assoziation | Beziehung zwischen Artefakten und Knoten | Feste Linie |

| Abhängigkeit | Logische Abhängigkeit (z. B. API-Nutzung) | Punktiertes Pfeil |

| Gruppierung | Logische oder physische Grenzen | Punktiertes Rechteck |

🎨 Gestaltungsprinzipien für Klarheit

Ein Diagramm zu erstellen, geht nicht nur darum, Kästchen und Linien zu zeichnen. Es geht darum, Absicht zu vermitteln. Ein überladenes Diagramm ist oft verwirrender als gar kein Diagramm. Die Einhaltung bestimmter Gestaltungsprinzipien stellt sicher, dass das Ergebnis über die Zeit hinweg nützlich bleibt.

Verwaltung von Abstraktionsstufen

Ein häufiger Fehler besteht darin, versuchen zu wollen, in einer Ansicht alle Einzelheiten darzustellen. Ein einzelnes Diagramm kann die gesamte Unternehmensinfrastruktur nicht effektiv darstellen. Stattdessen sollte ein schichtweiser Ansatz verwendet werden.

- Übersichtsansicht: Zeigt Regionen, große Rechenzentren und globale Lastverteiler.

- Dienstansicht: Konzentriert sich auf spezifische Anwendungscluster und deren interne Abhängigkeiten.

- Hostansicht: Beschreibt die spezifische Konfiguration einzelner Server oder Container.

Durch die Verknüpfung dieser Diagramme können Stakeholder bei Bedarf tiefer in die Details einsteigen, ohne die ursprüngliche Übersicht zu überfordern. Diese Hierarchie respektiert die kognitive Kapazität des Betrachters.

Konsistente Namenskonventionen

Beschriftungen müssen einer strengen Norm folgen. Inkonsistente Namensgebung macht das Querverweisen unmöglich. Berücksichtigen Sie die folgenden Regeln:

- Präfixe: Verwenden Sie Präfixe wie

prod-oderdev-um die Umgebung anzugeben. - Funktionale Namen: Verwenden Sie Namen, die die Funktion beschreiben, nicht nur den Hostnamen (z. B. Zahlungsgateway anstelle von Server-04).

- Abkürzungen: Definieren Sie alle Abkürzungen in einer Legende, wenn der Platz begrenzt ist.

Farb- und Formsemantik

Visuelle Hinweise sollten Bedeutung vermitteln. Verwenden Sie Farben nicht willkürlich. Legen Sie eine Legende fest, die definiert, was bestimmte Farben oder Formen anzeigen.

- Sicherheitszonen:Verwenden Sie unterschiedliche Randstile oder Hintergrundfarben für DMZs, interne Netzwerke und öffentliche Clouds.

- Kritikalität:Komponenten mit hoher Verfügbarkeit anders hervorheben als Standardkomponenten.

- Eigentum:Komponenten, die von verschiedenen Teams gehalten werden, mit unterschiedlichen Symbolen unterscheiden.

🤝 Kommunikation zwischen Teams

Bereitstellungsdigramme sind keine statischen Dokumente; sie sind Kommunikationsmittel. Sie schließen die Lücke zwischen verschiedenen Disziplinen innerhalb einer Organisation.

DevOps-Kooperation

Entwickler müssen wissen, wo ihr Code läuft. Betriebsmitarbeiter müssen wissen, wie sie die Ressourcen bereitstellen. Ein Bereitstellungsdiagramm vereint diese Perspektiven. Es beantwortet die Frage: „Wenn ich dieses Artefakt bereitstelle, wohin geht es?“

- Ressourcenanforderungen: Das Diagramm zeigt die CPU- und Speicherzuweisungen pro Knoten.

- Netztopologie: Es klärt, welche Dienste miteinander kommunizieren können.

- Bereitstellungspipelines: Es visualisiert den Weg von der Quellcodeverwaltung bis in die Produktion.

Sicherheit und Compliance

Sicherheitsteams verlassen sich auf Diagramme, um Risiken einzuschätzen. Sie suchen nach Datenflusspfaden, die sensible Informationen preisgeben könnten. Sie prüfen die korrekte Segmentierung zwischen Zonen.

- Datenklassifizierung: Identifizieren Sie, wo sensible Daten gespeichert sind.

- Zugriffssteuerung: Zeigen Sie, wo Firewalls oder Authentifizierungsgate existieren.

- Regulatorische Grenzen: Geben Sie an, ob Daten geografische oder rechtliche Grenzen überschreiten.

🔄 Wartung und Versionskontrolle

Ein veraltetes Diagramm ist schlimmer als kein Diagramm. Die Infrastruktur ändert sich ständig. Neue Dienste werden hinzugefügt, alte werden abgeschaltet und Konfigurationen verschieben sich. Wenn das Diagramm die Realität nicht widerspiegelt, entsteht technischer Schulden.

Integration mit dem Arbeitsablauf

Um Diagramme aktuell zu halten, müssen sie Teil des Entwicklungslebenszyklus sein. Behandeln Sie Diagrammierung nicht als separate, gelegentliche Aufgabe. Integrieren Sie sie in den Änderungsmanagementprozess.

- Änderungsanträge:Fordern Sie ein aktualisiertes Diagramm für wesentliche Infrastrukturänderungen an.

- Automatisierte Generierung:Generieren Sie bei Gelegenheit Diagramme aus Konfigurationsverwaltungstools, um manuelle Aufwände zu reduzieren.

- Überprüfungsphasen:Integrieren Sie die Überprüfung von Diagrammen in die Pull-Request-Prozesse.

Versionsverwaltung von Diagrammen

Genau wie Code benötigen Diagramme eine Versionskontrolle. Speichern Sie sie im selben Repository wie die Infrastrukturkonfiguration. Dadurch ist eine Rückverfolgbarkeit gewährleistet.

- Kennzeichnung:Kennzeichnen Sie Diagrammversionen, um sie spezifischen Release-Zyklen anzupassen.

- Verlauf:Führen Sie einen Verlauf der Änderungen, um zu verstehen, wie sich die Architektur entwickelt hat.

- Vergleich:Möglichkeit, v1.0 mit v2.0 zu vergleichen, um zu sehen, was sich geändert hat.

Umgang mit veralteten Systemen

Nicht jeder Bestandteil wird modern sein. Veraltete Systeme fehlen oft an Dokumentation. Beim Abbilden dieser Systeme konzentrieren Sie sich auf Schnittstellen und Verbindungen, nicht auf interne Logik.

- Black-Box-Ansatz:Behandeln Sie unbekannte interne Strukturen als Black-Box-Knoten.

- Schnittstellenfokus:Dokumentieren Sie Eingaben und Ausgaben klar.

- Pläne zur Stilllegung:Markieren Sie veraltete Knoten mit einem Status, der eine geplante Entfernung anzeigt.

🛡️ Sicherheitsgrenzen und Vertrauenszonen

Sicherheit ist eine primäre Herausforderung in modernen Infrastrukturen. Bereitstellungsdigramme helfen dabei, Vertrauensgrenzen zu visualisieren. Eine Vertrauensgrenze ist dort, wo sich das Sicherheitsniveau ändert, beispielsweise beim Wechsel vom öffentlichen Internet zu einem internen Netzwerk.

- Perimetersicherheit:Zeigen Sie, wo sich Firewalls und WAFs befinden.

- Datenisolation:Zeigen Sie, wo sensible Daten isoliert sind.

- Identitätszonen:Geben Sie an, wo die Authentifizierungsdienste lokalisiert sind.

Eine klare Visualisierung dieser Grenzen hilft Audits dabei, die Einhaltung von Standards wie PCI-DSS oder HIPAA zu überprüfen. Sie macht das Unsichtbare sichtbar.

📉 Fehlerbehebung und Incident Response

Wenn ein Vorfall eintritt, ist Zeit entscheidend. Ein klares Diagramm ermöglicht es dem Team, den Ausfallpunkt schnell zu lokalisieren. Anstatt zu raten, welcher Dienst ausgefallen ist, kann das Team die Verbindungsleitungen verfolgen.

- Ursachenanalyse:Verfolgen Sie den Fehler zurück zur Quelle.

- Auswirkungsanalyse:Ermitteln Sie, welche nachgeschalteten Dienste betroffen sind.

- Wiederherstellungsschritte:Das Diagramm dient als Prüfliste zur Wiederherstellung von Diensten.

Ein Referenzdiagramm im Incident-Channel reduziert die Zeit bis zur Lösung. Es entfällt die Notwendigkeit, während einer Krise die Frage zu stellen: „Wo befindet sich dieser Dienst?“

🌐 Zukunftsorientierte Visualisierung

Technologie-Trends verändern sich. Mikrodienste, serverlose Architekturen und Edge Computing verändern unsere Bereitstellungsmethoden. Diagramme müssen flexibel genug sein, um sich diesen Veränderungen anzupassen, ohne ihren Kernwert zu verlieren.

- Abstraktion:Konzentrieren Sie sich auf logische Verbindungen statt auf spezifische Hardware.

- Standardisierung:Verwenden Sie Standard-Symbole, die nicht veralten.

- Skalierbarkeit:Stellen Sie sicher, dass das Format mehr Knoten verarbeiten kann, wenn das System wächst.

📝 Letzte Überlegungen zur Infrastruktur-Visualisierung

Das Erstellen klarer Bereitstellungsdiagramme ist eine Investition in die betriebliche Stabilität. Es reduziert die Zeit, die für die Entschlüsselung komplexer Systeme aufgewendet wird, und minimiert das Risiko menschlicher Fehler. Durch die Einhaltung etablierter Praktiken können Teams Visualisierungen erstellen, die jahrelang als zuverlässige Referenzen dienen.

Das Ziel ist nicht Perfektion, sondern Nutzen. Ein Diagramm, das zu 90 % genau ist und leicht verständlich, ist besser als ein perfektes, das niemand versteht. Priorisieren Sie Klarheit, halten Sie Konsistenz aufrecht und halten Sie die Karten aktuell. Auf diese Weise verwandeln Sie Chaos in Ordnung und Unsicherheit in Vertrauen.

Beginnen Sie heute mit der Überprüfung Ihrer bestehenden Dokumentation. Identifizieren Sie die Lücken und beginnen Sie zu zeichnen. Die Komplexität der Infrastruktur ist unvermeidlich, aber die Verwirrung, die damit einhergeht, ist freiwillig.