Die Softwarearchitektur stützt sich stark auf visuelle Kommunikation, um die Lücke zwischen abstraktem Logik und physischer Infrastruktur zu überbrücken. Unter den verschiedenen Modellierungstechniken hebt sich das Bereitstellungsdiagramm als ein zentrales Werkzeug zur Abbildung der Hardware- und Softwareumgebung eines Systems hervor. Diese Anleitung bietet einen strukturierten Ansatz zur Erstellung solcher Diagramme und gewährleistet Klarheit für Stakeholder, Entwickler und Betriebsteams.

📚 Verständnis des Bereitstellungsdiagramms

Ein Bereitstellungsdiagramm zeigt die physischen Hardware- und Softwarekomponenten eines Systems. Im Gegensatz zu einem Ablaufdiagramm, das sich auf zeitbasierte Interaktionen konzentriert, oder einem Klassendiagramm, das sich auf Datenstrukturen konzentriert, fokussiert das Bereitstellungsdiagramm darauf, wo Dinge ausgeführt werden. Es veranschaulicht die statische Struktur der Laufzeitumgebung.

Diese Art von Diagramm ist entscheidend, um zu verstehen, wie Software-Artefakte über Knoten verteilt werden. Es hilft dabei, kritische Fragen bezüglich der Systemtopologie, der Ressourcenallokation und der Verbindungskapazität zu beantworten.

🔍 Wichtige Unterschiede

- Bereitstellung im Vergleich zu Komponente:Komponentendiagramme zeigen logische Gruppierungen von Code. Bereitstellungsdiagramme zeigen, wo diese Gruppierungen ausgeführt werden.

- Bereitstellung im Vergleich zu Infrastruktur: Während Infrastrukturdiagramme sich auf Netzwerkkabel und Router konzentrieren, fokussieren Bereitstellungsdiagramme die logische Zuordnung von Anwendungen zu diesen Ressourcen.

- Statisch im Vergleich zu Dynamisch: Dieses Diagramm stellt einen statischen Screenshot der Architektur zu einem bestimmten Zeitpunkt dar.

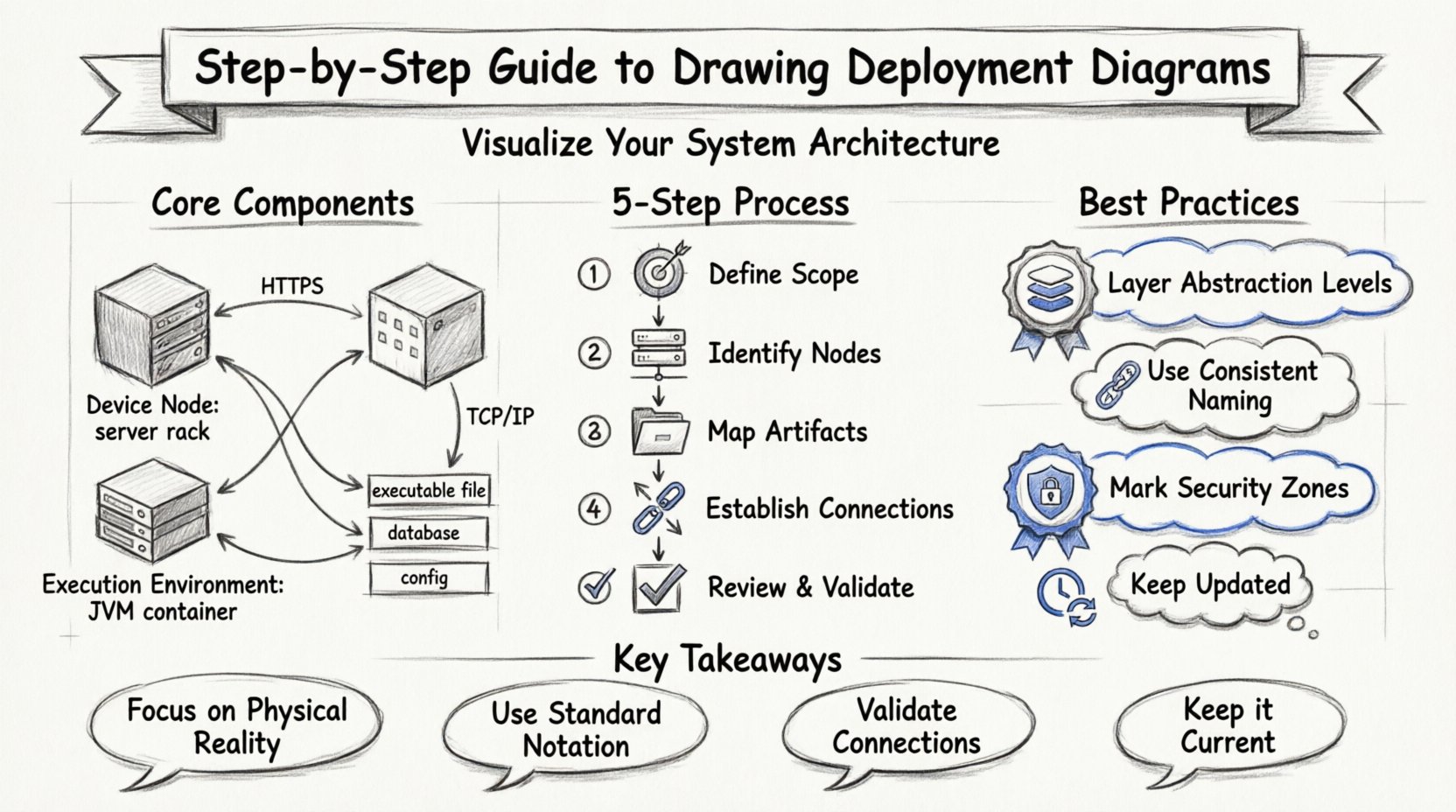

🧱 Kernkomponenten und Notation

Bevor man mit dem Zeichnen beginnt, ist es notwendig, die Standard-Notationselemente dieser Modellierungstechnik zu verstehen. Konsistenz in der Notation stellt sicher, dass jeder, der das Diagramm betrachtet, die Architektur ohne Missverständnisse deuten kann.

🖥️ Knoten

Ein Knoten stellt eine rechnerische Ressource dar. Er wird typischerweise als ein 3D-Würfel dargestellt. Es gibt zwei Hauptarten von Knoten:

- Geräteknoten: Sie stellen physische Hardware dar, wie Server, Arbeitsstationen, Router oder Mainframes. Diese werden oft mit Hardware-Spezifikationen beschriftet.

- Ausführungs-Umgebung-Knoten: Sie stellen eine Software-Plattform dar, die andere Komponenten hostet. Beispiele hierfür sind Anwendungsserver, Datenbank-Engines oder Container-Runtimes.

📦 Artefakte

Artefakte stellen physische Teile von Softwareinformationen dar. Es sind genau die Dinge, die tatsächlich auf die Knoten bereitgestellt werden. Häufige Artefakte umfassen:

- Ausführbare Dateien: Der kompilierte Binärcode einer Anwendung.

- Datenbankdateien: Die Daten-Speicherstrukturen und -Schemata.

- Bibliotheken: Gemeinsam genutzte Code-Module, die von der Anwendung benötigt werden.

- Konfigurationsdateien: Einstellungen, die definieren, wie die Software sich verhält.

- Skripte:Automatisierungscode, der für die Bereitstellung oder Wartung verwendet wird.

🔗 Verbindungen

Verbindungen veranschaulichen die Kommunikationspfade zwischen Knoten. Diese Linien zeigen, wie Daten zwischen Komponenten fließen. Häufige Verbindungstypen umfassen:

- Netzwerkprotokolle:HTTP, HTTPS, TCP/IP oder SQL.

- Physische Verbindungen:Kabel oder kabellose Verbindungen.

- Kommunikation:Allgemeine logische Verbindungen, die den Datenaustausch anzeigen.

🗺️ Der Schritt-für-Schritt-Prozess

Die Erstellung eines robusten Bereitstellungsdiagramms erfordert einen systematischen Ansatz. Eilig in die Zeichnung von Knoten einzusteigen, ohne den Datenfluss zu verstehen, führt oft zu verwirrenden Diagrammen, die ihre Aufgabe nicht erfüllen.

Schritt 1: Definieren Sie den Umfang und die Grenzen 🎯

Beginnen Sie damit, festzulegen, was das Diagramm abdecken wird. Ein einzelnes Diagramm zeigt selten ein gesamtes Unternehmensekosystem. Stattdessen konzentrieren Sie sich auf ein bestimmtes System oder eine Gruppe verwandter Dienste.

- Identifizieren Sie die Systemgrenze: Was ist innerhalb des Diagramms enthalten?

- Identifizieren Sie externe Abhängigkeiten: Welche Systeme interagieren mit diesem System, sind aber nicht Teil davon?

- Definieren Sie das Abstraktionsniveau: Dient dies der Hoch-Level-Architektur oder der detaillierten Infrastrukturplanung?

Schritt 2: Identifizieren Sie die Knoten 🖥️

Listen Sie alle erforderlichen Rechenressourcen auf. Dazu gehört die Analyse der Anwendungsanforderungen und der Infrastrukturbeschränkungen.

- Client-Geräte:Benutzeroberflächen wie Webbrowser oder mobile Anwendungen.

- Anwendungsserver:Die Umgebung, in der die Geschäftslogik ausgeführt wird.

- Datenbankserver:Spezialmaschinen für die dauerhafte Datenspeicherung.

- Middleware:Nachrichtenbroker, Lastverteilungsserver oder Proxy-Server.

Schritt 3: Karten Sie die Artefakte 📦

Sobald die Knoten definiert sind, bestimmen Sie, welche Software-Artefakte auf welchen Knoten befinden. Dieser Schritt verbindet den Code mit der Hardware.

- Platzieren Sie die Hauptausführungsdatei auf dem Anwendungsserver.

- Weisen Sie Datenbankdateien dem Datenbankserver zu.

- Stellen Sie sicher, dass Konfigurationsdateien für die richtigen Dienste zugänglich sind.

- Markieren Sie gemeinsam genutzte Bibliotheken, die von mehreren Knoten verwendet werden.

Schritt 4: Verbindungen herstellen 🔗

Zeichnen Sie Linien zwischen den Knoten, um die Kommunikation darzustellen. Beschriften Sie diese Verbindungen mit den verwendeten Protokollen.

- Zeigen Sie die Richtung des Datenflusses mit Pfeilen an.

- Geben Sie das Protokoll (z. B. HTTPS, REST, gRPC) auf den Verbindungsleitungen an.

- Stellen Sie sicher, dass alle kritischen Pfade dargestellt sind, einschließlich Backup- und Failover-Wege.

Schritt 5: Überprüfen und Validieren ✅

Führen Sie vor der finalen Abwicklung des Diagramms eine Überprüfung durch.

- Hat jeder Knoten eine Aufgabe?

- Sind alle Artefakte berücksichtigt?

- Sind die Verbindungen logisch einwandfrei (z. B. keine direkte Datenbankanbindung von einem Client-Browser)?

- Ist das Diagramm für die vorgesehene Zielgruppe verständlich?

📊 Vergleich der Knotentypen

Das Verständnis der Unterschiede zwischen verschiedenen Knotentypen ist entscheidend für eine genaue Modellierung. Die folgende Tabelle fasst die wesentlichen Unterschiede zusammen.

| Knotentyp | Darstellung | Hauptfunktion | Beispielbeschriftung |

|---|---|---|---|

| Geräteknoten | 3D-Würfel | Physische Hardware-Ressource | Web-Server |

| Ausführungs-Umgebung | 3D-Würfel mit Stereotyp | Software-Plattform, die Anwendungen hostet | JVM, .NET Runtime |

| Prozessknoten | Beschriftung innerhalb eines Knotens | Laufende Instanz einer Software | Anwendungsinstanz 1 |

| Remotes Knoten | 3D-Würfel mit externem Label | Externes System außerhalb der Grenze | Zahlungsgateway |

🎨 Best Practices für Klarheit

Ein zu komplexes Diagramm wird nutzlos. Die Einhaltung von Best Practices stellt sicher, dass das Diagramm während des gesamten Entwicklungszyklus ein wertvolles Referenzwerkzeug bleibt.

🔎 Abstraktionsstufen beibehalten

Versuchen Sie nicht, in einer Ansicht alle Details darzustellen. Verwenden Sie unterschiedliche Abstraktionsstufen für verschiedene Zielgruppen.

- Führungsebene Ansicht: Nur Hoch-Level-Knoten. Fokussieren Sie sich auf Hauptsysteme und externe Abhängigkeiten.

- Architekturansicht: Beinhalten Sie Anwendungsserver, Datenbanken und zentrale Middleware.

- Implementierungsansicht: Beinhalten Sie spezifische Versionen, Konfigurationsdetails und Netzwerk-Ports.

🏷️ Konsistente Namenskonventionen verwenden

Beschriftungen sollten beschreibend und konsistent sein. Vermeiden Sie vage Begriffe wie „Server1“, es sei denn, es handelt sich um eine spezifische Namenskonvention in Ihrer Organisation.

- Verwenden Sie funktionale Namen: „Primärer Webserver“ statt „ServerA“.

- Fügen Sie Umgebungstags hinzu: „Dev DB“, „Prod API“.

- Halten Sie Beschriftungen knapp, aber informativ.

🛡️ Sicherheitszonen darstellen

Sicherheit ist ein entscheidender Aspekt der Bereitstellung. Verwenden Sie Grenzen oder Gruppierungen, um Sicherheitsbereiche anzugeben.

- Zeichnen Sie eine Grenzlinie um das interne Netzwerk.

- Beschriften Sie die Grenze als „DMZ“ (Demilitarisierte Zone) oder „Privates Netzwerk“.

- Markieren Sie Firewalls auf den Verbindungsleitungen zwischen den Zonen.

- Markieren Sie verschlüsselte Verbindungen explizit (z. B. „SSL/TLS“).

🔄 Halten Sie es aktuell

Ein veraltetes Bereitstellungsdiagramm ist schlimmer als kein Diagramm. Integrieren Sie Aktualisierungen des Diagramms in Ihre Standardarbeitsprozesse.

- Überprüfen Sie das Diagramm bei jedem Hauptrelease-Zyklus.

- Aktualisieren Sie das Diagramm bei Änderungen der Infrastruktur (z. B. beim Wechsel zu einem neuen Cloud-Anbieter).

- Verknüpfen Sie das Diagramm gegebenenfalls mit dem Konfigurationsverwaltungssystem.

🚧 Häufige Fehler, die vermieden werden sollten

Selbst erfahrene Architekten können bei der Erstellung dieser Diagramme in Fallen geraten. Die Kenntnis häufiger Fehler kann Zeit bei Überprüfungen und der Umsetzung sparen.

❌ Überkomplizierung der Topologie

Das Hinzufügen jedes Schalters, jeden Routers und jedes Kabels kann die Hauptarchitektur verschleiern. Konzentrieren Sie sich auf den logischen Datenfluss statt auf die physische Verkabelung, es sei denn, das physische Netzwerk ist das Thema des Diagramms.

❌ Ignorieren der asynchronen Kommunikation

Nicht alle Verbindungen sind synchrones Anfrage/Antwort-Verhalten. Verwenden Sie unterschiedliche Linienstile oder Beschriftungen, um ereignisgesteuerte oder warteschlangenbasierte Kommunikation (z. B. Nachrichtenwarteschlangen) zu kennzeichnen.

❌ Fehlende externe Abhängigkeiten

Häufig hängt ein System von Drittanbieterdiensten ab. Das Auslassen dieser externen Knoten kann zu Bereitstellungsfehlern führen, wenn das System die erforderlichen externen APIs oder Datenbanken nicht erreichen kann.

❌ Vermischung logischer und physischer Ansichten

Mischen Sie logische Komponenten (z. B. „Benutzeroberfläche“) nicht mit physischen Knoten (z. B. „Laptop“) in derselben Box, ohne eine klare Unterscheidung vorzunehmen. Halten Sie das logische Modell vom physischen Bereitstellungsmodell getrennt.

🔧 Fortgeschrittene Szenarien

Abseits einfacher Bereitstellungen bringen moderne Architekturen Komplexitäten mit sich, die in Ihren Diagrammen spezifisch berücksichtigt werden müssen.

🌐 Cloud-nativarchitekturen

Beim Modellieren von cloudbasierten Systemen ändert sich der Begriff der Knoten leicht. Physische Server werden durch den Cloud-Anbieter abstrahiert.

- Konzentrieren Sie sich auf Dienste statt auf Maschinen (z. B. „Objektspeicher“, „Serverless-Funktion“).

- Stellen Sie Regionen und Verfügbarkeitszonen als Grenzen dar.

- Kennzeichnen Sie Skalierungsfähigkeiten auf Knoten.

🐳 Containerisierung

In containerisierten Umgebungen hostet der Knoten oft eine Laufzeitumgebung, anstatt die Anwendung direkt zu hosten.

- Zeigen Sie den Knoten „Orchestrierungsmotor“ (z. B. ein Cluster-Manager).

- Zeigen Sie die „Container-Laufzeit“ innerhalb dieses Knotens.

- Platzieren Sie die Container-Artefakte innerhalb der Laufzeitumgebung.

🔄 Verteilte Systeme

Für Systeme, die sich über mehrere Standorte erstrecken, wird die geografische Verteilung entscheidend.

- Verwenden Sie geografische Bezeichnungen (z. B. „US-Ost“, „EU-West“).

- Hervorheben Sie latenzempfindliche Verbindungen.

- Zeigen Sie die Datenreplikationspfade zwischen Knoten an.

📝 Wartung und Evolution

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Es muss sich entwickeln, während sich das System entwickelt. In diesem Abschnitt wird beschrieben, wie das Diagramm im Laufe der Zeit verwaltet werden kann.

🗓️ Versionskontrolle

Behandle die Diagrammdatei wie Code. Speichere sie in einem Versionskontrollsystem.

- Führe Änderungen mit beschreibenden Nachrichten durch (z. B. „Lastenausgleicher zur DMZ hinzugefügt“).

- Markiere Versionen, die Software-Release entsprechen.

- Überprüfe die Historie, um architektonische Änderungen zu verstehen.

🤝 Zusammenarbeit

Die Architektur ist selten eine Einzelpersonenarbeit. Stelle sicher, dass das Diagramm für das Team zugänglich ist.

- Teile das Diagramm mit Entwicklern, um die Platzierung von Artefakten zu bestätigen.

- Teile es mit den Betriebsteams, um die Bereitschaft der Infrastruktur zu überprüfen.

- Teile es mit den Sicherheitsteams, um die Netzwerksegmentierung zu validieren.

🔑 Zusammenfassung der wichtigsten Erkenntnisse

- Fokus auf die physische Realität:Bereitstellungsdiagramme handeln von Hardware und Laufzeitumgebungen, nicht nur von Code.

- Verwende Standardnotation:Halte dich an anerkannte Symbole für Knoten, Artefakte und Verbindungen.

- Schichte deine Abstraktion:Erstelle verschiedene Diagramme für unterschiedliche Detailstufen.

- Validiere Verbindungen:Stelle sicher, dass Daten logisch zwischen den Knoten fließen.

- Halte es aktuell:Ein veraltetes Diagramm führt das Team in die Irre und behindert die Bereitstellung.

🎯 Letzte Gedanken zur Architekturdarstellung

Das Erstellen von Bereitstellungsdiagrammen ist eine grundlegende Fähigkeit für jeden technischen Architekten. Es zwingt zu einer disziplinierten Herangehensweise an die Überlegung, wie Software mit der physischen Welt interagiert. Indem du die in diesem Leitfaden beschriebenen Schritte befolgst, kannst du Diagramme erstellen, die nicht nur Bilder sind, sondern funktionale Baupläne für deine Infrastruktur.

Denke daran, dass das Ziel die Kommunikation ist. Wenn das Diagramm von den Personen, die das System bauen oder betreiben, nicht verstanden wird, hat es seine Aufgabe verfehlt. Priorisiere Klarheit gegenüber Komplexität und stelle sicher, dass jedes Element auf der Seite eine spezifische Funktion bei der Vermittlung der Architektur des Systems erfüllt.

Je komplexer deine Systeme werden, desto mehr müssen deine Diagramme sich anpassen. Nimm die iterative Natur dieses Prozesses an. Regelmäßige Aktualisierungen und sorgfältige Überprüfungszyklen werden sicherstellen, dass deine Dokumentation während des gesamten Lebenszyklus deiner Softwareprojekte eine zuverlässige Ressource bleibt.