Die Unternehmensarchitektur stützt sich stark auf visuelle Darstellungen, um komplexe Infrastrukturstrategien zu kommunizieren. Unter diesen ist das Bereitstellungsdiagramm ein entscheidendes Artefakt, um die physische Realisierung eines Software-Systems zu verstehen. Es ordnet Softwarekomponenten physischen Hardware-Ressourcen und Netztopologien zu. Für Architekten, Ingenieure und Stakeholder ist die Fähigkeit, diese Diagramme zu lesen und zu interpretieren, keine bloße technische Fertigkeit; vielmehr ist sie eine grundlegende Voraussetzung für die Gewährleistung von Systemzuverlässigkeit, Sicherheit und Skalierbarkeit.

Bei der Navigation in großskaligen Umgebungen fungiert ein Bereitstellungsdiagramm als Bauplan für das operative Umfeld. Es zeigt, wie Anwendungen mit Servern, Datenbanken und Netzwerkgeräten interagieren. Diese Anleitung bietet einen detaillierten Einblick in die Mechanismen der Interpretation solcher Diagramme im Unternehmenskontext. Wir werden die zentralen Komponenten, die Bedeutung von Verbindungen und die analytischen Ansätze untersuchen, die erforderlich sind, um Infrastrukturdesigns zu validieren.

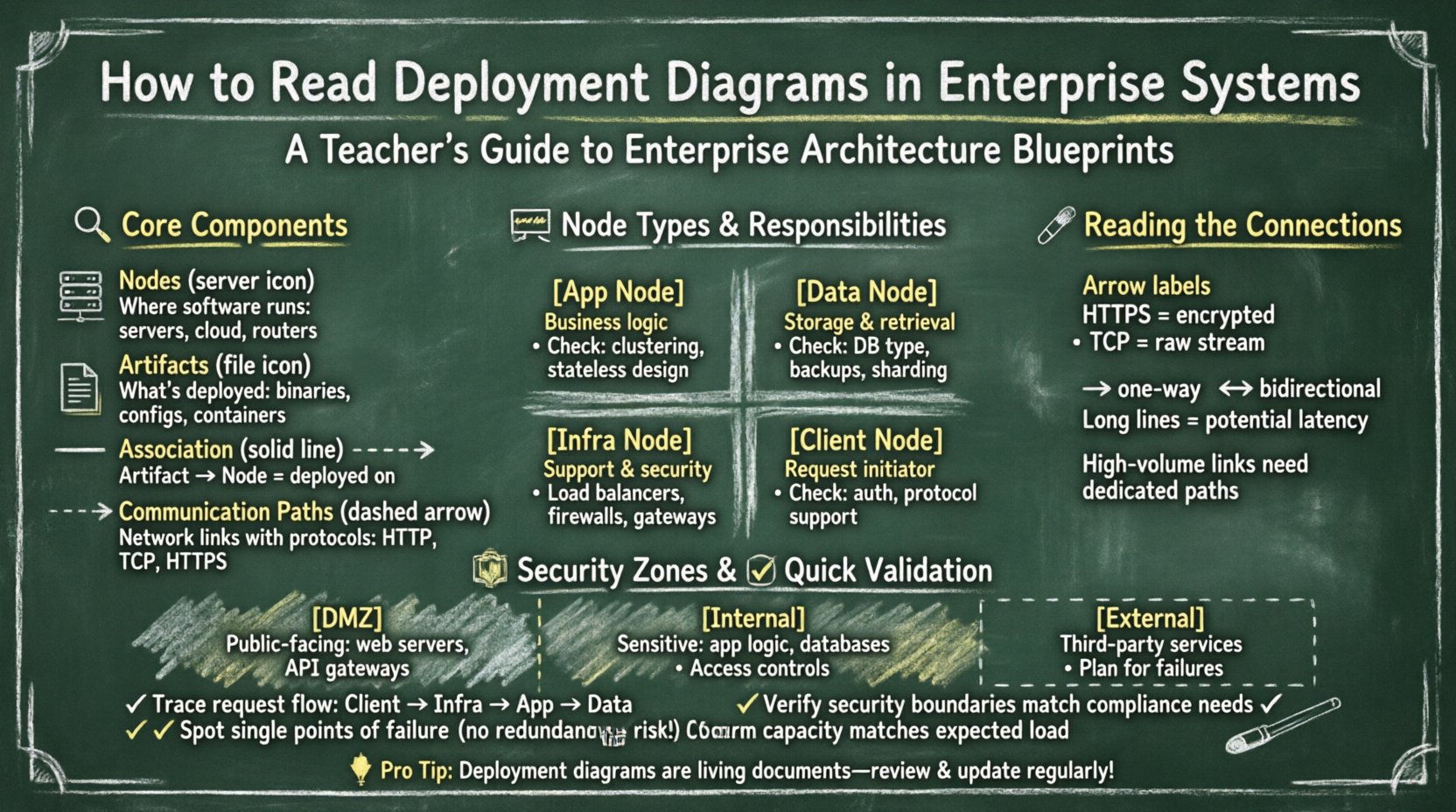

🔍 Kernkomponenten eines Bereitstellungsdiagramms

Um ein Bereitstellungsdiagramm effektiv zu interpretieren, muss man zunächst die Standard-Symbole und ihre semantischen Bedeutungen erkennen. Diese Diagramme werden typischerweise mit einer standardisierten Notation erstellt, die Konsistenz in der Dokumentation gewährleistet. Die zentralen Bausteine umfassen Knoten, Artefakte und Kommunikationspfade.

- Knoten: Diese stellen physische oder virtuelle Rechenressourcen dar, auf denen Software läuft. Ein Knoten kann ein Server, eine Datenbankmaschine, ein Router oder sogar eine Cloud-Instanz sein. In Unternehmenssystemen sind Knoten selten isoliert; sie werden in Clustern oder Ebenen gruppiert.

- Artefakte: Diese sind die greifbaren Teile der Software, die auf die Knoten bereitgestellt werden. Ein Artefakt kann eine kompilierte Binärdatei, eine Konfigurationsdatei, ein Container-Image oder eine Datenbankschema sein. Das Diagramm zeigt, welches Artefakt auf welchem Knoten vorhanden ist.

- Zuordnungen: Linien, die Knoten und Artefakte verbinden, zeigen die Bereitstellungsbeziehung an. Eine durchgezogene Linie deutet normalerweise darauf hin, dass das Artefakt physisch auf dem Knoten bereitgestellt ist.

- Kommunikationspfade: Diese Linien verbinden Knoten miteinander und stellen die Netzwerkverbindung dar. Sie enthalten oft Beschriftungen, die das verwendete Protokoll beschreiben, wie beispielsweise HTTP, TCP/IP oder sichere Socketschichten.

Das Verständnis dieser Elemente ermöglicht es Ihnen, den Daten- und Steuerungsfluss durch das System nachzuvollziehen. Es verwandelt ein statisches Bild in ein dynamisches Modell, wie das Unternehmen funktioniert.

🖥️ Analyse von Knotentypen und Verantwortlichkeiten

In einer Unternehmensumgebung werden Knoten nach ihrer Funktion kategorisiert. Ein Bereitstellungsdiagramm sollte klar zwischen verschiedenen Arten von Rechenleistung und Speicher unterscheiden. Eine falsche Interpretation dieser Kategorien kann zu architektonischen Fehlern bei der Umsetzung führen.

1. Anwendungs-Knoten

Diese Knoten hosten die Geschäftslogik des Systems. Sie sind oft in Clustern gruppiert, um Lastverteilung und Failover zu bewältigen. Bei der Analyse dieser Knoten sollten Sie folgendes beachten:

- Replikation: Gibt es mehrere Knoten, die dieselbe Funktion ausführen? Dies deutet auf Redundanz hin.

- Zustandsverwaltung: Speichert der Knoten Sitzungsdaten oder ist er zustandslos? Zustandslose Knoten sind einfacher zu skalieren.

- Ressourcen-Zuweisung: Sind die Knoten mit spezifischen Ressourcenbeschränkungen gekennzeichnet? Dies deutet auf Anforderungen zur Leistungsoptimierung hin.

2. Datenspeicher-Knoten

Die Datenspeicherung ist ein entscheidender Baustein von Unternehmenssystemen. Diese Knoten verwalten die Persistenz und Abruf von Informationen. Zu beobachtende Schlüsselindikatoren sind:

- Datenbanktyp: Ist es relational oder nicht-relational? Das Diagramm kann den Artefakttyp angeben.

- Partitionierung: Sind Datenspeicher-Knoten in Shards aufgeteilt oder über mehrere physische Standorte verteilt?

- Sicherungsmechanismen: Gibt es spezifische Knoten, die für Replikations- oder Archivzwecke vorgesehen sind?

3. Infrastrukturknoten

Dies sind die unterstützenden Elemente, die es den Anwendungs- und Datennodes ermöglichen, zu funktionieren. Dazu gehören:

- Lastverteilungseinheiten: Geräte, die den Datenverkehr über die Anwendungs-Knoten verteilen.

- Gateways: Eingangspunkte für externen Datenverkehr, die häufig die Protokollumwandlung übernehmen.

- Firewalls: Sicherheitsgeräte, die eingehenden und ausgehenden Netzwerkverkehr filtern.

| Knotentyp | Hauptverantwortung | Wichtige Interpretationspunkte |

|---|---|---|

| Anwendungs-Knoten | Führt Geschäftslogik aus | Clustering, Zustandsbehaftetheit, Skalierungsstrategie |

| Datennode | Speichert und ruft Daten ab | Konsistenz, Verfügbarkeit, Backup-Standort |

| Infrastrukturknoten | Unterstützt Verbindungsaufbau und Sicherheit | Latenz, Sicherheitszonen, Datenfluss |

| Client-Knoten | Startet Anfragen | Protokollunterstützung, Authentifizierungsmethode |

🔗 Interpretation von Kommunikationspfaden

Die Linien, die Knoten verbinden, sind nicht nur dekorativ; sie definieren den Informationsfluss. In komplexen Systemen bestimmt die Art dieser Verbindungen Leistung und Sicherheitslage. Eine korrekte Interpretation erfordert, über die Linie hinaus zu schauen, um die an sie angehängten Metadaten zu berücksichtigen.

- Protokollbezeichnungen: Eine Verbindung mit der Bezeichnung „HTTPS“ bedeutet Verschlüsselung im Ruhezustand und während der Übertragung. Eine Verbindung mit der Bezeichnung „TCP“ könnte eine niedrigere Ebene ohne Verschlüsselung implizieren. Diese Unterscheidung ist für Sicherheitsprüfungen entscheidend.

- Richtungsabhängigkeit: Pfeile zeigen die Richtung des Datenflusses an. Ein zweirichtungsfähiger Pfeil deutet auf bidirektionale Kommunikation hin, während ein einzelner Pfeil ein Push- oder Pull-Modell impliziert.

- Auswirkungen der Latenz: Langstreckenverbindungen zwischen Knoten (z. B. über verschiedene Regionen) führen zu Latenz. Die Interpretation des Diagramms erfordert die Visualisierung der physischen Entfernung zwischen den Knoten.

- Bandbreitenbeschränkungen: Einige Diagramme enthalten Bandbreitenbeschriftungen. Hohe Datenmengen zwischen Knoten erfordern möglicherweise dedizierte Verbindungen oder spezifische Hardwarekonfigurationen.

Beim Nachverfolgen einer Anfrage verfolgen Sie den Pfad vom Clientknoten über die Infrastrukturknoten zu den Anwendungsknoten und schließlich zu den Datenspeicherknoten. Diese Nachverfolgung zeigt den vollständigen Lebenszyklus einer Transaktion innerhalb des Systems auf.

🛡️ Sicherheitszonen und Vertrauensgrenzen

Unternehmenssysteme existieren selten isoliert. Sie arbeiten innerhalb definierter Sicherheitszonen. Ein Bereitstellungsdigramm verwendet häufig schraffierte Bereiche oder benannte Container, um diese Zonen darzustellen. Die Interpretation dieser Zonen ist entscheidend für das Verständnis von Vertrauensbeziehungen.

1. Die DMZ (Demilitarisierte Zone)

Dieser Bereich beherbergt typischerweise komponenten, die nach außen gerichtet sind. Wenn Sie Knoten in einer DMZ sehen, verstehen Sie, dass sie externen Netzwerken ausgesetzt sind, aber von der internen Kerninfrastruktur isoliert sind. Sie verarbeiten oft:

- Webserver, die Nutzerverkehr empfangen.

- API-Gateways, die den externen Zugriff verwalten.

- Proxy-Server zur Caching-Funktion.

2. Das interne Netzwerk

Knoten hier sind nicht direkt über das Internet erreichbar. Sie enthalten sensible Logik und Daten. Die Interpretation konzentriert sich hier auf:

- Zugriffssteuerungen, die erforderlich sind, um diese Knoten zu erreichen.

- Die Anzahl der Sprünge, die erforderlich sind, um von einem Anwendungsknoten zu einem Datenspeicherknoten zu gelangen.

- Netzwerksegmentierung zwischen verschiedenen internen Ebenen.

3. Externe Abhängigkeiten

Systeme verlassen sich oft auf Drittanbieterdienste. Diese erscheinen als Knoten außerhalb der Hauptgrenze. Ihre Identifizierung ist wichtig für die Risikobewertung. Wenn ein externer Knoten ausfällt, wie reagiert das interne System? Das Diagramm sollte idealerweise Fallback-Pfade oder Fehlerbehandlungsmechanismen zeigen.

⚡ Leistungs- und Skalierbarkeitsanalyse

Ein Bereitstellungsdigramm ist nicht nur eine Karte; es ist ein Leistungsmodell. Durch die Analyse der Anordnung können Architekten potenzielle Engpässe identifizieren, bevor die Bereitstellung erfolgt.

1. Einzelpunkte des Ausfalls (SPOF)

Suchen Sie nach Knoten, die keine Redundanz aufweisen. Wenn ein einzelner Knoten den gesamten Datenverkehr für eine bestimmte Funktion verarbeitet, führt sein Ausfall zum Stillstand dieser Funktion. In einem gut gestalteten Diagramm sollten kritische Knoten paarweise oder in Clustern erscheinen.

2. Lastverteilungsstrategie

Überprüfen Sie, wie der Datenverkehr in das System eingeht. Gibt es einen dedizierten Lastverteilungsknoten? Wenn ja, wie ist er konfiguriert? Round-Robin, geringste Verbindungen oder geografische Routing? Das Diagramm könnte den Algorithmus nicht angeben, aber das Vorhandensein des Knotens zeigt die Absicht, die Last zu verteilen.

3. Datenaufteilung

Wenn das Diagramm mehrere Datenspeicherknoten zeigt, werden sie die Daten aufteilen? Dies ist bei verteilten Datenbanken üblich. Interpretieren Sie die Beschriftungen, um festzustellen, ob die Daten nach Region, Kunden-ID oder Zeitbereich aufgeteilt sind. Dies beeinflusst die Abfrageleistung erheblich.

4. Caching-Ebenen

Suchen Sie nach Knoten, die zwischen der Anwendungs- und Datenebene positioniert sind. Diese stellen oft Caching-Mechanismen dar. Ihre Anwesenheit verringert die Datenbanklast und verbessert die Antwortzeiten. Die Interpretation ihrer Position hilft, die Cache-Trefferquoten abzuschätzen.

🔄 Bereitstellungstrategien und Lebenszyklus

Das Diagramm stellt einen Zeitpunkt dar, impliziert aber einen Lebenszyklus. Wie entwickelt sich das System weiter? Das Verständnis der Bereitstellungstrategie hilft bei der Planung von Updates und Wartung.

- Blue-Green-Bereitstellung:Zeigt das Diagramm zwei identische Umgebungen, die gleichzeitig laufen? Dies deutet auf eine Strategie hin, bei der der Datenverkehr zwischen Umgebungen umgeschaltet wird, um Ausfallzeiten zu minimieren.

- Canary-Releases:Gibt es spezifische Knoten, die einer kleinen Nutzergruppe zugewiesen sind? Dies deutet auf eine kontrollierte Bereitstellungsstrategie hin.

- Rolling-Updates:Deutet das Diagramm auf eine Abfolge der Knotenaktualisierungen hin? Dies ist bei großen Clustern üblich, bei denen die Knoten nacheinander aktualisiert werden.

Beim Überprüfen des Diagramms im Rahmen des Änderungsmanagements fragen Sie, wie die Artefakte versioniert werden. Sind die Artefakte mit Versionsnummern gekennzeichnet? Dies hilft dabei, nachzuvollziehen, welcher spezifische Code auf welchem Knoten läuft.

📋 Überprüfung von Konsistenz und Vollständigkeit

Sobald das Diagramm interpretiert wurde, muss es anhand der Anforderungen validiert werden. Dieser Schritt stellt sicher, dass die physische Gestaltung mit der logischen Architektur übereinstimmt.

1. Logische vs. physische Ausrichtung

Vergleichen Sie das Bereitstellungsdiagramm mit dem Systemarchitekturdiagramm. Stimmen die Komponenten überein? Wenn das logische Diagramm drei Ebenen zeigt, sollte das Bereitstellungsdiagramm diese Struktur widerspiegeln. Abweichungen deuten oft auf eine Lücke im Gestaltungsprozess hin.

2. Compliance-Anforderungen

Unternehmenssysteme müssen Vorschriften einhalten. Prüfen Sie, ob das Diagramm datenresidenzrechtliche Vorschriften widerspiegelt. Wenn beispielsweise Daten innerhalb eines bestimmten Landes verbleiben müssen, befinden sich die Datennodes dann in dieser Region? Das Diagramm liefert die Beweise für Compliance-Audits.

3. Kapazitätsplanung

Stimmt die Hardware-Spezifikation mit der erwarteten Last überein? Wenn das Diagramm einen einzelnen Server für eine hochbelastete Anwendung zeigt, deutet dies auf ein Kapazitätsproblem hin. Suchen Sie nach Notizen zu CPU-, RAM- und Speicherkapazität, die an den Knoten angehängt sind.

🛠️ Häufige Herausforderungen bei der Interpretation

Sogar erfahrene Architekten stoßen bei der Lektüre von Bereitstellungsdiagrammen auf Hürden. Die Kenntnis häufiger Fallstricke verbessert die Genauigkeit.

- Bedeutungslose Beschriftungen:Wenn eine Verbindung nicht beschriftet ist, dürfen Sie den Protokolltyp nicht voraussetzen. Überprüfen Sie die Standarddokumentation oder den Kontext.

- Überlastung:Große Diagramme werden oft überladen. Vergrößerte Ansichten oder getrennte Diagramme für bestimmte Bereiche können zur Klarheit notwendig sein.

- Veraltete Informationen:Diagramme werden oft nach der ersten Erstellung vernachlässigt. Stellen Sie sicher, dass das Diagramm den aktuellen Zustand der Infrastruktur widerspiegelt. Vereinbaren Sie dies mit dem Betriebsteam.

- Abstraktionsstufen:Einige Diagramme verbergen Details wie virtuelle Maschinen. Erkennen Sie, dass ein „Server“-Knoten tatsächlich ein Cluster virtueller Instanzen sein könnte.

🚀 Architektur zukunftssicher gestalten

Die Interpretation des Diagramms beinhaltet auch die Betrachtung der Zukunft. Unternehmenssysteme müssen sich neuen Technologien anpassen. Beim Überprüfen des Diagramms sollten Sie berücksichtigen:

- Containerisierung: Sind die Artefakte so konzipiert, dass sie in Containern laufen? Dadurch wird die portierbare Nutzung zwischen Umgebungen erleichtert.

- Serverlose Optionen: Gibt es Knoten, die durch serverlose Funktionen ersetzt werden könnten? Dies könnte die Verwaltungsaufwand reduzieren.

- Hybride Cloud: Zeigt das Diagramm eine Kombination aus lokalen und Cloud-Ressourcen? Dafür ist eine sorgfältige Verwaltung der Netzwerkgrenzen erforderlich.

Durch die Berücksichtigung dieser Änderungen bleibt das Diagramm langfristig ein relevantes Werkzeug für die Entscheidungsfindung. Es dient als Grundlage für Modernisierungsmaßnahmen.

📝 Zusammenfassung der wichtigsten Interpretationsschritte

Zusammenfassend lässt sich der Prozess der Interpretation von Bereitstellungsdiagrammen in Unternehmenssystemen wie folgt strukturieren:

- Grenze identifizieren: Definieren Sie die Systemgrenze und externe Abhängigkeiten.

- Knoten kategorisieren: Unterscheiden Sie zwischen Anwendungs-, Daten- und Infrastrukturknoten.

- Verbindungen verfolgen: Verfolgen Sie den Datenfluss und notieren Sie Protokolle und Richtung.

- Sicherheit prüfen: Überprüfen Sie Zonen und Vertrauensgrenzen.

- Redundanz bewerten: Suchen Sie nach Clustern und Failover-Mechanismen.

- Anforderungen validieren: Stellen Sie sicher, dass die physische Gestaltung den logischen und Compliance-Anforderungen entspricht.

Die Beherrschung dieser Fähigkeit verringert das Risiko und verbessert die Kommunikation zwischen Teams. Sie schließt die Lücke zwischen strategischer Planung auf hoher Ebene und der konkreten Umsetzung auf niedriger Ebene. Indem man sich auf die strukturellen und relationalen Details innerhalb des Diagramms konzentriert, können Organisationen stabile und widerstandsfähige Systeme aufrechterhalten.

Denken Sie daran, dass ein Bereitstellungsdiagramm ein lebendiges Dokument ist. Es entwickelt sich weiter, je mehr das System wächst. Regelmäßige Aktualisierungen und Überprüfungen stellen sicher, dass die Interpretation korrekt bleibt. Diese kontinuierliche Abstimmung ist für die langfristige Gesundheit der Unternehmensinfrastruktur unerlässlich.