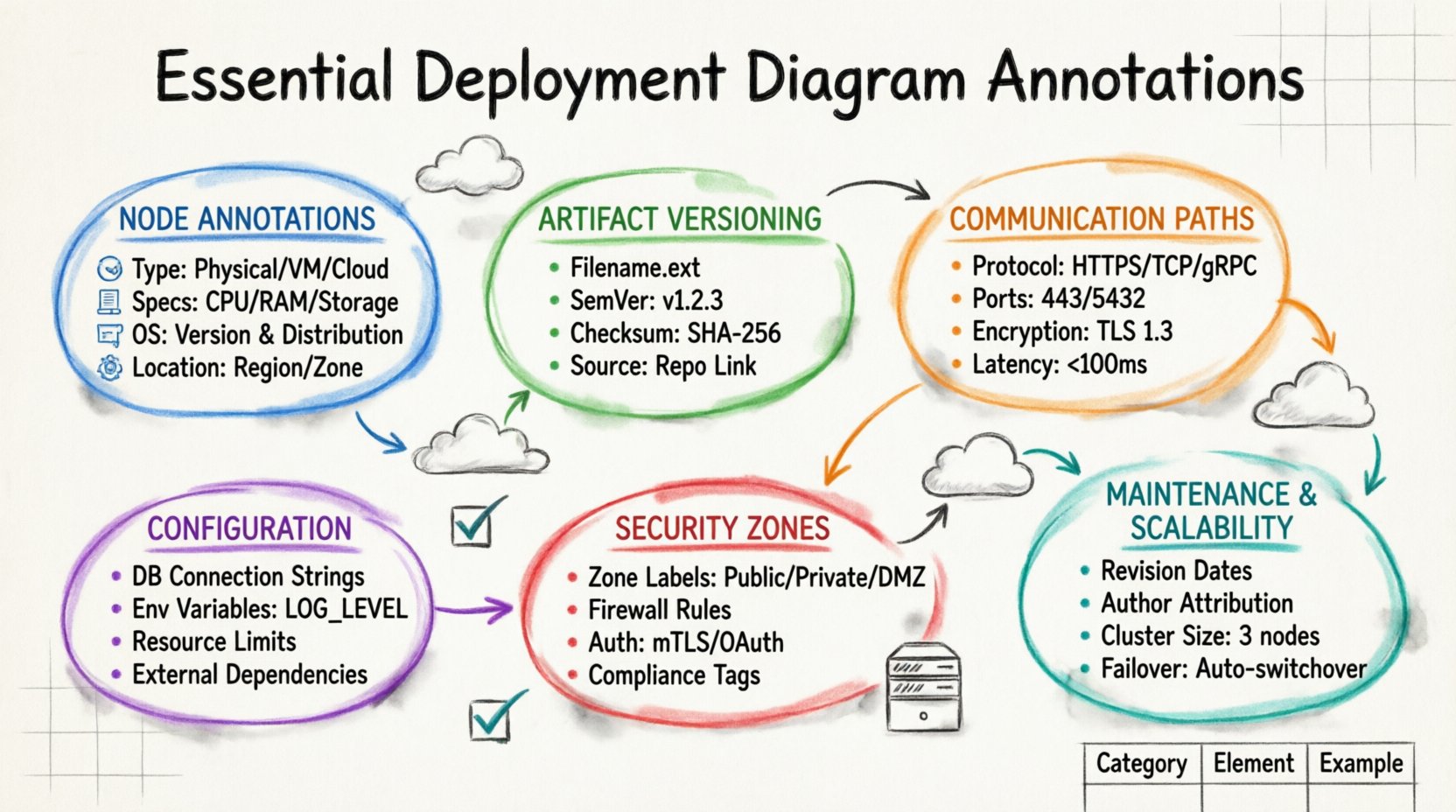

Ein Bereitstellungsdiagramm dient als architektonisches Bauplan für Ihre Softwareinfrastruktur. Es visualisiert, wie Software-Artikel physisch auf Hardware-Knoten innerhalb eines Systems realisiert werden. Ohne präzise Anmerkungen wird dieses Diagramm zu einem bloßen Skizze anstatt einem funktionalen Dokument für Ingenieure und Betriebsteams. Klarheit in diesen Diagrammen reduziert Mehrdeutigkeiten während der Bereitstellungsphase und verhindert kostspielige Fehler in Produktionsumgebungen. Dieser Leitfaden untersucht die entscheidenden Elemente, die annotiert werden müssen, um sicherzustellen, dass ein Bereitstellungsdiagramm handlungsorientiert, genau und über die Zeit hinweg wartbar ist.

Verständnis von Knoten-Anmerkungen 🖥️

Die Grundlage jedes Bereitstellungsdiagramms ist der Knoten. Knoten stellen physische oder virtuelle Rechenressourcen dar, auf denen Softwarekomponenten residieren. Ein Knoten ohne korrekte Anmerkung ist von jeder anderen Hardwarekomponente nicht zu unterscheiden, was die korrekte Konfiguration der Umgebung unmöglich macht. Bei der Anmerkung von Knoten müssen Sie den Typ der Ressource angeben, die er darstellt. Dazu gehören die Unterscheidung zwischen physischen Servern, virtuellen Maschinen, Cloud-Instanzen oder spezialisierten Geräten wie Lastverteilern und Routern.

Berücksichtigen Sie die folgenden kritischen Details, die für jeden Knoten annotiert werden sollten:

- Knotentyp:Kennzeichnen Sie deutlich, ob der Knoten eine physische Maschine, ein Container-Host oder eine Cloud-Instanz ist.

- Hardware-Spezifikationen:Fügen Sie die Anzahl der CPU-Kerne, die RAM-Kapazität und den Speichertyp (SSD gegenüber HDD) hinzu, falls die Leistung eine Einschränkung darstellt.

- Betriebssystem:Geben Sie die OS-Version und -Distribution an, da dies die Softwarekompatibilität und Sicherheitspatches beeinflusst.

- Standort:Geben Sie den physischen oder logischen Standort an, beispielsweise einen bestimmten Rechenzentrum, eine Region oder eine Verfügbarkeitszone.

Zum Beispiel liefert ein Knoten, der lediglich als „Server“ gekennzeichnet ist, keinen Nutzen. Ein Knoten mit der Bezeichnung „Anwendungsserver (Ubuntu 22.04 LTS, 8 vCPU, 32GB RAM, us-east-1)“ liefert dem DevOps-Team den notwendigen Kontext, um die Infrastruktur bereitzustellen. Diese Detailgenauigkeit stellt sicher, dass der Bereitstellungsprozess den architektonischen Anforderungen entspricht und Kompatibilitätsprobleme während der Laufzeit vermeidet.

Artikelidentifikation und Versionsverwaltung 📦

Artikel sind die physischen Darstellungen von Softwarekomponenten, wie z. B. ausführbare Dateien, Bibliotheken, Konfigurationsdateien und Container. Jeder Artikel muss einem bestimmten Knoten zugeordnet werden, und diese Zuordnung erfordert eine Anmerkung. Ohne diese Zuordnung kann das Diagramm nicht kommunizieren, was tatsächlich in die Infrastruktur bereitgestellt wird. Eine Artikelanmerkung sollte den Dateinamen, die Versionsnummer und die Prüfsumme oder den Hash enthalten, um die Integrität zu überprüfen.

Stellen Sie bei der Dokumentation von Artikeln sicher, dass folgende Informationen enthalten sind:

- Dateiname:Der genaue Name der bereitstellbaren Datei, einschließlich Erweiterungen.

- Versionsnummer:Semantische Versionierung (z. B. v1.2.3) ermöglicht es Teams, Änderungen zu verfolgen und im Bedarfsfall zurückzuspielen.

- Prüfsumme:Ein kryptografischer Hash stellt sicher, dass die Datei während des Transfers nicht beschädigt oder manipuliert wurde.

- Quell-Repository:Link zum Repository, in dem der Artikel erstellt wurde, um die Rückverfolgbarkeit zu erleichtern.

Stellen Sie sich eine Situation vor, bei der eine Bereitstellung scheitert, weil die falsche Version einer Bibliothek verwendet wurde. Wenn das Diagramm eindeutig „LibraryA-v2.0.1 (sha256:abc123…)“ annotiert, könnte der Ingenieur sofort prüfen, ob der Artikel auf dem Knoten der Spezifikation entspricht. Diese Detailgenauigkeit ist entscheidend für Audit-Protokolle und Compliance-Anforderungen in regulierten Branchen.

Kommunikationspfade und Protokolle 📡

Knoten existieren nicht isoliert; sie kommunizieren über Netzwerke. Die Linien, die Knoten verbinden, stellen Kommunikationspfade dar, und diese Linien erfordern umfassende Anmerkungen, um festzulegen, wie Daten zwischen Komponenten fließen. Eine einfache Linie reicht nicht aus. Sie müssen das Protokoll, die Portnummern und den Verschlüsselungsstatus der Verbindung angeben.

Wichtige Anmerkungen für Kommunikationspfade umfassen:

- Protokoll: Definieren Sie den Kommunikationsstandard, z. B. HTTP, HTTPS, TCP, UDP oder gRPC.

- Portnummern: Geben Sie die Quell- und Zielports an, um Konflikte zu vermeiden und sicherzustellen, dass die Firewallregeln korrekt sind.

- Verschlüsselung: Geben Sie an, ob der Datenverkehr verschlüsselt (TLS/SSL) oder im Klartext übertragen wird.

- Latenzbeschränkungen: Wenn der Pfad strenge zeitliche Anforderungen hat, markieren Sie die maximal zulässige Latenz.

Zum Beispiel muss eine Verbindung zwischen einem Webserver und einem Datenbankserver mit „TCP-Port 5432, Verschlüsselt (TLS 1.3)“ markiert werden. Ohne die Portnummer müsste das Firewall-Konfigurations-Team raten, was zu blockiertem Datenverkehr führen würde. Ohne den Verschlüsselungsstatus könnte das Sicherheitsteam eine Schwachstelle übersehen. Diese Anmerkungen schließen die Lücke zwischen Design und Implementierung.

Konfigurationsparameter und Umgebungsvariablen ⚙️

Das Verhalten von Software wird oft durch Konfigurationsparameter und Umgebungsvariablen bestimmt. Diese Einstellungen bestimmen, wie eine Anwendung in ihrer spezifischen Umgebung funktioniert. Ein Bereitstellungsdiagramm ist der ideale Ort, um diese statischen Konfigurationen zu erfassen, damit die Infrastruktur den Erwartungen der Anwendung entspricht. Das Anmerken von Konfigurationsdetails verhindert das „Es funktioniert bei mir“-Syndrom.

Fügen Sie die folgenden Konfigurationsanmerkungen hinzu:

- Datenbankverbindungszeichenfolgen: Markieren Sie den Host, den Datenbanknamen und die Authentifizierungsmethode (Passwörter nicht enthalten).

- Umgebungsvariablen: Listen Sie kritische Variablen wie LOG_LEVEL, CACHE_TTL oder FEATURE_FLAGS auf.

- Ressourcenbeschränkungen: Geben Sie Speicherbeschränkungen oder CPU-Quoten an, die dem Knoten oder Container zugewiesen sind.

- Externe Abhängigkeiten: Notieren Sie die URLs oder Endpunkte für externe Dienste, auf die der Knoten angewiesen ist.

Berücksichtigen Sie eine Mikrodienstarchitektur, bei der ein Dienst von einem externen Zahlungsgateway abhängt. Wenn das Diagramm die Gateway-URL und den erforderlichen API-Schlüsselpräfix nicht annotiert, könnte das Bereitstellungsskript stumm fehlschlagen oder einen Standardendpunkt verwenden. Das Anmerken dieser Parameter stellt sicher, dass die Umgebung konsistent in Entwicklung, Staging und Produktion konfiguriert ist.

Sicherheitszonen und Grenzannotierungen 🔒

Sicherheit ist ein unverzichtbarer Aspekt moderner Architekturen. Bereitstellungsdiagramme visualisieren häufig Sicherheitsgrenzen wie Firewalls, DMZs und vertrauenswürdige Zonen. Diese Grenzen müssen explizit annotiert werden, um festzulegen, welche Knoten dem öffentlichen Internet ausgesetzt sind und welche auf interne Netzwerke beschränkt sind. Das Auslassen von Sicherheitszonen-Anmerkungen kann zu einer unbeabsichtigten Offenlegung sensibler interner Dienste führen.

Wichtige Sicherheitsanmerkungen umfassen:

- Zonenbezeichnungen:Bezeichnen Sie Bereiche wie „Öffentliche Zone“, „Private Zone“ oder „Verwaltungszone“.

- Firewall-Regeln: Geben Sie an, welcher Datenverkehr zwischen Zonen erlaubt oder verweigert wird.

- Authentifizierungsmethoden: Geben Sie an, wie Knoten miteinander authentifiziert werden (z. B. mTLS, OAuth-Tokens).

- Compliance-Tagging: Markieren Sie Knoten, die sensible Daten verarbeiten und spezifische Compliance-Standards erfordern.

Ein Diagramm ohne Sicherheitsanmerkungen ist eine Gefahr. Wenn beispielsweise ein Datenbankknoten neben einem Webserver gezeichnet ist, ohne eine Anmerkung zur Firewall-Grenze, könnte ein Ingenieur annehmen, dass sie sich im selben Netzwerksegment befinden. Diese Annahme könnte zu einer Sicherheitslücke führen. Eine klare Markierung der Peripherie stellt sicher, dass Netzwerk-Ingenieure die richtigen Segmentierungsrichtlinien umsetzen.

Aufrechterhaltung der Diagrammgenauigkeit 🔄

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Während die Infrastruktur sich weiterentwickelt, muss das Diagramm aktualisiert werden, um Änderungen widerzuspiegeln. Anmerkungen sollten eine Versions- oder Überarbeitungs-Historie enthalten, um nachzuverfolgen, wann bestimmte Elemente geändert wurden. Dies hilft Teams, die Entwicklung des Systems zu verstehen und Probleme zu diagnostizieren, die durch Konfigurationsabweichungen entstanden sind.

Best Practices für die Pflege von Anmerkungen umfassen:

- Überarbeitungsdaten: Fügen Sie jedem wesentlichen Änderung der Anmerkung ein Datum hinzu.

- Urheberzuordnung: Notieren Sie, wer die Änderung vorgenommen hat, um Verantwortlichkeit sicherzustellen.

- Änderungsprotokoll: Führen Sie ein separates Protokoll, das mit dem Diagramm verknüpft ist, und dokumentieren Sie den Grund für die Änderung.

- Veraltungszeichen: Markieren Sie Komponenten deutlich, die zur Streichung vorgesehen sind, um eine versehentliche Wiederverwendung zu verhindern.

Wenn ein neuer Server zu einem Cluster hinzugefügt wird, sollte das Diagramm sofort aktualisiert werden. Wenn die Anmerkung für den neuen Knoten fehlt, könnten zukünftige Ingenieure seine Rolle nicht kennen, was zu einer falschen Konfiguration führen könnte. Regelmäßige Aktualisierungen stellen sicher, dass das Diagramm während des gesamten Software-Lebenszyklus eine verlässliche Quelle der Wahrheit bleibt.

Umfassende Referenztabelle für Anmerkungen 📊

Um die schnelle Nachschlagemöglichkeit der notwendigen Details zu erleichtern, fasst die folgende Tabelle die wesentlichen Anmerkungen nach ihrer Funktion innerhalb des Bereitstellungsdiagramms zusammen.

| Kategorie | Anmerkungselement | Zweck | Beispielwert |

|---|---|---|---|

| Knoten | Typ | Identifizieren der Hardware-Rolle | Lastverteilung |

| Knoten | Betriebssystem | Kompatibilität definieren | Linux-Kernel 5.10 |

| Artefakt | Version | Versions verfolgen | v3.5.1 |

| Artefakt | Prüfsumme | Integrität überprüfen | SHA-256: a1b2c3… |

| Verbindung | Protokoll | Kommunikation definieren | HTTPS |

| Verbindung | Port | Netzwerke konfigurieren | 443 |

| Konfiguration | Umgebung | Laufzeitverhalten festlegen | DB_HOST=intern |

| Sicherheit | Zone | Grenzen definieren | DMZ |

Auswirkungen fehlender Anmerkungen ⚠️

Das Fehlen dieser Anmerkungen erzeugt technische Schulden. Wenn ein Diagramm fehlende Details aufweist, lastet die Aufgabe der Entdeckung auf dem Ingenieur, der das System bereitstellen möchte. Dies führt zu erhöhtem Zeitaufwand beim Debuggen, höherer Fehleranfälligkeit durch menschliches Versagen und potenziellen Sicherheitslücken. Teams müssen oft die Infrastruktur aus dem laufenden System zurückverfolgen, anstatt einem Plan zu folgen.

Häufige Folgen schlechter Anmerkungen sind:

- Bereitstellungsfehler:Skripte schlagen fehl, weil erwartete Ports oder Pfade nicht dokumentiert wurden.

- Sicherheitslücken:Offene Ports bleiben aufgrund fehlender Firewall-Anmerkungen ungeschützt.

- Versionskonflikte: Inkompatible Softwareversionen werden bereitgestellt, weil keine Versionsangabe gemacht wurde.

- Onboarding-Verzögerungen: Neue Teammitglieder können die Architektur ohne detaillierte Beschriftungen nicht verstehen.

Die Investition von Zeit in eine gründliche Annotation während der Entwurfsphase spart erhebliche Ressourcen während der Ausführungsphase. Sie verwandelt das Diagramm von einer passiven Darstellung in ein aktives Werkzeug für die Bereitstellungsoptimierung und die Infrastrukturverwaltung.

Skalierbarkeits- und Redundanzüberlegungen 📈

Moderne Systeme erfordern Skalierbarkeit und Redundanz. Das Bereitstellungsdiagramm muss widerspiegeln, wie das System Wachstum und Ausfälle bewältigt. Anmerkungen sollten Clustering-Konfigurationen und Failover-Mechanismen anzeigen. Dies hilft den Betriebsteams, zu verstehen, wie sich das System unter Last verhält.

Anmerkungen zur Skalierbarkeit umfassen:

- Clustergroße: Geben Sie die Anzahl der Knoten in einem Cluster an (z. B. „3-Knoten-Cluster“).

- Replikationsfaktor: Geben Sie an, wie viele Kopien eines Dienstes aktiv sind.

- Failover-Strategie: Beschreiben Sie, was geschieht, wenn ein Knoten ausfällt (z. B. „Automatischer Umstieg“).

- Auto-Skalierungsregeln: Notieren Sie die Bedingungen, die das Hinzufügen oder Entfernen von Knoten auslösen.

Ohne diese Anmerkungen könnte ein System, das für hohe Verfügbarkeit konzipiert ist, als einziger Ausfallpunkt bereitgestellt werden. Die Annotation der Redundanzstrategie stellt sicher, dass die Infrastruktur die Anforderungen an die Geschäftskontinuität erfüllt.

Abschließen Ihrer Diagrammdokumentation ✅

Ein gut annotiertes Bereitstellungsdiagramm ist die Grundlage für zuverlässige Softwarebereitstellung. Es verbindet die logische Gestaltung mit der physischen Realität. Indem Sie sich auf Knotentypen, Artefaktversionen, Kommunikationsprotokolle und Sicherheitszonen konzentrieren, erstellen Sie ein Dokument, das sowohl für Entwickler als auch für Betriebsteams nützlich ist. Regelmäßige Überprüfungen dieser Anmerkungen halten die Dokumentation mit der tatsächlichen Infrastruktur synchron.

Wenn Sie das nächste Mal ein Bereitstellungsdiagramm erstellen, nehmen Sie sich die Zeit, jedes Element anhand der in diesem Leitfaden bereitgestellten Checkliste zu überprüfen. Stellen Sie sicher, dass jeder Knoten einen Typ und eine Lage hat. Überprüfen Sie, dass jedes Artefakt eine Version besitzt. Bestätigen Sie, dass jede Verbindung ein Protokoll und einen Port hat. Diese Sorgfalt zahlt sich in reibungsloseren Bereitstellungen, weniger Vorfällen und einer robusteren Systemarchitektur aus.

Denken Sie daran, dass das Ziel Klarheit ist. Wenn eine Anmerkung eine Erklärung erfordert, fügen Sie eine Legende oder eine Referenznotiz hinzu. Vermeiden Sie jede Mehrdeutigkeit auf alle Fälle. Ihre zukünftige Selbst und Ihr Team werden Ihnen dafür danken, dass Sie heute so viel Präzision in diese Diagramme gesteckt haben.