Ein Bereitstellungsdiagramm dient als entscheidender Bauplan im Bereich der Softwareentwicklung. Es visualisiert die physische Architektur eines Systems und zeigt detailliert, wie Softwarekomponenten über Hardwareknoten verteilt sind. Im Gegensatz zu Klassendiagrammen, die sich auf statische Strukturen konzentrieren, oder Sequenzdiagrammen, die Interaktionen über die Zeit abbilden, verankert das Bereitstellungsdiagramm die Anwendung in der Realität. Es beantwortet die Frage, wo der Code tatsächlich ausgeführt wird.

Das Verständnis dieses Artefakts ist für DevOps-Praktiker, Systemarchitekten und Backend-Entwickler unerlässlich. Es schließt die Lücke zwischen abstraktem Design und physischer Infrastruktur. Dieser Leitfaden untersucht die zentralen Elemente, die Erstellungsverfahren und strategischen Anwendungen von Bereitstellungsdiagrammen.

🔍 Was ist ein Bereitstellungsdiagramm?

Ein Bereitstellungsdiagramm ist eine Art von Unified Modeling Language (UML)-Diagramm. Es zeigt die Hardwareelemente, auch Knoten genannt, sowie die darauf befindlichen Softwareartefakte. Es bietet eine statische Sicht auf die Laufzeitarchitektur. Diese Visualisierung ist entscheidend für das Verständnis der Systemtopologie.

Betrachten Sie eine moderne Webanwendung. Sie ist selten ein einzelnes Monolith-System, das auf einem einzigen Gerät läuft. Stattdessen beinhaltet sie mehrere Server, Datenbanken, Lastverteilungssysteme und Client-Geräte. Ein Bereitstellungsdiagramm zeigt diese Entitäten und ihre Kommunikationskanäle auf.

Wichtige Ziele

- Infrastrukturplanung:Hilft Teams, Ressourcenanforderungen vor der Bereitstellung zu visualisieren.

- Kommunikationsabbildung:Definiert, wie verschiedene Knoten miteinander kommunizieren.

- Sicherheitsgrenzen:Zeigt Firewalls, Gateways und vertrauenswürdige Zonen auf.

- Skalierbarkeitsanalyse:Zeigt, wie das System horizontal oder vertikal wächst.

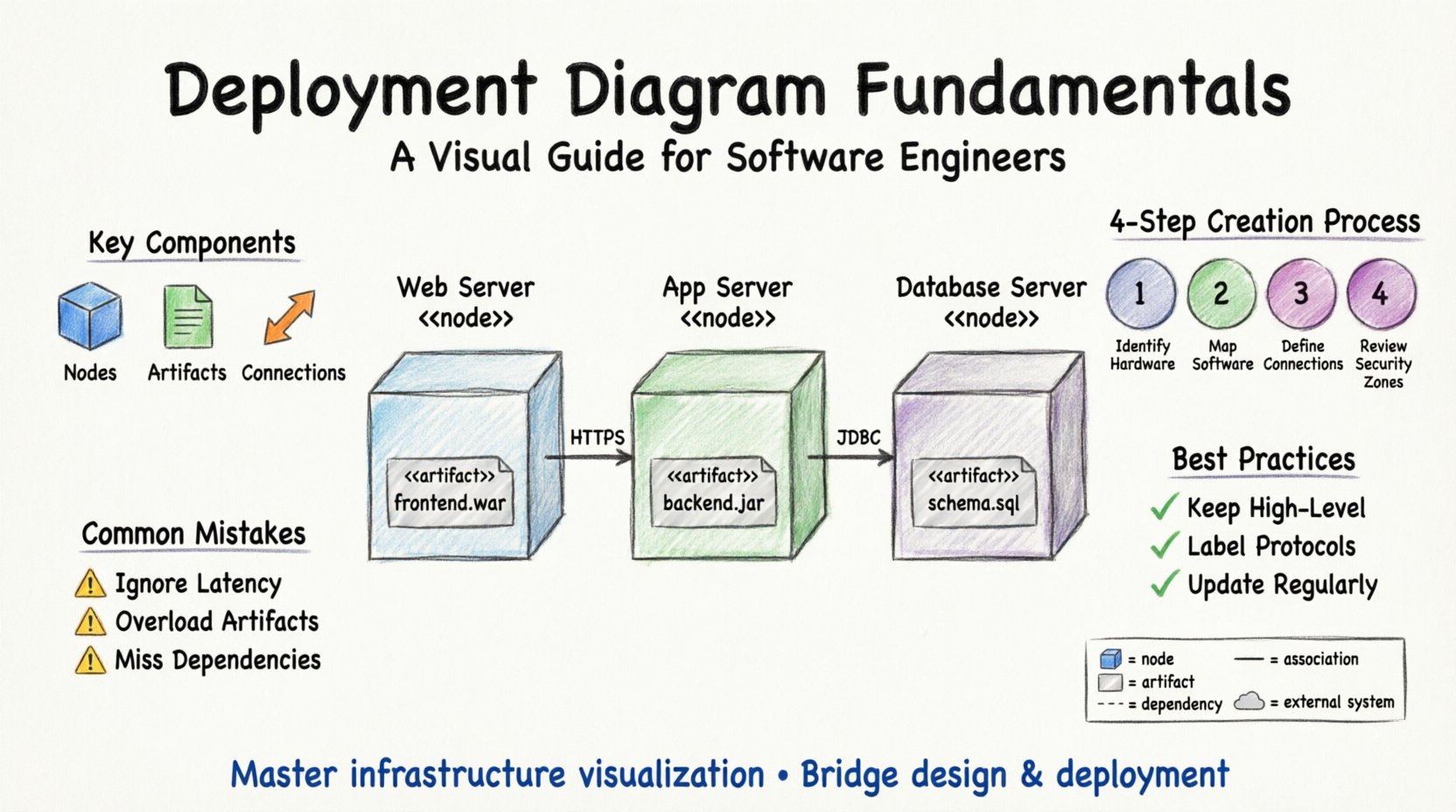

🧩 Kernkomponenten

Um ein genaues Bereitstellungsdiagramm zu erstellen, müssen Sie seine Bausteine verstehen. Jedes Diagramm besteht aus Knoten, Artefakten und Verbindungen.

1. Knoten

Ein Knoten stellt eine physische oder virtuelle Rechenressource dar. Er ist ein Container für Artefakte. Knoten werden typischerweise als 3D-Boxen dargestellt, wobei der Stereotyp <<node>> über dem Namen platziert wird.

- Rechenknoten:Dies sind Geräte, die Daten verarbeiten. Beispiele sind Server, Workstations, Mainframes und mobile Geräte.

- Ausführungs-Umgebungen:Softwareplattformen, die die Anwendungslogik hosten. Dies könnte eine Laufzeitumgebung für eine bestimmte Sprache oder ein Betriebssystem sein.

- Datenbanken:Spezialisierte Knoten, die für dauerhafte Speicherung zuständig sind. Beispiele sind Datenbankserver, Dateiserver und Objektspeichersysteme.

Jeder Knoten hat einen Namen und ist in der Praxis oft mit einer IP-Adresse oder einem Domänennamen verknüpft.

2. Artefakte

Artefakte sind die physischen Teile der Software, die auf die Knoten bereitgestellt werden. Sie stellen die Ergebnisse des Entwicklungsprozesses dar. Ohne Artefakte ist ein Knoten nur leere Hardware.

- Ausführbare Dateien:Der kompilierte Code, der auf dem Server ausgeführt wird.

- Bibliotheken: Abhängigkeiten, die erforderlich sind, damit die ausführbare Datei funktioniert.

- Konfigurationsdateien: Einstellungen, die bestimmen, wie sich die Software in dieser spezifischen Umgebung verhält.

- Datenbanken: Schema-Definitionen oder Datendateien, die innerhalb eines Datenbankknotens gespeichert sind.

- Webseiten: Statische HTML-Dateien oder Vorlagen, die an Clients gesendet werden.

Artefakte werden gewöhnlich als kleine Rechtecke mit dem Stereotyp <<artifact>> dargestellt. Sie werden oft innerhalb des Knotens gezeigt, auf dem sie sich befinden.

3. Verbindungen

Verbindungen veranschaulichen die Kommunikationspfade zwischen Knoten. Sie zeigen, wie Daten durch die Systemarchitektur fließen. Diese Linien stellen Netzwerkverbindungen dar.

- Netzwerkprotokolle: Beschriftungen auf den Linien zeigen das verwendete Protokoll an, beispielsweise TCP/IP, HTTP, HTTPS oder SQL.

- Kommunikationskanäle: Dicke Linien stellen oft Verbindungen mit hoher Bandbreite dar, während dünnere Linien möglicherweise Verwaltungsverkehr anzeigen.

- Abhängigkeiten: Punktierte Linien können anzeigen, dass ein Knoten für seine Funktion auf einen anderen Knoten angewiesen ist.

📋 Symbol-Legende und Notation

Die Standardisierung stellt sicher, dass Ingenieure aus verschiedenen Teams dasselbe Diagramm lesen können. Die folgende Tabelle fasst gängige Symbole in Bereitstellungsdigrammen zusammen.

| Symbol | Name | Beschreibung |

|---|---|---|

| 3D-Box | Knoten | Eine physische oder virtuelle Rechenressource, auf der Software läuft. |

| Rechteck mit <<artifact>> | Artefakt | Ein bereitstellbares Softwarestück, wie eine JAR-Datei oder eine Datenbank. |

| Solide Linie | Assoziation | Ein struktureller Link zwischen zwei Elementen. |

| Punktierte Linie | Abhängigkeit | Ein Element erfordert ein anderes, um funktionieren zu können. |

| Offener Pfeil | Navigation | Zeigt eine Abhängigkeitsrichtung oder einen Datenflusspfad an. |

| Wolkenform | Externes System | Stellt einen Drittanbieterdienst oder ein externes Netzwerk dar. |

| Rechteck mit <<device>> | Gerät | Ein spezifisches Hardwaregerät wie ein Router oder Switch. |

| Rechteck mit <<interface>> | Schnittstelle | Definiert den Vertrag für die Interaktion zwischen Knoten. |

🛠️ So erstellen Sie ein Bereitstellungsdiagramm

Die Erstellung eines Bereitstellungsdiagramms ist ein systematischer Prozess. Dazu sind Kenntnisse über die Anforderungen des Systems und die Infrastrukturbeschränkungen erforderlich. Folgen Sie diesen Schritten, um eine zuverlässige Karte zu erstellen.

Schritt 1: Identifizieren Sie die Hardware

Beginnen Sie damit, alle beteiligten physischen Geräte aufzulisten. Überspringen Sie die Edge-Geräte nicht. In einem verteilten System gehören dazu:

- Client-Geräte (Laptops, Handys, Tablets).

- Netzwerkgeräte (Router, Firewalls, Lastverteiler).

- Anwendungsserver.

- Datenbankserver.

- Speichersysteme.

Wenn das System eine Cloud-Infrastruktur nutzt, sind diese Knoten virtuelle Instanzen anstelle physischer Geräte, werden aber weiterhin als Knoten im Diagramm dargestellt.

Schritt 2: Software abbilden

Sobald die Hardware definiert ist, platzieren Sie die Software-Artefakte darauf. Dieser Schritt bestimmt, wo die Logik liegt.

- Identifizieren Sie, welcher Server die Backend-API ausführt.

- Finden Sie den Webserver, der das Frontend hostet.

- Geben Sie an, welche Datenbank Benutzerdaten enthält.

- Markieren Sie, wo die Caching-Ebenen sitzen.

Stellen Sie sicher, dass jedes Artefakt auf einem kompatiblen Knoten platziert wird. Zum Beispiel kann eine Java-Anwendung ohne Ausführungs-Umgebung nicht direkt auf einem Datenbankknoten laufen.

Schritt 3: Verbindungen definieren

Zeichnen Sie die Linien, die die Knoten verbinden. Beschriften Sie diese Linien mit den verwendeten Protokollen.

- Frontend zu Backend: Verwendet typischerweise HTTP oder HTTPS über TCP.

- Backend zu Datenbank: Verwendet häufig spezifische Treiber wie JDBC oder ODBC.

- Interne Dienste: Kann gRPC, REST oder Nachrichtenwarteschlangen verwenden.

Seien Sie präzise bezüglich der Protokolle. Dies hilft bei der Sicherheitsprüfung und der Leistungsoptimierung.

Schritt 4: Überprüfung von Sicherheitszonen

Bereitstellungsdigramme enthalten oft Sicherheitsgrenzen. Dies sind logische Container, die Knoten gruppieren, die die gleiche Sicherheitsausrichtung haben.

- DMZ (Demilitarisierte Zone): Enthält öffentlich zugängliche Server wie Webserver.

- Internes Netzwerk: Enthält Datenbanken und Anwendungsserver, die nicht direkt vom Internet aus erreichbar sind.

- Vertrauenswürdige Zone: Enthält sensible Verwaltungssysteme.

Verwenden Sie unterschiedliche Farben oder schraffierte Bereiche, um diese Zonen visuell zu unterscheiden.

📈 Best Practices für Klarheit

Ein Diagramm, das zu komplex ist, vermittelt keine Botschaft. Halten Sie sich an diese Prinzipien, um Klarheit und Nutzen zu gewährleisten.

- Bleiben Sie auf hohem Abstraktionsniveau:Schließen Sie nicht jedes einzelne Microservice ein, wenn sie sich auf demselben Knoten befinden. Gruppieren Sie sie logisch.

- Verwenden Sie konsistente Benennungen:Verwenden Sie standardisierte Namen für Knoten in allen Diagrammen des Projekts.

- Beschriften Sie Protokolle:Lassen Sie keine Verbindungsleitung unbeschriftet. Mehrdeutigkeit führt zu Konfigurationsfehlern.

- Trennen Sie Anliegen: Wenn das System groß ist, teilen Sie das Diagramm in Ebenen auf (z. B. Client-Ebene, App-Ebene, Datenebene).

- Regelmäßig aktualisieren: Ein Bereitstellungsdiagramm ist nur dann nützlich, wenn es den aktuellen Zustand widerspiegelt. Aktualisieren Sie es während Infrastrukturänderungen.

❌ Häufige Fehler, die Sie vermeiden sollten

Ingenieure machen häufig Fehler beim Modellieren der Infrastruktur. Die Erkennung dieser Fallen verhindert technischen Schulden in der Dokumentation.

1. Ignorieren der Netzwerklatenz

Das Anordnen von Knoten zu nahe beieinander auf der Seite könnte nahelegen, dass sie physisch nahe beieinander liegen. In Wirklichkeit führt eine Datenbank in einer Region und eine Anwendung in einer anderen zu Latenz. Verwenden Sie Anmerkungen, um geografische Trennung anzugeben.

2. Überlastung von Artefakten

Das Anbringen zu vieler Artefakte auf einem einzigen Knoten macht das Diagramm unübersichtlich. Wenn ein Server mehrere Dienste hostet, sollten Sie überlegen, sie unter einem Unterknoten oder einem spezifischen Container zu gruppieren.

3. Fehlende externe Abhängigkeiten

Systeme existieren selten isoliert. Oft verlassen sie sich auf Drittanbieter-APIs oder SaaS-Plattformen. Fügen Sie immer externe Clouds oder Dienste hinzu, mit denen das System verbunden ist.

4. Verwechslung von statisch und dynamisch

Ein Bereitstellungsdiagramm ist statisch. Es zeigt weder den Datenverkehr noch die Anfrageraten. Versuchen Sie nicht, das dynamische Lastverteilungsverhalten allein mit statischen Linien darzustellen. Verwenden Sie zusätzliche Notationen oder getrennte Diagramme dafür.

🔗 Beziehung zu anderen Diagrammen

Das Bereitstellungsdiagramm existiert nicht isoliert. Es arbeitet zusammen mit anderen Modellierungsinstrumenten.

- Klassendiagramm: Das Klassendiagramm definiert die Codestruktur. Das Bereitstellungsdiagramm definiert, wo dieser Code ausgeführt wird.

- Komponentendiagramm: Das Komponentendiagramm zeigt die logische Gruppierung von Code. Das Bereitstellungsdiagramm ordnet diese Gruppen physischen Knoten zu.

- Sequenzdiagramm: Das Sequenzdiagramm zeigt den Interaktionsfluss. Das Bereitstellungsdiagramm liefert den Kontext dafür, wo dieser Fluss stattfindet.

Das Verständnis dieser Beziehungen stellt eine konsistente architektonische Dokumentation sicher. Wenn eine Änderung im Klassendiagramm vorgenommen wird, muss das Bereitstellungsdiagramm möglicherweise aktualisiert werden, wenn der neue Bestandteil eine andere Ressource erfordert.

🌐 Anwendungsszenarien in der Praxis

Bereitstellungsdiagramme werden in verschiedenen Kontexten während des gesamten Software-Lebenszyklus eingesetzt.

1. Planung der Katastrophenwiederherstellung

Beim Planen von Ausfällen nutzen Teams Bereitstellungsdiagramme, um Einzelpunkte des Versagens zu identifizieren. Wenn eine kritische Datenbank auf einem einzelnen Knoten ohne Backup-Verbindung liegt, zeigt das Diagramm dieses Risiko sofort auf.

2. Kostenoptimierung

Cloud-Kosten werden durch die Ressourcennutzung bestimmt. Durch die Visualisierung der Infrastruktur können Teams untergenutzte Knoten identifizieren. Die Konsolidierung von Diensten auf weniger, aber leistungsstärkeren Knoten kann die Betriebskosten senken.

3. Sicherheitsprüfungen

Sicherheitsteams überprüfen Bereitstellungsdiagramme, um sicherzustellen, dass sensible Daten keine unsicheren Kanäle durchlaufen. Sie suchen nach verschlüsselten Verbindungen zwischen der Anwendung und der Datenbank.

4. Einarbeitung neuer Ingenieure

Neue Teammitglieder haben oft Schwierigkeiten, die Systemtopologie zu verstehen. Ein klarer Bereitstellungsdiagramm dient als Karte zur Orientierung. Er hilft ihnen zu verstehen, wo Code bereitgestellt werden muss und wo Protokolle zu suchen sind.

🔄 Wartung und Entwicklung

Software-Systeme entwickeln sich weiter. Neue Funktionen erfordern neue Knoten. Alte Knoten werden außer Betrieb genommen. Das Bereitstellungsdiagramm muss sich mit dem System weiterentwickeln.

- Versionskontrolle:Behandle die Diagramm-Datei wie Code. Speichere sie im selben Repository wie den Quellcode.

- Automatisierte Generierung:In modernen Umgebungen können einige Tools Bereitstellungsdiagramme aus Infrastrukturcode (IaC) generieren. Dadurch bleibt das Diagramm automatisch aktuell.

- Überprüfungszyklen:Integriere Diagramm-Updates in die Definition von ‘Fertiggestellt’ für größere architektonische Änderungen.

Die Vernachlässigung der Wartung führt zu „Diagrammverfall“. Dies tritt auf, wenn die Dokumentation nicht mehr der Realität entspricht. Wenn ein Entwickler auf Basis eines veralteten Diagramms bereitstellt, sind Fehler unvermeidbar.

📊 Zusammenfassung der wichtigsten Erkenntnisse

Dieser Leitfaden hat die wesentlichen Aspekte von Bereitstellungsdiagrammen behandelt. Zur Wiederholung die zentralen Punkte:

- Knoten stellen Hardware dar:Sie sind die Container für Ihre Software.

- Artefakte stellen Software dar:Dies sind die Dateien und Daten, die auf den Knoten laufen.

- Verbindungen stellen die Kommunikation dar:Sie definieren die Protokolle und den Datenfluss.

- Klarheit ist König:Halte das Diagramm lesbar und fokussiere es auf die Infrastruktur.

- Aktualisiere ständig:Stelle sicher, dass das Diagramm der laufenden Umgebung entspricht.

Die Beherrschung dieser Fähigkeit ermöglicht es dir, Systeme zu entwerfen, die robust, skalierbar und sicher sind. Sie wandelt abstrakte Anforderungen in konkrete Infrastrukturpläne um.

🚀 Weiter geht’s

Während du deine Ingenieurkarriere fortsetzt, wende diese Prinzipien auf deine aktuellen Projekte an. Beginne damit, das Bereitstellungsdiagramm für deinen nächsten Mikrodienst zu skizzieren. Identifiziere die Knoten, platziere die Artefakte und zeichne die Verbindungen. Bespreche es mit deinem Team, um sicherzustellen, dass alle dasselbe Verständnis der physischen Anordnung haben.

Dokumentation ist eine Investition in die Stabilität des Systems. Ein gut gezeichnetes Bereitstellungsdiagramm bringt Erträge bei der Fehlerbehebung, Skalierung und Sicherheitsüberprüfungen. Mache es zu einem Standardbestandteil deines Architekturworkflows.