Die Modellierung der physischen Architektur eines Software-Systems ist ein entscheidender Schritt im Entwurfsphase. Sie geht über abstrakte Logik hinaus und definiert die tatsächliche Hardware, die Netztopologie und die Software-Artefakte, die die Anwendung ausführen werden. Bereitstellungsdiagramme dienen als primäles visuelles Werkzeug dafür und veranschaulichen die Laufzeit-Physische Sicht des Systems. Durch die Abbildung von Knoten, Artefakten und Verbindungen stellen Architekten sicher, dass die Infrastruktur die funktionalen Anforderungen und nicht-funktionale Einschränkungen wie Sicherheit und Leistungsfähigkeit unterstützt.

Diese Anleitung bietet einen umfassenden Überblick darüber, wie man effektive Bereitstellungsdiagramme erstellt. Wir werden die zentralen Komponenten, semantischen Beziehungen und praktischen Muster untersuchen, die verwendet werden, um komplexe Systeme darzustellen, ohne sich auf spezifische Herstellerprodukte zu verlassen. Ziel ist es, eine klare, wartbare Bauplan zu erstellen, auf den Stakeholder und Entwickler während des gesamten Systemlebenszyklus zurückgreifen können.

Das Verständnis der physischen Sicht 🖥️

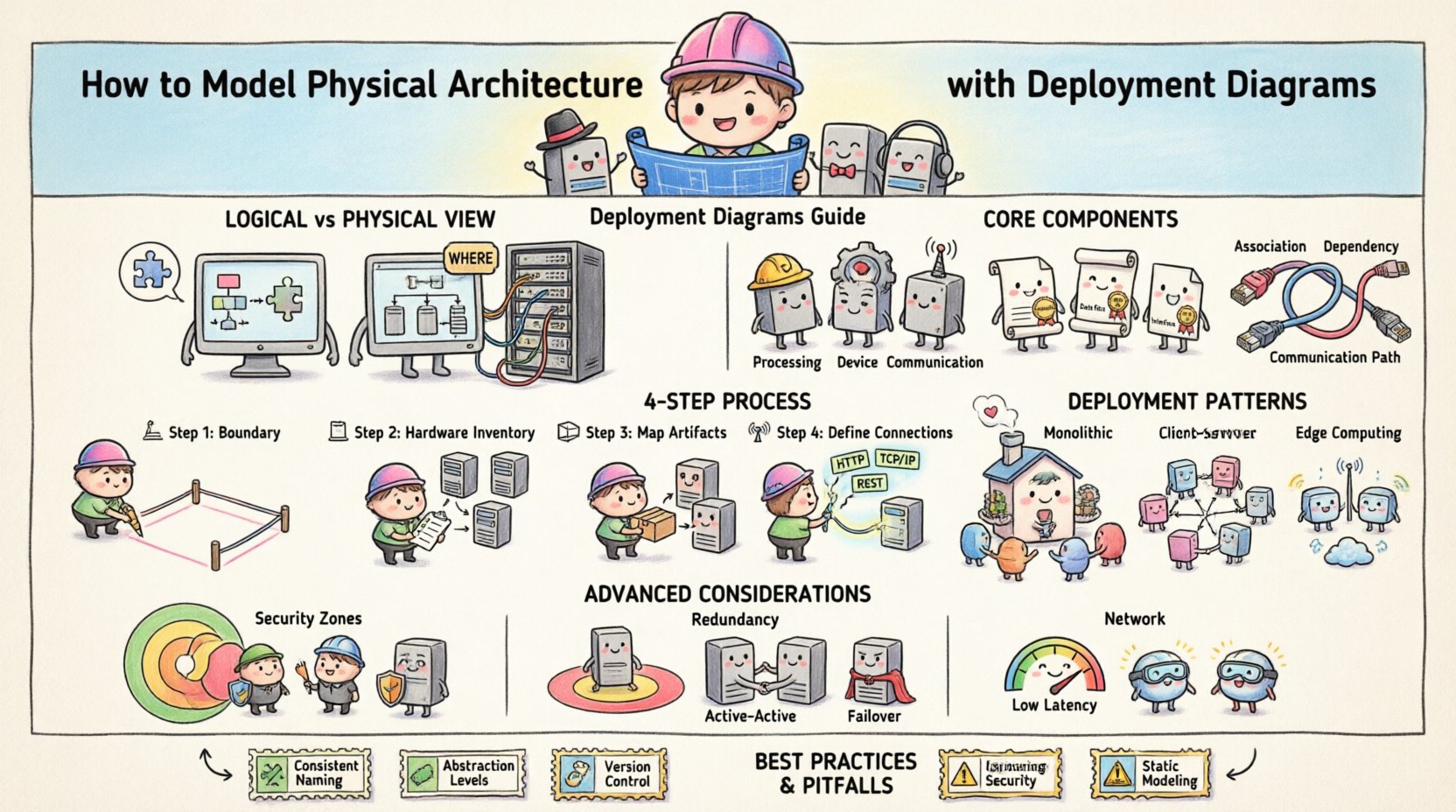

Bevor Linien und Formen gezeichnet werden, ist es unbedingt notwendig, zwischen der logischen und der physischen Sicht der Architektur zu unterscheiden. Die logische Sicht konzentriert sich auf die Organisation der Softwarekomponenten und deren Interaktionen. Im Gegensatz dazu beantwortet die physische Sicht Fragen darüber, wo die Software läuft.

- Logische Sicht: Definiert Klassen, Schnittstellen und Untersysteme. Sie beschreibt was das System tut.

- Physische Sicht: Definiert Server, Geräte, Netzwerke und Prozesse. Sie beschreibt wo das System läuft.

Bereitstellungsdiagramme schließen die Lücke zwischen Software-Entwurf und Infrastrukturplanung. Sie stellen sicher, dass die Anwendungslogik erfolgreich auf verfügbare Hardware-Ressourcen abgebildet werden kann. Diese Abbildung beinhaltet die Bestimmung der Verteilung von Prozessen über Knoten und die Definition der Kommunikationskanäle zwischen ihnen.

Kernkomponenten eines Bereitstellungsdiagramms 🧱

Ein Bereitstellungsdiagramm besteht aus drei Hauptelementen: Knoten, Artefakten und Verbindungen. Das Verständnis der Semantik jedes Elements ist entscheidend für eine genaue Modellierung.

1. Knoten (Verarbeitung und Geräte) 🖨️

Knoten stellen die verfügbaren Rechenressourcen im System dar. Sie sind die Container für Artefakte. In der Standardmodellierungssymbolik werden Knoten als 3D-Würfel dargestellt.

- Verarbeitungsknoten: Diese stellen aktive Rechengeräte dar, die in der Lage sind, Software-Prozesse auszuführen. Beispiele hierfür sind Server, Workstations oder mobile Geräte.

- Geräteknoten: Diese stellen passive Hardwarekomponenten dar, wie z. B. Router, Switches oder spezialisierte Hardware-Beschleuniger.

- Kommunikationsknoten: Diese stellen Elemente der Netzwerkinfrastruktur dar, die den Datenfluss erleichtern, wie z. B. Gateways oder Firewalls.

Jeder Knoten sollte eindeutig beschriftet sein, um seine Rolle innerhalb der Infrastruktur anzugeben. Stereotypen können verwendet werden, um zusätzlichen Kontext zu liefern, beispielsweise indem ein Knoten als „Datenbankserver“ oder „Lastverteiler“ gekennzeichnet wird.

2. Artefakte (Software & Daten) 📦

Artefakte stellen die physischen Teile von Software oder Daten dar, die auf Knoten bereitgestellt werden. Sie werden als Dokumente mit umgeklapptem Eck darstellt.

- Ausführbare Dateien: Der eigentliche Binärcode, der auf dem Knoten ausgeführt wird (z. B. ein Dienst, eine ausführbare Datei, eine Bibliothek).

- Daten-Dateien: Datenbanken, Konfigurationsdateien oder statische Ressourcen (Bilder, Skripte), die die Anwendung benötigt.

- Schnittstellen: Definitionen, wie die Software mit der externen Umgebung oder anderen Knoten interagiert.

Es ist wichtig, zwischen dem logischen Komponente (der Entwurf) und dem physischen Artefakt (der Implementierung) zu unterscheiden. Ein Bereitstellungsdigramm konzentriert sich auf das Artefakt.

3. Verbindungen (Abhängigkeiten & Kommunikation) 🌐

Verbindungen definieren, wie Knoten und Artefakte miteinander interagieren. Sie stellen den Daten- oder Steuerungsfluss dar.

- Assoziation:Ein struktureller Link, der zeigt, dass ein Knoten ein Artefakt enthält oder hostet.

- Abhängigkeit:Zeigt an, dass ein Artefakt von einem anderen abhängt, um korrekt zu funktionieren.

- Kommunikationspfad:Stellt das Netzwerkmedium dar, das zwei Knoten verbindet. Dies kann eine einfache Linie oder ein spezifischer Protokollstereotype (z. B. TCP/IP, HTTP) sein.

Schritt-für-Schritt-Modellierungsprozess 📝

Die Erstellung eines Bereitstellungsdiagramms ist ein iterativer Prozess. Es erfordert die Sammlung von Informationen über die Infrastruktur und die Verfeinerung des Modells, während sich die Anforderungen entwickeln. Folgen Sie diesen Schritten, um ein robustes Diagramm zu erstellen.

Schritt 1: Identifizieren der Systemgrenzen 🚧

Definieren Sie den Umfang des Systems. Was ist in der Bereitstellung enthalten? Ist es nur der Backend-Teil oder auch Client-Geräte? Zeichnen Sie die Systemgrenze klar ab, um Scope Creep während des Modellierungsprozesses zu vermeiden.

Schritt 2: Inventarisierung der Hardware-Ressourcen 🖥️

Listen Sie alle verfügbaren oder geplanten Hardware-Ressourcen auf. Berücksichtigen Sie:

- Serverkapazität (CPU, RAM, Speicher).

- Netztopologie (LAN, WAN, Cloud).

- Sicherheitsanforderungen (Firewalls, DMZ).

Gehen Sie nicht von einem einzigen monolithischen Server aus. Moderne Systeme verteilen Arbeitslasten oft über mehrere Knoten, um Skalierbarkeit und Redundanz zu gewährleisten.

Schritt 3: Zuordnung von Software-Artefakten zu Knoten 📤

Platzieren Sie die Artefakte auf den Knoten, auf denen sie laufen werden. Hier werden logische Komponenten instanziiert. Berücksichtigen Sie Folgendes:

- Welcher Knoten wird die Datenbank hosten?

- Wo befindet sich der Webserver?

- Gibt es Edge-Geräte, die Daten lokal verarbeiten?

Stellen Sie sicher, dass der Knoten über die notwendigen Ressourcen verfügt, um das Artefakt zu hosten. Zum Beispiel sollte ein rechenintensiver Prozess nicht auf einem Geräte mit geringer Leistung platziert werden.

Schritt 4: Definition von Kommunikationskanälen 📡

Zeichnen Sie die Verbindungen zwischen Knoten. Geben Sie die für die Kommunikation verwendeten Protokolle an. Dies hilft bei der Identifizierung möglicher Engpässe oder Sicherheitsanfälligkeiten. Beispielsweise sollte vertrauliche Daten keine ungesicherten Netzwerke durchqueren.

Häufige Bereitstellungsmuster 🔄

Obwohl jedes System einzigartig ist, treten bestimmte Muster über verschiedene Architekturen hinweg wiederholt auf. Die Erkennung dieser Muster hilft dabei, Dokumentation und Kommunikation zu standardisieren.

| Muster | Beschreibung | Anwendungsfall |

|---|---|---|

| Monolithische Bereitstellung | Alle Komponenten laufen auf einem einzelnen Knoten oder Cluster. | Kleine Anwendungen, interne Tools. |

| Client-Server | Benutzer verbinden sich über ein Netzwerk mit einem zentralen Server. | Webanwendungen, Unternehmenssysteme. |

| Verteilte/Mikroservices | Komponenten sind auf mehrere unabhängige Knoten verteilt. | Hochskalierbare, cloudbasierte Anwendungen. |

| Edge Computing | Die Verarbeitung erfolgt auf Geräten in der Nähe der Datenquelle. | IoT-Systeme, Echtzeit-Analysen. |

Monolithische Bereitstellung 🏢

Bei diesem Muster wird die gesamte Anwendung auf einem einzigen Server oder einem eng gekoppelten Cluster bereitgestellt. Dies vereinfacht die Netzwerkkonfiguration und reduziert die Latenz zwischen internen Komponenten. Es kann jedoch zu einem einzigen Ausfallpunkt werden und hat Schwierigkeiten, horizontal zu skalieren.

Verteilte Architektur 🌍

Hier laufen verschiedene Teile der Anwendung auf separaten Knoten. Dies ermöglicht die unabhängige Skalierung bestimmter Dienste. Wenn die Datenbank zu einem Engpass wird, müssen nur die Datenbankknoten aktualisiert werden, nicht der gesamte Anwendungsserver.

- Lastverteilung: Mehrere Knoten verarbeiten Anfragen, um den Datenverkehr zu verteilen.

- Redundanz:Doppelte Knoten sorgen dafür, dass die Verfügbarkeit gewährleistet ist, falls einer ausfällt.

- Geografische Verteilung: Knoten in verschiedenen Regionen platziert, um die Latenz für globale Benutzer zu reduzieren.

Erweiterte Überlegungen 🛡️

Abgesehen von der grundlegenden Konnektivität sollten Bereitstellungsdigramme auch die betrieblichen Gegebenheiten berücksichtigen. Diese Details stellen sicher, dass das System widerstandsfähig und sicher ist.

Sicherheitszonen und DMZs 🚧

Sicherheit hat in der physischen Architektur oberste Priorität. Knoten sollten in Zonen gruppiert werden, basierend auf ihrem Vertrauensniveau.

- Interne Zone: Vertrauenswürdige Netzwerke, in denen vertrauliche Daten gespeichert sind.

- DMZ (Demilitarisierte Zone): Eine Pufferzone für öffentlich zugängliche Dienste (z. B. Webserver).

- Externe Zone: Das öffentliche Internet.

Verwenden Sie Firewall-Stereotypen, um anzuzeigen, wo der Datenverkehr gefiltert wird. Dieser visuelle Hinweis hilft Sicherheitsteams dabei, sicherzustellen, dass externer Zugriff nur auf autorisierte Endpunkte beschränkt ist.

Redundanz und Failover ♻️

Produktionssysteme verlassen sich selten auf einen einzigen Knoten. Bereitstellungsdigramme sollten Backup-Mechanismen darstellen.

- Aktiv-Aktiv: Mehrere Knoten verarbeiten den Datenverkehr gleichzeitig.

- Aktiv-Passiv: Ein Standby-Knoten übernimmt, wenn der primäre Knoten ausfällt.

- Clustering: Eine Gruppe von Knoten, die gemeinsam als ein einziges System arbeiten.

Die Kennzeichnung dieser Beziehungen im Diagramm klärt die Notfallwiederherstellungsstrategie für Betriebsteams.

Netzwerklatenz und Bandbreite 🚦

Nicht alle Verbindungen sind gleich. Bei der Modellierung verteilter Systeme ist die physische Entfernung zwischen Knoten zu berücksichtigen.

- Hohe Bandbreite: Erforderlich für datenintensive Übertragungen (z. B. Video-Streaming).

- Niedrige Latenz: Kritisch für Echtzeit-Interaktionen (z. B. Handelsplattformen).

Das Kennzeichnen von Verbindungen mit Protokollangaben oder Bandbreitenabschätzungen kann helfen, Leistungsrisiken in der Entwurfsphase zu identifizieren.

Best Practices für die Wartung 📚

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Wenn sich die Infrastruktur ändert, muss auch das Diagramm sich weiterentwickeln. Die Einhaltung von Best Practices stellt sicher, dass das Diagramm über die Zeit hinweg nützlich bleibt.

Konsistenz bei der Benennung 🏷️

Verwenden Sie standardisierte Benennungskonventionen für Knoten und Artefakte. Beispielsweise sollten Datenbankknoten mit „DB-“ und Webknoten mit „WEB-“ gekennzeichnet werden. Dadurch wird das Diagramm leichter lesbar und die Mehrdeutigkeit bei der Diskussion des Systems wird reduziert.

Abstraktionsstufen 🎯

Versuchen Sie nicht, alle Details in ein einziges Diagramm zu packen. Verwenden Sie unterschiedliche Ansichten für unterschiedliche Zielgruppen.

- Übersichtsebene: Zeigt die wichtigsten Knotenpunkte und Rechenzentren für die Verwaltung an.

- Detailansicht: Zeigt spezifische Server, Ports und Konfigurationen für die Ingenieure an.

Die Trennung dieser Ansichten verhindert Informationsüberlastung und hält die Dokumentation übersichtlich.

Versionskontrolle 📅

Behandle das Diagramm wie Code. Speichere es in einem Versionskontrollsystem, um Änderungen im Zeitverlauf zu verfolgen. Dadurch können Teams auf frühere Konfigurationen zurückgreifen, falls eine Bereitstellung fehlschlägt, oder Änderungen zur Einhaltung von Vorschriften überprüfen.

Häufige Fehler, die vermieden werden sollten ⚠️

Selbst erfahrene Architekten machen Fehler beim Modellieren der physischen Architektur. Die Kenntnis häufiger Fehler kann erhebliche Zeit während der Umsetzung sparen.

- Überdimensionierung: Hinzufügen unnötiger Knotenpunkte oder Verbindungen, die die tatsächliche Bereitstellung nicht widerspiegeln. Halte es einfach.

- Ignorieren der Sicherheit:Das Auslassen von Firewalls oder Verschlüsselungspunkten kann zu Sicherheitslücken in der endgültigen Implementierung führen.

- Statische Modellierung: Erstellen eines Diagramms, das keine Skalierung berücksichtigt. Berücksichtige, wie sich das Diagramm ändert, wenn der Datenverkehr steigt.

- Fehlende Abhängigkeiten:Das Vergessen, wie ein Artefakt von einer bestimmten Bibliothek oder einem externen Dienst abhängt, kann zu Bereitstellungsfehlern führen.

Abschließende Überlegungen ✅

Das Modellieren der physischen Architektur mit Bereitstellungsdigrammen erfordert ein Gleichgewicht aus technischer Genauigkeit und klarer Kommunikation. Durch die Fokussierung auf Knotenpunkte, Artefakte und deren Beziehungen können Architekten eine Bauplanung erstellen, die das Infrastrukturteam effektiv leitet.

Denke daran, dass das Diagramm ein Werkzeug zur Verständnisförderung ist, nicht nur zur Dokumentation. Es sollte Diskussionen über Kapazität, Sicherheit und Zuverlässigkeit erleichtern. Sobald Systeme sich weiterentwickeln, sollte das Diagramm aktualisiert werden, um den aktuellen Zustand der Infrastruktur widerzuspiegeln.

Mit sorgfältiger Planung und Einhaltung der Standardnotation werden Bereitstellungsdigramme ein unschätzbarer Vorteil im Softwareentwicklungslebenszyklus. Sie stellen sicher, dass die physische Realität der logischen Gestaltung entspricht, wodurch Risiken reduziert und die Systemstabilität verbessert werden.