In der Landschaft der Softwarearchitektur sind wenige Artefakte so missverstanden wie das Bereitstellungsdiagramm. Häufig wird es in die Ecke der veralteten Dokumentation verwiesen oder als bloßes Netztopologie-Diagramm abgetan. Doch diese Diagramme besitzen erhebliche Kraft, wenn sie richtig verstanden werden. Sie dienen als Brücke zwischen abstraktem Code und physischer Infrastruktur. Dieser Leitfaden soll die Missverständnisse um sie aufklären und einen klaren Weg für eine genaue Systemmodellierung bieten.

🧐 Verständnis des Kernzwecks

Ein Bereitstellungsdiagramm stellt die physische oder virtuelle Hardware dar, auf der ein Software-System läuft. Es visualisiert die Laufzeitarchitektur. Viele Fachleute verwechseln dies mit einer logischen Architektur oder einem Netzdiagramm. Es ist entscheidend, die Bereitstellungssicht von anderen Modellierungsperspektiven zu unterscheiden.

- Logische Sicht: Konzentriert sich auf Komponenten und ihre Beziehungen.

- Bereitstellungssicht: Konzentriert sich auf Knoten, Artefakte und Kommunikationspfade.

- Netzwerksicht: Konzentriert sich auf IP-Adressen, Subnetze und Firewalls.

Obwohl diese Sichten sich überschneiden, befasst sich das Bereitstellungsdiagramm speziell mit der Ausführungsumgebung. Es beantwortet die Frage: „Wo befindet sich dieser Code, und wie kommuniziert er mit anderen Diensten?“

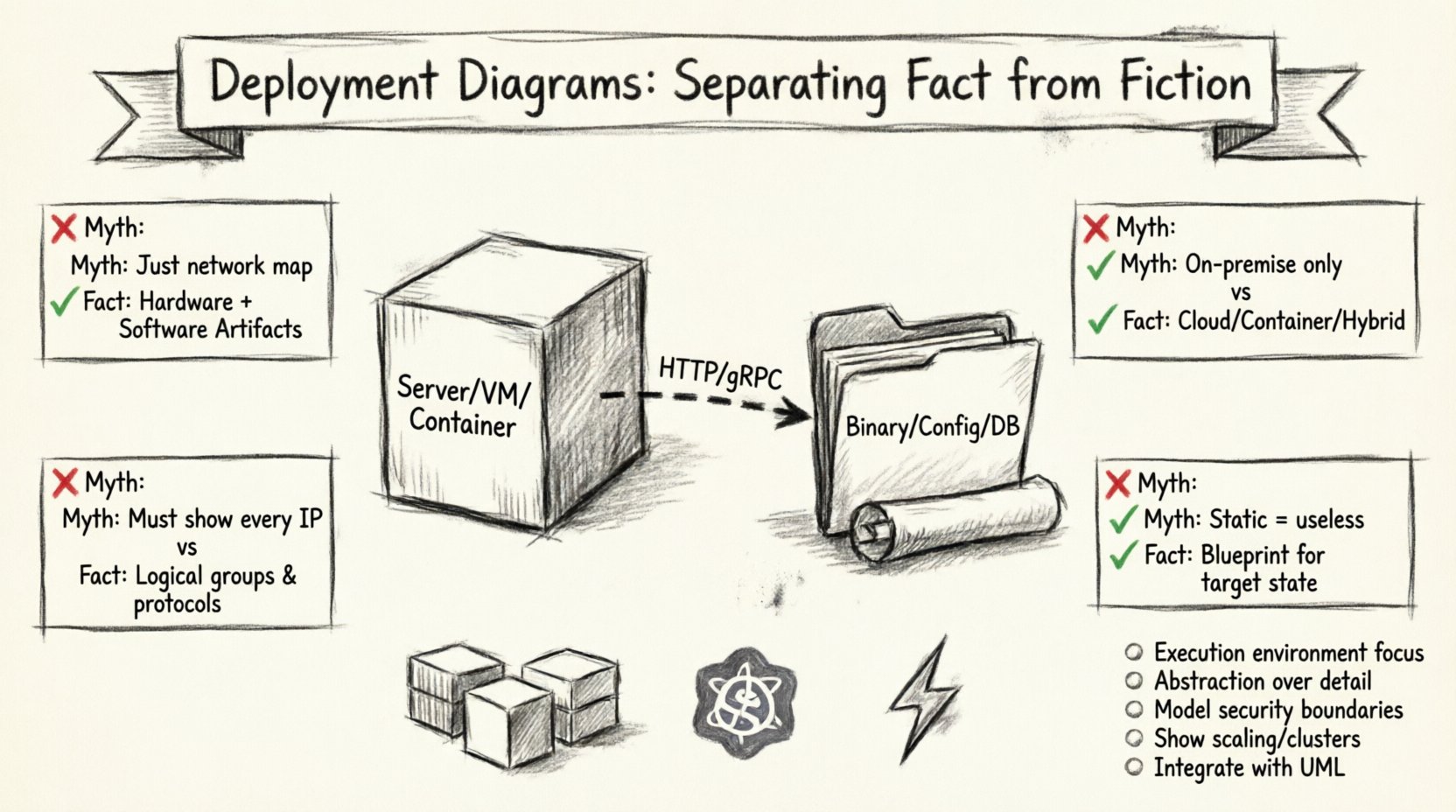

🚫 Die verbreiteten Mythen

Es gibt mehrere anhaltende Überzeugungen über Bereitstellungsdiagramme, die eine effektive Architekturgestaltung behindern. Betrachten wir die verbreitetsten und vergleichen sie mit der technischen Realität.

Mythos 1: Es ist einfach ein Netztopologie-Diagramm 🌐

Die Fiktion: Viele nehmen an, dass dieses Diagramm einfach eine Karte von Servern, Routern und Kabeln ist.

Die Tatsache: Obwohl es Hardware-Knoten enthält, liegt der Schwerpunkt vor allem auf den Software-Artefakten die auf diese Knoten bereitgestellt werden. Ein Knoten ohne Artefakt ist eine Hülle. Das Diagramm muss zeigen, welche Software auf der Infrastruktur läuft.

- Knoten: Stellt eine rechnerische Ressource dar (z. B. einen Server, Container oder Gerät).

- Artefakt: Stellt die physische Implementierung einer Softwarekomponente dar (z. B. eine Binärdatei, Skript oder Bibliothek).

- Assoziation: Zeigt, wie Artefakte auf Knoten bereitgestellt werden.

Mythos 2: Nur relevant für On-Premise-Systeme 🖥️

Die Fiktion:Cloud-Computing hat statische Diagramme obsolet gemacht, weil die Infrastruktur flüchtig ist.

Die Tatsache: Cloud-Umgebungen sind immer noch Umgebungen. Ob physisch oder virtualisiert, jede Bereitstellung erfordert eine Definition, wo Prozesse ausgeführt werden. Moderne Cloud-Architekturen stützen sich oft auf komplexe Orchestrierung, wodurch die Bereitstellungsansicht noch wichtiger wird, um Skalierungsrichtlinien und Abhängigkeitsketten zu verstehen.

Mythos 3: Sie müssen vollständig detailliert sein ⚙️

Die Fiktion:Ein gutes Diagramm muss jede einzelne IP-Adresse und Portkonfiguration anzeigen.

Die Tatsache:Diagramme sind Abstraktionen. Zu viel Detail führt zu Wartungsproblemen. Ziel ist die Kommunikation, nicht die Spezifikation jedes Konfigurationsparameters. Hochlevel-Bereitstellungsdiagramme konzentrieren sich auf logische Knoten (z. B. „Webserver-Cluster“) statt auf spezifische Hardware-Details.

Mythos 4: Statische Diagramme können dynamische Systeme nicht darstellen 🔄

Die Fiktion:Weil Systeme skaliert und verschoben werden, ist eine statische Darstellung nutzlos.

Die Tatsache: Bereitstellungsdiagramme stellen die Zielzustand oder die Basiskonfiguration. Sie beschreiben die vorgesehene Architektur. Dynamische Änderungen werden über Betriebsanleitungen behandelt, aber die Architektur-Grundlage bleibt gültig.

📊 Fakt vs. Fiktion: Ein detaillierter Vergleich

| Aspekt | Häufiger Mythos (Fiktion) | Technische Wirklichkeit (Fakt) |

|---|---|---|

| Umfang | Nur Netztopologie | Hardware + Software-Artefakte |

| Umgebung | Nur physische Server | Virtual, Container, Cloud oder Hybrid |

| Detailgrad | Jede IP-Adresse und jeder Port | Logische Gruppen und Protokolle |

| Nutzen | Statische Dokumentation | Bauplan für Bereitstellung und Skalierung |

| Werkzeuge | Nur manuelle Zeichnung | Integrierte modellgetriebene Werkzeuge |

🏗️ Aufbau eines Bereitstellungsdiagramms

Um ein sinnvolles Diagramm zu erstellen, muss man die Standardelemente verstehen, die zur Darstellung des Systems verwendet werden. Diese Elemente folgen etablierten Modellierungsstandards.

1. Knoten 📦

Ein Knoten ist eine physische oder virtuelle Rechenressource. Im modernen Kontext könnte dies sein:

- Ein physischer Server in einem Rechenzentrum.

- Eine virtuelle Maschineninstanz.

- Eine Container-Laufzeitumgebung.

- Ein Mobilgerät oder IoT-Sensor.

Knoten werden oft gruppiert, um Cluster oder Regionen darzustellen. Zum Beispiel könnte eine Knotengruppe „Web-Ebene“ mehrere identische Instanzen enthalten, um die Lastverteilung zu bewältigen.

2. Artefakte 📄

Ein Artefakt ist ein physisches Stück Information, das im Rahmen eines Softwareentwicklungsprozesses verwendet oder erzeugt wird. Im Kontext der Bereitstellung ist es das Ergebnis, das auf einem Knoten läuft.

- Ausführbare Dateien:Kompilierte Binärdateien oder Skripte.

- Bibliotheken:Geteilte Codeabhängigkeiten.

- Konfigurationsdateien:Einstellungen, die das Verhalten definieren.

- Datenbanken:Gespeicherte Datenmodelle.

Artefakte werden mithilfe von Bereitstellungsbeziehungen auf Knoten bereitgestellt. Dies klärt, welche Software auf welcher Hardware läuft.

3. Kommunikationspfade 📡

Knoten existieren nicht isoliert. Sie kommunizieren über Protokolle. Das Diagramm muss zeigen, wie Daten zwischen Komponenten fließen.

- Netzwerkprotokolle:HTTP, TCP/IP, gRPC.

- Middleware:Nachrichtenwarteschlangen oder API-Gateways.

- Sicherheitsebenen: Firewalls oder Verschlüsselungspunkte.

Die Kennzeichnung dieser Pfade mit dem verwendeten Protokoll ist entscheidend für das Verständnis von Latenz und Sicherheitsanforderungen.

☁️ Bereitstellung in der Cloud-Ära

Der Übergang hin zu cloud-nativen Architekturen hat neue Komplexitäten eingeführt. Das traditionelle Modell von „einem Server, einer Anwendung“ hat sich zu Mikrodiensten, Containern und serverlosen Funktionen entwickelt.

Auswirkungen der Containerisierung

Bei Verwendung von Container-Runtimes ändert sich das Bereitstellungsdiagramm leicht. Das Artefakt ist nicht länger nur eine Binärdatei; es ist ein Container-Image. Der Knoten könnte eine Host-Maschine sein, die einen Cluster-Manager ausführt.

- Pod/Container: Die kleinste bereitstellbare Einheit.

- Orchestrator: Verwaltet den Lebenszyklus von Containern.

- Service-Mesh: Verwaltet die Kommunikation zwischen Diensten.

Es ist entscheidend, die Abstraktionsebene korrekt darzustellen. Die Darstellung eines Container-Images, das auf einem Knoten bereitgestellt wird, ist genauer als die Darstellung eines generischen Servers, der ein Skript ausführt.

Serverlose Architekturen

Bei serverlosen Modellen wird der Begriff eines Knotens durch die Plattform abstrahiert. Das Diagramm konzentriert sich auf die Funktionen und die Auslöser, die sie aufrufen.

- Funktion: Die Code-Einheit.

- Auslöser: Die Ereignisquelle (z. B. HTTP-Anfrage, Datenbankänderung).

- Speicher: Wo die Daten persistent gespeichert werden.

Auch ohne sichtbare Knoten bleibt das Bereitstellungsdiagramm gültig, wenn man sich auf die logischen Ausführungspunkte konzentriert.

🛠️ Best Practices für die Erstellung

Die Erstellung wirksamer Diagramme erfordert Disziplin. Die Einhaltung etablierter Richtlinien stellt sicher, dass das Artefakt über die Zeit hinweg nützlich bleibt.

1. Definieren Sie das Publikum 👥

Wer wird dieses Diagramm lesen? Ein DevOps-Ingenieur benötigt andere Details als ein Projektmanager.

- Für Entwickler: Konzentrieren Sie sich auf Komponentenabhängigkeiten und Bereitstellungspfade.

- Für Betrieb: Konzentrieren Sie sich auf Knoten, Lastverteilungseinheiten und Überwachungspunkte.

- Für Stakeholder: Konzentrieren Sie sich auf hochrangige Ebenen und Kostenstellen.

2. Halten Sie Abstraktionsstufen aufrecht 📏

Mischen Sie keine hochrangigen und niedrigrangigen Details in derselben Ansicht. Wenn Sie logische Knoten anzeigen, verunreinigen Sie die Ansicht nicht mit spezifischen IP-Adressen. Verwenden Sie separate Diagramme für unterschiedliche Granularitätsstufen.

3. Versionieren Sie Ihre Modelle 📂

Genau wie Code ändern sich Architekturdiagramme. Behandeln Sie sie als versionierte Artefakte. Verfolgen Sie Änderungen an Knoten und Beziehungen im Laufe der Zeit, um die Entwicklung des Systems zu überwachen.

4. Integrieren Sie andere Diagramme 🔗

Ein Bereitstellungsdiagramm sollte nicht isoliert stehen. Es verbindet sich mit:

- Komponentendiagramme: Zeigt, was sich innerhalb der Knoten befindet.

- Sequenzdiagramme: Zeigt den Ablauf der Laufzeit-Interaktionen.

- Klassendiagramme: Zeigt die interne Struktur der Artefakte.

🚨 Häufige Fehler, die vermieden werden sollten

Sogar erfahrene Architekten machen Fehler bei der Modellierung der Bereitstellung. Die frühzeitige Erkennung dieser Fehler verhindert technischen Schulden.

Fehlerquelle 1: Ignorieren von Sicherheitsgrenzen 🔒

Viele Diagramme zeigen Verbindungen, ohne Sicherheitszonen anzugeben. Es ist entscheidend, zwischen öffentlich zugänglichen Knoten und internen Knoten zu unterscheiden.

- DMZ: Öffentlich zugängliche Dienste.

- Internes Netzwerk: Vertrauenswürdige Infrastruktur.

- Privates Netzwerk: Datenspeicherung und sensible Verarbeitung.

Fehlerquelle 2: Übersehen von Latenz und Bandbreite ⏱️

Wenn zwei Knoten sich in unterschiedlichen Regionen befinden, ist der Kommunikationspfad nicht gleich einem lokalen Link. Anmerkungen zu Lage und Netzwerkbeschränkungen helfen Entwicklern, die Leistungsimplikationen zu verstehen.

Fehlerquelle 3: Nicht Darstellen von Skalierbarkeit 📈

Eine einzelne Knotendarstellung impliziert einen einzigen Ausfallpunkt. In Produktionsystemen sollten kritische Knoten als Cluster oder Gruppen dargestellt werden, um Redundanz und horizontale Skalierbarkeit anzuzeigen.

Fehlerquelle 4: Vernachlässigen von Nicht-Funktionalen Anforderungen 📉

Abwicklungsschemata müssen nichtfunktionale Anforderungen wie Verfügbarkeit, Zuverlässigkeit und Wartbarkeit berücksichtigen. Diese werden oft durch spezifische Knotentypen oder Verbindungsschnittstellen dargestellt.

🔍 Tiefgang: Beziehungen zwischen Artefakten und deren Bereitstellung

Die Beziehung zwischen einem Artefakt und einem Knoten ist das Kernstück des Diagramms. Das Verständnis der Kardinalität dieser Beziehung ist entscheidend.

- 1-zu-1: Eine Artefaktinstanz pro Knoten (z. B. ein eigenständiger Dienst).

- 1-zu-Viele: Ein Artefakttyp, der auf vielen Knoten bereitgestellt wird (z. B. eine Webanwendung über einen Cluster hinweg).

- Viele-zu-1: Mehrere Artefakte auf einem einzigen Knoten (z. B. Datenbank- und Anwendungsserver auf einer Maschine).

Klarheit hier verhindert Verwirrung bei der Bereitstellung. Wenn ein Team genau weiß, welches Artefakt auf welchen Knoten gehört, werden automatisierte Bereitstellungsskripte zuverlässiger.

📝 Wartung und Lebenszyklus

Diagramme veralten. Wenn sie nicht aktualisiert werden, werden sie irreführend. Eine Wartungsstrategie ist unverzichtbar.

- Aktualisierungen auslösen: Aktualisieren Sie das Diagramm, wenn sich die Architektur erheblich ändert.

- Überprüfungszyklen: Integrieren Sie die Diagrammüberprüfung in den Prozess der Architekturentscheidungsprotokolle.

- Werkzeuge: Verwenden Sie Werkzeuge, die die generative Diagrammerstellung auf Basis von Code unterstützen, wo immer möglich, um sie mit der Infrastruktur synchron zu halten.

🌟 Der Wert genauer Modellierung

Wenn korrekt erstellt, ist das Abwicklungsschema ein mächtiges Werkzeug. Es erleichtert die Kommunikation zwischen Teams. Es zeigt Engpässe vor deren Entstehung auf. Es dient als Bauplan für die Planung der Wiederherstellung nach Katastrophen.

Durch die Trennung von Fakten und Fiktion können Teams diese Diagramme nutzen, um widerstandsfähigere Systeme zu entwickeln. Die Investition in genaue Modellierung zahlt sich bei Vorfällen und Skalierungsereignissen aus.

📌 Wichtige Erkenntnisse

- Abwicklungsschemata stellen die Ausführungsumgebung dar, nicht nur das Netzwerk.

- Sie bleiben auch in Cloud- und Container-Umgebungen relevant.

- Abstraktion ist entscheidend; vermeiden Sie unnötige Details.

- Sicherheitsgrenzen und Skalierung müssen explizit modelliert werden.

- Die Integration mit anderen UML-Diagrammen schafft ein vollständiges Bild.

Durch die klare Verinnerlichung dieser Prinzipien steigt die Qualität der Systemgestaltung. Die Diskussion wird von Vermutungen hin zu ingenieurmäßiger Präzision geführt.