Die Softwarearchitektur ist nicht einfach nur eine Sammlung von Code; sie ist der Bauplan eines digitalen Ökosystems. Während logische Modelle Beziehungen zwischen Klassen und Objekten definieren, wird die physische Realität, an welcher Stelle diese Komponenten sich befinden, durchUML-Deployment-Modellierung. Diese spezifische Diagrammart stellt die Hardware-Topologie und Software-Artefakte auf physischen Knoten dar. Sie beantwortet entscheidende Fragen: Wo befindet sich die Anwendung? Wie kommunizieren Systeme über Netzwerke? Wo liegen die Sicherheitsgrenzen?

Das Verständnis von Deployment-Diagrammen ist für Infrastruktur-Engineer, Lösungsarchitekten und Entwicklungsteams unerlässlich. Es schließt die Lücke zwischen abstrakter Logik und konkreter Implementierung. Dieser Leitfaden untersucht praktische Anwendungen anhand detaillierter Fallstudien und vermeidet vendor-spezifische Vorurteile, um sich auf universelle architektonische Prinzipien zu konzentrieren.

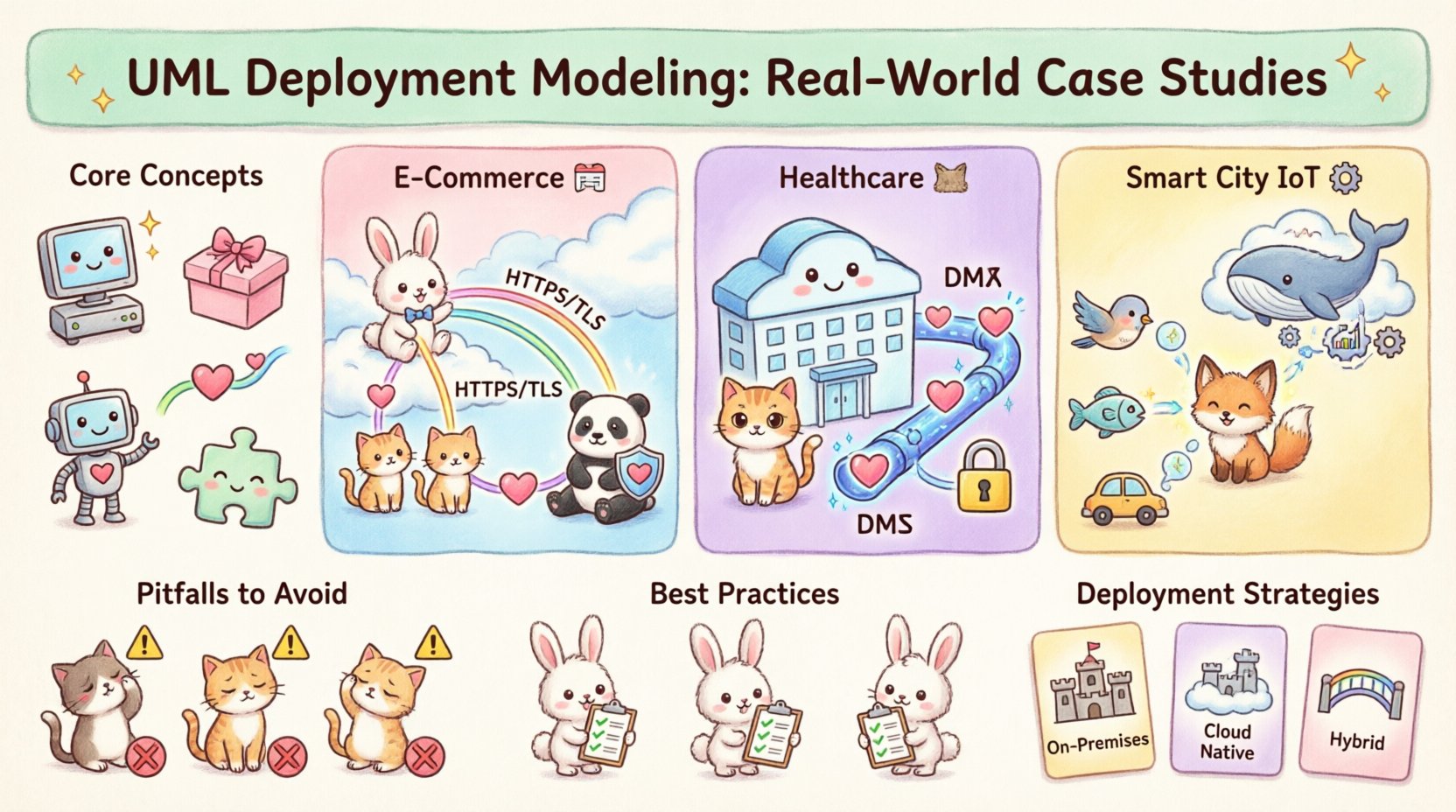

Grundlegende Konzepte von Deployment-Diagrammen 🧩

Bevor man sich Szenarien widmet, ist es notwendig, die grundlegenden Elemente festzulegen, die in dieser Modellierungsnotation verwendet werden. Diese Elemente bilden das Vokabular des Diagramms.

- Knoten: Eine rechnerische Ressource, auf der Artefakte bereitgestellt werden. Dies kann ein physisches Gerät, ein Server oder eine virtuelle Maschine sein.

- Artefakt: Eine physische Darstellung von Software. Beispiele sind ausführbare Dateien, Bibliotheken, Datenbankschemata oder Konfigurationsdateien.

- Gerät: Ein Knoten mit rechnerischen Ressourcen, der oft physische Hardware wie Router, Sensoren oder Arbeitsstationen impliziert.

- Kommunikationspfad: Der Verbindungspfad zwischen Knoten, der die Netzwerkverbindung, Protokolle oder Datenflüsse darstellt.

- Komponente: Ein modulares Teil des Systems, das auf einem Knoten bereitgestellt werden kann.

Diese Elemente kombinieren sich zu einer Karte der Laufzeitumgebung. Das Ziel ist nicht nur, Kästchen und Linien zu zeichnen, sondern die Beschränkungen und Fähigkeiten der Infrastruktur zu dokumentieren.

Fallstudie 1: Hochdurchsatz-E-Commerce-Plattform 🛒

Eine der häufigsten Herausforderungen in der modernen Architektur ist die Bewältigung schwankender Nachfrage. Betrachten Sie eine Einzelhandelsanwendung, die während saisonaler Höchstzeiten Millionen von Nutzern bedient. Das Bereitstellungsmodell muss Verfügbarkeit, geringe Latenz und Datenintegrität gewährleisten.

Architektübersicht

Das System ist in drei unterschiedliche Ebenen unterteilt: Präsentation, Anwendung und Daten. Jede Ebene befindet sich auf spezifischen Knoten, um Verantwortlichkeiten zu isolieren.

- Lastverteilungsknoten: Der Einstiegspunkt für sämtlichen Datenverkehr. Er verteilt Anfragen auf mehrere Webserver-Knoten, um Überlastung zu vermeiden.

- Webserver-Cluster: Eine Gruppe von Knoten, die die Frontend-Oberfläche hosten. Diese sind zustandslos, um eine einfache Skalierung zu ermöglichen.

- Anwendungsserver-Cluster: Knoten, die Geschäftslogik ausführen. Sie verbinden sich mit der Datenbank-Ebene und verwalten Sitzungen.

- Datenbank-Cluster: Hochverfügbare Speicherknoten. Sie replizieren Daten, um Haltbarkeit und schnelle Wiederherstellung zu gewährleisten.

Modellierung von Entscheidungen

In diesem Szenario hebt das Bereitstellungsdiagramm die Redundanz der Web- und Anwendungsschichten hervor. Das Diagramm zeigt ausdrücklich mehrere Instanzen desselben Artefakttyps. Dieser visuelle Hinweis informiert das Infrastrukturteam, dass automatische Skalierungsrichtlinien erforderlich sind.

Die Kommunikationspfade sind mit Protokollen beschriftet. Zum Beispiel könnte die Verbindung zwischen dem Webserver und dem Anwendungsserver ein leistungsstarkes internes Protokoll verwenden, während die Verbindung zur Datenbank eine sichere, verschlüsselte Verbindung nutzt.

Wichtige Implementierungsdetails

| Komponente | Bereitstellungs-Knoten | Wichtige Beschränkung |

|---|---|---|

| Lastverteiler | Rande-Gateway | Hoher Durchsatz erforderlich |

| Webserver | Virtuelle Maschinen | Zustandslose Konfiguration |

| Datenbank | Speicherflächen-Netzwerk | Datenkonsistenz |

| Caching-Schicht | Speicher-Knoten | Niedrige Latenz-Zugriffe |

Diese Tabellenstruktur innerhalb der Dokumentation stellt sicher, dass die physischen Anforderungen für das Betriebs-Team klar sind. Sie verhindert die Annahme, dass ein einzelner Knoten die gesamte Last bewältigen kann.

Fallstudie 2: Sicheres Gesundheitsdatensystem 🏥

Gesundheitsanwendungen arbeiten unter strengen regulatorischen Vorgaben. Datenschutz und Sicherheit haben höchste Priorität. Das Bereitstellungsmodell muss Isolation und Compliance-Grenzen widerspiegeln.

Architektübersicht

Das System ist in öffentliche und private Bereiche unterteilt. Eine Firewall oder ein Sicherheitsgateway fungiert als Grenze zwischen dem externen Internet und dem internen medizinischen Daten-Netzwerk.

- Öffentlicher Bereich: Enthält Schnittstellen für Patientenportale. Diese Knoten verarbeiten Anmeldeanfragen, speichern aber keine sensiblen Gesundheitsdaten.

- DMZ (Demilitarisierte Zone): Eine Pufferzone, die API-Gateways und Authentifizierungsdienste enthält. Der Datenverkehr durchläuft diesen Bereich, bevor er den Kern erreicht.

- Privater Bereich: Das sichere Netzwerk, das die elektronische Gesundheitsakte (EHR)-Datenbank und medizinische Bildarchivierungen enthält.

- Verschlüsselungsgateway: Ein dedizierter Knoten, verantwortlich für die Verwaltung kryptografischer Schlüssel und die Gewährleistung, dass Daten ruhend und im Transit verschlüsselt sind.

Modellierungsentscheidungen

In diesem Kontext betont das Bereitstellungsdiagramm Sicherheitszonen. Die Kommunikationspfade sind mit Sicherheitsprotokollen (z. B. TLS 1.3) versehen. Das Diagramm zeigt visuell, dass kein direkter Pfad zwischen der öffentlichen Zone und der privaten Datenbank besteht. Der gesamte Datenverkehr muss das API-Gateway passieren.

Diese Modellierungsentscheidung verhindert Fehlkonfigurationen während der Implementierung. Wenn ein Entwickler das Diagramm sieht, versteht er, dass das Umgehen des Gateways keine Option ist. Es setzt das Prinzip des geringsten Rechts physisch durch.

Wichtige Sicherheitsbeschränkungen

- Zugriffssteuerung: Nur bestimmte Knoten dürfen Verbindungen zur Datenbank initiieren.

- Netzsegmentierung: VLANs werden im Diagramm durch unterschiedliche Knotengruppierungen dargestellt.

- Audit-Protokolle: Ein dedizierter Protokollknoten erfasst sämtlichen Datenverkehr, der das Sicherheitsgateway passiert.

Fallstudie 3: IoT-Sensornetzwerk für eine Smart City 🏙️

Internet der Dinge (IoT)-Architekturen bringen einzigartige Herausforderungen im Bereich Edge-Computing und Bandbreite mit sich. Daten werden am Quellort generiert, aber die Verarbeitung findet oft in der Cloud statt. Das Bereitstellungsmodell muss Latenz und Zuverlässigkeit der Verbindung berücksichtigen.

Architektübersicht

Dieses System beinhaltet Tausende physischer Geräte, die Daten (Temperatur, Verkehrsfluss, Luftqualität) sammeln und an eine zentrale Verarbeitungseinheit senden.

- Edge-Geräte: Die Sensoren selbst. Diese werden als Knoten mit begrenzter Verarbeitungsleistung und Speicherplatz modelliert.

- Edge-Gateway: Lokale Aggregationspunkte. Sie sammeln Daten von nahegelegenen Sensoren und führen eine erste Filterung oder Kompression durch.

- Nachrichtenbroker: Ein zentraler Knoten, der die Aufnahme von Datenströmen verwaltet. Er entkoppelt das Sensornetzwerk von der Verarbeitungslogik.

- Cloud-Verarbeitungscluster: Hochleistungs-Knoten für Analytik, maschinelles Lernen und Langzeit-Speicherung.

Modellierungsentscheidungen

Das Diagramm unterscheidet zwischen dem Edge und dem Cloud. Diese Unterscheidung ist entscheidend, weil die Bereitstellungsumgebung je nach Standort variiert. Einige Knoten sind mobil (z. B. Sensoren in Bussen), während andere stationär sind (z. B. Rechenzentren).

Die Kommunikationspfade sind mit drahtlosen Protokollen (z. B. LoRaWAN, 5G, Wi-Fi) beschriftet. Dies informiert die Netzwerkingenieure über die Anforderungen an das physische Medium. Es hebt auch mögliche Ausfallpunkte hervor, wie die Abhängigkeit vom Edge-Gateway zur Datenaggregation.

Überlegungen zu Latenz und Zuverlässigkeit

| Knotentyp | Anschlussfähigkeit | Latenztoleranz |

|---|---|---|

| Edge-Sensor | Drahtlos | Hoch (Daten können warten) |

| Edge-Gateway | Faser/5G | Mittel (Pufferung erforderlich) |

| Cloud-Knoten | Internet-Rückgrat | Niedrig (Batch-Verarbeitung) |

Diese Daten helfen den Beteiligten zu verstehen, dass eine Echtzeitsteuerung für alle Komponenten nicht möglich ist. Das Diagramm klärt, wo Intelligenz vorhanden ist und wo nicht.

Häufige Fehler bei der Bereitstellungsmodellierung ⚠️

Selbst erfahrene Architekten machen Fehler bei der Erstellung dieser Diagramme. Die frühzeitige Erkennung dieser Fehler spart erhebliche Zeit während der Implementierungsphase.

1. Ignorieren der Netztopologie

Ein häufiger Fehler ist das Zeichnen von Knoten ohne Angabe der Verbindungen. Einfach Kästchen auf einer Seite anzuordnen, vermittelt keine Informationen über Bandbreitenbegrenzungen, Firewalls oder Latenz. Kennzeichnen Sie Kommunikationspfade stets mit Protokoll- und Sicherheitsanforderungen.

2. Übermäßige Modellierung statischer Elemente

Ein Bereitstellungsdiagramm sollte keine Liste aller einzelnen Dateien auf einem Server enthalten. Konzentrieren Sie sich auf die Artefakte, die die Funktionalität des Systems definieren. Zu viel Detail verdeckt die Architektur auf hoher Ebene und macht das Diagramm schwer zu pflegen.

3. Verwechseln logischer und physischer Ansichten

Mischen Sie keine Klassendiagramme mit Bereitstellungsdiagrammen. Eine Klasse stellt ein Konzept dar; ein Knoten stellt Hardware dar. Die Trennung dieser Ansichten verhindert Verwirrung zwischen dem, was die Software tut, und wo sie läuft.

4. Vernachlässigung der Skalierbarkeit im Diagramm

Statische Diagramme zeigen oft eine einzelne Instanz eines Servers. Wenn das System skaliert werden muss, sollte das Diagramm anzeigen, wo zusätzliche Knoten hinzugefügt werden können. Verwenden Sie Stereotypen oder Notizen, um „Cluster“ oder „Pool“ zu kennzeichnen.

Best Practices für die Wartung 🔄

Ein Bereitstellungsdiagramm ist ein lebendiges Dokument. Wenn sich die Infrastruktur ändert, muss das Modell sich weiterentwickeln. Die Einhaltung von Best Practices stellt sicher, dass das Diagramm während des gesamten Projektzyklus nützlich bleibt.

- Versionskontrolle:Speichern Sie Diagrammdateien zusammen mit dem Code in einem Repository. Dadurch wird sichergestellt, dass Änderungen an der Infrastruktur verfolgt und überprüft werden.

- Abstraktionsstufen: Erstellen Sie mehrere Ansichten des Bereitstellungsmodells. Eine Übersichtsansicht für die Management-Ebene und eine detaillierte Ansicht für Ingenieure.

- Automatisierte Generierung: Generieren Sie bei Gelegenheit Bereitstellungsartefakte aus Konfigurationsskripten. Dadurch verringert sich die Diskrepanz zwischen Dokument und Realität.

- Regelmäßige Audits: Planen Sie periodische Überprüfungen, um sicherzustellen, dass die Darstellung mit der tatsächlich laufenden Umgebung übereinstimmt. Veraltete Diagramme sind schlimmer als gar keine Diagramme.

Vergleich von Bereitstellungsstrategien 📊

Unterschiedliche Projekte erfordern unterschiedliche Bereitstellungsstrategien. Die folgende Tabelle vergleicht drei gängige Ansätze hinsichtlich Flexibilität, Kosten und Kontrolle.

| Strategie | Beschreibung | Beste Einsatzmöglichkeit |

|---|---|---|

| On-Premises | Hardware, die von der Organisation besessen und verwaltet wird. | Hohe Sicherheit, strenge Compliance-Anforderungen. |

| Cloud-nativ | Dienste, die auf einem Drittanbieter-Cloud-Anbieter gehostet werden. | Skalierbarkeit, schnelle Entwicklung, Kosteneffizienz. |

| Hybrid | Kombination aus On-Premises- und Cloud-Ressourcen. | Integration von veralteten Systemen, gemischte Workload-Anforderungen. |

Das Verständnis dieser Strategien hilft bei der Auswahl der geeigneten Knoten und Artefakte für das Diagramm. Beispielsweise könnte eine Cloud-Strategie virtuelle Container nutzen, während eine On-Premises-Strategie auf Bare-Metal-Server zurückgreift.

Abschließende Überlegungen für Architekten 🧭

Das UML-Bereitstellungsmodell ist ein Kommunikationswerkzeug. Sein Hauptwert liegt darin, die Erwartungen von Entwicklern, Betriebsteams und Geschäftssachverständigen abzustimmen. Durch Fokussierung auf physische Beschränkungen und klare Beschriftungen können Teams kostspielige Implementierungsfehler vermeiden.

Beim Erstellen dieser Diagramme sollten Sie berücksichtigen, dass Einfachheit oft bessere Ergebnisse liefert als Komplexität. Stellen Sie sicher, dass jeder Knoten eine klare Funktion erfüllt und jede Verbindung einen notwendigen Datenfluss darstellt. Regelmäßige Aktualisierungen halten das Modell aktuell, und die Einhaltung standardisierter Notationen sorgt für Klarheit innerhalb der Organisation.

Durch die Analyse realer Fallstudien können Architekten Herausforderungen vorab erkennen. Unabhängig davon, ob ein sicherer Datenbank-Cluster oder ein verteilter Sensornetzwerk verwaltet wird, bleibt das Bereitstellungsdiagramm die grundlegende Karte für die Infrastruktur. Es wandelt abstrakte Anforderungen in einen greifbaren Plan für die Umsetzung um.