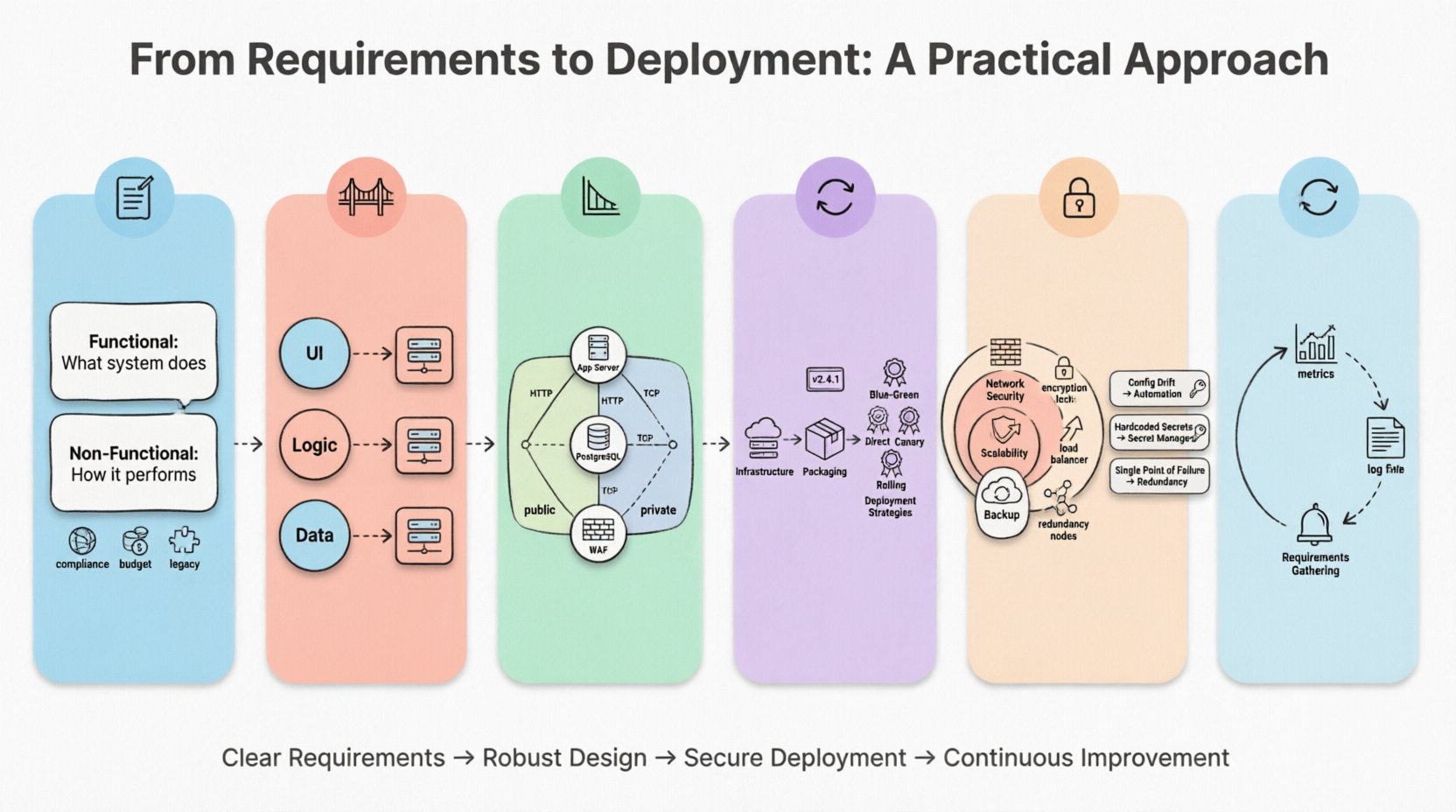

Die Entwicklung von Software ist mehr als nur das Schreiben von Code. Es geht darum, menschliche Bedürfnisse in eine funktionierende digitale Realität zu übersetzen. Dieser Prozess beinhaltet eine komplexe Kette von Ereignissen, die von dem ersten Funken einer Idee ausgehen und mit dem System enden, das in einer Produktionsumgebung läuft. Ein der wichtigsten Artefakte auf diesem Weg ist das Bereitstellungsdiagramm. Diese visuelle Darstellung zeigt die Hardware- und Softwarearchitektur auf, indem sie verdeutlicht, wie Komponenten innerhalb der physischen Infrastruktur miteinander interagieren.

Diese Anleitung führt durch die praktischen Schritte, die erforderlich sind, um von der Erfassung von Anforderungen bis zur endgültigen Bereitstellung zu gelangen. Wir werden uns auf die strukturelle Integrität des Systems konzentrieren und sicherstellen, dass das Design Stabilität, Skalierbarkeit und Sicherheit unterstützt, ohne auf spezifische Anbieterwerkzeuge angewiesen zu sein.

1. Verständnis der Landschaft: Erfassung der Anforderungen 📝

Die Reise beginnt, bevor eine einzige Codezeile geschrieben oder ein Server bereitgestellt wird. Sie beginnt mit dem Verständnis dessen, was das System erreichen muss. Anforderungen sind die Grundlage, auf der die Bereitstellungsarchitektur aufgebaut wird. Wenn die Grundlage schwach ist, wird die Struktur Schwierigkeiten haben, das Gewicht zu tragen.

Funktionale vs. Nicht-funktionale Anforderungen

Beim Erfassen von Anforderungen ist es entscheidend, sie in zwei verschiedene Gruppen einzuteilen:

- Funktionale Anforderungen: Diese beschreiben, was das System tut. Zum Beispiel: „Das System muss Zahlungstransaktionen innerhalb von zwei Sekunden verarbeiten.“ Dies bestimmt die benötigte Verarbeitungsleistung.

- Nicht-funktionale Anforderungen: Diese beschreiben, wie das System funktioniert. Beispiele hierfür sind Verfügbarkeit, Skalierbarkeit, Latenz und Sicherheit. Diese sind die treibenden Kräfte für die Bereitstellungsarchitektur.

Für ein Bereitstellungsdiagramm sind nicht-funktionale Anforderungen entscheidend. Sie bestimmen die Anzahl der Knoten, die Art der Verbindungen und die erforderlichen Redundanzmaßnahmen.

Identifizierung von Einschränkungen

Jedes Projekt arbeitet innerhalb von Einschränkungen. Dazu können gehören:

- Compliance:Datenspeicherungsgesetze können erfordern, dass bestimmte Knoten an spezifischen geografischen Standorten existieren.

- Budget:Die Kosten für die Infrastruktur beeinflussen, ob Sie virtuelle Maschinen, Bare-Metal-Systeme oder containerisierte Umgebungen wählen.

- Legacy-Integration:Ältere Systeme könnten spezifische Netzwerkprotokolle oder physische Nähe zu neuen Komponenten erfordern.

Die frühzeitige Dokumentation dieser Einschränkungen verhindert kostspielige Neugestaltungen später. Sie definieren die Grenzen Ihres Bereitstellungsmodells.

2. Brückenschlag: Logische zur physischen Gestaltung 🌉

Sobald die Anforderungen klar sind, ist der nächste Schritt die Übersetzung der logischen Architektur in eine physische. Hier wird das Abstrakte konkret.

Die logische Sicht

Die logische Sicht konzentriert sich auf Softwarekomponenten. Sie zeigt Module, Bibliotheken und Dienste sowie deren Kommunikation. Sie beantwortet die Frage: „Welche Softwarekomponenten werden benötigt?“

Die physische Sicht

Die physische Sicht beantwortet die Frage: „Wo läuft diese Software?“ Dies ist der Bereich des Bereitstellungsdiagramms. Es geht darum, die logischen Komponenten auf physische Rechenressourcen abzubilden.

Berücksichtigen Sie den folgenden Übersetzungsprozess:

- Web-Schnittstelle: Verschiebt sich von einem „Benutzeroberflächen-Modul“ zu einem „Web-Server-Knoten“ oder „Lastverteilungsknoten“.

- Datenbank: Verschiebt sich von einer „Daten-Speicher-Komponente“ zu einem „Datenbank-Server-Cluster“.

- Geschäftslogik: Verschiebt sich von einer „Dienstebene“ zu einem „Anwendungsserver“ oder einer „Berechnungsinstanz“.

Diese Zuordnung stellt sicher, dass jedes Software-Element in der Infrastruktur einen festgelegten Platz hat. Sie verhindert den häufigen Fehler, ein System zu entwerfen, das nicht auf verfügbaren Hardware-Ressourcen gehostet werden kann.

3. Erstellen des Bereitstellungsdiagramms 📐

Das Bereitstellungsdiagramm ist der Bauplan für das Betriebsteam. Es dient als einziges wahres Abbild der physischen Struktur des Systems. Ein gut gestaltetes Diagramm verringert die Unklarheiten während der Bauphase und der Freigabephase.

Wichtige Komponenten des Diagramms

Um ein umfassendes Diagramm zu erstellen, müssen Sie spezifische Elemente einbeziehen, die die Infrastruktur darstellen.

- Knoten: Diese stellen physische oder virtuelle Rechenressourcen dar. Beispiele sind Server, Router, Firewalls oder Speichergeräte. Jeder Knoten sollte mit seinen Spezifikationen (z. B. CPU, RAM, Speicher) gekennzeichnet sein, falls dies für die Bereitstellungsstrategie relevant ist.

- Artefakte: Dies sind die bereitzustellenden Softwarekomponenten. Beispiele sind ausführbare Dateien, Bibliotheken, Datenbankschemata oder Konfigurationsskripte. Sie werden innerhalb oder auf den Knoten platziert, auf denen sie sich befinden.

- Kommunikationspfade: Diese Linien zeigen, wie die Knoten miteinander verbunden sind. Sie müssen das verwendete Protokoll angeben, z. B. HTTP, TCP/IP oder eine sichere Verbindung.

- Schnittstellen: Diese zeigen die Ein- und Ausgangspunkte für Daten an. Sie definieren, wo das System Eingaben akzeptiert oder Ausgaben sendet.

Visuelle Hierarchie

Komplexe Systeme können schnell überladen wirken. Verwenden Sie eine visuelle Hierarchie, um Klarheit zu bewahren.

- Gruppierung: Verwenden Sie Container oder Felder, um verwandte Knoten zu gruppieren, z. B. einen „Frontend-Cluster“ oder ein „Rechenzentrum A“.

- Schichtung: Ordnen Sie die Knoten vertikal an, um den Datenfluss darzustellen. Platzieren Sie die clientseitigen Knoten oben und die Backend-Speicher unten.

- Farbcodierung: Verwenden Sie unterschiedliche Farben für verschiedene Sicherheitszonen (z. B. öffentliche vs. private Netzwerke), um Sicherheitsgrenzen hervorzuheben.

Denken Sie daran, dass das Diagramm ein lebendiges Dokument ist. Sobald sich das System weiterentwickelt, muss das Diagramm aktualisiert werden, um Änderungen in der Infrastruktur widerzuspiegeln.

4. Der Ausführungsablauf: Build bis Release 🔄

Sobald das Diagramm genehmigt ist, verschiebt sich der Fokus auf die Umsetzung. Dies ist die operative Phase, in der das Design Wirklichkeit wird. Der Ablauf verbindet das Diagramm mit dem tatsächlichen Freigabeprozess.

Bereitstellung der Infrastruktur

Bevor die Bereitstellung beginnt, muss die Infrastruktur vorhanden sein. Dieser Schritt beinhaltet die Einrichtung der im Diagramm identifizierten Knoten.

- Virtualisierung:Erstellen von virtuellen Maschinen basierend auf den im physischen Entwurf definierten Spezifikationen.

- Netzwerkkonfiguration:Einrichten von Subnetzen, Routing-Tabellen und Firewall-Regeln, um sicherzustellen, dass die Knoten sicher kommunizieren können.

- Sicherheitsverstärkung:Anwenden von Sicherheitspatches und Konfigurieren von Zugriffssteuerungen, bevor irgendwelche Software installiert wird.

Anwendungspackaging

Die Software muss für die Umgebung vorbereitet werden. Dazu gehört das Bündeln von Code, Abhängigkeiten und Konfigurationsdateien.

- Konsistenz:Stellen Sie sicher, dass die Build-Umgebung der Bereitstellungs-Umgebung entspricht, um Probleme wie „Es funktioniert bei mir“ zu vermeiden.

- Versionsverwaltung:Jedes Artefakt muss über einen eindeutigen Versionsbezeichner verfügen, um Änderungen nachverfolgen und Rückgängigmachungen ermöglichen zu können.

- Konfigurationsverwaltung:Externisieren Sie Konfigurationswerte (wie Datenbankpasswörter), damit sie geändert werden können, ohne die Anwendung neu bauen zu müssen.

Bereitstellungstrategien

Wie Sie Code von der Staging-Umgebung in die Produktion übertragen, ist wichtig. Verschiedene Strategien eignen sich für unterschiedliche Risikoprofile.

| Strategie | Beschreibung | Beste Einsatzmöglichkeit |

|---|---|---|

| Direkte Bereitstellung | Ersetzen alter Versionen durch neue Versionen sofort. | Niedrigriskante interne Werkzeuge. |

| Blue-Green | Ausführen zweier identischer Umgebungen. Der Datenverkehr wechselt von einer zur anderen. | Hochverfügbare Produktionsysteme. |

| Canary-Release | Zunächst Freigabe für eine kleine Nutzergruppe, danach Ausweitung. | Testen neuer Funktionen mit echtem Datenverkehr. |

| Rolling Update | Aktualisieren von Knoten nacheinander oder in kleinen Gruppen. | Großskalige verteilte Systeme. |

Die Wahl der richtigen Strategie minimiert Ausfallzeiten und verringert die Auswirkungen möglicher Fehler.

5. Infrastrukturüberlegungen und Sicherheit 🔒

Deployment ist nicht nur darum, den Code zum Laufen zu bringen. Es geht darum, sicherzustellen, dass das System auch unter Last sicher und leistungsstark bleibt. Sicherheit und Leistung müssen von Anfang an in die Deployment-Architektur integriert werden.

Netzwerksicherheit

Firewalls und Sicherheitsgruppen wirken als Perimeterschutz. Das Bereitstellungsdiagramm sollte deutlich zeigen, wo sich diese Geräte befinden.

- Segmentierung:Trennen Sie die Datenbankebene von der Anwendungsebene. Erlauben Sie keinen direkten öffentlichen Zugriff auf sensible Datenbanken.

- Verschlüsselung:Definieren Sie, wo Daten verschlüsselt werden. Dazu gehören Daten im Transit (zwischen Knoten) und Daten im Ruhezustand (auf Speicherfestplatten).

- Zugriffssteuerung:Definieren Sie, wer auf welche Knoten zugreifen darf. Beschränken Sie den administrativen Zugriff auf sichere Kanäle.

Skalierbarkeit und Leistung

Die Infrastruktur muss mit der Nachfrage wachsen. Das Bereitstellungsmodell muss die Skalierung berücksichtigen.

- Horizontales Skalieren:Hinzufügen weiterer Knoten zur Bewältigung erhöhter Last. Dies ist oft einfacher als vertikales Skalieren (Aufrüsten eines einzelnen Servers).

- Lastverteilung:Verteilen des eingehenden Datenverkehrs auf mehrere Knoten, um zu verhindern, dass ein einzelner Server zum Engpass wird.

- Caching:Platzieren von Caching-Ebenen zwischen Benutzer und Datenbank, um Latenz und Last zu reduzieren.

Sicherung und Wiederherstellung

Katastrophen geschehen. Der Bereitstellungsplan muss Wiederherstellungsmöglichkeiten enthalten.

- Redundanz:Stellen Sie sicher, dass kritische Komponenten an mehreren Standorten (Verfügbarkeitszonen) vorhanden sind.

- Sicherungen:Planen Sie regelmäßige Sicherungen für alle Datenbanken. Testen Sie den Wiederherstellungsprozess regelmäßig.

- Failover:Definieren Sie, was geschieht, wenn ein primärer Knoten ausfällt. Ein automatischer Failover stellt minimale Ausfallzeiten sicher.

6. Häufige Fallen und Lösungen 🛠️

Selbst mit einem soliden Plan können Probleme auftreten. Das Verständnis häufiger Fallen hilft Ihnen, sie effektiv zu meistern.

| Falle | Auswirkung | Lösung |

|---|---|---|

| Konfigurationsabweichung | Umgebungen unterscheiden sich, was zu Fehlern in der Produktion führt. | Verwenden Sie automatisierte Konfigurationsverwaltungstools, um Konsistenz zu gewährleisten. |

| Hartkodierte Geheimnisse | Sicherheitslücken und Zugangsdatenlecks. | Verwenden Sie Geheimnisverwaltungsdienste. Speichern Sie niemals Passwörter im Code. |

| Einzelner Ausfallpunkt | Das System fällt aus, wenn ein Komponente ausfällt. | Implementieren Sie Redundanz- und Failover-Mechanismen in der Architektur. |

| Netzwerkengpässe | Langsame Leistung aufgrund von Verkehrsüberlastung. | Optimieren Sie die Netzwerktopologie und verwenden Sie Lastverteilungssysteme. |

| Veraltete Abhängigkeiten | Sicherheitslücken und Kompatibilitätsprobleme. | Implementieren Sie automatisierte Scans und regelmäßige Aktualisierungspläne. |

7. Wartung und Iteration 🔄

Der Bereitstellungsprozess endet nicht, wenn das System live geht. Er tritt in einen Zyklus aus Wartung und Verbesserung ein. Das Bereitstellungsdiagramm dient als Basis für die Überwachung und zukünftige Änderungen.

Überwachung

Die kontinuierliche Überwachung bietet Einblick in den Zustand des Systems.

- Metriken: Verfolgen Sie die CPU-Auslastung, den Speicherverbrauch und den Netzwerkverkehr.

- Protokolle: Zentralisieren Sie Protokolle von allen Knoten, um das Debuggen zu erleichtern.

- Benachrichtigungen: Legen Sie Schwellenwerte für automatische Benachrichtigungen fest, wenn die Leistung abnimmt.

Iterative Aktualisierungen

Software ist niemals wirklich abgeschlossen. Die Anforderungen ändern sich, und die Technologie entwickelt sich weiter.

- Versionskontrolle: Halten Sie die Bereitstellungsdarstellung gemeinsam mit dem Codebasen in der Versionskontrolle.

- Dokumentation: Aktualisieren Sie die Darstellung unmittelbar nach jeder Infrastrukturänderung.

- Feedbackschleifen: Verwenden Sie Produktionsdaten, um zukünftige architektonische Entscheidungen zu treffen.

Indem Sie die Bereitstellungsarchitektur als dynamisches Gut und nicht als statisches Dokument behandeln, stellen Sie sicher, dass das System im Laufe der Zeit stabil bleibt.

Abschließende Überlegungen für Systemarchitekten

Der Übergang von Anforderungen zur Bereitstellung erfordert einen disziplinierten Ansatz. Es erfordert, dass technische Entscheidungen mit den Geschäftszielen und den operativen Gegebenheiten übereinstimmen. Das Bereitstellungsdiagramm ist die Brücke, die diese Welten verbindet.

Indem Sie sich auf klare Anforderungen, eine robuste physische Gestaltung und sichere Ausführung konzentrieren, bauen Sie Systeme, die zuverlässig und wartbar sind. Vermeiden Sie Abkürzungen. Priorisieren Sie Klarheit in Ihren Diagrammen und Konsistenz in Ihren Prozessen. Dieser praktische Ansatz reduziert das Risiko und stellt sicher, dass die Technologie den Menschen dient, die sie nutzen.

Denken Sie daran, dass das Ziel nicht nur darin besteht, Software bereitzustellen, sondern Wert zu liefern. Jeder Knoten, jede Verbindung und jedes Artefakt sollte zum Nutzen beitragen. Halten Sie das Diagramm genau, die Sicherheit streng und den Arbeitsablauf effizient. Dies ist der Weg zu einer nachhaltigen Softwarebereitstellung.