Die Systemarchitektur ist die Grundlage jeder robusten Softwarelösung. Sie definiert, wie Komponenten miteinander interagieren, wie Daten fließen und wie die Infrastruktur die Geschäftslogik unterstützt. Unter den verschiedenen Modellierungstechniken hebt sich das Abwicklungsschaubild als ein entscheidendes Werkzeug zur Abbildung der physischen Realisierung eines Systems hervor. Dieser Leitfaden untersucht die Mechanik, bewährte Praktiken und strategische Anwendung von Abwicklungsschaubildern, ohne sich auf spezifische Anbieterwerkzeuge zu stützen. 🛠️

Verständnis des Abwicklungsschaubilds 📐

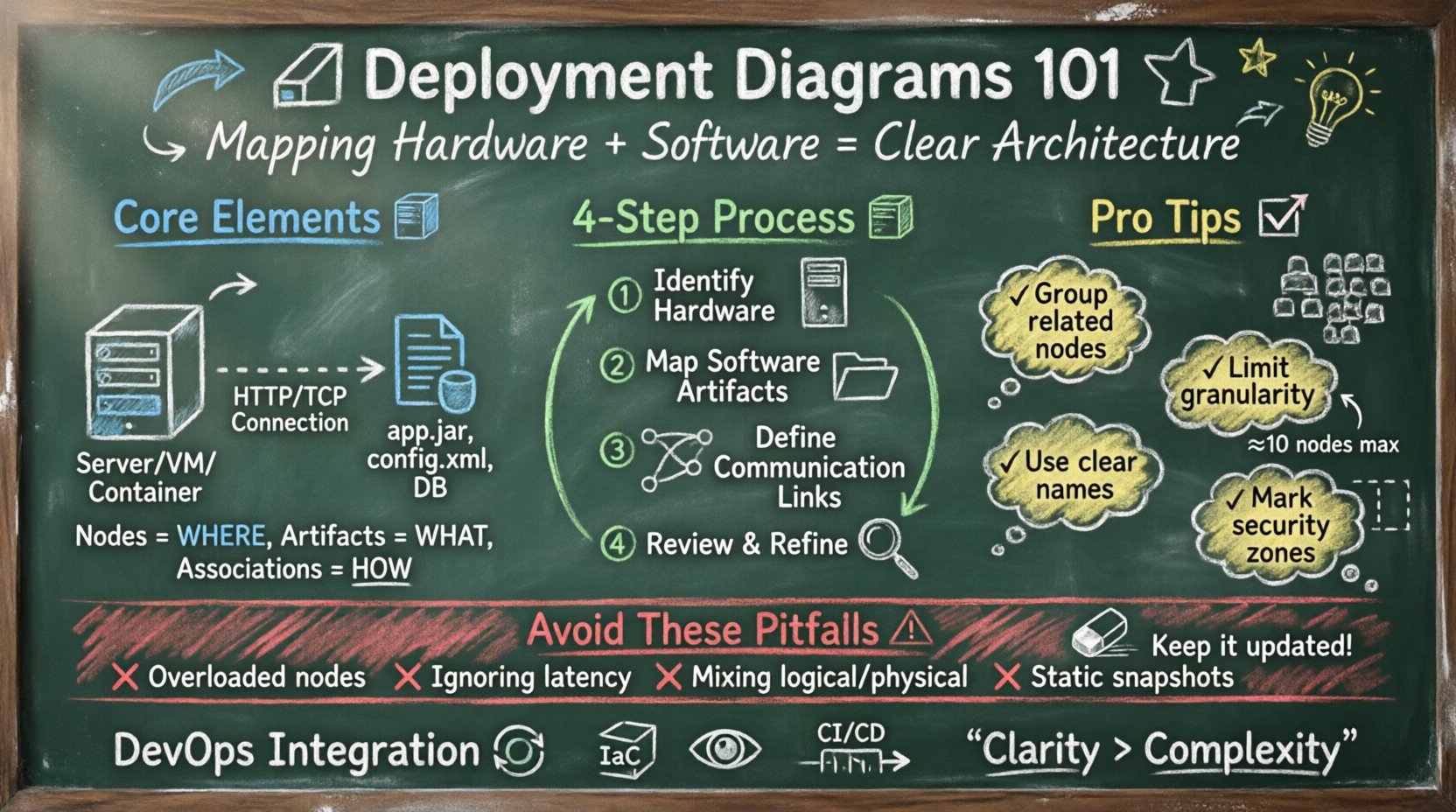

Ein Abwicklungsschaubild stellt die physische Architektur eines Systems dar. Im Gegensatz zu Komponentenschaubildern, die sich auf logische Beziehungen konzentrieren, visualisiert ein Abwicklungsschaubild die Hardwaretopologie und die darauf laufenden Softwareartefakte. Es beantwortet grundlegende Fragen bezüglich der Ausführungsorte von Prozessen und der Kommunikation zwischen Knoten.

Diese Visualisierung dient mehreren Stakeholdern:

- DevOps-Ingenieure:Verstehen der Infrastrukturanforderungen für die Bereitstellung.

- Systemarchitekten:Überprüfen der Hardwareverteilung und Netzwerkgrenzen.

- Sicherheitsteams:Vertrauenszonen und Datenflusspfade identifizieren.

- Projektmanager:Die Kosten und Komplexität der physischen Bereitstellung visualisieren.

Durch die Standardisierung der Darstellung von Knoten und Artefakten können Teams die Mehrdeutigkeit während der Bereitstellungsphase reduzieren. Dies verringert das Risiko von Konfigurationsfehlern und stellt sicher, dass die physische Umgebung dem Gestaltungsziel entspricht. 🔄

Wichtige Elemente eines Abwicklungsschaubilds 🧱

Um ein sinnvolles Schaubild zu erstellen, muss man die Bausteine verstehen. Diese Elemente interagieren, um ein vollständiges Bild der Laufzeitumgebung des Systems zu erzeugen. Jedes Element hat eine spezifische Aufgabe bei der Definition der Infrastruktur.

1. Knoten (Rechenressourcen)

Knoten stellen physische oder virtuelle Hardwaregeräte dar. Sie sind die Ausführungs-Umgebungen für Softwareartefakte. Ein Knoten kann ein physischer Server, eine virtuelle Maschine, ein Container-Host oder sogar ein Edge-Gerät wie ein Router sein.

- Geräteknoten:Stellen Standardhardware mit Verarbeitungs- und Speicherkapazitäten dar.

- Ausführungs-Umgebung-Knoten:Stellen Softwareumgebungen wie virtuelle Maschinen oder Betriebssysteme dar.

- Artefakt-Knoten:Spezifische Instanzen von Hardware, die für spezialisierte Aufgaben verwendet werden, wie beispielsweise ein Datenbankserver oder ein Lastverteiler.

2. Artefakte (Softwareeinheiten)

Artefakte sind die physischen Darstellungen von Softwarekomponenten. Es handelt sich um Dateien, ausführbare Programme oder Bibliotheken, die auf einen Knoten bereitgestellt werden. Ein Artefakt ist nicht der Code selbst, sondern die kompilierte oder gepackte Version, die zur Installation bereit ist.

- Ausführbare Dateien:Programme, die direkt auf dem Betriebssystem ausgeführt werden.

- Bibliotheken:Geteilte Codeabhängigkeiten, die von der Anwendung benötigt werden.

- Konfigurationsdateien:Einstellungen, die das Laufzeitverhalten definieren.

- Datenbanken:Physische Datenspeicher, die auf bestimmten Knoten befinden.

3. Assoziationen (Kommunikationspfade)

Assoziationen zeigen die Kommunikationsverbindungen zwischen Knoten an. Diese Linien stellen Netzwerkverbindungen, Datenströme oder physische Kabel dar. Sie definieren die Vertrauensbeziehungen und Datenflussbeschränkungen zwischen Infrastrukturkomponenten.

- Netzwerkverbindungen:Dargestellt durch Linien, die die Verbindung zeigen.

- Schnittstellen:Definieren die spezifischen Protokolle, die für die Kommunikation verwendet werden (z. B. HTTP, TCP/IP).

- Abhängigkeiten:Weisen darauf hin, dass ein Knoten auf die Dienste eines anderen Knotens angewiesen ist.

Erstellen des Diagramms: Ein schrittweiser Ansatz 📝

Die Erstellung eines genauen Bereitstellungsdiagramms erfordert einen systematischen Ansatz. Es geht nicht nur darum, Kästchen und Linien zu zeichnen; es geht darum, die Realität der physischen Anordnung des Systems zu dokumentieren. Folgen Sie diesen logischen Schritten, um Genauigkeit zu gewährleisten.

Schritt 1: Hardwareanforderungen identifizieren

Beginnen Sie damit, alle notwendigen Hardware-Ressourcen aufzulisten. Berücksichtigen Sie die Rechenleistung, die Speicherkapazität und die Speicheranforderungen. Bestimmen Sie, welche Komponenten eine hohe Verfügbarkeit erfordern und welche Einzelstörungen tolerieren können. Dieser Schritt legt die Grundlage für das physische Modell.

- Bewerten Sie die Server-Spezifikationen.

- Identifizieren Sie Netzgeräte (Switches, Router, Firewalls).

- Ermitteln Sie die Anforderungen an die Speicherinfrastruktur.

Schritt 2: Software-Artefakte abbilden

Als Nächstes identifizieren Sie die Software-Einheiten, die bereitgestellt werden müssen. Gruppieren Sie verwandte Artefakte zu logischen Bündeln. Entscheiden Sie basierend auf Ressourcenanforderungen und Leistungsbedarf, welche Artefakte auf welchen Knoten laufen. Diese Zuordnung stellt sicher, dass die Software zur Hardware passt.

- Listen Sie alle ausführbaren Dateien und Bibliotheken auf.

- Gruppieren Sie Artefakte nach Funktion (z. B. Frontend, Backend, Daten).

- Weisen Sie Artefakte spezifischen Knoten zu.

Schritt 3: Kommunikationsverbindungen definieren

Zeichnen Sie die Verbindungen zwischen Knoten. Geben Sie die Protokolle an, die für den Datenaustausch verwendet werden. Stellen Sie sicher, dass Sicherheitsgrenzen im Diagramm beachtet werden. Wenn eine Verbindung eine Sicherheitszone überschreitet, kennzeichnen Sie sie entsprechend, um potenzielle Risiken hervorzuheben.

- Karten Sie den internen Netzwerkverkehr ab.

- Karten Sie den externen Internetverkehr ab.

- Kennzeichnen Sie Protokolle und Ports.

Schritt 4: Überprüfen und Verfeinern

Überprüfen Sie abschließend das Diagramm anhand der tatsächlichen Systemanforderungen. Prüfen Sie auf fehlende Abhängigkeiten oder überlastete Knoten. Stellen Sie sicher, dass das Diagramm lesbar ist und den gängigen Notationskonventionen folgt. Konsistenz ist entscheidend für die langfristige Wartbarkeit. 🔍

Element-Referenz-Tabelle 📊

Die folgende Tabelle fasst die gängigen Notationen und Bedeutungen in Bereitstellungsdiagrammen zusammen. Die Verwendung dieser Referenz gewährleistet Konsistenz in der Dokumentation.

| Element | Notation | Funktion | Beispiel |

|---|---|---|---|

| Knoten | 3D-Box | Stellt Hardware oder Ausführungsumgebung dar | Web-Server, Datenbank-Server |

| Artefakt | Dokumentensymbol | Stellt eine Softwareeinheit oder eine Datei dar | app.jar, config.xml, database.db |

| Assoziation | Linie mit Pfeil | Stellt Kommunikation oder Abhängigkeit dar | HTTP-Verbindung, Dateiübertragung |

| Schnittstelle | Kreis oder Lollipop | Stellt einen Dienstpunkt dar | API-Endpunkt, Socket-Port |

| Abhängigkeit | Punktierte Linie | Zeigt eine Abhängigkeitsbeziehung an | Dienst A hängt von Dienst B ab |

Gestaltungsprinzipien für Klarheit 🧭

Ein zu komplexes Bereitstellungsdiagramm wird nutzlos. Ziel ist Klarheit, nicht umfassende Detailgenauigkeit. Die Einhaltung bestimmter Gestaltungsprinzipien hilft, die Nützlichkeit des Diagramms langfristig zu erhalten.

1. Logische Gruppierung aufrechterhalten

Gruppieren Sie verwandte Knoten und Artefakte zusammen. Verwenden Sie Grenzen oder Container, um Cluster oder Zonen anzugeben. Dies hilft den Betrachtern, die funktionale Organisation der Infrastruktur schnell zu verstehen. Beispielsweise sollten alle Datenbankknoten innerhalb eines bestimmten Bereichs zusammengefasst werden, der sich von den Anwendungsservern unterscheidet.

2. Begrenzen Sie die Granularität

Vermeiden Sie es, jeden einzelnen Server anzuzeigen, wenn Hunderte identischer Einheiten vorhanden sind. Verwenden Sie Stereotypen oder Notizen, um Cluster anzugeben. Stellen Sie beispielsweise eine lastverteilte Farm als einzelnen Knoten dar, wobei eine Notiz die Anzahl angibt. Dies verhindert visuelle Überlastung.

3. Konsistente Namenskonventionen

Verwenden Sie standardisierte Namen für Knoten und Artefakte. Vermeiden Sie generische Bezeichnungen wie „Server 1“, es sei denn, es handelt sich um einen temporären Platzhalter. Verwenden Sie funktionale Namen wie „Auth-Node-01“ oder „Payment-Gateway-Node“. Dies erleichtert die Fehlerbehebung und die Kommunikation.

4. Sicherheitszonen kennzeichnen

Markieren Sie deutlich die Grenzen, an denen Sicherheitsrichtlinien wechseln. Verwenden Sie gestrichelte Linien oder schraffierte Bereiche, um DMZs, interne Netzwerke oder externe Schnittstellen zu kennzeichnen. Dies ist entscheidend für Sicherheitsaudits und Compliance-Überprüfungen.

Häufige Fehler, die vermieden werden sollten ⚠️

Sogar erfahrene Fachleute begehen Fehler beim Modellieren der Infrastruktur. Die Kenntnis häufiger Fehler hilft dabei, zuverlässigere Diagramme zu erstellen.

- Überlastung von Knoten:Das Platzieren zu vieler Artefakte auf einem einzelnen Knoten ohne Berücksichtigung der Ressourcenbeschränkungen. Überprüfen Sie stets die CPU- und Speicherkapazität.

- Ignorieren der Latenz:Darstellung von Verbindungen ohne Berücksichtigung der Netzwerkentfernung. Die physische Lage beeinflusst die Leistung erheblich.

- Verwechseln logischer und physischer Aspekte:Verwechseln Sie keine Komponentendiagramme mit Bereitstellungsdigrammen. Halten Sie die logische Architektur von der physischen Topologie getrennt.

- Statische Schnappschüsse:Das Vergessen, das Diagramm nach Änderungen zu aktualisieren. Die Infrastruktur entwickelt sich schnell; das Diagramm muss den aktuellen Zustand widerspiegeln.

- Fehlende Redundanz:Das Auslassen von Backup-Knoten oder Failover-Pfaden. Hohe Verfügbarkeit ist eine zentrale Anforderung moderner Systeme.

Integration mit DevOps und CI/CD 🔄

Bereitstellungsdigramme sind nicht nur statische Dokumente; sie sind lebendige Artefakte, die in moderne Entwicklungspraktiken integriert sind. In Workflows für kontinuierliche Integration und kontinuierliche Bereitstellung dient das Diagramm als Quelle der Wahrheit für Automatisierungsskripte.

Infrastruktur als Code (IaC):

- Knoten im Diagramm können Modulen in IaC-Repositories entsprechen.

- Artefakte entsprechen Container-Images oder Binärpaketen.

- Verbindungen definieren Netzwerkrichtlinien in der Konfiguration.

Überwachung und Beobachtbarkeit:

- Jeder Knoten sollte über zugeordnete Überwachungs-Endpunkte verfügen.

- Artefakte sollten Versions-Tags haben, die mit Bereitstellungsprotokollen verknüpft sind.

- Kommunikationspfade sollten Netzwerkflussprotokollen zugeordnet werden.

Diese Integration stellt sicher, dass das visuelle Modell mit der tatsächlichen laufenden Umgebung synchron bleibt. Sie schließt die Lücke zwischen Design und Betrieb.

Erweiterte Überlegungen 🚀

Wenn Systeme skaliert werden, werden Bereitstellungsdigramme komplexer. Die Behandlung von cloud-nativen Architekturen und verteilten Systemen erfordert spezifische Anpassungen.

Cloud vs. On-Premise

Beim Modellieren von Cloud-Umgebungen sollten virtuelle Instanzen als Knoten behandelt werden, aber die zugrundeliegende physische Infrastruktur des Anbieters berücksichtigt werden. Unterscheiden Sie zwischen verwalteten Diensten und selbst verwalteten Knoten. Diese Unterscheidung hilft beim Verständnis der operativen Verantwortlichkeiten.

Containerisierung

In containerisierten Umgebungen kann der „Knoten“ ein Kubernetes-Knoten oder ein Docker-Host sein. Artefakte werden zu Container-Images. Bereitstellungen werden durch Orchestrierungstools definiert, anstatt durch direkte Dateiübertragungen. Das Diagramm sollte die Orchestrierungsschicht widerspiegeln.

Mikrodienste

Bei Mikrodiensten kann ein einzelnes Artefakt einen kleinen Dienst darstellen. Das Diagramm kann schnell dicht werden. Konzentrieren Sie sich auf die topologischen Beziehungen anstatt auf einzelne Dienstinstanzen. Gruppieren Sie Dienste nach Domäne oder geschäftlicher Fähigkeit.

Pflege des Diagramms im Laufe der Zeit 🛡️

Ein Bereitstellungsdiagramm ist nur dann wertvoll, wenn es genau ist. Regelmäßige Pflege ist entscheidend, um seine Nützlichkeit zu erhalten.

- Versionskontrolle: Speichern Sie Diagramme gemeinsam mit dem Code in einem Versionskontrollsystem.

- Änderungsmanagement: Aktualisieren Sie das Diagramm bei jeder Änderung der Infrastruktur.

- Überprüfungszyklen: Integrieren Sie die Überprüfung von Diagrammen in die Architekturentscheidungsprotokolle.

- Automatisierung: Generieren Sie bei Gelegenheit Diagramme aus Infrastruktur-Zustandsdateien, um manuelle Arbeit zu reduzieren.

Durch die Behandlung des Diagramms als Code stellen Teams sicher, dass es während des gesamten Systemlebenszyklus ein zuverlässiger Referenzpunkt bleibt. Diese Disziplin verhindert, dass technische Schulden sich in der Dokumentationsschicht ansammeln.

Fazit zur Architekturdarstellung ✅

Die Visualisierung der Systemarchitektur durch Bereitstellungsdigramme ist eine grundlegende Fähigkeit für technische Teams. Sie übersetzt abstrakte Anforderungen in konkrete Infrastrukturpläne. Durch das Verständnis von Knoten, Artefakten und deren Beziehungen können Teams widerstandsfähige Systeme gestalten, die Leistungs- und Sicherheitsziele erfüllen.

Der Prozess erfordert Aufmerksamkeit für Details und ein Engagement für Genauigkeit. Es geht nicht darum, hübsche Bilder zu erstellen, sondern komplexe physische Realitäten klar zu kommunizieren. Wenn korrekt durchgeführt, werden diese Diagramme unverzichtbare Assets für die Bereitstellung, Fehlerbehebung und Skalierung. 🎯

Denken Sie daran, sich auf Klarheit, Konsistenz und Relevanz zu konzentrieren. Vermeiden Sie Überladung und bleiben Sie bei den wesentlichen Elementen, die die Systemoperation beeinflussen. Mit Übung wird die Erstellung effektiver Bereitstellungsdigramme ein natürlicher Bestandteil des architektonischen Arbeitsablaufs. Dieser Ansatz stellt sicher, dass die Infrastruktur die Software unterstützt und die Software das Geschäft unterstützt. 🌐