Diseñar sistemas de software robustos requiere más que solo lógica funcional; exige una base construida sobre seguridad. Cuando los arquitectos visualizan la infraestructura, utilizan diagramas de despliegue UML para mapear hardware, software y rutas de comunicación. Sin embargo, un diagrama estándar a menudo ignora las capas críticas de seguridad necesarias para la protección. Integrar directamente las consideraciones de seguridad en el modelo de despliegue asegura que las vulnerabilidades se identifiquen durante la fase de diseño y no durante la producción.

Esta guía explora cómo incorporar controles de seguridad, límites de confianza y requisitos de cumplimiento en la modelización de despliegue UML. Al tratar la seguridad como un elemento de primera clase en los diagramas arquitectónicos, los equipos pueden construir sistemas resistentes a amenazas desde el principio.

🏗️ Comprendiendo el panorama de despliegue

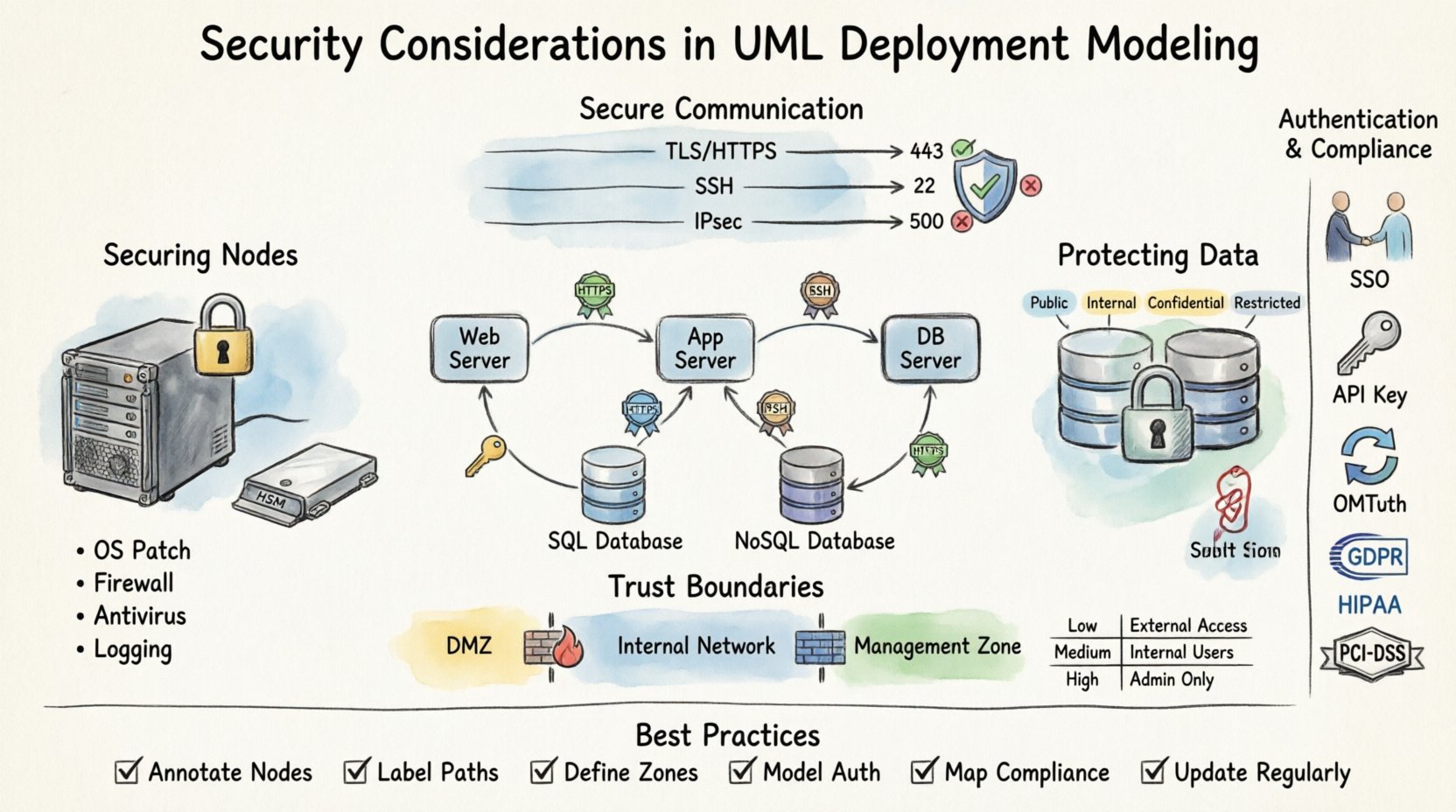

Un diagrama de despliegue UML representa la arquitectura física de un sistema. Muestra artefactos, nodos y las conexiones entre ellos. Sin anotaciones de seguridad, esta vista permanece únicamente estructural. Para hacerla segura, se debe entender los componentes:

- Nodos:Estos representan recursos de computación físicos o virtuales. Podrían ser servidores, routers o instancias en la nube.

- Artefactos:Son piezas físicas de información, como código ejecutable, archivos de datos o bibliotecas.

- Rutas de comunicación:Los enlaces de red que permiten a los nodos intercambiar datos.

Al modelar estos elementos, se debe aplicar contexto de seguridad a cada nodo. Un nodo de servidor genérico es insuficiente. El modelo debe distinguir entre un servidor web expuesto al público y un servidor de base de datos interno. La diferencia radica en la postura de seguridad requerida para cada uno.

🔒 Protegiendo nodos y hardware

Los nodos son los puntos finales físicos o virtuales donde se ejecuta el software. En un modelo centrado en la seguridad, cada nodo requiere atributos específicos respecto a su endurecimiento y controles de acceso.

Nodos físicos y lógicos

Los modelos de despliegue a menudo confunden el hardware físico con instancias lógicas. La modelización de seguridad debe separar estos aspectos:

- Nodos físicos:Estos representan hardware real como servidores o dispositivos IoT. Las consideraciones de seguridad incluyen controles de acceso físico, protección contra manipulación y controles ambientales.

- Nodos lógicos:Estos representan máquinas virtuales, contenedores o funciones en la nube. Las consideraciones de seguridad aquí se centran en la aislamiento, la seguridad del hipervisor y los entornos de ejecución.

Módulos de seguridad de hardware (HSM)

Los sistemas críticos dependen a menudo de hardware especializado para operaciones criptográficas. En el diagrama, estos deben modelarse explícitamente como nodos dedicados. Esto resalta que la gestión de claves no ocurre en la memoria de software, sino en un límite de hardware seguro.

Estado de endurecimiento del servidor

Cada nodo de servidor debe llevar metadatos sobre su configuración de seguridad. Esto incluye:

- Versión del sistema operativo y nivel de parches.

- Reglas de firewall activas en el nodo.

- Estado del antivirus o protección de puntos finales.

- Capacidades de registro habilitadas para rastros de auditoría.

Al anotar estos detalles, los arquitectos pueden asegurarse de que ningún nodo quede sin parches o sin supervisión en la infraestructura final.

💾 Protegiendo artefactos y almacenes de datos

Los artefactos son los archivos y componentes desplegados en los nodos. No todos los artefactos tienen el mismo perfil de riesgo. Algunos contienen datos sensibles, mientras que otros son bibliotecas públicas. El modelado de seguridad requiere diferenciarlos según sus requisitos de sensibilidad e integridad.

Clasificación de datos

Los almacenes de datos dentro del modelo de despliegue deben etiquetarse según los niveles de clasificación. Las categorías comunes incluyen:

- Público:No hay controles de seguridad más allá de la disponibilidad.

- Interno:Accesible únicamente dentro de la red de la organización.

- Confidencial:Requiere cifrado y controles de acceso estrictos.

- Restringido:Datos altamente sensibles sujetos a cumplimiento normativo.

Cifrado en reposo

Al modelar almacenes de datos, el diagrama debe indicar si los datos están cifrados mientras se almacenan. Esto es crucial para el cumplimiento y la protección de datos. Si un nodo almacena datos restringidos, el almacenamiento de artefactos debe estar anotado con un símbolo de cifrado o una nota.

Considere los siguientes escenarios:

- Servidor de base de datos:Debe indicar el cifrado de disco completo o el cifrado a nivel de columna para campos sensibles.

- Servidor de archivos:Puede requerir cifrado para tipos específicos de documentos.

- Servidor de caché:A menudo almacena tokens de sesión; requiere aislamiento estricto de la memoria.

Integridad del artefacto

Asegurar que el código desplegado no haya sido alterado es vital. Los modelos de despliegue deben reflejar mecanismos de verificación de artefactos, como firmas digitales o sumas de verificación. Esto garantiza que solo se ejecute software de confianza en los nodos.

🔗 Protección de las rutas de comunicación

Las conexiones entre nodos suelen ser el eslabón más débil de un sistema. Los datos que transitan por estas rutas son susceptibles de ser interceptados, modificados o negados. El diagrama de despliegue debe definir explícitamente los protocolos de seguridad utilizados para la comunicación.

Especificación de protocolo

Las líneas genéricas entre nodos son ambiguas. Cada enlace debe especificar el protocolo y la capa de seguridad:

- HTTPS/TLS:Requerido para el tráfico web y las llamadas a la API.

- SSH:Para la administración remota segura.

- IPSec: Para el túnel sitio a sitio.

- TCP sin cifrar: Debe evitarse y destacarse como un riesgo si es inevitable.

Gestión de puertos

Los puertos abiertos en un nodo definen su superficie de ataque. En el diagrama, los administradores deben documentar qué puertos están expuestos a redes externas frente a redes internas. Esto ayuda a identificar exposiciones innecesarias.

Las consideraciones clave incluyen:

- Puertos de entrada: ¿Dónde entra el tráfico en el nodo?

- Puertos de salida: ¿Dónde sale el tráfico del nodo?

- Puertos de administración: Los puertos utilizados para la administración nunca deben exponerse a internet público.

Ancho de banda y límite de tasa

La seguridad también implica disponibilidad. Los ataques de denegación de servicio atacan los caminos de comunicación. El modelo debe considerar políticas de límite de tasa. Aunque no siempre se representan como elementos de diagrama, la arquitectura debe tener en cuenta equilibradores de carga o firewalls que mitiguen inundaciones de tráfico.

🛡️ Definición de límites y zonas de confianza

Los límites de confianza son críticos en el modelado de despliegue. Definen dónde termina la confianza y comienza la verificación. Cruzar un límite de confianza requiere autenticación y autorización. Visualizar estas zonas ayuda a los interesados a comprender dónde ocurren las comprobaciones de seguridad.

Segmentación de red

Los nodos deben agruparse en zonas de seguridad lógicas:

- DMZ (Zona desmilitarizada): Servicios accesibles desde el exterior aislados de los recursos internos.

- Red interna: Infraestructura de confianza para la lógica central del negocio.

- Red de administración: Red dedicada para tareas de administración, separada del tráfico de los usuarios.

- Zona de cuarentena: Para sistemas que requieren aislamiento debido a riesgos de seguridad.

Niveles de confianza

Cada zona representa un nivel diferente de confianza. Los datos que se mueven desde una zona de baja confianza a una zona de alta confianza deben someterse a escrutinio. El diagrama de despliegue debe mostrar el flujo de datos a través de estas fronteras y las puertas de seguridad involucradas.

Reglas de firewall

Los cortafuegos son los puntos de aplicación para estas zonas. En el modelo, los cortafuegos deben representarse como nodos o pasarelas entre zonas. Las reglas deben resumirse para mostrar qué tráfico está permitido pasar.

| Zona | Nivel de confianza | Control de acceso | Cifrado requerido |

|---|---|---|---|

| Internet público | No confiable | Solo lista blanca | Sí (TLS 1.2+) |

| DMZ | Bajo | Ingreso restringido | Sí |

| Red interna | Medio | Basado en roles | Opcional (interno) |

| Zona de gestión | Alto | Se requiere MFA | Sí (fuerte) |

🆔 Modelado de autenticación y autorización

La seguridad no se trata solo del hardware; se trata de quién y qué puede acceder a los recursos. La autenticación (quién eres) y la autorización (lo que puedes hacer) deben modelarse junto con la infraestructura.

Proveedores de identidad

Debe representarse una gestión centralizada de identidades. Si el sistema utiliza un proveedor de identidad específico para la autenticación, este nodo debe enlazarse con todos los servicios dependientes. Esto resalta la dependencia y el posible punto único de fallo.

Mecanismos de autenticación

Cada nodo o servicio debe indicar el método de autenticación que admite:

- Inicio de sesión único (SSO): Para aplicaciones orientadas al usuario.

- Claves de API: Para la comunicación entre servicios.

- Certificados: Para la comunicación máquina a máquina.

- OAuth/OIDC: Para la autorización delegada.

Políticas de autorización

La lógica de autorización debe documentarse en las notas del modelo de despliegue. Por ejemplo, un nodo de base de datos podría permitir el acceso de lectura desde el servidor de aplicaciones, pero denegar el acceso de escritura. Estos permisos definen la seguridad del flujo de datos.

⚖️ Cumplimiento y asignación regulatoria

Muchas industrias operan bajo marcos regulatorios estrictos. Los diagramas de despliegue deben reflejar estos requisitos para garantizar el cumplimiento legal. No modelar el cumplimiento puede generar deuda arquitectónica y sanciones legales.

Regulaciones clave

Según la industria, se aplican estándares específicos:

- GDPR: Requiere protección de datos y capacidades de eliminación de datos dentro de la infraestructura.

- HIPAA: Exige controles estrictos sobre el acceso y almacenamiento de datos de salud.

- PCI-DSS: Regula cómo se maneja y almacena la información de las tarjetas de pago.

- SOC 2: Se centra en la seguridad, la disponibilidad y la integridad del procesamiento.

Residencia de datos

Algunas regulaciones requieren que los datos permanezcan dentro de límites geográficos específicos. El modelo de despliegue debe indicar la ubicación física de los nodos. Esto garantiza que los datos no crucen fronteras en violación de las leyes locales.

Trazas de auditoría

El cumplimiento a menudo requiere registro de actividades. El diagrama debe mostrar dónde se generan los registros y dónde se almacenan. Los nodos de almacenamiento de registros deben estar separados de los nodos operativos para prevenir la manipulación de registros.

🐛 Identificación de vulnerabilidades en diagramas

Un diagrama de despliegue bien estructurado puede servir como herramienta para la identificación de vulnerabilidades. Al visualizar el sistema, los arquitectos pueden detectar debilidades antes de escribir el código.

Puntos únicos de fallo

Si un nodo crítico no tiene copia de seguridad ni redundancia, representa un riesgo. El diagrama debe resaltar las configuraciones de alta disponibilidad. El agrupamiento y el equilibrio de carga deben ser visibles para mostrar resiliencia.

Interfaces de gestión expuestas

Las interfaces de gestión (como SSH o RDP) son puntos de entrada comunes para los atacantes. Si en el diagrama estas interfaces están expuestas a internet, es una alerta roja. Deben enrutarse a través de un host bastión o máquina de salto.

Canalizaciones sin cifrar

Cualquier línea en el diagrama sin notación de cifrado es un riesgo potencial. Las revisiones de seguridad deben centrarse en estas líneas y exigir actualizaciones de cifrado.

🧠 Integración de modelado de amenazas

El modelado de despliegue es un paso previo al modelado formal de amenazas. Una vez que se ha mapeado la infraestructura, los equipos pueden aplicar metodologías como STRIDE para identificar amenazas específicas de la arquitectura.

Categorías de amenazas

Asigne las siguientes amenazas a los elementos del diagrama:

- Impersonación:¿Puede un atacante hacerse pasar por un nodo o un usuario?

- Alteración:¿Puede modificarse los datos en tránsito o en reposo?

- Negación:¿Pueden los usuarios negar las acciones realizadas?

- Divulgación de información:¿Está expuesta la información sensible en los registros o en la memoria?

- Denegación de servicio:¿Puede el sistema verse sobrecargado?

- Elevación de privilegios:¿Puede un usuario obtener un acceso mayor al concedido?

Análisis del flujo de datos

Rastree el flujo de datos a través del diagrama. ¿De dónde proviene la información sensible? ¿Dónde termina? ¿En qué puntos se transforma? Cada punto de transformación es una vulnerabilidad potencial.

🔄 Mantenimiento de la integridad de seguridad

Un diagrama de despliegue no es un documento estático. Cambian la infraestructura, se aplican parches y se añaden nuevos servicios. El modelo debe evolucionar para mantener la integridad de seguridad.

Control de versiones

Los modelos de despliegue deben controlarse mediante versiones junto con la base de código. Esto permite a los equipos comparar los cambios en la arquitectura con el tiempo y auditar las actualizaciones de seguridad.

Validación automatizada

Las herramientas modernas pueden validar el diagrama frente a políticas de seguridad. Si se añade un nuevo nodo sin cifrado, la herramienta debería marcarlo. Esto garantiza que el modelo permanezca preciso y seguro.

Revisiones regulares

Son necesarias revisiones periódicas del modelo de despliegue. Los equipos de seguridad deben verificar que la infraestructura física coincida con el modelo lógico. La desviación entre ambos crea brechas de seguridad.

📝 Resumen de las mejores prácticas

Integrar la seguridad en el modelado de despliegue UML es una necesidad estratégica. Cambia la seguridad de una verificación reactiva a un elemento de diseño proactivo. Siguiendo estas directrices, los equipos pueden construir arquitecturas seguras por diseño.

Las conclusiones clave para la implementación incluyen:

- Anote los nodos:Defina el estado de seguridad para cada servidor y dispositivo.

- Etiquete las rutas:Especifique protocolos y cifrado en todas las conexiones.

- Defina zonas:Marque claramente los límites de confianza y la segmentación.

- Modelo de autenticación:Muestre cómo se gestionan la identidad y el acceso.

- Mapa de cumplimiento:Asegure que los requisitos regulatorios sean visibles.

- Actualice con regularidad:Mantenga el diagrama sincronizado con el entorno.

La seguridad es un proceso continuo. El diagrama de despliegue es el mapa para ese viaje. Un mapa claro, preciso y centrado en la seguridad garantiza que el viaje permanezca seguro desde el inicio hasta el final.