Construir software es más que simplemente escribir código. Se trata de traducir las necesidades humanas en una realidad digital funcional. Este proceso implica una cadena compleja de eventos, que comienza con el primer destello de una idea y termina con el sistema funcionando en un entorno de producción. Uno de los artefactos más críticos en este viaje es el diagrama de implementación. Esta representación visual describe la arquitectura de hardware y software, mostrando cómo interactúan los componentes dentro de la infraestructura física.

Esta guía recorre los pasos prácticos necesarios para pasar de la recopilación de requisitos hasta la implementación final. Nos centraremos en la integridad estructural del sistema, asegurando que el diseño respalde la estabilidad, la escalabilidad y la seguridad sin depender de herramientas específicas de proveedores.

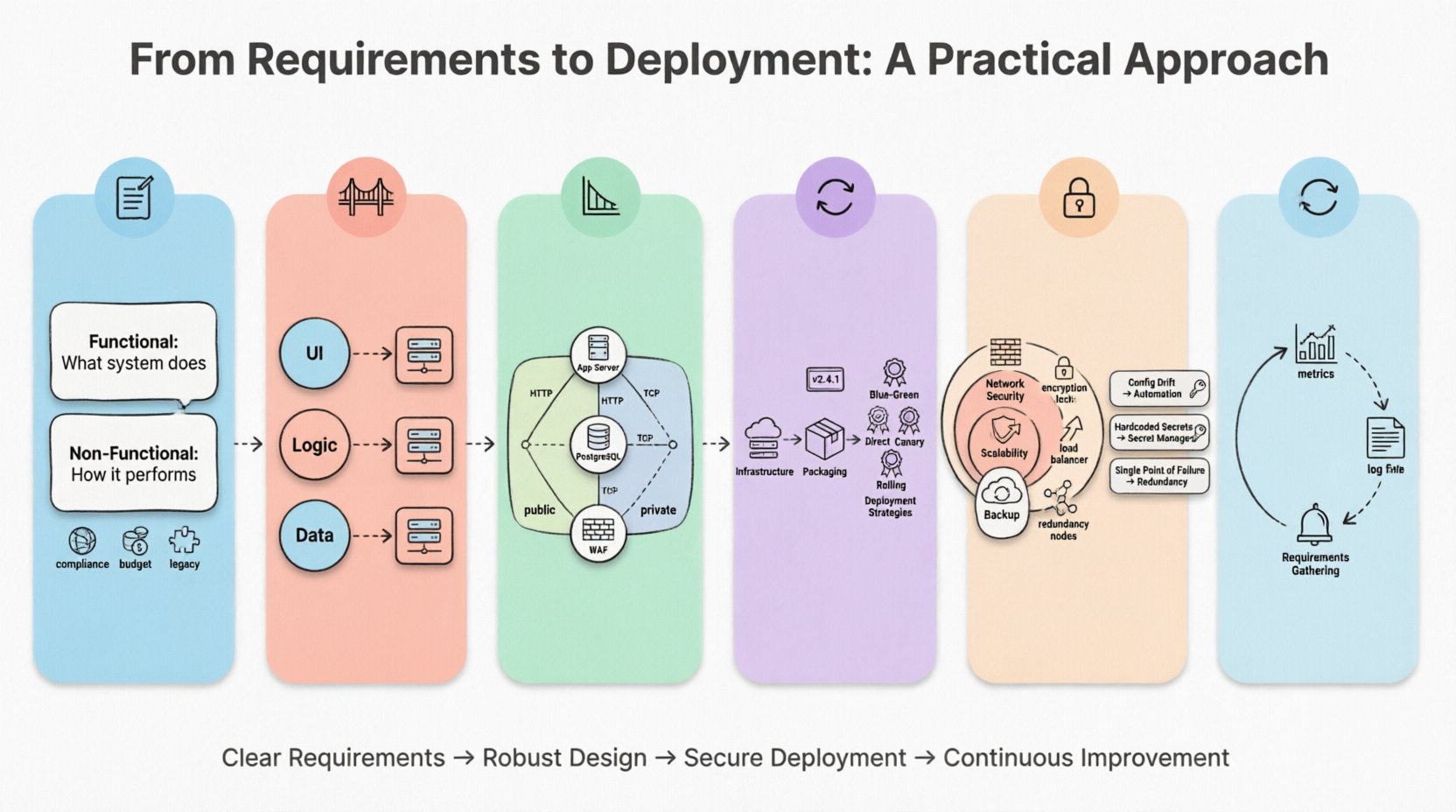

1. Comprendiendo el Terreno: Recopilación de Requisitos 📝

El viaje comienza antes de que se escriba una sola línea de código o se provisione un servidor. Comienza con comprender qué necesita lograr el sistema. Los requisitos son la base sobre la cual se construye la arquitectura de implementación. Si la base es débil, la estructura tendrá dificultades para soportar el peso.

Requisitos Funcionales frente a Requisitos No Funcionales

Al recopilar requisitos, es esencial categorizarlos en dos grupos distintos:

- Requisitos Funcionales: Estos describen lo que hace el sistema. Por ejemplo, «El sistema debe procesar transacciones de pago en menos de dos segundos». Esto determina la potencia de procesamiento necesaria.

- Requisitos No Funcionales: Estos describen cómo se desempeña el sistema. Ejemplos incluyen disponibilidad, escalabilidad, latencia y seguridad. Estos son los impulsores de la topología de implementación.

Para un diagrama de implementación, los requisitos no funcionales son fundamentales. Determinan el número de nodos, los tipos de conexiones y las medidas de redundancia necesarias.

Identificación de Restricciones

Cada proyecto opera dentro de restricciones. Estas podrían incluir:

- Cumplimiento:Las leyes de residencia de datos podrían exigir que ciertos nodos existan en ubicaciones geográficas específicas.

- Presupuesto:El costo de la infraestructura influye en si eliges máquinas virtuales, hardware físico o entornos contenerizados.

- Integración con Sistemas Heredados:Los sistemas antiguos podrían requerir protocolos de red específicos o proximidad física con los nuevos componentes.

Documentar estas restricciones desde temprano evita reingenierías costosas más adelante. Definen los límites de tu modelo de implementación.

2. Cerrando la Brecha: Diseño Lógico a Físico 🌉

Una vez que los requisitos están claros, el siguiente paso es traducir la arquitectura lógica en una física. Aquí es donde lo abstracto se vuelve concreto.

La Vista Lógica

La vista lógica se enfoca en los componentes de software. Muestra módulos, bibliotecas y servicios y cómo se comunican. Responde a la pregunta: «¿Qué piezas de software se necesitan?»

La Vista Física

La vista física responde: «¿Dónde se ejecuta este software?». Este es el dominio del diagrama de implementación. Implica mapear los componentes lógicos sobre recursos informáticos físicos.

Considere el siguiente proceso de traducción:

- Interfaz web: Se mueve de un «Módulo de Interfaz de Usuario» a un «Nodo de Servidor Web» o un «Balanceador de Carga».

- Base de datos: Se mueve de un «Componente de Almacenamiento de Datos» a un «Cluster de Servidores de Base de Datos».

- Lógica de Negocio: Se mueve de una «Capa de Servicios» a un «Servidor de Aplicaciones» o una «Instancia de Computación».

Este mapeo asegura que cada artefacto de software tenga una ubicación designada en la infraestructura. Evita el error común de diseñar un sistema que no pueda alojarse en el hardware disponible.

3. Construcción del Diagrama de Despliegue 📐

El diagrama de despliegue es el plano de trabajo para el equipo de operaciones. Sirve como la única fuente de verdad sobre cómo está estructurado físicamente el sistema. Un diagrama bien construido reduce la ambigüedad durante las fases de construcción y lanzamiento.

Componentes Clave del Diagrama

Para crear un diagrama completo, debes incluir elementos específicos que representen la infraestructura.

- Nodos:Estos representan los recursos de cómputo físicos o virtuales. Ejemplos incluyen servidores, routers, firewalls o dispositivos de almacenamiento. Cada nodo debe etiquetarse con sus especificaciones (por ejemplo, CPU, RAM, Almacenamiento) si son relevantes para la estrategia de despliegue.

- Artefactos:Estos son los componentes de software que se despliegan. Ejemplos incluyen archivos ejecutables, bibliotecas, esquemas de base de datos o scripts de configuración. Se colocan dentro o sobre los nodos donde residen.

- Rutas de Comunicación:Estas líneas muestran cómo se conectan los nodos. Debes especificar el protocolo utilizado, como HTTP, TCP/IP o un túnel seguro.

- Interfaces:Estas indican los puntos de entrada y salida de datos. Definen dónde el sistema acepta entrada o envía salida.

Jerarquía Visual

Los sistemas complejos pueden volverse confusos rápidamente. Usa la jerarquía visual para mantener la claridad.

- Agrupación:Utiliza contenedores o cuadros para agrupar nodos relacionados, como un «Cluster de Frontend» o un «Centro de Datos A».

- Capas:Organiza los nodos verticalmente para mostrar el flujo de datos. Coloca los nodos del lado del cliente en la parte superior y el almacenamiento del lado del servidor en la parte inferior.

- Codificación por colores:Utiliza colores distintos para diferentes zonas de seguridad (por ejemplo, redes públicas frente a privadas) para resaltar los límites de seguridad.

Recuerda, el diagrama es un documento vivo. A medida que el sistema evoluciona, el diagrama debe actualizarse para reflejar los cambios en la infraestructura.

4. El Flujo de Ejecución: Construcción hasta Lanzamiento 🔄

Una vez que el diagrama es aprobado, la atención se centra en la ejecución. Esta es la fase operativa en la que el diseño se convierte en realidad. El flujo de trabajo conecta el diagrama con el proceso real de lanzamiento.

Provisión de infraestructura

Antes de que comience la implementación, la infraestructura debe existir. Esta etapa implica configurar los nodos identificados en el diagrama.

- Virtualización: Creación de máquinas virtuales basadas en las especificaciones definidas en el diseño físico.

- Configuración de red: Configuración de subredes, tablas de enrutamiento y reglas de firewall para garantizar que los nodos puedan comunicarse de forma segura.

- Fortalecimiento de seguridad: Aplicación de parches de seguridad y configuración de controles de acceso antes de instalar cualquier software.

Empaquetado de aplicaciones

El software debe estar preparado para el entorno. Esto implica agrupar código, dependencias y archivos de configuración.

- Consistencia: Asegúrese de que el entorno de compilación coincida con el entorno de implementación para evitar problemas como “funciona en mi máquina”.

- Gestión de versiones: Cada artefacto debe tener un identificador de versión único para rastrear cambios y habilitar reintegraciones.

- Gestión de configuración: Externalice los valores de configuración (como contraseñas de bases de datos) para que puedan cambiarse sin reconstruir la aplicación.

Estrategias de implementación

Cómo mueve el código desde el entorno de pruebas al entorno de producción importa. Estrategias diferentes se adaptan a diferentes perfiles de riesgo.

| Estrategia | Descripción | Mejor caso de uso |

|---|---|---|

| Implementación directa | Reemplazar las versiones antiguas con las nuevas de inmediato. | Herramientas internas de bajo riesgo. |

| Azul-Verde | Ejecución de dos entornos idénticos. El tráfico cambia de uno a otro. | Sistemas de producción de alta disponibilidad. |

| Lanzamiento canario | Lanzamiento a un pequeño subconjunto de usuarios primero, luego ampliación. | Prueba de nuevas características con tráfico real. |

| Actualización continua | Actualización de nodos uno por uno o en pequeños lotes. | Sistemas distribuidos a gran escala. |

Elegir la estrategia adecuada minimiza el tiempo de inactividad y reduce el impacto de posibles fallas.

5. Consideraciones de infraestructura y seguridad 🔒

La implementación no se trata solo de hacer que el código funcione. Se trata de garantizar que el sistema permanezca seguro y eficiente bajo carga. La seguridad y el rendimiento deben integrarse en la arquitectura de implementación desde el principio.

Seguridad de red

Los firewalls y los grupos de seguridad actúan como defensa perimetral. El diagrama de implementación debe mostrar claramente dónde se ubican estos dispositivos.

- Segmentación:Separe la capa de base de datos de la capa de aplicación. No permita el acceso público directo a las bases de datos sensibles.

- Cifrado:Defina dónde se cifra la data. Esto incluye datos en tránsito (entre nodos) y datos en reposo (en discos de almacenamiento).

- Control de acceso:Defina quién puede acceder a qué nodos. Limite el acceso administrativo a canales seguros.

Escalabilidad y rendimiento

La infraestructura debe crecer con la demanda. El modelo de implementación debe considerar la escalabilidad.

- Escalabilidad horizontal:Agregar más nodos para manejar una carga aumentada. Esto suele ser más fácil que la escalabilidad vertical (actualización de un servidor individual).

- Equilibrio de carga:Distribuir el tráfico entrante entre múltiples nodos para evitar que cualquier servidor individual se convierta en un cuello de botella.

- Caché:Colocar capas de caché entre los usuarios y la base de datos para reducir la latencia y la carga.

Copia de seguridad y recuperación

Los desastres ocurren. El plan de implementación debe incluir mecanismos de recuperación.

- Redundancia:Asegúrese de que los componentes críticos existan en múltiples ubicaciones (zonas de disponibilidad).

- Copias de seguridad:Programar copias de seguridad regulares para todas las bases de datos. Probar el proceso de restauración periódicamente.

- Conmutación por fallo:Defina qué ocurre si un nodo principal falla. La conmutación por fallo automatizada garantiza un tiempo de inactividad mínimo.

6. Errores comunes y soluciones 🛠️

Aunque se cuente con un plan sólido, pueden surgir problemas. Comprender los errores comunes te ayuda a navegarlos de forma efectiva.

| Error | Impacto | Solución |

|---|---|---|

| Desviación de configuración | Los entornos difieren, lo que causa errores en producción. | Utiliza herramientas de gestión automatizada de configuración para garantizar la consistencia. |

| Secretos codificados | Vulnerabilidades de seguridad y filtración de credenciales. | Utiliza servicios de gestión de secretos. Nunca almacenes contraseñas en el código. |

| Punto único de fallo | El sistema se detiene si un componente falla. | Implementa mecanismos de redundancia y conmutación automática en la arquitectura. |

| Cuellos de botella de red | Rendimiento lento debido a la congestión de tráfico. | Optimiza la topología de red y utiliza equilibradores de carga. |

| Dependencias desactualizadas | Vulnerabilidades de seguridad y problemas de compatibilidad. | Implementa escaneos automatizados y horarios regulares de actualización. |

7. Mantenimiento e iteración 🔄

El proceso de despliegue no termina cuando el sistema entra en funcionamiento. Ingresa a un ciclo de mantenimiento e innovación. El diagrama de despliegue sirve como punto de referencia para el monitoreo y cambios futuros.

Monitoreo

El monitoreo continuo proporciona visibilidad sobre el estado del sistema.

- Métricas:Monitorea el uso de la CPU, el consumo de memoria y el tráfico de red.

- Registros:Centraliza los registros de todos los nodos para facilitar la depuración.

- Alertas:Establece umbrales para alertas automáticas cuando el rendimiento disminuya.

Actualizaciones iterativas

El software nunca está verdaderamente terminado. Los requisitos cambian y la tecnología evoluciona.

- Control de versiones:Mantén el diagrama de despliegue bajo control de versiones junto con la base de código.

- Documentación:Actualiza el diagrama inmediatamente después de cualquier cambio en la infraestructura.

- Bucles de retroalimentación:Utiliza datos de producción para informar decisiones arquitectónicas futuras.

Al tratar la arquitectura de despliegue como un activo dinámico en lugar de un documento estático, garantizas que el sistema permanezca robusto con el tiempo.

Consideraciones finales para arquitectos de sistemas

Pasando de los requisitos al despliegue se requiere un enfoque disciplinado. Exige que las decisiones técnicas se alineen con los objetivos empresariales y las realidades operativas. El diagrama de despliegue es el puente que conecta estos mundos.

Al centrarse en requisitos claros, un diseño físico robusto y una ejecución segura, construyes sistemas que son confiables y mantenibles. Evita atajos. Prioriza la claridad en tus diagramas y la consistencia en tus procesos. Este enfoque práctico reduce el riesgo y garantiza que la tecnología sirva a las personas que la utilizan.

Recuerda que el objetivo no es solo desplegar software, sino entregar valor. Cada nodo, conexión y artefacto debe contribuir a ese valor. Mantén el diagrama preciso, la seguridad ajustada y el flujo de trabajo eficiente. Este es el camino hacia la entrega sostenible de software.