Проектирование надежных программных систем требует больше, чем просто функциональной логики; это требует основы, построенной на безопасности. Когда архитекторы визуализируют инфраструктуру, они используют диаграммы развертывания UML для отображения аппаратного обеспечения, программного обеспечения и путей связи. Однако стандартная диаграмма часто игнорирует критически важные уровни безопасности, необходимые для защиты. Интеграция вопросов безопасности непосредственно в модель развертывания обеспечивает выявление уязвимостей на этапе проектирования, а не во время эксплуатации.

В этом руководстве рассматриваются способы встраивания контрольных мер безопасности, границ доверия и требований соответствия в моделирование развертывания UML. Рассматривая безопасность как первоклассный элемент в архитектурных диаграммах, команды могут создавать системы, устойчивые к угрозам с самого начала.

🏗️ Понимание ландшафта развертывания

Диаграмма развертывания UML представляет физическую архитектуру системы. Она отображает артефакты, узлы и соединения между ними. Без аннотаций безопасности это представление остается исключительно структурным. Чтобы сделать его безопасным, необходимо понимать компоненты:

- Узлы: Они представляют физические или виртуальные вычислительные ресурсы. Это могут быть серверы, маршрутизаторы или облачные экземпляры.

- Артефакты: Это физические элементы информации, такие как исполняемый код, файлы данных или библиотеки.

- Пути связи: Сетевые соединения, позволяющие узлам обмениваться данными.

При моделировании этих элементов необходимо применять контекст безопасности к каждому узлу. Обычный серверный узел недостаточен. Модель должна различать веб-сервер с внешним доступом и внутренний сервер базы данных. Различие заключается в требуемой безопасности для каждого из них.

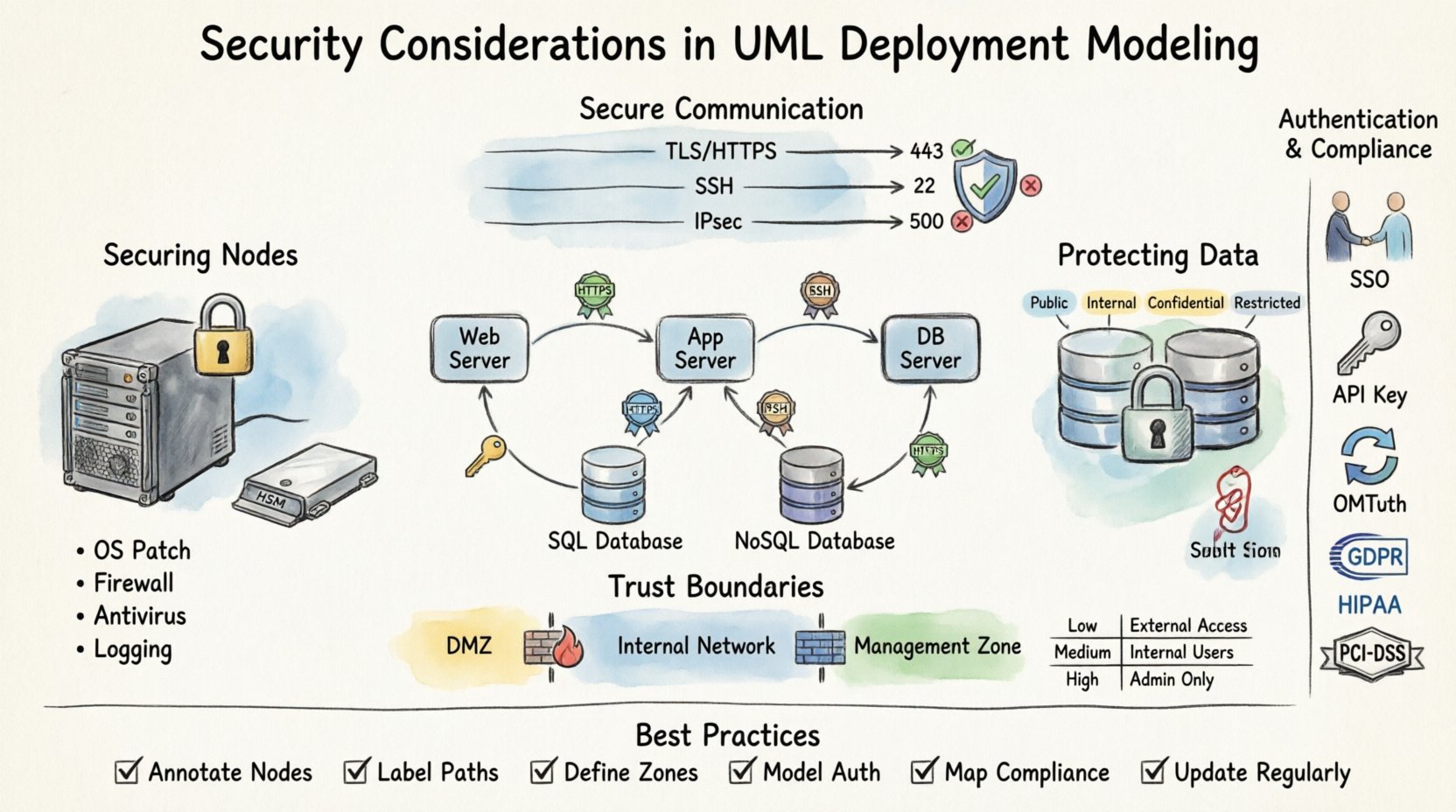

🔒 Обеспечение безопасности узлов и аппаратных средств

Узлы — это физические или виртуальные конечные точки, где выполняется программное обеспечение. В модели, ориентированной на безопасность, каждый узел должен иметь конкретные атрибуты, касающиеся его упрочнения и контроля доступа.

Физические и логические узлы

Модели развертывания часто смешивают физическое оборудование с логическими экземплярами. Моделирование безопасности должно разделять их:

- Физические узлы: Они представляют реальное оборудование, такое как серверы или устройства Интернета вещей. К вопросам безопасности относятся контроль физического доступа, защита от подделки и контроль окружающей среды.

- Логические узлы: Они представляют виртуальные машины, контейнеры или облачные функции. Вопросы безопасности здесь сосредоточены на изоляции, безопасности гипервизора и средах выполнения.

Модули аппаратной безопасности (HSM)

Критически важные системы часто полагаются на специализированное оборудование для криптографических операций. На диаграмме они должны быть явно смоделированы как отдельные узлы. Это подчеркивает, что управление ключами происходит не в памяти программного обеспечения, а в защищенной аппаратной границе.

Статус упрочнения сервера

Каждый серверный узел должен содержать метаданные, касающиеся его конфигурации безопасности. Это включает:

- Версия операционной системы и уровень патчей.

- Активные правила брандмауэра на узле.

- Статус антивирусной или защиты конечных точек.

- Включенные возможности ведения журнала для аудит-треков.

Добавляя эти сведения, архитекторы могут обеспечить, чтобы ни один узел не остался без патчей или без мониторинга в окончательной инфраструктуре.

💾 Защита артефактов и хранилищ данных

Артефакты — это файлы и компоненты, развернутые на узлах. Не все артефакты имеют одинаковый профиль риска. Некоторые содержат конфиденциальные данные, в то время как другие — публичные библиотеки. Моделирование безопасности требует различать их на основе чувствительности и требований к целостности.

Классификация данных

Хранилища данных в модели развертывания должны быть помечены в соответствии с уровнями классификации. Распространенные категории включают:

- Публичные: Нет мер безопасности, кроме обеспечения доступности.

- Внутренние: Доступны только в пределах сети организации.

- Конфиденциальные: Требует шифрования и строгого контроля доступа.

- Ограниченные: Очень чувствительные данные, подлежащие соблюдению нормативных требований.

Шифрование при хранении

При моделировании хранилищ данных диаграмма должна указывать, зашифрованы ли данные при хранении. Это критически важно для соответствия требованиям и защиты данных. Если узел хранит ограниченные данные, хранение артефактов должно быть снабжено символом шифрования или примечанием.

Рассмотрим следующие сценарии:

- Сервер баз данных: Должен указывать на шифрование всего диска или шифрование на уровне столбцов для чувствительных полей.

- Сервер файлов: Может требовать шифрования для определенных типов документов.

- Сервер кэширования: Часто хранит токены сессий; требует строгой изоляции памяти.

Целостность артефактов

Обеспечение того, что развернутый код не был изменен, имеет решающее значение. Модели развертывания должны отражать механизмы проверки артефактов, такие как цифровые подписи или контрольные суммы. Это гарантирует, что на узлах выполняется только доверенный программный код.

🔗 Обеспечение безопасности путей передачи данных

Соединения между узлами часто являются самой слабой частью системы. Данные, передаваемые по этим путям, подвержены перехвату, изменению или отказу в обслуживании. Диаграмма развертывания должна явно определять используемые протоколы безопасности для связи.

Указание протокола

Общие линии между узлами неоднозначны. Каждое соединение должно указывать протокол и уровень безопасности:

- HTTPS/TLS: Требуется для веб-трафика и вызовов API.

- SSH: Для безопасного удаленного администрирования.

- IPSec: Для туннелирования между сайтами.

- Незашифрованный TCP: Должен избегаться и выделяться как риск, если избежать невозможно.

Управление портами

Открытые порты на узле определяют его поверхность атаки. На диаграмме администраторы должны документировать, какие порты открыты для внешних сетей по сравнению с внутренними сетями. Это помогает выявить избыточное экспонирование.

Ключевые соображения включают:

- Порты входящего трафика: По какому порту трафик входит в узел?

- Порты исходящего трафика: По какому порту трафик покидает узел?

- Порты управления: Порты, используемые для администрирования, никогда не должны быть открыты для публичного интернета.

Пропускная способность и ограничение скорости

Безопасность также включает доступность. Атаки типа «отказ в обслуживании» нацелены на каналы связи. Модель должна учитывать политики ограничения скорости. Хотя они не всегда отображаются как элемент диаграммы, архитектура должна учитывать балансировщики нагрузки или брандмауэры, которые смягчают потоки трафика.

🛡️ Определение границ доверия и зон

Границы доверия критически важны при моделировании развертывания. Они определяют, где заканчивается доверие и начинается проверка. Пересечение границы доверия требует аутентификации и авторизации. Визуализация этих зон помогает заинтересованным сторонам понять, где происходят проверки безопасности.

Сегментация сети

Узлы должны быть объединены в логические зоны безопасности:

- DMZ (зона демилитаризации): Сервисы, доступные извне, изолированные от внутренних ресурсов.

- Внутренняя сеть: Надежная инфраструктура для основной бизнес-логики.

- Сеть управления: Выделенная сеть для административных задач, отделенная от трафика пользователей.

- Зона карантина: Для систем, требующих изоляции из-за рисков безопасности.

Уровни доверия

Каждая зона представляет собой разный уровень доверия. Данные, перемещающиеся из зоны с низким доверием в зону с высоким доверием, должны проходить тщательную проверку. Диаграмма развертывания должна показывать поток данных через эти границы и вовлеченные элементы безопасности.

Правила брандмауэра

Брандмауэры являются точками реализации для этих зон. В модели брандмауэры должны быть представлены как узлы или шлюзы между зонами. Правила должны быть обобщены, чтобы показать, какой трафик разрешен для прохождения.

| Зона | Уровень доверия | Контроль доступа | Требуется шифрование |

|---|---|---|---|

| Публичная интернет-сеть | Ненадежный | Только из белого списка | Да (TLS 1.2+) |

| DMZ | Низкий | Ограниченный входящий трафик | Да |

| Внутренняя сеть | Средний | На основе ролей | Необязательно (внутреннее) |

| Зона управления | Высокий | Требуется многофакторная аутентификация | Да (сильный) |

🆔 Моделирование аутентификации и авторизации

Безопасность — это не только оборудование; речь идет о том, кто и что может получить доступ к ресурсам. Аутентификация (кто вы) и авторизация (что вы можете делать) должны моделироваться вместе с инфраструктурой.

Поставщики удостоверений

Должна быть отображена централизованная система управления удостоверениями. Если система использует конкретного поставщика удостоверений для аутентификации, этот узел должен быть связан со всеми зависимыми службами. Это подчеркивает зависимость и потенциальную точку отказа.

Механизмы аутентификации

Каждый узел или служба должны указывать метод аутентификации, который они поддерживают:

- Единый вход (SSO): Для приложений, ориентированных на пользователя.

- Ключи API: Для взаимодействия между службами.

- Сертификаты: Для взаимодействия между машинами.

- OAuth/OIDC: Для делегированной авторизации.

Политики авторизации

Логика авторизации должна быть зафиксирована в примечаниях к модели развертывания. Например, узел базы данных может разрешать доступ на чтение с сервера приложений, но запрещать доступ на запись. Эти разрешения определяют безопасность потока данных.

⚖️ Соответствие и сопоставление с регуляторными требованиями

Многие отрасли работают в строгих регуляторных рамках. Диаграммы развертывания должны отражать эти требования, чтобы обеспечить юридическое соответствие. Несоответствие моделированию соответствия может привести к архитектурному долгу и юридическим штрафам.

Ключевые нормативные требования

В зависимости от отрасли применяются конкретные стандарты:

- GDPR: Требует защиты данных и возможности удаления данных в инфраструктуре.

- HIPAA: Требует строгого контроля доступа к данным о здоровье и их хранения.

- PCI-DSS: Регулирует, как обрабатываются и хранятся данные платежных карт.

- SOC 2: Сосредоточен на безопасности, доступности и целостности обработки данных.

Резидентность данных

Некоторые регуляторные требования требуют, чтобы данные оставались в определённых географических границах. Модель развертывания должна указывать физическое расположение узлов. Это гарантирует, что данные не пересекают границы в нарушение местного законодательства.

Журналы аудита

Соответствие часто требует ведения журнала. Диаграмма должна показывать, где создаются журналы и где они хранятся. Узлы хранения журналов должны быть отделены от операционных узлов, чтобы предотвратить подделку журналов.

🐛 Выявление уязвимостей на диаграммах

Хорошо структурированная диаграмма развертывания может служить инструментом выявления уязвимостей. Визуализируя систему, архитекторы могут выявить слабые места до написания кода.

Единые точки отказа

Если критический узел не имеет резервирования или избыточности, это представляет угрозу. Диаграмма должна выделять конфигурации с высокой доступностью. Кластеризация и балансировка нагрузки должны быть видны, чтобы продемонстрировать устойчивость.

Открытые интерфейсы управления

Интерфейсы управления (например, SSH или RDP) являются распространёнными точками входа для атакующих. Если они открыты в интернете на диаграмме, это красный флаг. Их следует направлять через бастон-хост или прыжковый узел.

Каналы без шифрования

Любая линия на диаграмме без обозначения шифрования представляет потенциальную угрозу. Обзоры безопасности должны сосредоточиться на этих линиях и потребовать обновления шифрования.

🧠 Интеграция моделирования угроз

Моделирование развертывания является предварительным этапом формального моделирования угроз. Как только инфраструктура будет отображена, команды могут применять методологии, такие как STRIDE, для выявления угроз, специфичных для архитектуры.

Категории угроз

Сопоставьте следующие угрозы элементам диаграммы:

- Подделка:Может ли атакующий подделать узел или пользователя?

- Подмена:Может ли быть изменена информация в процессе передачи или в состоянии покоя?

- Отказ от ответственности:Могут ли пользователи отрицать совершенные действия?

- Раскрытие информации:Является ли конфиденциальная информация доступной в журналах или памяти?

- Отказ в обслуживании:Может ли система быть перегружена?

- Повышение привилегий:Может ли пользователь получить доступ выше, чем ему предоставлено?

Анализ потока данных

Отследите поток данных по диаграмме. Откуда берется конфиденциальная информация? Где она завершается? В каких точках она преобразуется? Каждая точка преобразования — это потенциальная уязвимость.

🔄 Поддержание целостности безопасности

Диаграмма развертывания — не статический документ. Происходят изменения инфраструктуры, применяются патчи, добавляются новые службы. Модель должна развиваться для поддержания целостности безопасности.

Контроль версий

Модели развертывания должны версионироваться вместе с кодовой базой. Это позволяет командам сравнивать изменения архитектуры с течением времени и аудировать обновления безопасности.

Автоматическая валидация

Современные инструменты могут проверять диаграмму на соответствие политикам безопасности. Если новый узел добавлен без шифрования, инструмент должен выделить его. Это гарантирует, что модель остается точной и безопасной.

Регулярные аудиты

Необходимы периодические обзоры модели развертывания. Команды безопасности должны проверять, соответствует ли физическая инфраструктура логической модели. Расхождение между ними создает пробелы в безопасности.

📝 Обобщение лучших практик

Интеграция безопасности в моделирование развертывания UML — стратегическая необходимость. Это переводит безопасность с реактивной проверки на проактивный элемент проектирования. Следуя этим рекомендациям, команды могут создавать архитектуры, безопасные по умолчанию.

Ключевые выводы для реализации включают:

- Аннотировать узлы: Определите состояние безопасности для каждого сервера и устройства.

- Метки путей: Укажите протоколы и шифрование на всех соединениях.

- Определите зоны: Четко обозначьте границы доверия и сегментацию.

- Модель аутентификации: Покажите, как управляется идентификация и доступ.

- Соответствие карты: Убедитесь, что регуляторные требования видны.

- Регулярно обновляйте: Держите диаграмму в синхронизации с окружающей средой.

Безопасность — это непрерывный процесс. Диаграмма развертывания — это карта для этого путешествия. Четкая, точная и ориентированная на безопасность карта гарантирует, что путешествие останется безопасным от начала до конца.