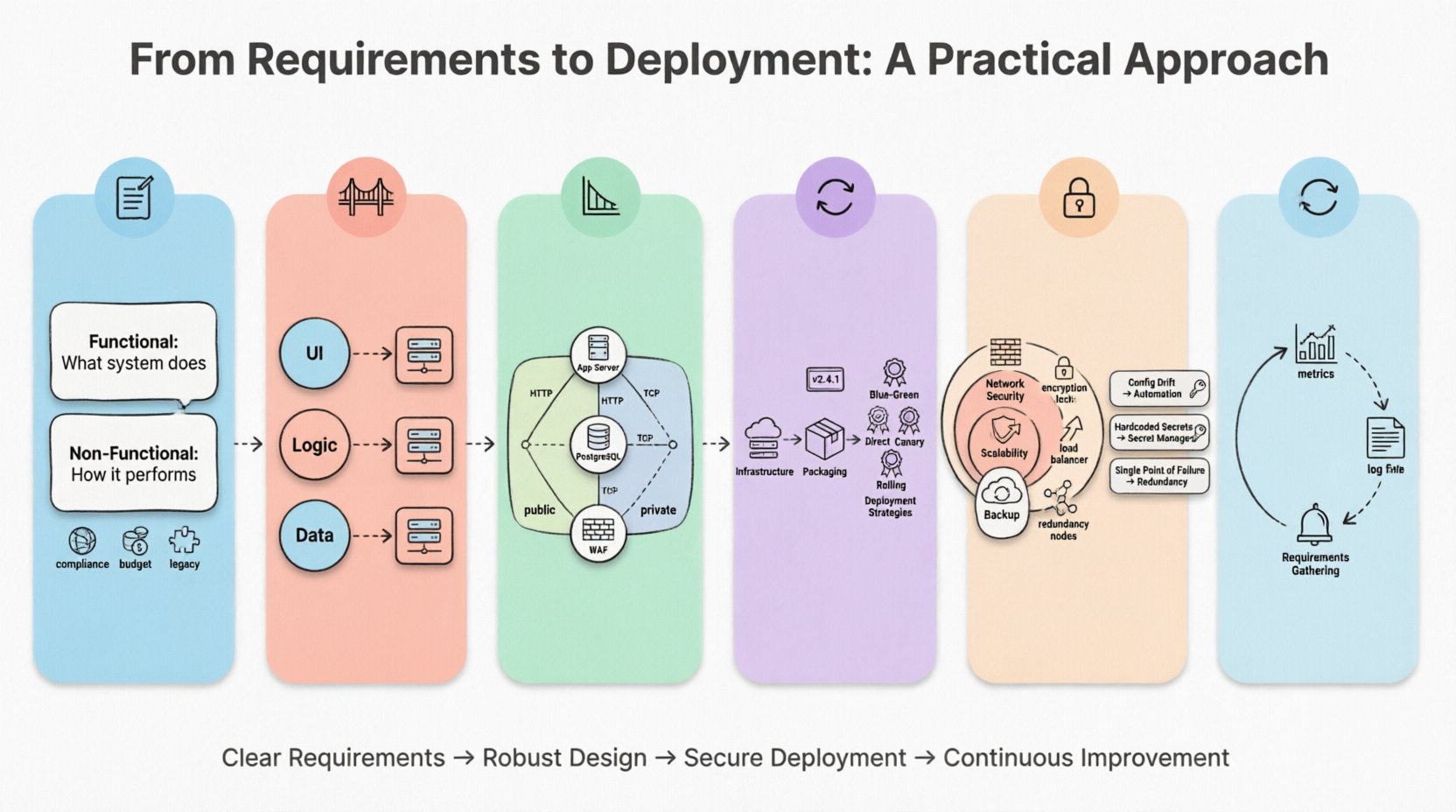

Construire un logiciel, c’est bien plus que rédiger du code. C’est traduire les besoins humains en une réalité numérique fonctionnelle. Ce processus implique une chaîne complexe d’événements, commençant par l’étincelle initiale d’une idée et se terminant par le système en fonctionnement dans un environnement de production. L’un des éléments les plus critiques de ce parcours est le schéma de déploiement. Cette représentation visuelle décrit l’architecture matérielle et logicielle, en montrant comment les composants interagissent au sein de l’infrastructure physique.

Ce guide détaille les étapes pratiques nécessaires pour passer de la collecte des exigences au déploiement final. Nous nous concentrerons sur l’intégrité structurelle du système, en veillant à ce que la conception soutienne la stabilité, la scalabilité et la sécurité sans dépendre d’outils spécifiques aux fournisseurs.

1. Comprendre le paysage : collecte des exigences 📝

Le parcours commence avant qu’une seule ligne de code ne soit écrite ou un serveur ne soit provisionné. Il commence par la compréhension de ce que le système doit accomplir. Les exigences sont la fondation sur laquelle repose l’architecture de déploiement. Si la fondation est faible, la structure aura du mal à supporter son poids.

Exigences fonctionnelles vs. exigences non fonctionnelles

Lors de la collecte des exigences, il est essentiel de les catégoriser en deux groupes distincts :

- Exigences fonctionnelles : Elles décrivent ce que fait le système. Par exemple, « Le système doit traiter les transactions de paiement en moins de deux secondes. » Cela détermine la puissance de traitement nécessaire.

- Exigences non fonctionnelles : Elles décrivent la manière dont le système fonctionne. Les exemples incluent la disponibilité, la scalabilité, la latence et la sécurité. Ce sont les moteurs de la topologie de déploiement.

Pour un schéma de déploiement, les exigences non fonctionnelles sont primordiales. Elles déterminent le nombre de nœuds, les types de connexions et les mesures de redondance nécessaires.

Identification des contraintes

Chaque projet évolue dans des contraintes. Celles-ci peuvent inclure :

- Conformité :Les lois sur la localisation des données peuvent exiger que certains nœuds existent dans des emplacements géographiques spécifiques.

- Budget :Le coût de l’infrastructure influence le choix entre des machines virtuelles, du matériel physique ou des environnements conteneurisés.

- Intégration des systèmes hérités :Les systèmes anciens peuvent nécessiter des protocoles réseau spécifiques ou une proximité physique avec les nouveaux composants.

Documenter ces contraintes dès le début évite des reconfigurations coûteuses plus tard. Elles définissent les limites de votre modèle de déploiement.

2. Comblant le fossé : conception logique vers conception physique 🌉

Une fois les exigences claires, la prochaine étape consiste à traduire l’architecture logique en une architecture physique. C’est là que l’abstrait devient concret.

La vue logique

La vue logique se concentre sur les composants logiciels. Elle montre les modules, les bibliothèques et les services, ainsi que leurs communications. Elle répond à la question : « Quels éléments logiciels sont nécessaires ? »

La vue physique

La vue physique répond à la question : « Où ce logiciel s’exécute-t-il ? » C’est le domaine du schéma de déploiement. Il consiste à mapper les composants logiques sur des ressources informatiques physiques.

Pensez au processus de traduction suivant :

- Interface web : Passe d’un « module d’interface utilisateur » à un « nœud serveur web » ou un « équilibreur de charge ».

- Base de données : Passe d’un « composant de stockage de données » à un « cluster de serveurs de base de données ».

- Logique métier : Passe d’une « couche de service » à un « serveur d’application » ou une « instance de calcul ».

Cette cartographie garantit que chaque artefact logiciel a un emplacement dédié dans l’infrastructure. Elle évite l’erreur courante de concevoir un système qui ne peut pas être hébergé sur le matériel disponible.

3. Construction du diagramme de déploiement 📐

Le diagramme de déploiement est le plan directeur pour l’équipe opérationnelle. Il constitue la source unique de vérité concernant la structure physique du système. Un diagramme bien construit réduit l’ambiguïté pendant les phases de construction et de déploiement.

Composants clés du diagramme

Pour créer un diagramme complet, vous devez inclure des éléments spécifiques qui représentent l’infrastructure.

- Nœuds : Ils représentent les ressources informatiques physiques ou virtuelles. Les exemples incluent les serveurs, les routeurs, les pare-feu ou les périphériques de stockage. Chaque nœud doit être étiqueté avec ses spécifications (par exemple, CPU, RAM, stockage) si cela est pertinent pour la stratégie de déploiement.

- Artéfacts : Ce sont les composants logiciels qui sont déployés. Les exemples incluent des fichiers exécutables, des bibliothèques, des schémas de base de données ou des scripts de configuration. Ils sont placés à l’intérieur ou sur les nœuds où ils se trouvent.

- Chemins de communication : Ces lignes montrent comment les nœuds sont connectés. Vous devez préciser le protocole utilisé, tel que HTTP, TCP/IP ou un tunnel sécurisé.

- Interfaces : Elles indiquent les points d’entrée et de sortie des données. Elles définissent où le système accepte les entrées ou envoie les sorties.

Hiérarchie visuelle

Les systèmes complexes peuvent rapidement devenir encombrés. Utilisez une hiérarchie visuelle pour maintenir la clarté.

- Regroupement : Utilisez des conteneurs ou des boîtes pour regrouper les nœuds liés, tels qu’un « cluster frontend » ou un « centre de données A ».

- Empilement : Disposez les nœuds verticalement pour montrer le flux des données. Placez les nœuds côté client en haut et le stockage côté serveur en bas.

- Codage par couleur : Utilisez des couleurs distinctes pour les différentes zones de sécurité (par exemple, réseaux publics vs privés) afin de mettre en évidence les frontières de sécurité.

Souvenez-vous, le diagramme est un document vivant. À mesure que le système évolue, le diagramme doit être mis à jour pour refléter les changements dans l’infrastructure.

4. Le flux d’exécution : de la construction au déploiement 🔄

Une fois le diagramme approuvé, l’attention se déplace vers l’exécution. Il s’agit de la phase opérationnelle où le design devient réalité. Le flux de travail relie le diagramme au processus de déploiement réel.

Approvisionnement de l’infrastructure

Avant le début du déploiement, l’infrastructure doit exister. Cette étape consiste à configurer les nœuds identifiés sur le schéma.

- Virtualisation : Création de machines virtuelles selon les spécifications définies dans le design physique.

- Configuration du réseau : Configuration des sous-réseaux, des tables de routage et des règles de pare-feu pour garantir que les nœuds puissent communiquer de manière sécurisée.

- Durcissement de la sécurité : Application des correctifs de sécurité et configuration des contrôles d’accès avant toute installation de logiciel.

Empaquetage de l’application

Le logiciel doit être préparé pour l’environnement. Cela implique d’assembler le code, les dépendances et les fichiers de configuration.

- Consistance : Assurez-vous que l’environnement de construction correspond à l’environnement de déploiement afin d’éviter les problèmes du type « ça marche sur mon machine ».

- Gestion des versions : Chaque artefact doit posséder un identifiant de version unique pour suivre les modifications et permettre les annulations.

- Gestion de la configuration : Externaliser les valeurs de configuration (comme les mots de passe de base de données) afin qu’elles puissent être modifiées sans reconstruire l’application.

Stratégies de déploiement

La manière dont vous déplacez le code du stade de préproduction vers la production est importante. Des stratégies différentes conviennent à des profils de risque différents.

| Stratégie | Description | Meilleur cas d’utilisation |

|---|---|---|

| Déploiement direct | Remplacer immédiatement les anciennes versions par les nouvelles. | Outils internes à faible risque. |

| Bleu-Vert | Exécution de deux environnements identiques. Le trafic passe d’un environnement à l’autre. | Systèmes de production à haute disponibilité. |

| Lancement canari | Lancement pour une petite sous-population d’utilisateurs, puis expansion progressive. | Test de nouvelles fonctionnalités avec un trafic réel. |

| Mise à jour progressive | Mise à jour des nœuds un par un ou par petits lots. | Systèmes distribués à grande échelle. |

Choisir la bonne stratégie minimise les temps d’arrêt et réduit l’impact des éventuelles défaillances.

5. Considérations relatives à l’infrastructure et sécurité 🔒

Le déploiement ne consiste pas seulement à faire fonctionner le code. Il s’agit d’assurer que le système reste sécurisé et performant sous charge. La sécurité et les performances doivent être intégrées dès le départ à l’architecture du déploiement.

Sécurité du réseau

Les pare-feux et les groupes de sécurité agissent comme une défense périphérique. Le diagramme de déploiement doit indiquer clairement où se trouvent ces dispositifs.

- Segmentation : Séparez la couche base de données de la couche application. N’autorisez pas l’accès public direct aux magasins de données sensibles.

- Chiffrement : Définissez où les données sont chiffrées. Cela inclut les données en transit (entre les nœuds) et les données au repos (sur les disques de stockage).

- Contrôle d’accès : Définissez qui peut accéder à quels nœuds. Limitez l’accès administratif aux canaux sécurisés.

Évolutivité et performance

L’infrastructure doit évoluer en fonction de la demande. Le modèle de déploiement doit prendre en compte l’évolutivité.

- Mise à l’échelle horizontale : Ajouter plus de nœuds pour gérer une charge accrue. Cela est souvent plus facile que la mise à l’échelle verticale (mise à niveau d’un serveur unique).

- Équilibrage de charge : Répartir le trafic entrant sur plusieurs nœuds afin d’éviter qu’un serveur unique ne devienne un goulot d’étranglement.

- Mise en cache : Placer des couches de mise en cache entre les utilisateurs et la base de données afin de réduire la latence et la charge.

Sauvegarde et récupération

Les catastrophes arrivent. Le plan de déploiement doit inclure des mécanismes de récupération.

- Redondance : Assurez-vous que les composants critiques existent dans plusieurs emplacements (zones de disponibilité).

- Sauvegardes : Planifiez des sauvegardes régulières pour tous les magasins de données. Testez périodiquement le processus de restauration.

- Basculer : Définissez ce qui se produit si un nœud principal échoue. Le basculement automatique garantit un temps d’arrêt minimal.

6. Pièges courants et solutions 🛠️

Même avec un plan solide, des problèmes peuvent survenir. Comprendre les pièges courants vous aide à les surmonter efficacement.

| Piège | Impact | Solution |

|---|---|---|

| Décalage de configuration | Les environnements diffèrent, ce qui provoque des bogues en production. | Utilisez des outils automatisés de gestion de configuration pour assurer la cohérence. |

| Secrets codés en dur | Vulnérabilités de sécurité et fuites d’identifiants. | Utilisez des services de gestion des secrets. Ne stockez jamais de mots de passe dans le code. |

| Point de défaillance unique | Le système tombe en panne si un composant échoue. | Mettez en œuvre des mécanismes de redondance et de basculement dans l’architecture. |

| Bouchons réseau | Performance lente due à la congestion du trafic. | Optimisez la topologie réseau et utilisez des équilibreurs de charge. |

| Dépendances obsolètes | Vulnérabilités de sécurité et problèmes de compatibilité. | Mettez en œuvre un balayage automatisé et des calendriers réguliers de mise à jour. |

7. Maintenance et itération 🔄

Le processus de déploiement ne s’arrête pas quand le système est en ligne. Il entre dans un cycle de maintenance et d’amélioration. Le diagramme de déploiement sert de référence pour la surveillance et les modifications futures.

Surveillance

La surveillance continue offre une visibilité sur l’état de santé du système.

- Métriques : Suivez l’utilisation du CPU, la consommation de mémoire et le trafic réseau.

- Journaux :Centralisez les journaux de tous les nœuds pour faciliter le débogage.

- Alertes : Définissez des seuils pour des alertes automatiques lorsque les performances se dégradent.

Mises à jour itératives

Le logiciel n’est jamais véritablement terminé. Les exigences évoluent, ainsi que la technologie.

- Contrôle de version :Gardez le diagramme de déploiement sous contrôle de version aux côtés de la base de code.

- Documentation :Mettez à jour le diagramme immédiatement après toute modification de l’infrastructure.

- Boucles de retour :Utilisez les données de production pour guider les décisions architecturales futures.

En traitant l’architecture de déploiement comme un actif dynamique plutôt qu’un document statique, vous assurez que le système reste robuste au fil du temps.

Considérations finales pour les architectes système

Passer des exigences au déploiement exige une approche disciplinée. Cela suppose que les décisions techniques s’alignent sur les objectifs commerciaux et les réalités opérationnelles. Le diagramme de déploiement est le pont qui relie ces mondes.

En vous concentrant sur des exigences claires, une conception physique solide et une exécution sécurisée, vous construisez des systèmes fiables et maintenables. Évitez les raccourcis. Priorisez la clarté de vos diagrammes et la cohérence de vos processus. Cette approche pratique réduit les risques et assure que la technologie sert les personnes qui l’utilisent.

Souvenez-vous que l’objectif n’est pas seulement de déployer du logiciel, mais de livrer de la valeur. Chaque nœud, connexion et artefact doit contribuer à cette valeur. Gardez le diagramme précis, la sécurité serrée et le flux de travail efficace. Tel est le chemin vers une livraison logicielle durable.