Concevoir des systèmes logiciels robustes exige plus que de la logique fonctionnelle ; cela exige une fondation basée sur la sécurité. Lorsque les architectes visualisent l’infrastructure, ils utilisent des diagrammes de déploiement UML pour représenter le matériel, le logiciel et les voies de communication. Toutefois, un diagramme standard omet souvent les couches de sécurité critiques nécessaires à la protection. Intégrer directement les considérations de sécurité dans le modèle de déploiement garantit que les vulnérabilités sont identifiées dès la phase de conception, et non pendant la production.

Ce guide explore comment intégrer des contrôles de sécurité, des frontières de confiance et des exigences de conformité dans la modélisation du déploiement UML. En traitant la sécurité comme un élément de premier plan dans les diagrammes architecturaux, les équipes peuvent concevoir des systèmes résilients face aux menaces dès le départ.

🏗️ Comprendre le paysage du déploiement

Un diagramme de déploiement UML représente l’architecture physique d’un système. Il illustre les artefacts, les nœuds et les connexions entre eux. Sans annotations de sécurité, cette vue reste strictement structurelle. Pour la rendre sécurisée, il faut comprendre les composants :

- Nœuds : Ils représentent des ressources informatiques physiques ou virtuelles. Ils peuvent être des serveurs, des routeurs ou des instances cloud.

- Artefacts : Ce sont des éléments physiques d’information, tels que du code exécutable, des fichiers de données ou des bibliothèques.

- Voies de communication : Les liens réseau qui permettent aux nœuds d’échanger des données.

Lors de la modélisation de ces éléments, un contexte de sécurité doit être appliqué à chaque nœud. Un nœud serveur générique est insuffisant. Le modèle doit distinguer entre un serveur web exposé publiquement et un serveur de base de données interne. La distinction réside dans le niveau de posture de sécurité requis pour chacun.

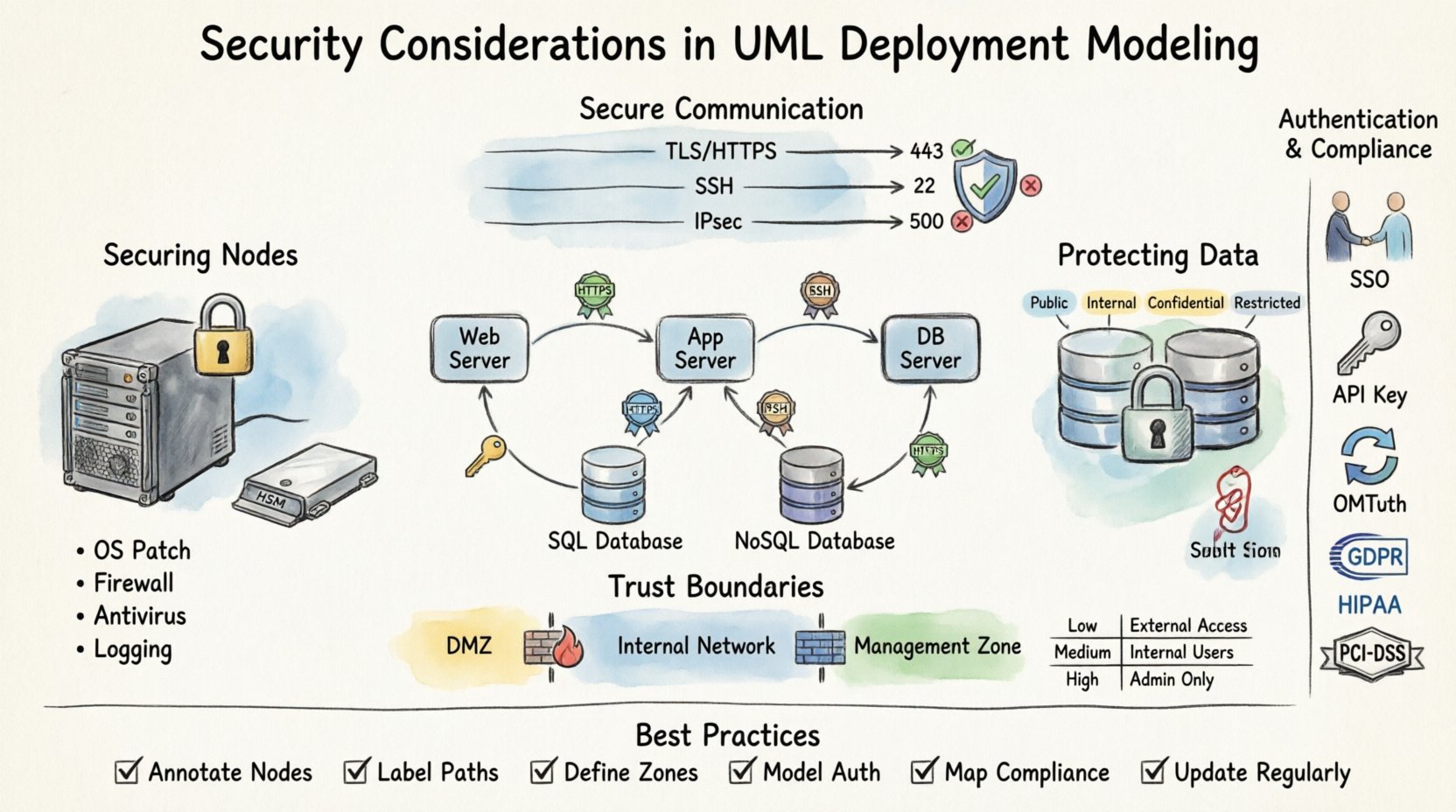

🔒 Sécurisation des nœuds et du matériel

Les nœuds sont les points d’extrémité physiques ou virtuels où s’exécute le logiciel. Dans un modèle axé sur la sécurité, chaque nœud nécessite des attributs spécifiques concernant son durcissement et ses contrôles d’accès.

Nœuds physiques et logiques

Les modèles de déploiement confondent souvent le matériel physique avec les instances logiques. La modélisation de la sécurité doit les séparer :

- Nœuds physiques : Ils représentent des équipements matériels réels tels que des serveurs ou des dispositifs IoT. Les considérations de sécurité incluent les contrôles d’accès physique, la protection contre les manipulations et les contrôles environnementaux.

- Nœuds logiques : Ils représentent des machines virtuelles, des conteneurs ou des fonctions cloud. Les considérations de sécurité portent ici sur l’isolation, la sécurité de l’hyperviseur et les environnements d’exécution.

Modules de sécurité matérielle (HSM)

Les systèmes critiques comptent souvent sur des matériels spécialisés pour les opérations cryptographiques. Dans le diagramme, ceux-ci doivent être explicitement modélisés comme des nœuds dédiés. Cela met en évidence que la gestion des clés ne se produit pas en mémoire logicielle, mais dans une frontière matérielle sécurisée.

État de durcissement du serveur

Chaque nœud serveur doit comporter des métadonnées concernant sa configuration de sécurité. Cela inclut :

- Version du système d’exploitation et niveau de correctifs.

- Règles de pare-feu actives sur le nœud.

- Statut du logiciel antivirus ou de la protection des points de terminaison.

- Capacités d’enregistrement activées pour les traces d’audit.

En annotant ces détails, les architectes peuvent s’assurer qu’aucun nœud n’est laissé sans correctif ou sans surveillance dans l’infrastructure finale.

💾 Protection des artefacts et des magasins de données

Les artefacts sont les fichiers et composants déployés sur les nœuds. Tous les artefacts n’ont pas le même profil de risque. Certains contiennent des données sensibles, tandis que d’autres sont des bibliothèques publiques. La modélisation de la sécurité exige de les différencier en fonction de leur sensibilité et de leurs exigences d’intégrité.

Classification des données

Les magasins de données dans le modèle de déploiement doivent être étiquetés selon les niveaux de classification. Les catégories courantes incluent :

- Public :Aucun contrôle de sécurité au-delà de la disponibilité.

- Interne :Accessible uniquement au sein du réseau de l’organisation.

- Confidentiel :Exige le chiffrement et des contrôles d’accès stricts.

- Restreint :Données hautement sensibles soumises à la conformité réglementaire.

Chiffrement au repos

Lors de la modélisation des magasins de données, le diagramme doit indiquer si les données sont chiffrées lorsqu’elles sont stockées. Cela est crucial pour la conformité et la protection des données. Si un nœud contient des données restreintes, le stockage des artefacts doit être annoté par un symbole de chiffrement ou une note.

Considérez les scénarios suivants :

- Serveur de base de données :Doit indiquer le chiffrement du disque entier ou le chiffrement au niveau des colonnes pour les champs sensibles.

- Serveur de fichiers :Peut nécessiter le chiffrement pour certains types de documents.

- Serveur de cache :Contient souvent des jetons de session ; nécessite une isolation stricte de la mémoire.

Intégrité des artefacts

Assurer que le code déployé n’a pas été altéré est essentiel. Les modèles de déploiement doivent refléter les mécanismes de vérification des artefacts, tels que les signatures numériques ou les sommes de contrôle. Cela garantit que seul un logiciel fiable s’exécute sur les nœuds.

🔗 Sécurisation des chemins de communication

Les connexions entre les nœuds sont souvent le maillon faible d’un système. Les données qui les traversent sont sujettes à l’interception, à la modification ou au refus de service. Le diagramme de déploiement doit définir explicitement les protocoles de sécurité utilisés pour la communication.

Spécification du protocole

Les lignes génériques entre les nœuds sont ambiguës. Chaque lien doit préciser le protocole et le niveau de sécurité :

- HTTPS/TLS :Requis pour le trafic web et les appels d’API.

- SSH :Pour une administration à distance sécurisée.

- IPSec : Pour le tunneling site à site.

- TCP non chiffré : Doit être évité et signalé comme un risque si inévitable.

Gestion des ports

Les ports ouverts sur un nœud définissent sa surface d’attaque. Dans le schéma, les administrateurs doivent documenter quels ports sont exposés aux réseaux externes par rapport aux réseaux internes. Cela aide à identifier les expositions inutiles.

Les considérations clés incluent :

- Ports d’entrée : Où le trafic entre-t-il dans le nœud ?

- Ports de sortie : Où le trafic quitte-t-il le nœud ?

- Ports de gestion : Les ports utilisés pour la gestion ne doivent jamais être exposés à Internet public.

Bandwidth et limitation de débit

La sécurité implique également la disponibilité. Les attaques par déni de service ciblent les voies de communication. Le modèle doit prendre en compte les politiques de limitation de débit. Bien qu’elles ne soient pas toujours représentées comme un élément du schéma, l’architecture doit prévoir des équilibreurs de charge ou des pare-feu qui atténuent les inondations de trafic.

🛡️ Définition des frontières de confiance et des zones

Les frontières de confiance sont essentielles dans la modélisation du déploiement. Elles définissent où la confiance s’arrête et où commence la vérification. Le franchissement d’une frontière de confiance exige une authentification et une autorisation. Visualiser ces zones aide les parties prenantes à comprendre où les contrôles de sécurité sont appliqués.

Segmentation du réseau

Les nœuds doivent être regroupés en zones de sécurité logiques :

- DMZ (Zone démilitarisée) : Services accessibles au public isolés des ressources internes.

- Réseau interne : Infrastructure fiable pour la logique métier principale.

- Réseau de gestion : Réseau dédié aux tâches administratives, séparé du trafic utilisateur.

- Zone de quarantaine : Pour les systèmes qui nécessitent une isolation en raison de risques de sécurité.

Niveaux de confiance

Chaque zone représente un niveau différent de confiance. Les données qui passent d’une zone à faible confiance vers une zone à haute confiance doivent faire l’objet d’une vérification. Le schéma de déploiement doit montrer le flux des données à travers ces frontières et les portes de sécurité impliquées.

Règles de pare-feu

Les pare-feu sont les points d’application de ces zones. Dans le modèle, les pare-feu doivent être représentés comme des nœuds ou des passerelles entre les zones. Les règles doivent être résumées pour montrer quel trafic est autorisé à passer.

| Zone | Niveau de confiance | Contrôle d’accès | Chiffrement requis |

|---|---|---|---|

| Internet public | Non fiable | Liste blanche uniquement | Oui (TLS 1.2+) |

| DMZ | Faible | Ingress restreint | Oui |

| Réseau interne | Moyen | Basé sur les rôles | Facultatif (interne) |

| Zone de gestion | Élevé | MFA requis | Oui (fort) |

🆔 Modélisation de l’authentification et de l’autorisation

La sécurité ne concerne pas seulement le matériel ; elle concerne qui et quoi peut accéder aux ressources. L’authentification (qui vous êtes) et l’autorisation (ce que vous pouvez faire) doivent être modélisées aux côtés de l’infrastructure.

Fournisseurs d’identité

La gestion centralisée des identités doit être représentée. Si le système utilise un fournisseur d’identité spécifique pour l’authentification, ce nœud doit être lié à tous les services dépendants. Cela met en évidence la dépendance et le point de défaillance unique potentiel.

Mécanismes d’authentification

Chaque nœud ou service doit indiquer la méthode d’authentification qu’il prend en charge :

- Connexion unique (SSO) : Pour les applications destinées aux utilisateurs.

- Clés d’API : Pour la communication entre services.

- Certificats : Pour la communication machine-à-machine.

- OAuth/OIDC : Pour l’autorisation déléguée.

Politiques d’autorisation

La logique d’autorisation doit être documentée dans les notes du modèle de déploiement. Par exemple, un nœud de base de données pourrait autoriser l’accès en lecture depuis le serveur d’application, mais refuser l’accès en écriture. Ces autorisations définissent la sécurité du flux de données.

⚖️ Conformité et cartographie réglementaire

De nombreux secteurs fonctionnent selon des cadres réglementaires stricts. Les diagrammes de déploiement doivent refléter ces exigences afin de garantir la conformité légale. Le fait de ne pas modéliser la conformité peut entraîner un endettement architectural et des sanctions légales.

Réglementations clés

Selon le secteur, des normes spécifiques s’appliquent :

- RGPD : Exige des capacités de protection des données et de droit à l’effacement au sein de l’infrastructure.

- HIPAA : Exige des contrôles stricts sur l’accès et le stockage des données de santé.

- PCI-DSS : Régule la manière dont les données de carte de paiement sont traitées et stockées.

- SOC 2 : Se concentre sur la sécurité, la disponibilité et l’intégrité du traitement.

Résidence des données

Certaines réglementations exigent que les données restent dans des limites géographiques spécifiques. Le modèle de déploiement doit indiquer l’emplacement physique des nœuds. Cela garantit que les données ne franchissent pas les frontières en violation des lois locales.

Traçabilité des audits

La conformité exige souvent la journalisation. Le diagramme doit indiquer où les journaux sont générés et où ils sont stockés. Les nœuds de stockage des journaux doivent être distincts des nœuds opérationnels afin d’éviter toute falsification des journaux.

🐛 Identification des vulnérabilités dans les diagrammes

Un diagramme de déploiement bien structuré peut servir d’outil d’identification des vulnérabilités. En visualisant le système, les architectes peuvent repérer les faiblesses avant que le code ne soit écrit.

Points de défaillance uniques

Si un nœud critique n’a pas de sauvegarde ou de redondance, cela représente un risque. Le diagramme doit mettre en évidence les configurations à haute disponibilité. Le regroupement et l’équilibrage de charge doivent être visibles pour montrer la résilience.

Interfaces de gestion exposées

Les interfaces de gestion (comme SSH ou RDP) sont des points d’entrée courants pour les attaquants. Si ces interfaces sont exposées à internet sur le diagramme, c’est un signal d’alerte. Elles doivent être acheminées via un hôte bastion ou une machine de saut.

Canal non chiffrés

Toute ligne du diagramme sans notation de chiffrement représente un risque potentiel. Les revues de sécurité doivent se concentrer sur ces lignes et imposer des mises à niveau du chiffrement.

🧠 Intégration de la modélisation des menaces

La modélisation du déploiement est une étape préalable à la modélisation formelle des menaces. Une fois l’infrastructure cartographiée, les équipes peuvent appliquer des méthodologies comme STRIDE pour identifier les menaces spécifiques à l’architecture.

Catégories de menaces

Associez les menaces suivantes aux éléments du diagramme :

- Spoofing :Un attaquant peut-il se faire passer pour un nœud ou un utilisateur ?

- Altération :Les données en transit ou au repos peuvent-elles être modifiées ?

- Répudiation :Les utilisateurs peuvent-ils nier des actions qu’ils ont entreprises ?

- Divulgation d’informations :Les données sensibles sont-elles exposées dans les journaux ou la mémoire ?

- Refus de service :Le système peut-il être submergé ?

- Montée de privilèges :Un utilisateur peut-il obtenir un accès supérieur à celui qui lui a été accordé ?

Analyse du flux de données

Suivez le flux des données à travers le diagramme. D’où proviennent les données sensibles ? Où s’achève-t-il ? À quels points sont-elles transformées ? Chaque point de transformation est une vulnérabilité potentielle.

🔄 Maintien de l’intégrité de la sécurité

Un diagramme de déploiement n’est pas un document statique. Les modifications de l’infrastructure, les correctifs sont appliqués, et de nouveaux services sont ajoutés. Le modèle doit évoluer pour maintenir l’intégrité de la sécurité.

Contrôle de version

Les modèles de déploiement doivent être soumis au contrôle de version en parallèle avec la base de code. Cela permet aux équipes de comparer les évolutions de l’architecture dans le temps et de vérifier les mises à jour de sécurité.

Validation automatisée

Les outils modernes peuvent valider le diagramme par rapport aux politiques de sécurité. Si un nouveau nœud est ajouté sans chiffrement, l’outil doit le signaler. Cela garantit que le modèle reste à la fois précis et sécurisé.

Audits réguliers

Des revues périodiques du modèle de déploiement sont nécessaires. Les équipes de sécurité doivent vérifier que l’infrastructure physique correspond au modèle logique. L’écart entre les deux crée des failles de sécurité.

📝 Résumé des meilleures pratiques

Intégrer la sécurité à la modélisation de déploiement UML est une nécessité stratégique. Cela déplace la sécurité d’un contrôle réactif vers un élément de conception proactif. En suivant ces directives, les équipes peuvent concevoir des architectures sécurisées par conception.

Les points clés pour la mise en œuvre incluent :

- Annoter les nœuds : Définir l’état de sécurité pour chaque serveur et appareil.

- Étiqueter les chemins : Préciser les protocoles et le chiffrement sur toutes les connexions.

- Définir les zones : Marquer clairement les frontières de confiance et la segmentation.

- Modéliser l’authentification : Montrer comment l’identité et l’accès sont gérés.

- Cartographier la conformité : Assurer que les exigences réglementaires sont visibles.

- Mettre à jour régulièrement : Maintenir la diagramme synchronisé avec l’environnement.

La sécurité est un processus continu. Le diagramme de déploiement est la carte de ce parcours. Une carte claire, précise et axée sur la sécurité garantit que le parcours reste sécurisé du début à la fin.