Un diagramme de déploiement sert de plan architectural pour votre infrastructure logicielle. Il visualise comment les artefacts logiciels sont physiquement mis en œuvre sur des nœuds matériels au sein d’un système. Sans annotations précises, ce diagramme devient simplement un croquis plutôt qu’un document fonctionnel pour les ingénieurs et les équipes opérationnelles. Une clarté dans ces diagrammes réduit l’ambiguïté pendant la phase de déploiement et évite les erreurs coûteuses dans les environnements de production. Ce guide explore les éléments critiques qui doivent être annotés afin de garantir qu’un diagramme de déploiement soit exploitable, précis et maintenable dans le temps.

Comprendre les annotations des nœuds 🖥️

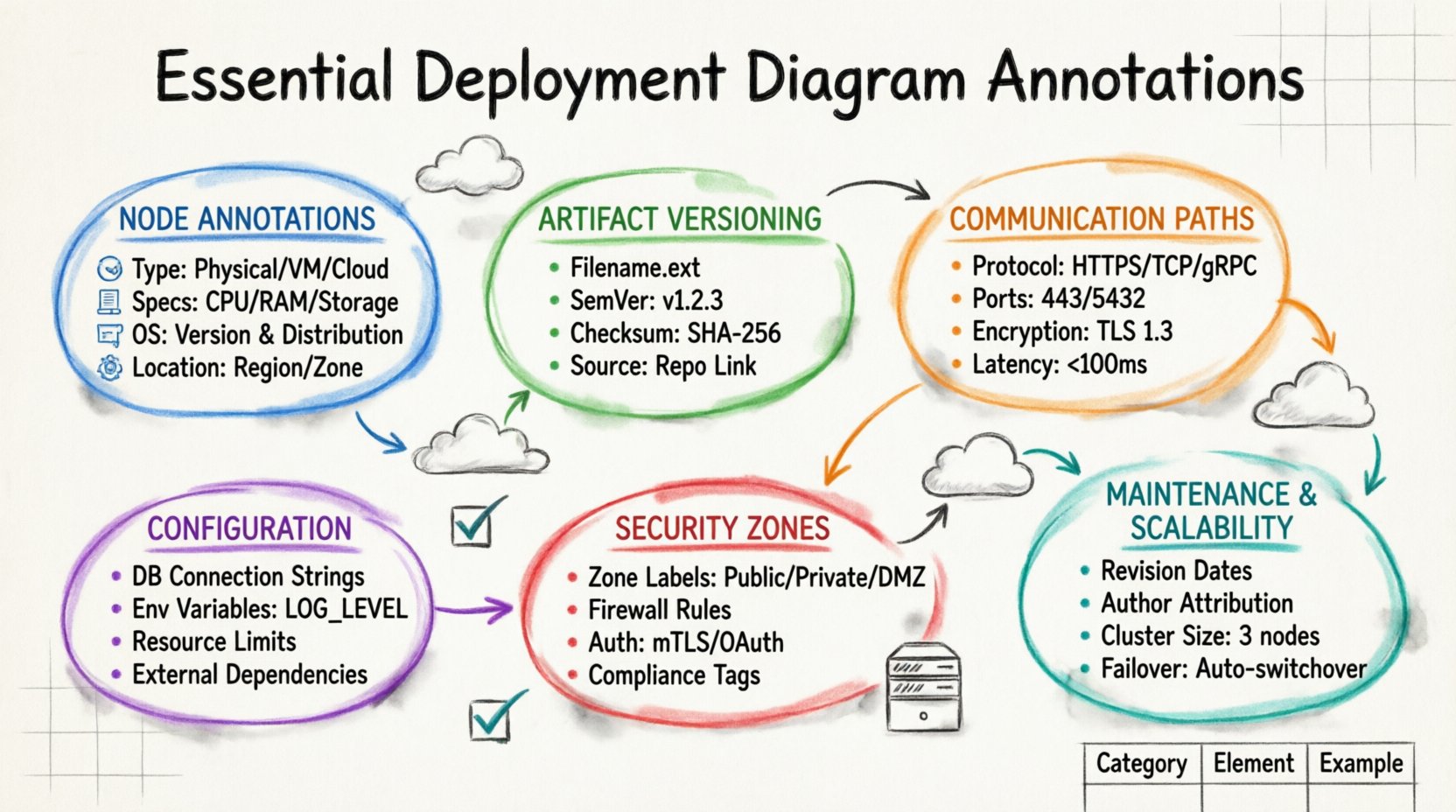

La base de tout diagramme de déploiement est le nœud. Les nœuds représentent les ressources informatiques physiques ou virtuelles où résident les composants logiciels. Un nœud sans annotation appropriée est indiscernable d’un autre équipement matériel, ce qui rend impossible la configuration correcte de l’environnement. Lors de l’annotation des nœuds, vous devez préciser le type de ressource qu’il représente. Cela inclut la distinction entre serveurs physiques, machines virtuelles, instances cloud ou des dispositifs spécialisés comme les équilibreurs de charge et les routeurs.

Pensez aux éléments critiques suivants qui doivent être annotés pour chaque nœud :

- Type de nœud :Indiquez clairement si le nœud est une machine physique, un hôte de conteneurs ou une instance cloud.

- Spécifications matérielles :Incluez le nombre de cœurs du processeur, la capacité de mémoire RAM et le type de stockage (SSD contre HDD) si la performance est une contrainte.

- Système d’exploitation :Précisez la version et la distribution du système d’exploitation, car cela affecte la compatibilité logicielle et les correctifs de sécurité.

- Emplacement :Indiquez l’emplacement physique ou logique, tel qu’un centre de données spécifique, une région ou une zone de disponibilité.

Par exemple, un nœud étiqueté simplement « Serveur » ne fournit aucune utilité. Un nœud étiqueté « Serveur d’application (Ubuntu 22.04 LTS, 8 cœurs vCPU, 32 Go de RAM, us-east-1) » fournit le contexte nécessaire à l’équipe DevOps pour provisionner l’infrastructure. Ce niveau de détail garantit que le processus de déploiement s’aligne sur les exigences architecturales et évite les problèmes de compatibilité pendant l’exécution.

Identification et gestion des versions des artefacts 📦

Les artefacts sont les représentations physiques des composants logiciels, tels que les fichiers exécutables, les bibliothèques, les fichiers de configuration et les conteneurs. Chaque artefact doit être lié à un nœud spécifique, et ce lien nécessite une annotation. Sans cela, le diagramme échoue à communiquer ce qui est réellement déployé dans l’infrastructure. Une annotation d’artefact doit inclure le nom du fichier, le numéro de version et le checksum ou le hachage pour vérifier l’intégrité.

Lors de la documentation des artefacts, assurez-vous que les informations suivantes sont présentes :

- Nom du fichier :Le nom exact du fichier déployable, y compris les extensions.

- Numéro de version :La version sémantique (par exemple, v1.2.3) permet aux équipes de suivre les modifications et d’effectuer un retour en arrière si nécessaire.

- Checksum :Un hachage cryptographique garantit que le fichier n’a pas été corrompu ou altéré pendant le transfert.

- Dépôt source :Lien vers le dépôt où l’artefact a été construit afin de faciliter la traçabilité.

Imaginez une situation où un déploiement échoue parce que la mauvaise version d’une bibliothèque a été utilisée. Si le diagramme est clairement annoté « LibraryA-v2.0.1 (sha256:abc123…) », l’ingénieur pourrait immédiatement vérifier si l’artefact sur le nœud correspond à la spécification. Ce niveau de granularité est crucial pour les traçabilités d’audit et les exigences de conformité dans les secteurs réglementés.

Chemins de communication et protocoles 📡

Les nœuds n’existent pas en isolation ; ils communiquent au travers des réseaux. Les lignes reliant les nœuds représentent des chemins de communication, et ces lignes nécessitent des annotations solides pour définir la manière dont les données circulent entre les composants. Une simple ligne est insuffisante. Vous devez préciser le protocole, les numéros de port et l’état de chiffrement de la connexion.

Les annotations clés pour les chemins de communication incluent :

- Protocole : Définissez la norme de communication, telle que HTTP, HTTPS, TCP, UDP ou gRPC.

- Numéros de port : Précisez les ports source et destination afin d’éviter les conflits et de garantir que les règles du pare-feu sont correctes.

- Chiffrement : Indiquez si le trafic est chiffré (TLS/SSL) ou transmis en clair.

- Contraintes de latence : Si le chemin a des exigences strictes de temporisation, indiquez la latence maximale autorisée.

Par exemple, une connexion entre un serveur web et un serveur de base de données doit être annotée par « TCP Port 5432, Chiffré (TLS 1.3) ». Sans le numéro de port, l’équipe de configuration du pare-feu devrait deviner, ce qui entraîne un blocage du trafic. Sans l’état de chiffrement, l’équipe sécurité pourrait manquer une vulnérabilité. Ces annotations combler le fossé entre la conception et la mise en œuvre.

Paramètres de configuration et variables d’environnement ⚙️

Le comportement du logiciel est souvent déterminé par les paramètres de configuration et les variables d’environnement. Ces paramètres déterminent comment une application se comporte dans son environnement spécifique. Un diagramme de déploiement est l’endroit idéal pour capturer ces configurations statiques afin que l’infrastructure corresponde aux attentes de l’application. Annoter les détails de configuration évite le syndrome « ça marche sur mon machine ».

Incluez les annotations de configuration suivantes :

- Chaînes de connexion à la base de données : Annotez l’hôte, le nom de la base de données et la méthode d’authentification (ne pas inclure les mots de passe).

- Variables d’environnement : Liste des variables critiques telles que LOG_LEVEL, CACHE_TTL ou FEATURE_FLAGS.

- Limites des ressources : Précisez les limites de mémoire ou les quotas CPU attribués au nœud ou au conteneur.

- Dépendances externes : Notez les URL ou points d’accès des services externes sur lesquels le nœud dépend.

Considérez une architecture de microservices où un service dépend d’une passerelle de paiement externe. Si le diagramme n’indique pas l’URL de la passerelle et le préfixe de clé API requis, le script de déploiement pourrait échouer silencieusement ou utiliser un point d’accès par défaut. Annoter ces paramètres garantit que l’environnement est configuré de manière cohérente entre le développement, le stade de préproduction et la production.

Zones de sécurité et annotations de frontière 🔒

La sécurité est un aspect incontournable de l’architecture moderne. Les diagrammes de déploiement visualisent souvent des frontières de sécurité, telles que les pare-feu, les DMZ et les zones de confiance. Ces frontières doivent être explicitement annotées afin de définir quels nœuds sont exposés à Internet et quels autres sont restreints aux réseaux internes. Omettre d’annoter les zones de sécurité peut entraîner une exposition accidentelle de services internes sensibles.

Les annotations de sécurité essentielles incluent :

- Noms des zones : Étiquetez les zones telles que « Zone publique », « Zone privée » ou « Zone de gestion ».

- Règles du pare-feu : Indiquez quel trafic est autorisé ou refusé entre les zones.

- Méthodes d’authentification : Précisez comment les nœuds s’authentifient mutuellement (par exemple, mTLS, jetons OAuth).

- Balises de conformité Marquez les nœuds qui traitent des données sensibles et nécessitent des normes de conformité spécifiques.

Un diagramme qui manque d’annotations de sécurité est une charge. Par exemple, si un nœud de base de données est dessiné à côté d’un serveur web sans annotation de limite de pare-feu, un ingénieur pourrait supposer qu’ils se trouvent sur le même segment réseau. Cette supposition pourrait entraîner une violation de sécurité. Marquer clairement la périphérie garantit que les ingénieurs réseaux mettent en œuvre les bonnes politiques de segmentation.

Maintenir l’exactitude du diagramme 🔄

Un diagramme de déploiement est un document vivant. Au fur et à mesure que l’infrastructure évolue, le diagramme doit être mis à jour pour refléter les changements. Les annotations doivent inclure une version ou un historique des révisions afin de suivre quand des éléments spécifiques ont été modifiés. Cela aide les équipes à comprendre l’évolution du système et à diagnostiquer les problèmes dus au décalage de configuration.

Les meilleures pratiques pour maintenir les annotations incluent :

- Dates de révision :Ajoutez une date à chaque modification majeure d’annotation.

- Attribution de l’auteur :Indiquez qui a effectué le changement pour assurer la responsabilité.

- Journal des modifications :Maintenez un journal distinct lié au diagramme qui explique la raison du changement.

- Repères de dépréciation :Marquez clairement les composants prévus pour être supprimés afin d’éviter leur réutilisation accidentelle.

Lorsqu’un nouveau serveur est ajouté à un cluster, le diagramme doit être mis à jour immédiatement. Si l’annotation pour le nouveau nœud est manquante, les ingénieurs futurs pourraient ignorer son rôle, ce qui entraînerait une mauvaise configuration. Les mises à jour régulières garantissent que le diagramme reste une source fiable de vérité tout au long du cycle de vie du logiciel.

Tableau de référence complet des annotations 📊

Afin d’aider à consulter rapidement les détails nécessaires, le tableau suivant résume les annotations essentielles catégorisées par leur fonction dans le diagramme de déploiement.

| Catégorie | Élément d’annotation | Objectif | Valeur d’exemple |

|---|---|---|---|

| Nœud | Type | Identifier le rôle du matériel | Équilibreur de charge |

| Nœud | Système d’exploitation | Définir la compatibilité | Noyau Linux 5.10 |

| Artéfact | Version | Suivre les versions | v3.5.1 |

| Artéfact | Somme de contrôle | Vérifier l’intégrité | SHA-256 : a1b2c3… |

| Connexion | Protocole | Définir la communication | HTTPS |

| Connexion | Port | Configurer le réseau | 443 |

| Config | Environnement | Définir le comportement à l’exécution | DB_HOST=interne |

| Sécurité | Zone | Définir les limites | DMZ |

Impact des annotations manquantes ⚠️

L’absence de ces annotations crée une dette technique. Lorsqu’un schéma manque de détails, la charge de la découverte incombe à l’ingénieur qui tente de déployer le système. Cela entraîne un temps de débogage accru, un risque plus élevé d’erreurs humaines et des vulnérabilités potentielles en matière de sécurité. Les équipes doivent souvent effectuer une ingénierie inverse de l’infrastructure à partir du système en cours d’exécution plutôt que de suivre un plan.

Les conséquences courantes d’une mauvaise annotation incluent :

- Échecs du déploiement :Les scripts échouent car les ports ou chemins attendus n’ont pas été documentés.

- Failles de sécurité :Les ports ouverts restent exposés en raison de l’absence d’annotations de pare-feu.

- Conflits de version :Des versions de logiciels incompatibles sont déployées car la versioning n’a pas été spécifiée.

- Retards d’intégration :Les nouveaux membres de l’équipe ne peuvent pas comprendre l’architecture sans étiquettes détaillées.

Investir du temps dans une annotation approfondie pendant la phase de conception permet d’économiser des ressources importantes lors de la phase d’exécution. Cela transforme le schéma d’une simple illustration passive en un outil actif pour l’automatisation du déploiement et la gestion de l’infrastructure.

Considérations sur la scalabilité et la redondance 📈

Les systèmes modernes exigent une scalabilité et une redondance. Le schéma de déploiement doit refléter la manière dont le système gère la croissance et les défaillances. Les annotations doivent indiquer les configurations de cluster et les mécanismes de basculement. Cela aide les équipes opérationnelles à comprendre le comportement du système sous charge.

Les annotations relatives à la scalabilité incluent :

- Taille du cluster :Indiquez le nombre de nœuds dans un cluster (par exemple, « Cluster de 3 nœuds »).

- Facteur de réplication :Précisez combien de copies d’un service sont actives.

- Stratégie de basculement :Décrivez ce qui se produit si un nœud tombe en panne (par exemple, « Basculement automatique »).

- Règles d’auto-échelonnement :Indiquez les conditions qui déclenchent l’ajout ou la suppression de nœuds.

Sans ces annotations, un système conçu pour une haute disponibilité pourrait être déployé comme un point de défaillance unique. Annoter la stratégie de redondance garantit que l’infrastructure répond aux exigences de continuité d’activité.

Finalisation de la documentation du schéma ✅

Un schéma de déploiement bien annoté est la pierre angulaire d’une livraison logicielle fiable. Il relie la conception logique à la réalité physique. En vous concentrant sur les types de nœuds, les versions des artefacts, les protocoles de communication et les zones de sécurité, vous créez un document utile à la fois pour les développeurs et les équipes opérationnelles. Des revues régulières de ces annotations maintiennent la documentation en phase avec l’infrastructure réelle.

Lorsque vous créerez à nouveau un schéma de déploiement, prenez le temps de vérifier chaque élément par rapport à la liste de contrôle fournie dans ce guide. Assurez-vous que chaque nœud a un type et une localisation. Vérifiez que chaque artefact a une version. Confirmez que chaque connexion a un protocole et un port. Cette rigueur se traduit par des déploiements plus fluides, moins d’incidents et une architecture système plus résiliente.

Souvenez-vous que l’objectif est la clarté. Si une annotation nécessite une explication, ajoutez une légende ou une note de référence. Évitez absolument toute ambiguïté. Votre futur vous et votre équipe vous remercieront pour la précision que vous apportez à ces schémas aujourd’hui.