L’architecture logicielle n’est pas simplement une collection de code ; c’est le plan directeur d’un écosystème numérique. Alors que les modèles logiques définissent les relations entre les classes et les objets, la réalité physique de l’emplacement de ces composants est capturée par Modélisation de déploiement UML. Ce type de diagramme spécifique cartographie la topologie matérielle et les artefacts logiciels sur des nœuds physiques. Il répond à des questions cruciales : Où réside l’application ? Comment les systèmes communiquent-ils à travers les réseaux ? Quelles sont les frontières de sécurité ?

Comprendre les diagrammes de déploiement est essentiel pour les ingénieurs d’infrastructure, les architectes de solutions et les équipes de développement. Il comble le fossé entre la logique abstraite et la mise en œuvre concrète. Ce guide explore des applications pratiques à travers des études de cas détaillées, en évitant les biais liés aux fournisseurs pour se concentrer sur des principes architecturaux universels.

Concepts fondamentaux des diagrammes de déploiement 🧩

Avant d’aborder les scénarios, il est nécessaire d’établir les éléments fondamentaux utilisés dans cette notation de modélisation. Ces éléments forment le vocabulaire du diagramme.

- Nœud : Une ressource informatique où les artefacts sont déployés. Cela peut être un appareil physique, un serveur ou une machine virtuelle.

- Artéfact : Une représentation physique du logiciel. Les exemples incluent les fichiers exécutables, les bibliothèques, les schémas de base de données ou les fichiers de configuration.

- Périphérique : Un nœud doté de ressources informatiques, souvent impliquant un matériel physique tel que des routeurs, des capteurs ou des postes de travail.

- Chemin de communication : Le lien reliant les nœuds, représentant la connectivité réseau, les protocoles ou le flux de données.

- Composant : Une partie modulaire du système pouvant être déployée sur un nœud.

Ces éléments combinés permettent de créer une carte de l’environnement d’exécution. L’objectif n’est pas seulement de dessiner des boîtes et des lignes, mais de documenter les contraintes et les capacités de l’infrastructure.

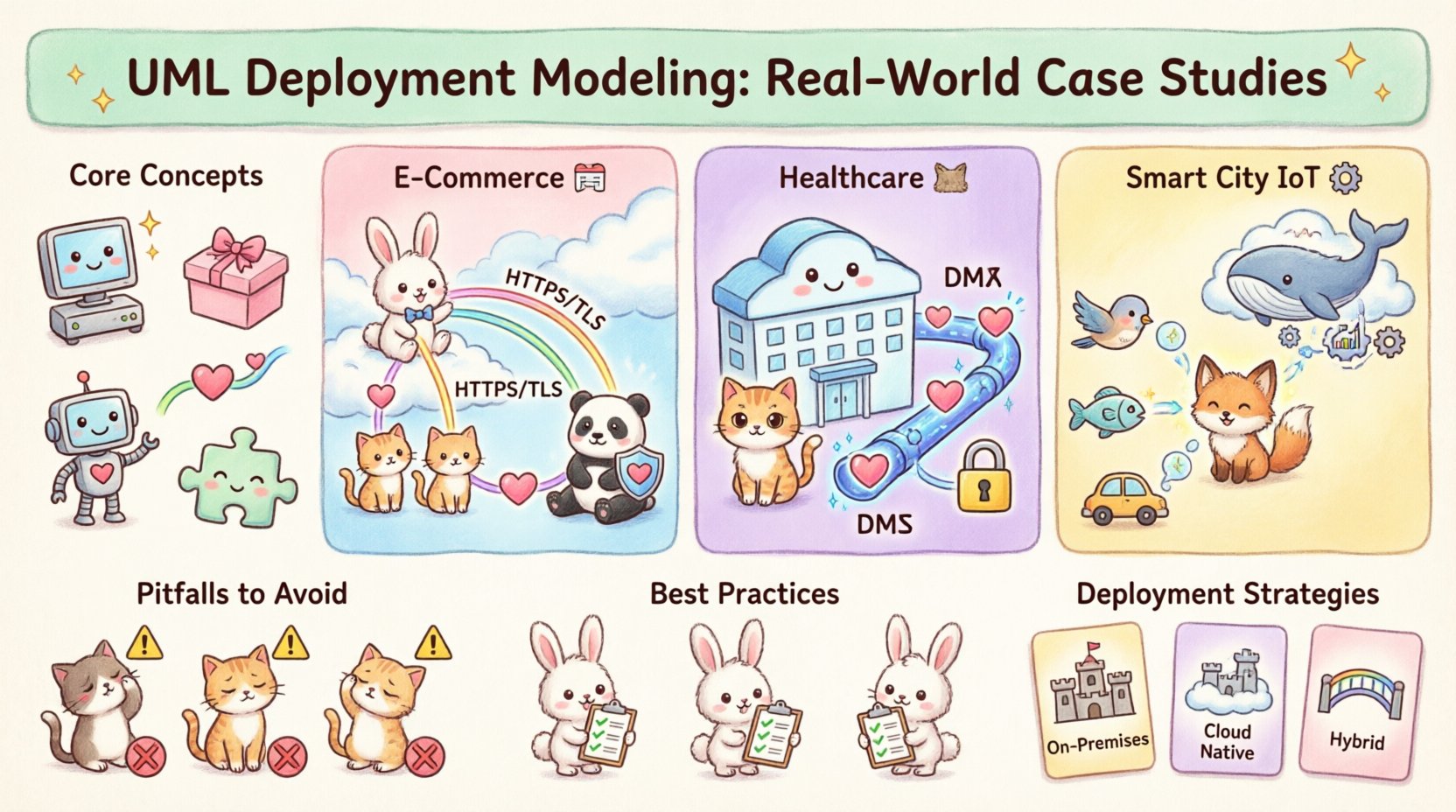

Étude de cas 1 : Plateforme e-commerce à fort trafic 🛒

L’un des défis les plus courants dans l’architecture moderne est la gestion de la demande fluctuante. Prenons l’exemple d’une application de vente au détail servant des millions d’utilisateurs pendant les pics saisonniers. Le modèle de déploiement doit garantir la disponibilité, une latence faible et l’intégrité des données.

Aperçu architectural

Le système est divisé en trois niveaux distincts : Présentation, Application et Données. Chaque niveau réside sur des nœuds spécifiques afin d’isoler les responsabilités.

- Nœud équilibrage de charge : Le point d’entrée de tout le trafic. Il répartit les requêtes sur plusieurs nœuds serveurs web afin d’éviter la surcharge.

- Cluster de serveurs web : Un groupe de nœuds hébergeant l’interface front-end. Ils sont sans état afin de permettre un dimensionnement facile.

- Cluster de serveurs d’application : Des nœuds exécutant la logique métier. Ils se connectent au niveau de la base de données et gèrent les sessions.

- Cluster de base de données : Des nœuds de stockage hautement disponibles. Ils répliquent les données pour assurer la durabilité et une récupération rapide.

Modélisation des décisions

Dans ce scénario, le diagramme de déploiement met en évidence la redondance des couches web et d’application. Le diagramme montre explicitement plusieurs instances du même type d’artefact. Ce repère visuel informe l’équipe d’infrastructure qu’il est nécessaire de mettre en place des politiques d’auto-échelonnement.

Les chemins de communication sont étiquetés avec des protocoles. Par exemple, le lien entre le serveur web et le serveur d’application pourrait utiliser un protocole interne à haute performance, tandis que le lien vers la base de données utilise une connexion sécurisée et chiffrée.

Détails clés de mise en œuvre

| Composant | Nœud de déploiement | Contrainte clé |

|---|---|---|

| Équilibreur de charge | Passerelle de bord | Débit élevé requis |

| Serveur web | Machines virtuelles | Configuration sans état |

| Base de données | Réseau de stockage | Consistance des données |

| Couche de mise en mémoire tampon | Nœud mémoire | Accès à faible latence |

Cette structure de tableau dans la documentation garantit que les exigences physiques sont claires pour l’équipe opérationnelle. Elle évite l’hypothèse selon laquelle un seul nœud pourrait supporter la charge totale.

Étude de cas 2 : Système sécurisé de données de santé 🏥

Les applications de santé fonctionnent sous des contraintes réglementaires strictes. La confidentialité et la sécurité des données sont primordiales. Le modèle de déploiement doit refléter les frontières d’isolation et de conformité.

Aperçu de l’architecture

Le système est segmenté en zones à accès public et à accès privé. Un pare-feu ou une passerelle de sécurité agit comme frontière entre Internet externe et le réseau interne de données médicales.

- Zone publique :Contient les interfaces du portail patient. Ces nœuds traitent les demandes de connexion mais ne stockent pas de dossiers de santé sensibles.

- DMZ (Zone démilitarisée) :Une zone tampon contenant des passerelles d’API et des services d’authentification. Le trafic passe par ici avant d’atteindre le cœur du système.

- Zone privée :Le réseau sécurisé contenant la base de données des dossiers de santé électroniques (DSE) et les archives d’imagerie médicale.

- Passerelle de chiffrement : Un nœud dédié chargé de gérer les clés cryptographiques et de garantir que les données sont chiffrées au repos et en transit.

Décisions de modélisation

Dans ce contexte, le diagramme de déploiement met l’accent sur les zones de sécurité. Les chemins de communication sont annotés avec des protocoles de sécurité (par exemple, TLS 1.3). Le diagramme montre visuellement qu’aucun chemin direct n’existe entre la zone publique et la base de données privée. Toute la circulation doit passer par la passerelle API.

Ce choix de modélisation empêche les mauvaises configurations lors de l’implémentation. Si un développeur voit le diagramme, il comprend qu’il est impossible de contourner la passerelle. Cela impose physiquement le principe du moindre privilège.

Contraintes de sécurité clés

- Contrôle d’accès : Seuls des nœuds spécifiques sont autorisés à établir des connexions avec la base de données.

- Segmentation du réseau : Les VLANs sont représentés par des regroupements distincts de nœuds dans le diagramme.

- Traçabilité des audits : Un nœud dédié à la journalisation capture toute la circulation passant par la passerelle de sécurité.

Étude de cas 3 : Réseau de capteurs IoT pour une ville intelligente 🏙️

Les architectures Internet des objets (IoT) introduisent des défis uniques en matière de calcul aux bords et de bande passante. Les données sont générées à la source, mais le traitement a souvent lieu dans le cloud. Le modèle de déploiement doit tenir compte de la latence et de la fiabilité de la connectivité.

Aperçu architectural

Ce système implique des milliers d’appareils physiques qui collectent des données (température, flux de circulation, qualité de l’air) et les envoient vers une unité de traitement centrale.

- Appareils aux bords : Les capteurs eux-mêmes. Ils sont modélisés comme des nœuds dotés d’une puissance de traitement et d’un stockage limités.

- Passerelle aux bords : Des points d’agrégation locaux. Ils collectent les données provenant des capteurs voisins et effectuent un filtrage ou une compression initiale.

- Broker de messages : Un nœud central chargé de l’ingestion des flux de données. Il découple le réseau de capteurs de la logique de traitement.

- Cluster de traitement en cloud : Des nœuds à haute performance pour l’analyse, l’apprentissage automatique et le stockage à long terme.

Décisions de modélisation

Le diagramme distingue entre le bord et le nuage. Cette distinction est cruciale car l’environnement de déploiement varie en fonction de l’emplacement. Certains nœuds sont mobiles (par exemple, des capteurs sur des bus), tandis que d’autres sont fixes (par exemple, des centres de données).

Les chemins de communication sont étiquetés avec des protocoles sans fil (par exemple, LoRaWAN, 5G, Wi-Fi). Cela informe les ingénieurs réseaux des exigences relatives au support physique. Cela met également en évidence les points de défaillance potentiels, tels que la dépendance à la passerelle périphérique pour l’agrégation des données.

Considérations sur la latence et la fiabilité

| Type de nœud | Connectivité | Tolérance à la latence |

|---|---|---|

| Capteur périphérique | Sans fil | Élevée (les données peuvent attendre) |

| Passerelle périphérique | Fibre/5G | Moyenne (tamponnage requis) |

| Nœud cloud | Infrastructure Internet | Faible (traitement par lots) |

Ces données aident les parties prenantes à comprendre qu’un contrôle en temps réel n’est pas réalisable pour tous les composants. Le schéma précise où se trouve l’intelligence et où elle ne se trouve pas.

Péchés courants dans la modélisation du déploiement ⚠️

Même les architectes expérimentés commettent des erreurs lors de la création de ces schémas. Reconnaître ces erreurs tôt permet d’économiser un temps considérable pendant la phase de mise en œuvre.

1. Ignorer la topologie du réseau

Une erreur courante consiste à dessiner des nœuds sans indiquer comment ils sont connectés. Placer simplement des boîtes sur une page ne transmet pas les limites de bande passante, les pare-feu ou la latence. Il faut toujours étiqueter les chemins de communication avec les protocoles et les exigences de sécurité.

2. Sur-modélisation des éléments statiques

Un schéma de déploiement ne doit pas lister chaque fichier individuel sur un serveur. Concentrez-vous sur les artefacts qui définissent la fonctionnalité du système. Trop de détails obscurcit l’architecture de haut niveau et rend le schéma difficile à maintenir.

3. Confondre les vues logique et physique

Ne mélangez pas les diagrammes de classes avec les diagrammes de déploiement. Une classe représente un concept ; un nœud représente du matériel. Garder ces vues distinctes évite toute confusion entre ce que fait le logiciel et où il s’exécute.

4. Omettre la scalabilité dans le schéma

Les schémas statiques montrent souvent une seule instance d’un serveur. Si le système doit être mis à l’échelle, le schéma doit indiquer où des nœuds supplémentaires peuvent être ajoutés. Utilisez des stéréotypes ou des notes pour indiquer « Cluster » ou « Pool ».

Meilleures pratiques pour la maintenance 🔄

Un schéma de déploiement est un document vivant. À mesure que l’infrastructure évolue, le modèle doit évoluer également. Respecter les meilleures pratiques garantit que le schéma reste utile tout au long du cycle de vie du projet.

- Contrôle de version :Stockez les fichiers de schéma dans un dépôt aux côtés du code. Cela garantit que les modifications de l’infrastructure sont suivies et revues.

- Niveaux d’abstraction : Créez plusieurs visualisations du modèle de déploiement. Une vue d’ensemble destinée à la direction, et une vue détaillée destinée aux ingénieurs.

- Génération automatisée : Là où cela est possible, générez les artefacts de déploiement à partir de scripts de configuration. Cela réduit l’écart entre le document et la réalité.

- Vérifications régulières : Planifiez des revues périodiques pour garantir que le diagramme correspond à l’environnement réel en fonctionnement. Les diagrammes obsolètes sont pires que pas de diagrammes du tout.

Comparaison des stratégies de déploiement 📊

Les projets différents exigent des stratégies de déploiement différentes. Le tableau suivant compare trois approches courantes en fonction de la flexibilité, du coût et du contrôle.

| Stratégie | Description | Meilleur cas d’utilisation |

|---|---|---|

| En local | Matériel détenu et géré par l’organisation. | Haute sécurité, besoins stricts de conformité. |

| Natif du cloud | Services hébergés par un fournisseur de cloud tiers. | Évolutivité, développement rapide, efficacité coûts. |

| Hybride | Combinaison de ressources en local et du cloud. | Intégration de systèmes hérités, besoins de charge de travail mixtes. |

Comprendre ces stratégies aide à choisir les nœuds et les artefacts appropriés pour le diagramme. Par exemple, une stratégie cloud peut utiliser des conteneurs virtualisés, tandis qu’une stratégie en local peut s’appuyer sur des serveurs physiques.

Considérations finales pour les architectes 🧭

Le modèle de déploiement UML est un outil de communication. Sa valeur principale réside dans l’alignement des attentes des développeurs, des équipes opérationnelles et des parties prenantes métier. En se concentrant sur les contraintes physiques et une étiquetage clair, les équipes peuvent éviter des erreurs coûteuses lors de l’implémentation.

Lors de la création de ces diagrammes, rappelez-vous que la simplicité donne souvent de meilleurs résultats que la complexité. Assurez-vous que chaque nœud a un but clair et que chaque connexion représente un flux de données nécessaire. Les mises à jour régulières maintiennent le modèle pertinent, et le respect de la notation standard garantit une clarté à travers l’organisation.

En étudiant des cas réels, les architectes peuvent anticiper les défis avant qu’ils ne surviennent. Que ce soit la gestion d’un cluster de base de données sécurisé ou d’un réseau de capteurs distribué, le diagramme de déploiement reste la carte fondamentale de l’infrastructure. Il transforme les exigences abstraites en un plan concret d’exécution.