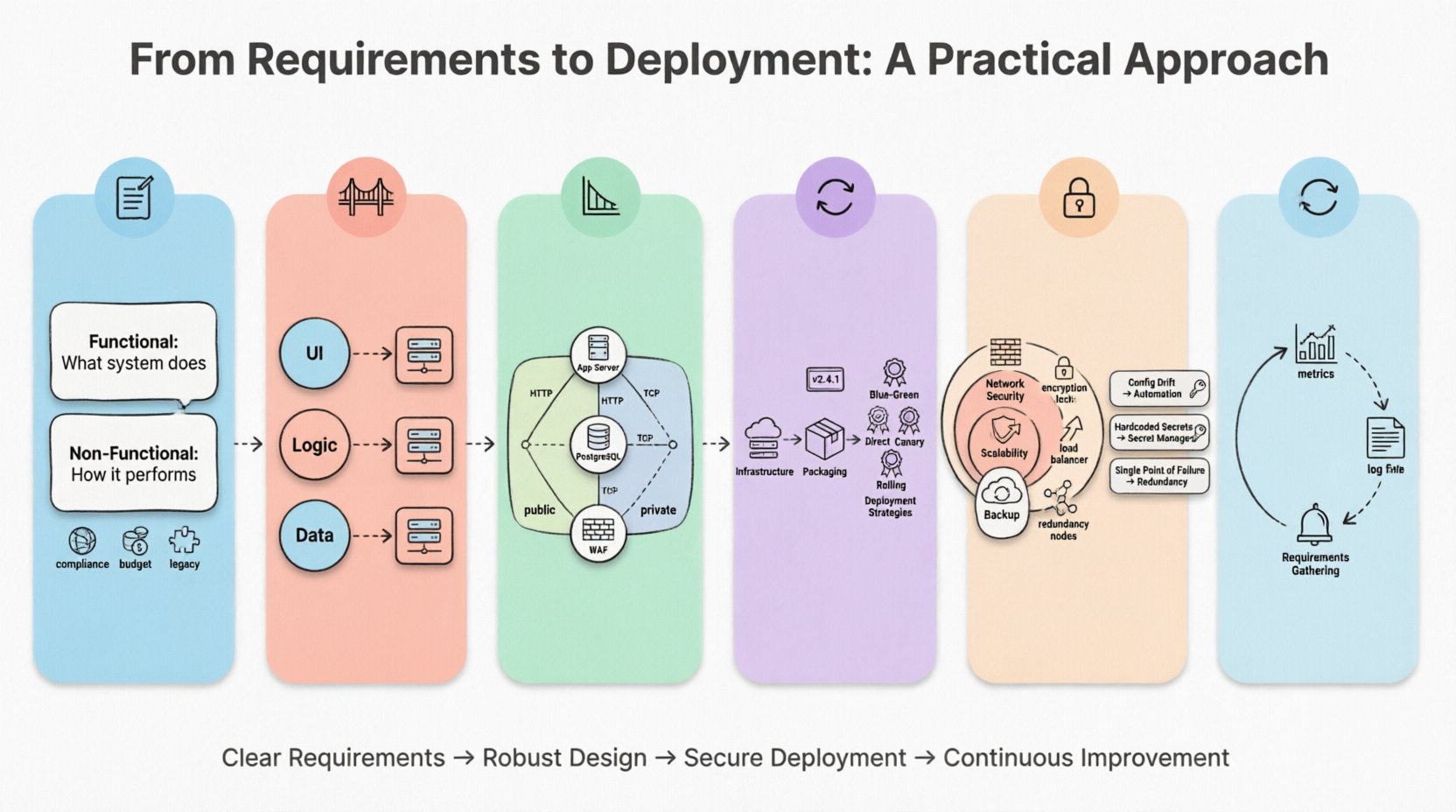

Membangun perangkat lunak lebih dari sekadar menulis kode. Ini tentang menerjemahkan kebutuhan manusia menjadi realitas digital yang berfungsi. Proses ini melibatkan rantai peristiwa yang kompleks, dimulai dari cahaya pertama ide dan berakhir dengan sistem yang berjalan di lingkungan produksi. Salah satu artefak paling krusial dalam perjalanan ini adalah diagram penempatan. Representasi visual ini memetakan arsitektur perangkat keras dan perangkat lunak, menunjukkan bagaimana komponen saling berinteraksi dalam infrastruktur fisik.

Panduan ini membahas langkah-langkah praktis yang diperlukan untuk berpindah dari pengumpulan kebutuhan hingga penempatan akhir. Kita akan fokus pada integritas struktural sistem, memastikan desain mendukung stabilitas, skalabilitas, dan keamanan tanpa bergantung pada alat vendor tertentu.

1. Memahami Lanskap: Pengumpulan Kebutuhan 📝

Perjalanan dimulai sebelum satu baris kode ditulis atau server dipersiapkan. Ini dimulai dengan memahami apa yang harus dicapai oleh sistem. Kebutuhan adalah fondasi di mana arsitektur penempatan dibangun. Jika fondasi lemah, struktur akan kesulitan menahan beban.

Kebutuhan Fungsional vs. Kebutuhan Non-Fungsional

Saat mengumpulkan kebutuhan, sangat penting untuk mengkategorikannya ke dalam dua kelompok yang berbeda:

- Kebutuhan Fungsional: Ini menggambarkan apa yang dilakukan sistem. Misalnya, “Sistem harus memproses transaksi pembayaran dalam waktu dua detik.” Ini menentukan kekuatan pemrosesan yang dibutuhkan.

- Kebutuhan Non-Fungsional: Ini menggambarkan bagaimana sistem berperforma. Contohnya meliputi ketersediaan, skalabilitas, latensi, dan keamanan. Ini adalah pendorong bagi topologi penempatan.

Untuk diagram penempatan, kebutuhan non-fungsional sangat penting. Mereka menentukan jumlah node, jenis koneksi, dan langkah redundansi yang diperlukan.

Mengidentifikasi Kendala

Setiap proyek beroperasi dalam batasan. Ini bisa mencakup:

- Kepatuhan:Hukum ketentuan data mungkin mengharuskan node tertentu berada di lokasi geografis tertentu.

- Anggaran:Biaya infrastruktur memengaruhi pilihan Anda antara mesin virtual, bare metal, atau lingkungan berbasis kontainer.

- Integrasi Warisan:Sistem lama mungkin membutuhkan protokol jaringan tertentu atau kedekatan fisik dengan komponen baru.

Mendokumentasikan kendala-kendala ini sejak awal mencegah desain ulang yang mahal di kemudian hari. Mereka menentukan batas-batas model penempatan Anda.

2. Menjembatani Kesenjangan: Desain Logis ke Fisik 🌉

Setelah kebutuhan jelas, langkah berikutnya adalah menerjemahkan arsitektur logis menjadi arsitektur fisik. Di sinilah yang abstrak menjadi nyata.

Tampilan Logis

Tampilan logis berfokus pada komponen perangkat lunak. Ini menunjukkan modul, perpustakaan, dan layanan serta bagaimana mereka berkomunikasi. Ini menjawab pertanyaan: “Bagian perangkat lunak apa yang dibutuhkan?”

Tampilan Fisik

Tampilan fisik menjawab: “Di mana perangkat lunak ini berjalan?” Ini adalah ranah dari diagram penempatan. Ini melibatkan pemetaan komponen logis ke sumber daya komputasi fisik.

Pertimbangkan proses penerjemahan berikut:

- Antarmuka Web: Berpindah dari “Modul Antarmuka Pengguna” ke “Node Server Web” atau “Load Balancer”.

- Database: Berpindah dari “Komponen Penyimpanan Data” ke “Kelompok Server Database”.

- Logika Bisnis: Berpindah dari “Lapisan Layanan” ke “Server Aplikasi” atau “Instans Komputasi”.

Pemetaan ini memastikan bahwa setiap artefak perangkat lunak memiliki tempat yang ditentukan dalam infrastruktur. Ini mencegah kesalahan umum dalam merancang sistem yang tidak dapat dihosting pada perangkat keras yang tersedia.

3. Membangun Diagram Penempatan 📐

Diagram penempatan adalah gambaran rancangan bagi tim operasional. Ini berfungsi sebagai satu-satunya sumber kebenaran mengenai struktur fisik sistem. Diagram yang dibuat dengan baik mengurangi ambiguitas selama fase pembangunan dan rilis.

Komponen Kunci dari Diagram

Untuk membuat diagram yang komprehensif, Anda harus menyertakan elemen-elemen tertentu yang mewakili infrastruktur.

- Node:Ini mewakili sumber daya komputasi fisik atau virtual. Contohnya termasuk server, router, firewall, atau perangkat penyimpanan. Setiap node harus diberi label dengan spesifikasinya (misalnya, CPU, RAM, Penyimpanan) jika relevan terhadap strategi penempatan.

- Artefak:Ini adalah komponen perangkat lunak yang sedang ditempatkan. Contohnya termasuk file eksekusi, perpustakaan, skema database, atau skrip konfigurasi. Mereka ditempatkan di dalam atau di atas node tempat mereka berada.

- Jalur Komunikasi:Garis-garis ini menunjukkan bagaimana node saling terhubung. Anda harus menentukan protokol yang digunakan, seperti HTTP, TCP/IP, atau terowongan aman.

- Antarmuka:Ini menunjukkan titik masuk dan keluar data. Mereka menentukan di mana sistem menerima input atau mengirim output.

Hierarki Visual

Sistem yang kompleks dapat menjadi kusut dengan cepat. Gunakan hierarki visual untuk menjaga kejelasan.

- Pengelompokan:Gunakan wadah atau kotak untuk mengelompokkan node yang terkait, seperti “Kelompok Frontend” atau “Pusat Data A”.

- Lapisan:Susun node secara vertikal untuk menunjukkan aliran data. Tempatkan node sisi klien di bagian atas dan penyimpanan sisi backend di bagian bawah.

- Pewarnaan:Gunakan warna yang berbeda untuk zona keamanan yang berbeda (misalnya, jaringan publik vs. privat) untuk menonjolkan batas keamanan.

Ingat, diagram ini adalah dokumen yang hidup. Seiring berkembangnya sistem, diagram harus diperbarui untuk mencerminkan perubahan dalam infrastruktur.

4. Alur Eksekusi: Bangun hingga Rilis 🔄

Setelah diagram disetujui, fokus beralih ke eksekusi. Ini adalah fase operasional di mana desain menjadi kenyataan. Alur kerja menghubungkan diagram dengan proses rilis yang sebenarnya.

Penyediaan Infrastruktur

Sebelum penempatan dimulai, infrastruktur harus ada. Langkah ini melibatkan penyiapan node-node yang ditentukan dalam diagram.

- Virtualisasi:Membuat mesin virtual berdasarkan spesifikasi yang ditentukan dalam desain fisik.

- Konfigurasi Jaringan:Mengatur subnet, tabel routing, dan aturan firewall untuk memastikan node dapat berkomunikasi secara aman.

- Pengerasan Keamanan:Menerapkan pembaruan keamanan dan mengonfigurasi kontrol akses sebelum perangkat lunak apa pun diinstal.

Pembungkusan Aplikasi

Perangkat lunak harus disiapkan untuk lingkungan. Ini melibatkan penggabungan kode, dependensi, dan file konfigurasi.

- Konsistensi:Pastikan lingkungan pembuatan sesuai dengan lingkungan penempatan untuk menghindari masalah ‘berjalan di mesin saya’.

- Versi:Setiap artefak harus memiliki pengidentifikasi versi yang unik untuk melacak perubahan dan memungkinkan pengembalian ke versi sebelumnya.

- Manajemen Konfigurasi:Memisahkan nilai konfigurasi (seperti kata sandi basis data) sehingga dapat diubah tanpa harus membangun ulang aplikasi.

Strategi Penempatan

Cara Anda memindahkan kode dari staging ke produksi sangat penting. Strategi yang berbeda cocok untuk profil risiko yang berbeda.

| Strategi | Deskripsi | Kasus Penggunaan Terbaik |

|---|---|---|

| Penempatan Langsung | Mengganti versi lama dengan versi baru secara langsung. | Alat internal berisiko rendah. |

| Biru-Hijau | Menjalankan dua lingkungan yang identik. Lalu lintas beralih dari satu ke yang lain. | Sistem produksi dengan ketersediaan tinggi. |

| Rilis Canary | Dirilis terlebih dahulu ke sebagian kecil pengguna, lalu diperluas. | Menguji fitur baru dengan lalu lintas nyata. |

| Pembaruan Berkelanjutan | Memperbarui node satu per satu atau dalam kelompok kecil. | Sistem terdistribusi skala besar. |

Memilih strategi yang tepat meminimalkan waktu henti dan mengurangi dampak dari kemungkinan kegagalan.

5. Pertimbangan Infrastruktur & Keamanan 🔒

Deploi tidak hanya tentang menjalankan kode. Ini tentang memastikan sistem tetap aman dan berkinerja baik dalam kondisi beban tinggi. Keamanan dan kinerja harus terintegrasi dalam arsitektur deploi sejak awal.

Keamanan Jaringan

Firewall dan kelompok keamanan berfungsi sebagai pertahanan perimeter. Diagram deploi harus dengan jelas menunjukkan di mana perangkat-perangkat ini berada.

- Segmentasi: Pisahkan lapisan basis data dari lapisan aplikasi. Jangan izinkan akses publik langsung ke penyimpanan data sensitif.

- Enkripsi: Tentukan di mana data dienkripsi. Ini mencakup data dalam perjalanan (antara node) dan data dalam keadaan diam (pada disk penyimpanan).

- Kontrol Akses: Tentukan siapa yang dapat mengakses node mana. Batasi akses administratif ke saluran yang aman.

Skalabilitas dan Kinerja

Infrastruktur harus tumbuh sesuai permintaan. Model deploi harus mempertimbangkan skalabilitas.

- Skalabilitas Horizontal: Menambahkan node lebih banyak untuk menangani beban yang meningkat. Ini sering kali lebih mudah daripada skalabilitas vertikal (meningkatkan satu server).

- Keseimbangan Beban: Mendistribusikan lalu lintas masuk ke beberapa node untuk mencegah satu server menjadi hambatan.

- Penyimpanan Sementara (Caching): Menempatkan lapisan penyimpanan sementara antara pengguna dan basis data untuk mengurangi latensi dan beban.

Cadangan dan Pemulihan

Bencana terjadi. Rencana deploi harus mencakup mekanisme pemulihan.

- Redundansi: Pastikan komponen kritis ada di beberapa lokasi (zona ketersediaan).

- Cadangan: Jadwalkan cadangan rutin untuk semua penyimpanan data. Uji proses pemulihan secara berkala.

- Failover: Tentukan apa yang terjadi jika node utama gagal. Failover otomatis memastikan waktu henti minimal.

6. Kesalahan Umum dan Solusinya 🛠️

Bahkan dengan rencana yang kuat, masalah bisa muncul. Memahami kesalahan umum membantu Anda menghadapinya secara efektif.

| Kesalahan | Dampak | Solusi |

|---|---|---|

| Perubahan Konfigurasi | Lingkungan berbeda, menyebabkan bug di produksi. | Gunakan alat manajemen konfigurasi otomatis untuk memastikan konsistensi. |

| Rahasia yang Dikodekan Secara Langsung | Kerentanan keamanan dan kebocoran kredensial. | Gunakan layanan manajemen rahasia. Jangan pernah menyimpan kata sandi dalam kode. |

| Titik Gagal Tunggal | Sistem menjadi down jika satu komponen gagal. | Terapkan redundansi dan mekanisme failover dalam arsitektur. |

| Hambatan Jaringan | Kinerja lambat akibat kemacetan lalu lintas. | Optimalkan topologi jaringan dan gunakan load balancer. |

| Ketergantungan yang Ketinggalan Zaman | Kerentanan keamanan dan masalah kompatibilitas. | Terapkan pemindaian otomatis dan jadwal pembaruan rutin. |

7. Pemeliharaan dan Iterasi 🔄

Proses penyebaran tidak berakhir ketika sistem mulai beroperasi. Ia memasuki siklus pemeliharaan dan perbaikan. Diagram penyebaran berfungsi sebagai dasar untuk pemantauan dan perubahan di masa depan.

Pemantauan

Pemantauan berkelanjutan memberikan visibilitas terhadap kesehatan sistem.

- Metrik: Lacak penggunaan CPU, konsumsi memori, dan lalu lintas jaringan.

- Log: Konsentrasikan log dari semua node untuk memudahkan debugging.

- Pemberitahuan: Atur ambang batas untuk pemberitahuan otomatis ketika kinerja menurun.

Pembaruan Iteratif

Perangkat lunak tidak pernah benar-benar selesai. Persyaratan berubah, dan teknologi berkembang.

- Kontrol Versi:Simpan diagram penyebaran dalam kontrol versi bersamaan dengan kode sumber.

- Dokumentasi:Perbarui diagram segera setelah terjadi perubahan infrastruktur.

- Siklus Umpan Balik:Gunakan data produksi untuk membimbing keputusan arsitektur di masa depan.

Dengan memperlakukan arsitektur penyebaran sebagai aset dinamis alih-alih dokumen statis, Anda memastikan sistem tetap kuat seiring waktu.

Pertimbangan Akhir bagi Arsitek Sistem

Bergerak dari persyaratan ke penyebaran membutuhkan pendekatan yang disiplin. Ini menuntut agar keputusan teknis selaras dengan tujuan bisnis dan realitas operasional. Diagram penyebaran adalah jembatan yang menghubungkan dunia-dunia ini.

Dengan fokus pada persyaratan yang jelas, desain fisik yang kuat, dan eksekusi yang aman, Anda membangun sistem yang handal dan mudah dipelihara. Hindari jalan pintas. Utamakan kejelasan dalam diagram Anda dan konsistensi dalam proses Anda. Pendekatan praktis ini mengurangi risiko dan memastikan teknologi melayani orang-orang yang menggunakannya.

Ingat bahwa tujuannya bukan hanya menyebarluaskan perangkat lunak, tetapi memberikan nilai. Setiap node, koneksi, dan artefak harus berkontribusi terhadap nilai tersebut. Pertahankan diagram tetap akurat, keamanan kuat, dan alur kerja efisien. Inilah jalan menuju pengiriman perangkat lunak yang berkelanjutan.