टिकाऊ सॉफ्टवेयर सिस्टम डिज़ाइन करने के लिए केवल कार्यात्मक तर्क से अधिक चाहिए; इसके लिए सुरक्षा पर आधारित आधार की आवश्यकता होती है। जब वास्तुकार इंफ्रास्ट्रक्चर को देखते हैं, तो वे UML डेप्लॉयमेंट डायग्राम का उपयोग करके हार्डवेयर, सॉफ्टवेयर और संचार मार्गों को नक्शा बनाते हैं। हालांकि, एक मानक डायग्राम आमतौर पर सुरक्षा के लिए आवश्यक महत्वपूर्ण परतों को नजरअंदाज कर देता है। डेप्लॉयमेंट मॉडल में सीधे सुरक्षा पर विचार को शामिल करने से यह सुनिश्चित होता है कि दोष डिज़ाइन चरण में पहचाने जाएं, उत्पादन चरण में नहीं।

यह मार्गदर्शिका यह जांचती है कि UML डेप्लॉयमेंट मॉडलिंग में सुरक्षा नियंत्रण, विश्वास सीमाएं और सुसंगतता की आवश्यकताओं को कैसे एम्बेड किया जाए। वास्तुकला डायग्रामों में सुरक्षा को प्राथमिक नागरिक के रूप में लेने से टीमें ऐसे सिस्टम बना सकती हैं जो धमकियों के खिलाफ शुरू से ही लचीले हों।

🏗️ डेप्लॉयमेंट लैंडस्केप को समझना

एक UML डेप्लॉयमेंट डायग्राम किसी सिस्टम की भौतिक वास्तुकला का प्रतिनिधित्व करता है। यह कलाकृतियों, नोड्स और उनके बीच के संबंधों का चित्रण करता है। सुरक्षा अनोटेशन के बिना, यह दृष्टिकोण केवल संरचनात्मक रहता है। इसे सुरक्षित बनाने के लिए, आपको घटकों को समझना होगा:

- नोड्स: ये भौतिक या आभासी गणना संसाधनों का प्रतिनिधित्व करते हैं। इनमें सर्वर, राउटर या क्लाउड इंस्टेंस शामिल हो सकते हैं।

- कलाकृतियां: ये भौतिक सूचना के टुकड़े हैं, जैसे निष्पाद्य कोड, डेटा फाइलें या लाइब्रेरियां।

- संचार मार्ग: वे नेटवर्क लिंक हैं जो नोड्स को डेटा के आदान-प्रदान की अनुमति देते हैं।

जब इन तत्वों के मॉडलिंग करते हैं, तो प्रत्येक नोड पर सुरक्षा संदर्भ को लागू करना आवश्यक है। एक सामान्य सर्वर नोड पर्याप्त नहीं है। मॉडल में सार्वजनिक अंतर्मुखी वेब सर्वर और आंतरिक डेटाबेस सर्वर के बीच अंतर करना चाहिए। इस अंतर का आधार प्रत्येक के लिए आवश्यक सुरक्षा स्थिति पर है।

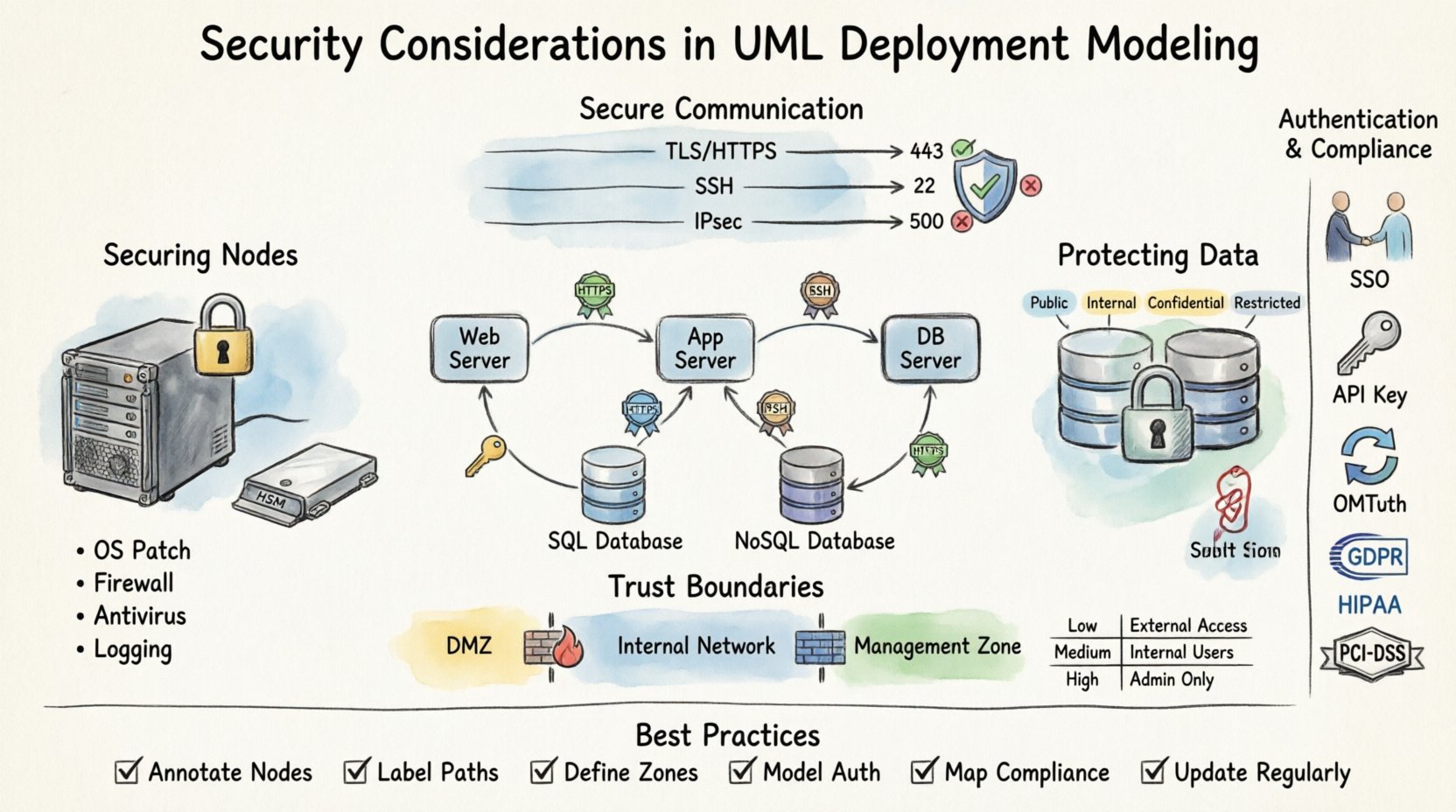

🔒 नोड्स और हार्डवेयर को सुरक्षित करना

नोड्स वे भौतिक या आभासी अंतिम बिंदु हैं जहां सॉफ्टवेयर निष्पादित होता है। सुरक्षा केंद्रित मॉडल में, प्रत्येक नोड को इसके हार्डेनिंग और पहुंच नियंत्रणों के संबंध में विशिष्ट लक्षणों की आवश्यकता होती है।

भौतिक और तार्किक नोड्स

डेप्लॉयमेंट मॉडल अक्सर भौतिक हार्डवेयर को तार्किक उदाहरणों के साथ मिला देते हैं। सुरक्षा मॉडलिंग को इन्हें अलग करना चाहिए:

- भौतिक नोड्स: ये वास्तविक हार्डवेयर जैसे सर्वर या IoT उपकरणों का प्रतिनिधित्व करते हैं। सुरक्षा पर विचार में भौतिक पहुंच नियंत्रण, बदलाव रोकने वाले उपाय और पर्यावरणीय नियंत्रण शामिल हैं।

- तार्किक नोड्स: ये आभासी मशीनों, कंटेनरों या क्लाउड फंक्शन का प्रतिनिधित्व करते हैं। यहां सुरक्षा पर विचार अलगाव, हाइपरवाइजर सुरक्षा और रनटाइम वातावरण पर केंद्रित होते हैं।

हार्डवेयर सुरक्षा मॉड्यूल (HSM)

महत्वपूर्ण सिस्टम अक्सर क्रिप्टोग्राफिक ऑपरेशन के लिए विशेष हार्डवेयर पर निर्भर करते हैं। डायग्राम में, इन्हें स्पष्ट रूप से समर्पित नोड के रूप में मॉडल किया जाना चाहिए। इससे यह उजागर होता है कि की प्रबंधन सॉफ्टवेयर मेमोरी में नहीं हो रहा है, बल्कि सुरक्षित हार्डवेयर सीमा में हो रहा है।

सर्वर हार्डेनिंग स्थिति

प्रत्येक सर्वर नोड को इसकी सुरक्षा कॉन्फ़िगरेशन के संबंध में मेटाडेटा ले जाना चाहिए। इसमें शामिल है:

- ऑपरेटिंग सिस्टम संस्करण और पैच स्तर।

- नोड पर सक्रिय फायरवॉल नियम।

- एंटीवायरस या एंडपॉइंट सुरक्षा स्थिति।

- ऑडिट ट्रेल के लिए सक्रिय लॉगिंग क्षमताएं।

इन विवरणों को अनोटेट करके, वास्तुकार सुनिश्चित कर सकते हैं कि अंतिम इंफ्रास्ट्रक्चर में कोई भी नोड अपडेट नहीं किए गए या अनिर्वचनीय छोड़ा जाए।

💾 कलाकृतियों और डेटा स्टोर्स की सुरक्षा करना

कलाकृतियाँ नोड्स पर डेप्लॉय किए गए फाइलें और घटक हैं। सभी कलाकृतियाँ समान जोखिम के प्रोफाइल के साथ नहीं आती हैं। कुछ में संवेदनशील डेटा होता है, जबकि अन्य सार्वजनिक लाइब्रेरी होती हैं। सुरक्षा मॉडलिंग में संवेदनशीलता और अखंडता की आवश्यकताओं के आधार पर इनका अंतर करना आवश्यक है।

डेटा वर्गीकरण

डेप्लॉयमेंट मॉडल के भीतर डेटा स्टोर को वर्गीकरण स्तरों के अनुसार लेबल किया जाना चाहिए। सामान्य श्रेणियाँ इस प्रकार हैं:

- सार्वजनिक:उपलब्धता के अतिरिक्त कोई सुरक्षा नियंत्रण नहीं।

- आंतरिक: संगठन नेटवर्क के भीतर ही पहुँच योग्य।

- गोपनीय: एन्क्रिप्शन और सख्त पहुँच नियंत्रण की आवश्यकता होती है।

- सीमित: नियामक सुसंगतता के अधीन अत्यधिक संवेदनशील डेटा।

स्टोर किए गए डेटा का एन्क्रिप्शन

जब डेटा स्टोर के मॉडलिंग के दौरान, आरेख में यह दर्शाना चाहिए कि डेटा स्टोर किए जाने के दौरान एन्क्रिप्ट किया गया है या नहीं। यह सुसंगतता और डेटा सुरक्षा के लिए निर्णायक है। यदि कोई नोड सीमित डेटा रखता है, तो कलाकृति स्टोरेज को एन्क्रिप्शन प्रतीक या नोट के साथ टिप्पणी करनी चाहिए।

निम्नलिखित परिदृश्यों पर विचार करें:

- डेटाबेस सर्वर: संवेदनशील क्षेत्रों के लिए पूर्ण डिस्क एन्क्रिप्शन या कॉलम-स्तरीय एन्क्रिप्शन को दर्शाना चाहिए।

- फाइल सर्वर: विशिष्ट दस्तावेज प्रकार के लिए एन्क्रिप्शन की आवश्यकता हो सकती है।

- कैश सर्वर: अक्सर सत्र टोकन रखता है; सख्त मेमोरी अलगाव की आवश्यकता होती है।

कलाकृति अखंडता

यह सुनिश्चित करना महत्वपूर्ण है कि डेप्लॉय किया गया कोड बदलाव के अधीन नहीं है। डेप्लॉयमेंट मॉडल में कलाकृति सत्यापन के तरीकों को दर्शाना चाहिए, जैसे डिजिटल हस्ताक्षर या चेकसम। इससे यह सुनिश्चित होता है कि केवल विश्वसनीय सॉफ्टवेयर नोड्स पर चलता है।

🔗 संचार मार्गों को सुरक्षित करना

नोड्स के बीच के संबंध अक्सर एक प्रणाली में सबसे कमजोर बिंदु होते हैं। इन मार्गों के माध्यम से गुजरने वाले डेटा को अवरोधन, संशोधन या सेवा अवरोध के लिए अत्यधिक लचीला होता है। डेप्लॉयमेंट आरेख में संचार के लिए उपयोग किए जाने वाले सुरक्षा प्रोटोकॉल को स्पष्ट रूप से परिभाषित करना आवश्यक है।

प्रोटोकॉल विवरण

नोड्स के बीच सामान्य रेखाएँ अस्पष्ट होती हैं। प्रत्येक लिंक में प्रोटोकॉल और सुरक्षा परत को निर्दिष्ट करना चाहिए:

- HTTPS/TLS: वेब ट्रैफिक और API कॉल के लिए आवश्यक है।

- SSH: सुरक्षित दूरस्थ प्रशासन के लिए।

- IPSec: साइट-टू-साइट टनलिंग के लिए।

- अनसीक्योर TCP: इसे बचना चाहिए और अनिवार्य होने पर जोखिम के रूप में चिह्नित किया जाना चाहिए।

पोर्ट प्रबंधन

एक नोड पर खुले पोर्ट इसकी हमले की सतह को परिभाषित करते हैं। आरेख में, प्रशासकों को यह दर्ज करना चाहिए कि कौन से पोर्ट बाहरी नेटवर्क के बजाय आंतरिक नेटवर्क के लिए खुले हैं। इससे अनावश्यक एक्सपोजर की पहचान करने में मदद मिलती है।

मुख्य विचारों में शामिल हैं:

- इनग्रेस पोर्ट: ट्रैफिक नोड में कहाँ प्रवेश करता है?

- एग्रेस पोर्ट: ट्रैफिक नोड से कहाँ छोड़ता है?

- प्रबंधन पोर्ट: प्रशासन के लिए उपयोग किए जाने वाले पोर्ट कभी भी सार्वजनिक इंटरनेट के सामने नहीं होने चाहिए।

बैंडविड्थ और दर सीमांकन

सुरक्षा में उपलब्धता भी शामिल है। सेवा के अवरोध (DoS) हमले संचार मार्गों को निशाना बनाते हैं। मॉडल में दर सीमांकन नीतियों को ध्यान में रखना चाहिए। चाहे यह हमेशा आरेख तत्व के रूप में न दिखाया जाए, लेकिन आर्किटेक्चर में ट्रैफिक बूढ़ों को कम करने वाले लोड बैलेंसर या फायरवॉल को शामिल करना चाहिए।

🛡️ विश्वास सीमाओं और क्षेत्रों को परिभाषित करना

विश्वास सीमाएं डेप्लॉयमेंट मॉडलिंग में महत्वपूर्ण हैं। वे तय करती हैं कि विश्वास कहाँ समाप्त होता है और सत्यापन कहाँ शुरू होता है। विश्वास सीमा को पार करने के लिए प्रमाणीकरण और अनुमति की आवश्यकता होती है। इन क्षेत्रों को दृश्याकरण करने से हितधारकों को समझने में मदद मिलती है कि सुरक्षा जांच कहाँ होती है।

नेटवर्क सेगमेंटेशन

नोड्स को तार्किक सुरक्षा क्षेत्रों में समूहित किया जाना चाहिए:

- DMZ (डीमिलिटराइज्ड ज़ोन): सार्वजनिक सेवाएं आंतरिक संसाधनों से अलग की गई हैं।

- आंतरिक नेटवर्क: मुख्य व्यावसायिक तर्क के लिए विश्वसनीय इंफ्रास्ट्रक्चर।

- प्रबंधन नेटवर्क: प्रशासनिक कार्यों के लिए समर्पित नेटवर्क, उपयोगकर्ता ट्रैफिक से अलग।

- क्वारंटीन क्षेत्र: सुरक्षा जोखिम के कारण अलगाव की आवश्यकता वाले प्रणालियों के लिए।

विश्वास स्तर

प्रत्येक क्षेत्र एक अलग विश्वास स्तर का प्रतिनिधित्व करता है। निम्न विश्वास वाले क्षेत्र से उच्च विश्वास वाले क्षेत्र में जाने वाले डेटा को ध्यान से जांचा जाना चाहिए। डेप्लॉयमेंट आरेख में इन सीमाओं के पार डेटा के प्रवाह और शामिल सुरक्षा गेट्स को दिखाना चाहिए।

फायरवॉल नियम

फायरवॉल इन क्षेत्रों के लिए लागू करने वाले बिंदु हैं। मॉडल में, फायरवॉल को क्षेत्रों के बीच नोड्स या गेटवे के रूप में दर्शाया जाना चाहिए। नियमों को संक्षेप में दिखाया जाना चाहिए ताकि पता चले कि कौन सी ट्रैफिक को पार करने की अनुमति है।

| क्षेत्र | विश्वास स्तर | पहुंच नियंत्रण | एन्क्रिप्शन आवश्यक है |

|---|---|---|---|

| सार्वजनिक इंटरनेट | अविश्वसनीय | केवल सफेद सूची | हाँ (TLS 1.2+) |

| DMZ | निम्न | सीमित इनग्रेस | हाँ |

| आंतरिक नेटवर्क | मध्यम | भूमिका-आधारित | वैकल्पिक (आंतरिक) |

| प्रबंधन क्षेत्र | उच्च | MFA आवश्यक है | हाँ (मजबूत) |

🆔 प्रमाणीकरण और अनुमति का मॉडलिंग

सुरक्षा केवल हार्डवेयर के बारे में नहीं है; यह यह बताने के बारे में है कि कौन और क्या संसाधनों तक पहुंच सकता है। प्रमाणीकरण (आप कौन हैं) और अनुमति (आप क्या कर सकते हैं) को इंफ्रास्ट्रक्चर के साथ-साथ मॉडल किया जाना चाहिए।

पहचान प्रदाता

केंद्रीकृत पहचान प्रबंधन को दर्शाया जाना चाहिए। यदि प्रणाली प्रमाणीकरण के लिए किसी विशिष्ट पहचान प्रदाता का उपयोग करती है, तो इस नोड को सभी निर्भर सेवाओं से जोड़ा जाना चाहिए। इससे निर्भरता और संभावित एकल विफलता के बिंदु को उजागर किया जाता है।

प्रमाणीकरण तंत्र

प्रत्येक नोड या सेवा को उस प्रमाणीकरण विधि को दर्शाना चाहिए जिसका समर्थन वह करती है:

- एकल प्रवेश (SSO): उपयोगकर्ता-मुख्य एप्लिकेशन के लिए।

- API कुंजियाँ: सेवा-सेवा संचार के लिए।

- प्रमाणपत्र: मशीन-टू-मशीन संचार के लिए।

- OAuth/OIDC: प्रतिनिधित्व अधिकृति के लिए।

अनुमति नीतियाँ

अनुमति तर्क को डिप्लॉयमेंट मॉडल नोट्स में दस्तावेज़ित किया जाना चाहिए। उदाहरण के लिए, एक डेटाबेस नोड एप्लीकेशन सर्वर से पढ़ने की अनुमति दे सकता है लेकिन लेखन की अनुमति नहीं दे सकता है। इन अनुमतियों ने डेटा फ्लो सुरक्षा को परिभाषित करती हैं।

⚖️ सुसंगतता और नियामक मैपिंग

बहुत से उद्योग सख्त नियामक ढांचे के तहत काम करते हैं। डिप्लॉयमेंट आरेखों में इन आवश्यकताओं को दर्शाना आवश्यक है ताकि कानूनी सुसंगतता सुनिश्चित हो सके। सुसंगतता के मॉडलिंग के लिए विफल रहने से आर्किटेक्चरल देनदारी और कानूनी दंड का खतरा हो सकता है।

मुख्य नियम

उद्योग के आधार पर, विशिष्ट मानक लागू होते हैं:

- GDPR: बुनियादी ढांचे के भीतर डेटा सुरक्षा और नष्ट करने के अधिकार की क्षमता की आवश्यकता होती है।

- HIPAA: स्वास्थ्य डेटा एक्सेस और स्टोरेज पर सख्त नियंत्रण की आवश्यकता होती है।

- PCI-DSS: भुगतान कार्ड डेटा के प्रबंधन और संग्रहण के तरीके को नियंत्रित करता है।

- SOC 2: सुरक्षा, उपलब्धता और प्रसंस्करण अखंडता पर ध्यान केंद्रित करता है।

डेटा स्थानीयकरण

कुछ नियमों के अनुसार डेटा को विशिष्ट भौगोलिक सीमाओं के भीतर रहना चाहिए। डिप्लॉयमेंट मॉडल में नोड्स के भौतिक स्थान को दर्शाना चाहिए। इससे यह सुनिश्चित होता है कि डेटा स्थानीय कानूनों के उल्लंघन में सीमाओं को पार न करे।

ऑडिट ट्रेल्स

सुसंगतता के लिए अक्सर लॉगिंग की आवश्यकता होती है। आरेख में यह दिखाना चाहिए कि लॉग कहाँ उत्पन्न होते हैं और कहाँ संग्रहीत किए जाते हैं। लॉग स्टोरेज नोड्स को ऑपरेशनल नोड्स से अलग होना चाहिए ताकि लॉग के बदलाव को रोका जा सके।

🐛 आरेखों में दुर्लभता की पहचान

एक अच्छी तरह से संरचित डिप्लॉयमेंट आरेख दुर्लभता की पहचान के लिए एक उपकरण के रूप में काम कर सकता है। प्रणाली को दृश्यमान बनाकर, आर्किटेक्ट्स को कोड लिखे जाने से पहले कमजोरियों को देखने में मदद मिलती है।

एकल विफलता के बिंदु

यदि एक महत्वपूर्ण नोड का कोई बैकअप या अतिरिक्त नहीं है, तो यह जोखिम का प्रतिनिधित्व करता है। आरेख में उच्च उपलब्धता वाली कॉन्फ़िगरेशन को उजागर करना चाहिए। क्लस्टरिंग और लोड बैलेंसिंग को दिखाना चाहिए ताकि लचीलापन दिखाई दे।

खुले प्रबंधन इंटरफेस

प्रबंधन इंटरफेस (जैसे SSH या RDP) हमलावरों के लिए सामान्य प्रवेश बिंदु होते हैं। यदि इन्हें आरेख में इंटरनेट के सामने खुला दिखाया गया है, तो यह एक लाल झंडा है। इन्हें बैस्टियन होस्ट या जंप बॉक्स के माध्यम से रूट किया जाना चाहिए।

अनसुरक्षित चैनल

आरेख में कोई भी रेखा जिस पर एन्क्रिप्शन नोटेशन नहीं है, एक संभावित जोखिम है। सुरक्षा समीक्षाएं इन रेखाओं पर ध्यान केंद्रित करें और एन्क्रिप्शन अपग्रेड को अनिवार्य करें।

🧠 धोखाधड़ी मॉडलिंग को एकीकृत करना

डिप्लॉयमेंट मॉडलिंग औपचारिक धोखाधड़ी मॉडलिंग की पूर्व संकेत है। जब तक इंफ्रास्ट्रक्चर का नक्शा बनाया जाता है, तब टीमें STRIDE जैसी विधियों को लागू कर सकती हैं ताकि आर्किटेक्चर के लिए विशिष्ट खतरों की पहचान की जा सके।

धोखाधड़ी श्रेणियाँ

निम्नलिखित खतरों को आरेख के तत्वों से मैप करें:

- धोखाधड़ी:क्या एक हमलावर एक नोड या उपयोगकर्ता का अभिनय कर सकता है?

- बदलाव:क्या प्रसारित या आराम करते समय डेटा को बदला जा सकता है?

- अस्वीकृति:क्या उपयोगकर्ता किए गए कार्यों को नकार सकते हैं?

- जानकारी उजागर करना:क्या संवेदनशील डेटा लॉग या मेमोरी में उजागर होता है?

- सेवा अवरोध:क्या प्रणाली को अत्यधिक भारित किया जा सकता है?

- अधिकार के उन्नयन:क्या एक उपयोगकर्ता दिए गए से अधिक पहुँच प्राप्त कर सकता है?

डेटा प्रवाह विश्लेषण

आरेख के माध्यम से डेटा प्रवाह का पता लगाएं। संवेदनशील डेटा कहाँ से उत्पन्न होता है? यह कहाँ समाप्त होता है? किन बिंदुओं पर इसका रूपांतरण होता है? प्रत्येक रूपांतरण बिंदु एक संभावित दुर्लभता है।

🔄 सुरक्षा अखंडता बनाए रखना

एक डिप्लॉयमेंट आरेख एक स्थिर दस्तावेज नहीं है। इंफ्रास्ट्रक्चर में परिवर्तन होते हैं, पैच लगाए जाते हैं, और नए सेवाएं जोड़ी जाती हैं। मॉडल को सुरक्षा अखंडता बनाए रखने के लिए विकसित होना चाहिए।

संस्करण नियंत्रण

डिप्लॉयमेंट मॉडल को कोडबेस के साथ संस्करण नियंत्रण में रखा जाना चाहिए। इससे टीमों को समय के साथ आर्किटेक्चर परिवर्तनों की तुलना करने और सुरक्षा अपडेट्स की जांच करने में सहायता मिलती है।

स्वचालित प्रमाणीकरण

आधुनिक उपकरण आरेख को सुरक्षा नीतियों के खिलाफ प्रमाणित कर सकते हैं। यदि कोई नया नोड एन्क्रिप्शन के बिना जोड़ा जाता है, तो उपकरण को इसे चिह्नित करना चाहिए। इससे यह सुनिश्चित होता है कि मॉडल सटीक और सुरक्षित बना रहे।

नियमित ऑडिट

डिप्लॉयमेंट मॉडल की नियमित समीक्षा आवश्यक है। सुरक्षा टीमों को यह सत्यापित करना चाहिए कि भौतिक इंफ्रास्ट्रक्चर तार्किक मॉडल के अनुरूप है। दोनों के बीच विचलन सुरक्षा लापता होने का कारण बनता है।

📝 उत्तम व्यवहार का सारांश

UML डिप्लॉयमेंट मॉडलिंग में सुरक्षा को एकीकृत करना एक रणनीतिक आवश्यकता है। यह सुरक्षा को एक प्रतिक्रियाशील जांच से एक सक्रिय डिजाइन तत्व में स्थानांतरित करता है। इन दिशानिर्देशों का पालन करके टीमें ऐसी आर्किटेक्चर बना सकती हैं जो डिजाइन के अनुसार सुरक्षित हों।

कार्यान्वयन के लिए मुख्य बिंदु निम्नलिखित हैं:

- नोड्स को टिप्पणी करें: हर सर्वर और उपकरण के लिए सुरक्षा स्थिति निर्धारित करें।

- पथों को लेबल करें: सभी संपर्कों पर प्रोटोकॉल और एन्क्रिप्शन निर्दिष्ट करें।

- क्षेत्रों को परिभाषित करें: विश्वास सीमाओं और विभाजन को स्पष्ट रूप से चिह्नित करें।

- प्रमाणीकरण का मॉडल बनाएं: आईडेंटिटी और पहुंच को कैसे प्रबंधित किया जाता है, इसका प्रदर्शन करें।

- संगति का नक्शा बनाएं: सुनिश्चित करें कि नियामक आवश्यकताएं दृश्यमान हों।

- नियमित रूप से अपडेट करें: नक्शे को पर्यावरण के साथ समकालीन रखें।

सुरक्षा एक निरंतर प्रक्रिया है। डिप्लॉयमेंट डायग्राम उस यात्रा का नक्शा है। स्पष्ट, सटीक और सुरक्षा-केंद्रित नक्शा यात्रा को शुरुआत से अंत तक सुरक्षित रखने में सहायता करता है।