Tworzenie oprogramowania to więcej niż tylko pisanie kodu. Chodzi o przekładanie potrzeb ludzkich na działającą rzeczywistość cyfrową. Ten proces obejmuje skomplikowaną łańcuch zdarzeń, zaczynając od początkowego iskry pomysłu i kończąc na działaniu systemu w środowisku produkcyjnym. Jednym z najważniejszych artefaktów w tej podróży jest diagram wdrożenia. To wizualne przedstawienie ukazuje architekturę sprzętu i oprogramowania, pokazując, jak komponenty wzajemnie się oddziałują w obrębie infrastruktury fizycznej.

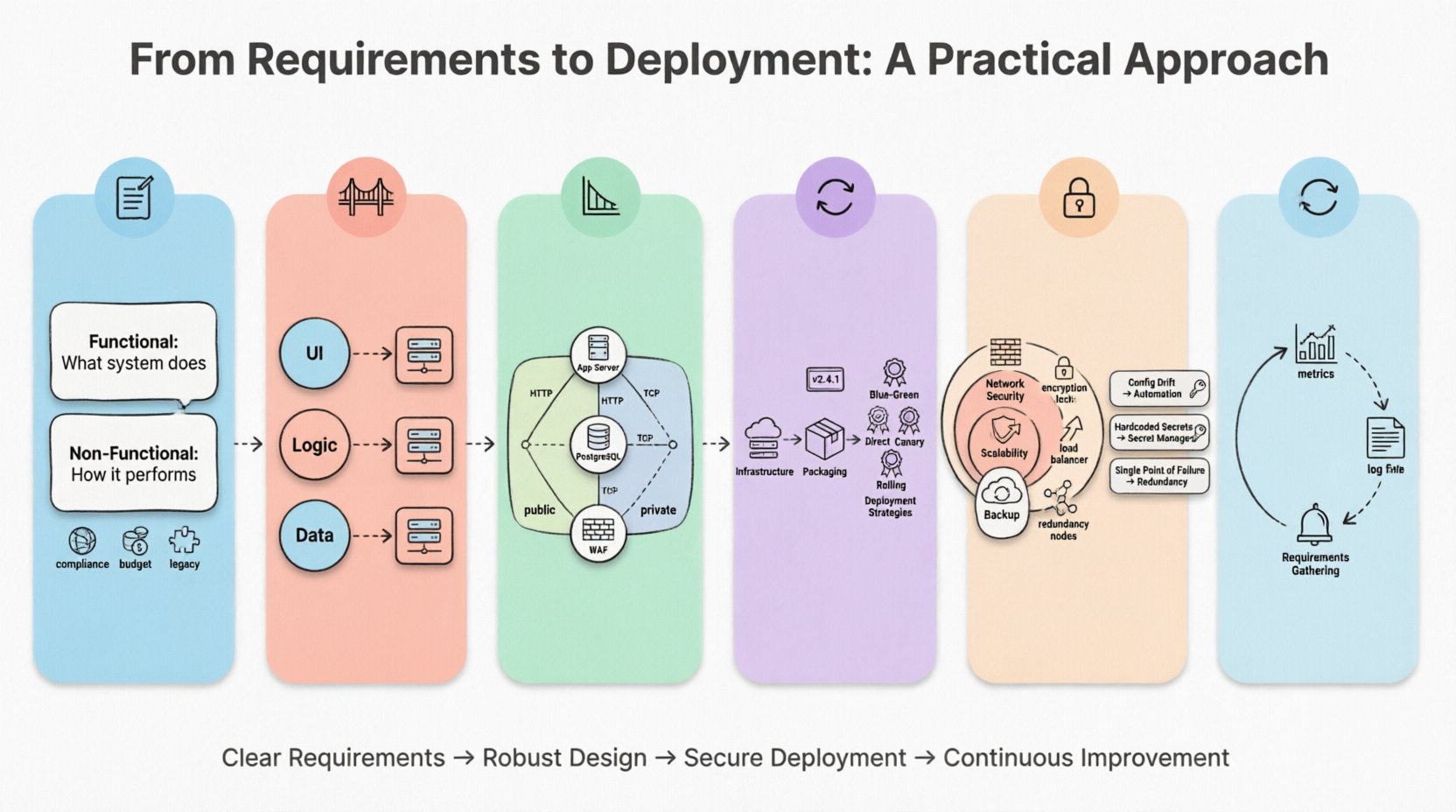

Ten przewodnik prowadzi przez praktyczne kroki wymagane do przejścia od zbierania wymagań do ostatecznego wdrożenia. Skupimy się na integralności strukturalnej systemu, zapewniając, że projekt wspiera stabilność, skalowalność i bezpieczeństwo bez zależności od konkretnych narzędzi dostawcy.

1. Zrozumienie otoczenia: zbieranie wymagań 📝

Podróż zaczyna się przed napisaniem pierwszej linii kodu lub przygotowaniem serwera. Zaczyna się od zrozumienia, czego system ma osiągnąć. Wymagania są fundamentem, na którym buduje się architekturę wdrożenia. Jeśli fundament jest słaby, konstrukcja będzie miała trudności z utrzymaniem swojej masy.

Wymagania funkcjonalne vs. niiefunkcjonalne

Podczas zbierania wymagań, istotne jest ich podział na dwa różne zbiory:

- Wymagania funkcjonalne: Opisują, co system robi. Na przykład: „System musi przetwarzać transakcje płatnicze w ciągu dwóch sekund”. To określa potrzebną moc przetwarzania.

- Wymagania niiefunkcjonalne: Opisują, jak system działa. Przykłady to dostępność, skalowalność, opóźnienie i bezpieczeństwo. To są silniki architektury wdrożenia.

Dla diagramu wdrożenia wymagania niiefunkcjonalne są kluczowe. Określają liczbę węzłów, rodzaje połączeń oraz wymagane środki nadmiarowości.

Identyfikacja ograniczeń

Każdy projekt działa w ograniczeniach. Mogą to być:

- Zgodność:Przepisy dotyczące lokalizacji danych mogą wymagać istnienia niektórych węzłów w określonych lokalizacjach geograficznych.

- Budżet:Koszt infrastruktury wpływa na wybór między maszynami wirtualnymi, sprzętem fizycznym lub środowiskami kontenerowymi.

- Integracja z systemami starszymi:Starsze systemy mogą wymagać określonych protokołów sieciowych lub fizycznej bliskości względem nowych komponentów.

Dokumentowanie tych ograniczeń na wczesnym etapie zapobiega kosztownym przebudowom w przyszłości. Określają one granice modelu wdrożenia.

2. Most między światem logicznym a fizycznym: projektowanie logiczne do fizycznego 🌉

Gdy wymagania są jasne, następnym krokiem jest przekształcenie architektury logicznej w fizyczną. To właśnie tutaj abstrakcja staje się rzeczywistą.

Widok logiczny

Widok logiczny skupia się na komponentach oprogramowania. Pokazuje moduły, biblioteki i usługi oraz sposób ich komunikacji. Odpowiada na pytanie: „Jakie części oprogramowania są potrzebne?”

Widok fizyczny

Widok fizyczny odpowiada na pytanie: „Gdzie działa to oprogramowanie?” To jest dziedzina diagramu wdrożenia. Obejmuje on mapowanie komponentów logicznych na zasoby obliczeniowe fizyczne.

Zastanów się nad poniższym procesem przekształcenia:

- Interfejs sieciowy: Przesuwa się z „modułu interfejsu użytkownika” do „węzła serwera internetowego” lub „balansera obciążenia”.

- Baza danych: Przesuwa się z „komponentu przechowywania danych” do „klastrowego serwera bazy danych”.

- Logika biznesowa: Przesuwa się z „warstwy usług” do „serwera aplikacji” lub „instancji obliczeniowej”.

To mapowanie zapewnia, że każdy artefakt oprogramowania ma wyznaczony dom w infrastrukturze. Zapobiega typowemu błędowi projektowania systemu, który nie może być uruchomiony na dostępnych zasobach sprzętowych.

3. Tworzenie diagramu wdrożenia 📐

Diagram wdrożenia to projekt dla zespołu operacyjnego. Jest jedynym źródłem prawdy co do fizycznej struktury systemu. Dobrze skonstruowany diagram zmniejsza niepewność w fazach budowy i wypuszczania.

Kluczowe elementy diagramu

Aby stworzyć kompleksowy diagram, należy uwzględnić konkretne elementy reprezentujące infrastrukturę.

- Węzły: Odnoszą się do zasobów obliczeniowych fizycznych lub wirtualnych. Przykłady to serwery, routery, zapory sieciowe lub urządzenia przechowywania danych. Każdy węzeł powinien być oznaczony jego specyfikacją (np. CPU, RAM, pamięć) w przypadku, gdy jest to istotne dla strategii wdrożenia.

- Artefakty: Są to składniki oprogramowania wdrażane w systemie. Przykłady to pliki wykonywalne, biblioteki, schematy baz danych lub skrypty konfiguracyjne. Umieszczane są wewnątrz lub na węzłach, na których się znajdują.

- Ścieżki komunikacji: Te linie pokazują, jak węzły są połączone. Należy określić używany protokół, np. HTTP, TCP/IP lub bezpieczny tunel.

- Interfejsy: Wskazują punkty wejścia i wyjścia danych. Określają, gdzie system przyjmuje dane wejściowe lub wysyła dane wyjściowe.

Hierarchia wizualna

Złożone systemy mogą szybko stać się zbyt zatłoczone. Użyj hierarchii wizualnej, aby zachować przejrzystość.

- Grupowanie: Użyj kontenerów lub pudełek do grupowania powiązanych węzłów, np. „klastrowego frontendu” lub „Centrum danych A”.

- Warstwowanie: Ułóż węzły pionowo, aby pokazać przepływ danych. Umieść węzły po stronie klienta na górze, a magazynowanie po stronie serwera na dole.

- Kodowanie kolorów: Używaj różnych kolorów dla różnych stref bezpieczeństwa (np. sieci publiczne vs. prywatne), aby podkreślić granice bezpieczeństwa.

Pamiętaj, że diagram to dokument żywy. W miarę ewolucji systemu diagram musi być aktualizowany, aby odzwierciedlać zmiany w infrastrukturze.

4. Przepływ działania: Budowa do wypuszczenia 🔄

Po zatwierdzeniu diagramu, skupienie przesuwa się na wykonanie. Jest to faza operacyjna, w której projekt staje się rzeczywistością. Przepływ pracy łączy diagram z rzeczywistym procesem wypuszczania.

Dostarczanie infrastruktury

Zanim zacznie się wdrażanie, infrastruktura musi istnieć. Ten krok obejmuje konfigurację węzłów zaznaczonych na schemacie.

- Wirtualizacja:Tworzenie maszyn wirtualnych na podstawie specyfikacji zdefiniowanych w projekcie fizycznym.

- Konfiguracja sieci:Konfiguracja podsieci, tabel routingu i reguł zapory ogniowej w celu zapewnienia bezpiecznej komunikacji między węzłami.

- Zabezpieczenie systemu:Stosowanie poprawek bezpieczeństwa i konfigurowanie kontroli dostępu przed zainstalowaniem jakiegokolwiek oprogramowania.

Pakowanie aplikacji

Oprogramowanie musi zostać przygotowane do środowiska. Obejmuje to pakowanie kodu, zależności i plików konfiguracyjnych.

- Spójność:Upewnij się, że środowisko kompilacji odpowiada środowisku wdrażania, aby uniknąć problemów typu „działa u mnie na komputerze”.

- Wersjonowanie:Każdy artefakt musi mieć unikalny identyfikator wersji w celu śledzenia zmian i umożliwienia cofnięcia zmian.

- Zarządzanie konfiguracją:Wyodrębnij wartości konfiguracji (np. hasła do bazy danych), aby można je było zmienić bez ponownego kompilowania aplikacji.

Strategie wdrażania

To, jak przenosisz kod z środowiska testowego do produkcyjnego, ma znaczenie. Różne strategie pasują do różnych profilów ryzyka.

| Strategia | Opis | Najlepsze zastosowanie |

|---|---|---|

| Bezpośrednie wdrażanie | Natychmiastowe zastępowanie starych wersji nowymi wersjami. | Niskoriskowe narzędzia wewnętrzne. |

| Niebiesko-zielona | Uruchamianie dwóch identycznych środowisk. Ruch przepływa z jednego na drugie. | Systemy produkcyjne o wysokiej dostępności. |

| Wydanie kanaryjkowe | Wydawanie dla małej grupy użytkowników, a następnie rozszerzanie. | Testowanie nowych funkcji przy użyciu rzeczywistego ruchu. |

| Aktualizacja krokowa | Aktualizacja węzłów pojedynczo lub małymi partiami. | Duże systemy rozproszone. |

Wybór odpowiedniej strategii minimalizuje czas przestoju i zmniejsza skutki potencjalnych awarii.

5. Rozważania dotyczące infrastruktury i bezpieczeństwo 🔒

Wdrażanie to nie tylko uruchomienie kodu. Chodzi o zapewnienie, że system pozostaje bezpieczny i wydajny pod obciążeniem. Bezpieczeństwo i wydajność muszą być zintegrowane z architekturą wdrażania od samego początku.

Bezpieczeństwo sieci

Branżowe zapory i grupy zabezpieczeń działają jako obrona graniczna. Diagram wdrażania powinien jasno pokazywać, gdzie znajdują się te urządzenia.

- Segmentacja: Oddziel warstwę bazy danych od warstwy aplikacji. Nie zezwalaj na bezpośredni dostęp publiczny do wrażliwych magazynów danych.

- Szyfrowanie: Określ, gdzie dane są szyfrowane. Obejmuje to dane w transmisji (między węzłami) oraz dane w spoczynku (na dyskach magazynowania).

- Kontrola dostępu: Określ, kto może uzyskać dostęp do których węzłów. Ogranicz dostęp administracyjny do bezpiecznych kanałów.

Skalowalność i wydajność

Infrastruktura musi rosnąć wraz z zapotrzebowaniem. Model wdrażania powinien uwzględniać skalowanie.

- Skalowanie poziome: Dodawanie większej liczby węzłów w celu obsłużenia wzrosłego obciążenia. Jest to zazwyczaj łatwiejsze niż skalowanie pionowe (aktualizacja jednego serwera).

- Rozdzielanie obciążenia: Rozdzielanie przychodzącego ruchu na wiele węzłów, aby zapobiec przepięciu jednego serwera.

- Buforowanie: Umieszczanie warstw buforowania między użytkownikami a bazą danych w celu zmniejszenia opóźnień i obciążenia.

Kopia zapasowa i odzyskiwanie

Nieszczęścia się zdarzają. Plan wdrażania musi zawierać mechanizmy odzyskiwania.

- Zapasy (nadmiarowość): Upewnij się, że kluczowe komponenty istnieją w wielu lokalizacjach (strefach dostępności).

- Kopie zapasowe: Zaplanuj regularne kopie zapasowe dla wszystkich magazynów danych. Okresowo testuj proces odzyskiwania.

- Przełączenie awaryjne: Zdefiniuj, co się stanie, jeśli główny węzeł ulegnie awarii. Automatyczne przełączenie awaryjne zapewnia minimalny czas przestoju.

6. Powszechnie występujące pułapki i rozwiązania 🛠️

Nawet przy solidnym planie mogą pojawić się problemy. Zrozumienie powszechnych pułapek pomaga skutecznie je przeskakiwać.

| Pułapka | Skutki | Rozwiązanie |

|---|---|---|

| Odchylenie konfiguracji | Środowiska się różnią, co powoduje błędy w środowisku produkcyjnym. | Używaj narzędzi do automatycznego zarządzania konfiguracją, aby zapewnić spójność. |

| Ukryte tajemnice w kodzie | Wady bezpieczeństwa i wycieki poświadczeń. | Używaj usług zarządzania tajemnicami. Nigdy nie przechowuj haseł w kodzie. |

| Jedno miejsce awarii | System przestaje działać, jeśli jeden komponent się zawiesi. | Zaimplementuj mechanizmy nadmiarowości i przełączania awaryjnego w architekturze. |

| Zakłócenia sieciowe | Wolna wydajność spowodowana zatorami ruchu. | Optymalizuj topologię sieci i używaj balansowania obciążenia. |

| Zapomniane zależności | Wady bezpieczeństwa i problemy z kompatybilnością. | Zaimplementuj automatyczne skanowanie i regularne harmonogramy aktualizacji. |

7. Konserwacja i iteracja 🔄

Proces wdrażania nie kończy się, gdy system wchodzi w życie. Wchodzi w cykl konserwacji i ulepszania. Diagram wdrażania stanowi podstawę do monitorowania i przyszłych zmian.

Monitorowanie

Ciągłe monitorowanie zapewnia widoczność stanu zdrowia systemu.

- Metryki:Śledź zużycie CPU, zużycie pamięci i ruch sieciowy.

- Dzienniki:Skupiaj dzienniki ze wszystkich węzłów, aby ułatwić debugowanie.

- Powiadomienia:Ustaw progi do automatycznych powiadomień, gdy wydajność spadnie.

Iteracyjne aktualizacje

Oprogramowanie nigdy naprawdę nie jest gotowe. Wymagania się zmieniają, a technologia ewoluuje.

- Kontrola wersji: Przechowuj diagram wdrożenia w kontrolie wersji razem z kodem źródłowym.

- Dokumentacja: Aktualizuj diagram natychmiast po każdej zmianie infrastruktury.

- Pętle zwrotne: Używaj danych z środowiska produkcyjnego do kształtowania przyszłych decyzji architektonicznych.

Przyjmując architekturę wdrożenia jako zasób dynamiczny, a nie statyczny dokument, zapewnicasz, że system pozostanie odporny w czasie.

Ostateczne rozważania dla architektów systemów

Przejście od wymagań do wdrożenia wymaga dyscyplinowanego podejścia. Wymaga ono, aby decyzje techniczne były zgodne z celami biznesowymi i rzeczywistościami operacyjnymi. Diagram wdrożenia jest mostem łączącym te światy.

Skupiając się na jasnych wymaganiach, solidnej fizycznej architekturze i bezpiecznym wykonaniu, budujesz systemy, które są niezawodne i łatwe w utrzymaniu. Unikaj skrótów. Uważaj na przejrzystość diagramów i spójność procesów. To praktyczne podejście zmniejsza ryzyko i zapewnia, że technologia służy ludziom, którzy ją używają.

Pamiętaj, że celem nie jest tylko wdrażanie oprogramowania, ale dostarczanie wartości. Każdy węzeł, połączenie i artefakt powinien przyczyniać się do tej wartości. Zachowaj dokładność diagramu, silną ochronę i skuteczny przepływ pracy. To droga do zrównoważonego dostarczania oprogramowania.