Projektowanie odpornych systemów oprogramowania wymaga więcej niż tylko logiki funkcjonalnej; wymaga fundamentu opartego na bezpieczeństwie. Gdy architekci wizualizują infrastrukturę, wykorzystują diagramy wdrożenia UML w celu zaznaczenia sprzętu, oprogramowania i ścieżek komunikacyjnych. Jednak standardowy diagram często pomija kluczowe warstwy bezpieczeństwa niezbędne do ochrony. Integracja rozważań dotyczących bezpieczeństwa bezpośrednio do modelu wdrożenia zapewnia, że wady bezpieczeństwa są wykrywane w fazie projektowania, a nie w trakcie działania systemu.

Ten przewodnik omawia sposób włączania kontrolek bezpieczeństwa, granic zaufania oraz wymagań zgodności do modelowania wdrożenia UML. Traktując bezpieczeństwo jako element pierwszorzędny w diagramach architektonicznych, zespoły mogą tworzyć systemy odpornościowe na zagrożenia od samego początku.

🏗️ Zrozumienie środowiska wdrożenia

Diagram wdrożenia UML reprezentuje architekturę fizyczną systemu. Ilustruje artefakty, węzły oraz połączenia między nimi. Bez dodatków bezpieczeństwa ten widok pozostaje wyłącznie strukturalny. Aby uczynić go bezpiecznym, należy zrozumieć jego składniki:

- Węzły: Odnoszą się do zasobów obliczeniowych fizycznych lub wirtualnych. Mogą to być serwery, routery lub instancje chmury.

- Artefakty: Są to fizyczne fragmenty informacji, takie jak kod wykonywalny, pliki danych lub biblioteki.

- Ścieżki komunikacyjne: Połączenia sieciowe umożliwiające wymianę danych między węzłami.

Podczas modelowania tych elementów, do każdego węzła musi zostać zastosowany kontekst bezpieczeństwa. Ogólny węzeł serwera jest niewystarczający. Model powinien rozróżniać między serwerem internetowym a wewnętrznym serwerem baz danych. Różnica polega na poziomie bezpieczeństwa wymaganym dla każdego z nich.

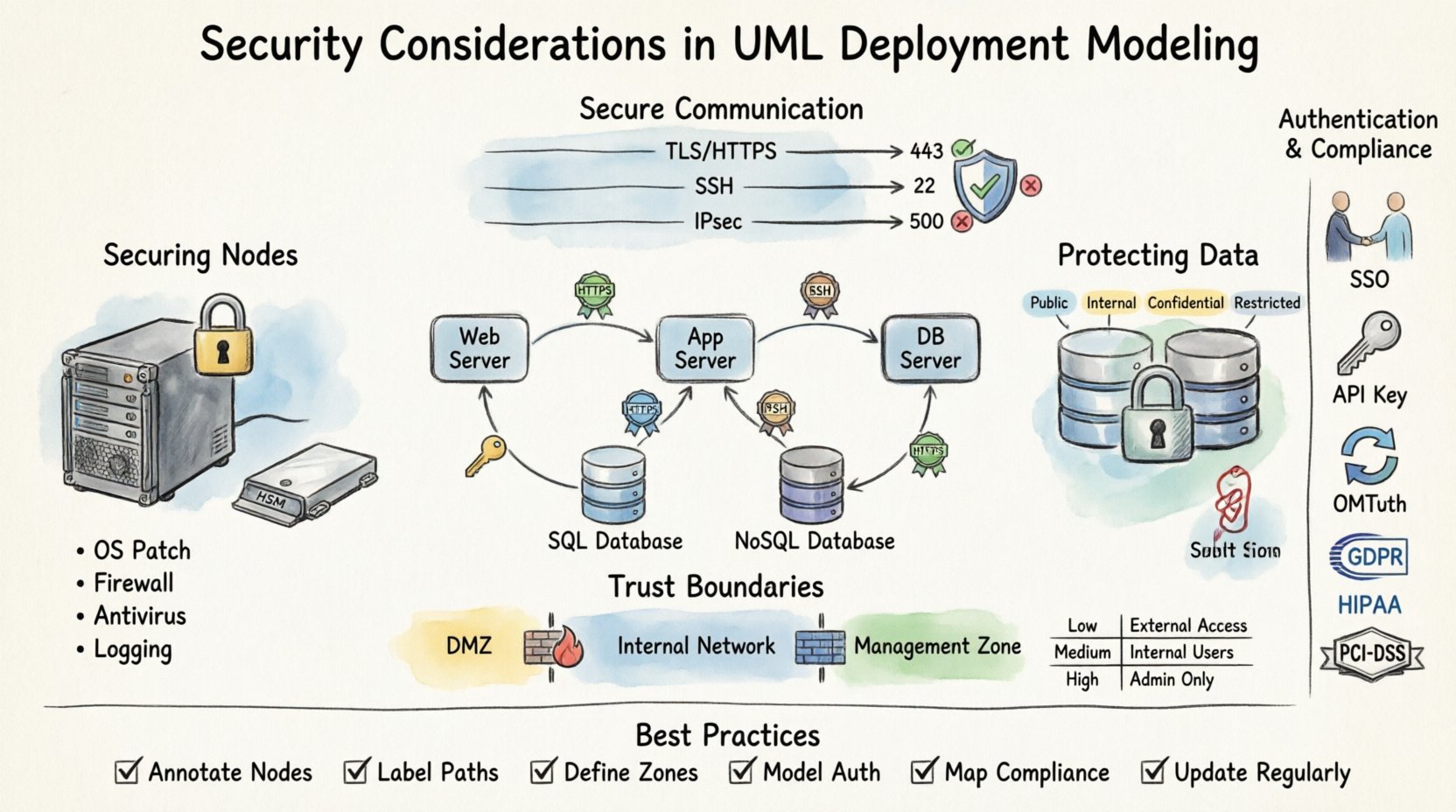

🔒 Bezpieczeństwo węzłów i sprzętu

Węzły to fizyczne lub wirtualne punkty końcowe, w których wykonywane jest oprogramowanie. W modelu skupionym na bezpieczeństwie każdy węzeł wymaga określonych atrybutów dotyczących jego zabezpieczenia i kontroli dostępu.

Węzły fizyczne i logiczne

Modele wdrożenia często łączą sprzęt fizyczny z instancjami logicznymi. Modelowanie bezpieczeństwa musi je rozdzielać:

- Węzły fizyczne: Odnoszą się do rzeczywistego sprzętu, takiego jak serwery lub urządzenia IoT. Rozważania dotyczące bezpieczeństwa obejmują kontrole dostępu fizycznego, ochronę przed modyfikacją i kontrole środowiskowe.

- Węzły logiczne: Odnoszą się do maszyn wirtualnych, kontenerów lub funkcji chmury. Tutaj bezpieczeństwo skupia się na izolacji, bezpieczeństwie hipervisorów i środowiskach uruchomieniowych.

Moduły bezpieczeństwa sprzętowego (HSM)

Systemy krytyczne często polegają na specjalistycznym sprzęcie do operacji kryptograficznych. W diagramie powinny one być jawnie modelowane jako dedykowane węzły. W ten sposób podkreśla się, że zarządzanie kluczami nie odbywa się w pamięci oprogramowania, lecz w bezpiecznym granicy sprzętowej.

Stan zabezpieczenia serwera

Każdy węzeł serwera powinien zawierać metadane dotyczące jego konfiguracji bezpieczeństwa. Obejmuje to:

- Wersja systemu operacyjnego i poziom aktualizacji.

- Aktywne zasady zapory ogniowej na węźle.

- Status antywirusowy lub ochrony punktu końcowego.

- Włączone możliwości rejestrowania do śledzenia działań.

Poprzez dodanie tych szczegółów architekci mogą zapewnić, że żaden węzeł nie zostanie pozostawiony bez aktualizacji ani bez nadzoru w końcowej infrastrukturze.

💾 Ochrona artefaktów i magazynów danych

Artefakty to pliki i składniki wdrażane na węzłach. Nie wszystkie artefakty mają takie same profile ryzyka. Niektóre zawierają poufne dane, inne zaś to publiczne biblioteki. Modelowanie bezpieczeństwa wymaga rozróżniania tych artefaktów pod kątem wrażliwości i wymagań integralności.

Klasyfikacja danych

Magazyny danych w modelu wdrażania muszą być oznaczone według poziomów klasyfikacji. Powszechne kategorie to:

- Publiczne: Brak kontrolek bezpieczeństwa poza dostępnością.

- Wewnętrzne: Dostępne wyłącznie w sieci organizacji.

- Poufne: Wymaga szyfrowania i ściślego kontroli dostępu.

- Ograniczone: Dane o wysokim stopniu poufności podlegające zgodzie z przepisami.

Szyfrowanie w spoczynku

Podczas modelowania magazynów danych diagram powinien wskazywać, czy dane są szyfrowane podczas przechowywania. Jest to kluczowe dla zgodności i ochrony danych. Jeśli węzeł przechowuje dane ograniczone, przechowywanie artefaktów powinno być oznaczone symbolem szyfrowania lub notatką.

Zastanów się nad następującymi scenariuszami:

- Serwer bazy danych: Powinien wskazywać szyfrowanie całego dysku lub szyfrowanie na poziomie kolumn dla wrażliwych pól.

- Serwer plików: Może wymagać szyfrowania dla określonych typów dokumentów.

- Serwer pamięci podręcznej: Często przechowuje tokeny sesji; wymaga ściślego izolowania pamięci.

Integralność artefaktów

Zapewnienie, że wdrożony kod nie został zmodyfikowany, jest kluczowe. Modele wdrażania powinny odzwierciedlać mechanizmy weryfikacji artefaktów, takie jak podpisy cyfrowe lub sumy kontrolne. Zapewnia to, że na węzłach działa tylko zaufane oprogramowanie.

🔗 Bezpieczne ścieżki komunikacji

Połączenia między węzłami często stanowią najbardziej słaby element systemu. Dane przemieszczające się tymi ścieżkami są podatne na podsłuch, modyfikację lub atak typu „odmowa usługi”. Diagram wdrażania musi jasno określić protokoły bezpieczeństwa stosowane do komunikacji.

Określenie protokołu

Ogólne linie między węzłami są niejasne. Każde połączenie powinno określać protokół i warstwę bezpieczeństwa:

- HTTPS/TLS: Wymagane dla ruchu internetowego i wywołań interfejsów API.

- SSH: Do bezpiecznej administracji zdalnej.

- IPSec: Do tunelowania między lokacjami.

- Niezaszyfrowany TCP: Powinien być unikany i oznaczony jako ryzyko, jeśli nie da się go uniknąć.

Zarządzanie portami

Otwarte porty na węźle definiują jego powierzchnię ataku. Na schemacie administratorzy powinni dokumentować, które porty są narażone na sieci zewnętrzne w porównaniu do sieci wewnętrznych. Pomaga to w identyfikowaniu niepotrzebnej narażoności.

Kluczowe kwestie to:

- Porty przychodzące:Gdzie ruch wchodzi do węzła?

- Porty wychodzące:Gdzie ruch opuszcza węzeł?

- Porty zarządzania:Porty używane do administracji nigdy nie powinny być narażone na internet publiczny.

Przepustowość i ograniczanie szybkości

Bezpieczeństwo obejmuje również dostępność. Ataki typu DoS celują w ścieżki komunikacyjne. Model powinien uwzględniać polityki ograniczania szybkości. Choć nie zawsze są one przedstawiane jako element schematu, architektura powinna uwzględniać balansery obciążenia lub zapory, które zmniejszają skuteczność fal ruchu.

🛡️ Określanie granic zaufania i stref

Granice zaufania są kluczowe w modelowaniu wdrażania. Określają one, gdzie kończy się zaufanie, a zaczyna weryfikacja. Przekroczenie granicy zaufania wymaga uwierzytelnienia i autoryzacji. Wizualizacja tych stref pomaga stakeholderom zrozumieć, gdzie odbywają się sprawdzenia bezpieczeństwa.

Segmentacja sieci

Węzły powinny być grupowane w logiczne strefy bezpieczeństwa:

- DMZ (strefa demilitaryzowana):Usługi dostępne z zewnątrz izolowane od zasobów wewnętrznych.

- Sieć wewnętrzna:Zaufana infrastruktura dla kluczowych elementów logiki biznesowej.

- Sieć zarządzania:Wydzielona sieć dla zadań administracyjnych, oddzielona od ruchu użytkowników.

- Strefa kwarantanny: Dla systemów wymagających izolacji z powodu ryzyka bezpieczeństwa.

Poziomy zaufania

Każda strefa reprezentuje inny poziom zaufania. Dane przechodzące z niskiego poziomu zaufania do wysokiego muszą być dokładnie sprawdzone. Schemat wdrażania powinien pokazywać przepływ danych przez te granice oraz zaangażowane bramki bezpieczeństwa.

Zasady zapory

Branżowe zapory są punktami stosowania tych stref. W modelu zapory powinny być przedstawione jako węzły lub bramy między strefami. Zasady powinny być podsumowane w celu pokazania, jaki ruch jest dozwolony do przepuszczenia.

| Strefa | Poziom zaufania | Kontrola dostępu | Wymagana szyfrowanie |

|---|---|---|---|

| Publiczny Internet | Nieufny | Tylko lista dozwolonych | Tak (TLS 1.2+) |

| DMZ | Niski | Ograniczony dostęp wejściowy | Tak |

| Sieć wewnętrzna | Średni | Oparte na rolach | Opcjonalne (wewnętrzne) |

| Strefa zarządzania | Wysoki | Wymagane MFA | Tak (silne) |

🆔 Modelowanie uwierzytelniania i autoryzacji

Bezpieczeństwo to nie tylko o sprzęcie; chodzi o to, kto i co może uzyskać dostęp do zasobów. Uwierzytelnianie (kto jesteś) i autoryzacja (co możesz zrobić) muszą być modelowane razem z infrastrukturą.

Dostawcy tożsamości

Powinna być przedstawiona centralna zarządzanie tożsamością. Jeśli system używa określonego dostawcy tożsamości do uwierzytelniania, ten węzeł powinien być połączony ze wszystkimi usługami zależnymi. To podkreśla zależność i potencjalny punkt jednokrotnego awarii.

Mechanizmy uwierzytelniania

Każdy węzeł lub usługa powinien wskazywać metodę uwierzytelniania, którą obsługuje:

- Jednokrotne logowanie (SSO): Dla aplikacji skierowanych do użytkownika.

- Klucze API: Do komunikacji między usługami.

- Certyfikaty: Do komunikacji maszyna-maszyna.

- OAuth/OIDC: Do upoważnienia delegowanego.

Zasady autoryzacji

Logika autoryzacji powinna być zapisana w notatkach do modelu wdrożenia. Na przykład węzeł bazy danych może zezwalać na dostęp do odczytu z serwera aplikacji, ale zaprzeczać dostępowi do zapisu. Te uprawnienia definiują bezpieczeństwo przepływu danych.

⚖️ Zgodność i mapowanie regulacyjne

Wiele branż działa w ściśle określonych ramach regulacyjnych. Diagramy wdrożenia muszą odzwierciedlać te wymagania, aby zapewnić zgodność prawno. Niezamodelowanie zgodności może prowadzić do długów architektonicznych i kar prawnych.

Kluczowe przepisy

W zależności od branży stosowane są konkretne standardy:

- RODO: Wymaga ochrony danych oraz możliwości usunięcia danych w ramach infrastruktury.

- HIPAA: Wymaga ścisłych kontroli dostępu do danych medycznych i ich przechowywania.

- PCI-DSS: Steruje sposobem obsługi i przechowywania danych kart płatniczych.

- SOC 2: Skupia się na bezpieczeństwie, dostępności i integralności przetwarzania.

Miejsce przechowywania danych

Niektóre przepisy wymagają, aby dane pozostawały w określonych granicach geograficznych. Model wdrożenia powinien wskazywać fizyczne położenie węzłów. Zapewnia to, że dane nie przekraczają granic wbrew lokalnym przepisom.

Ślady audytu

Zgodność często wymaga rejestrowania. Diagram powinien pokazywać, gdzie są generowane logi i gdzie są przechowywane. Węzły przechowywania logów muszą być oddzielone od węzłów operacyjnych, aby zapobiec fałszowaniu logów.

🐛 Identyfikacja wad w diagramach

Dobrze skonstruowany diagram wdrożenia może służyć jako narzędzie do identyfikacji wad. Wizualizując system, architekci mogą wykryć słabości jeszcze przed napisaniem kodu.

Jednostki jednoznaczne

Jeśli krytyczny węzeł nie ma kopii zapasowej ani nadmiarowości, stanowi to ryzyko. Diagram powinien wyróżniać konfiguracje o wysokiej dostępności. Klastrowanie i równoważenie obciążenia powinny być widoczne, aby pokazać odporność systemu.

Otwarte interfejsy zarządzania

Interfejsy zarządzania (takie jak SSH lub RDP) są powszechnymi punktami wejścia dla atakujących. Jeśli w diagramie są one widoczne w sieci internetowej, jest to czerwony sygnał. Powinny one być kierowane przez hosta bastionowy lub maszynę przejściową.

Kanały niezaszyfrowane

Każda linia na diagramie bez oznaczenia szyfrowania to potencjalne ryzyko. Weryfikacje bezpieczeństwa powinny skupiać się na tych liniach i wymagać ulepszeń szyfrowania.

🧠 Integracja modelowania zagrożeń

Modelowanie wdrażania to wstęp do formalnego modelowania zagrożeń. Po zmapowaniu infrastruktury zespoły mogą zastosować metodyki takie jak STRIDE, aby zidentyfikować zagrożenia specyficzne dla architektury.

Kategorie zagrożeń

Przyporządkuj następujące zagrożenia do elementów diagramu:

- Podrobienie:Czy atakujący może podszywać się pod węzeł lub użytkownika?

- Zmiany nieautoryzowane:Czy dane w tranzycji lub w spoczynku mogą zostać zmienione?

- Odmowa odpowiedzialności:Czy użytkownicy mogą zaprzeczać podjętym działaniom?

- Ujawnienie informacji:Czy wrażliwe dane są ujawnione w dziennikach lub pamięci?

- Odmowa usługi:Czy system może zostać przesłonięty?

- Zwiększenie uprawnień:Czy użytkownik może uzyskać wyższy dostęp niż przyznany?

Analiza przepływu danych

Śledź przepływ danych na diagramie. Skąd pochodzi wrażliwa data? Gdzie się kończy? W których punktach jest przekształcana? Każdy punkt przekształcenia to potencjalna luka bezpieczeństwa.

🔄 Utrzymywanie integralności bezpieczeństwa

Diagram wdrażania nie jest dokumentem statycznym. Zmienia się infrastruktura, stosowane są poprawki, dodawane są nowe usługi. Model musi ewoluować, aby zachować integralność bezpieczeństwa.

Kontrola wersji

Modele wdrażania powinny być wersjonowane razem z kodem źródłowym. Pozwala to zespołom porównywać zmiany architektury w czasie i audytować aktualizacje bezpieczeństwa.

Weryfikacja automatyczna

Nowoczesne narzędzia mogą weryfikować diagram pod kątem zasad bezpieczeństwa. Jeśli do diagramu dodany zostanie nowy węzeł bez szyfrowania, narzędzie powinno go zasygnalizować. Zapewnia to, że model pozostaje dokładny i bezpieczny.

Regularne audyty

Regularne przeglądy modelu wdrażania są konieczne. Zespoły bezpieczeństwa powinny sprawdzać, czy infrastruktura fizyczna odpowiada modelowi logicznemu. Odchylenie między nimi tworzy luki bezpieczeństwa.

📝 Podsumowanie najlepszych praktyk

Zintegrowanie bezpieczeństwa w modelowaniu wdrażania UML to wymóg strategiczny. Przesuwa bezpieczeństwo z reaktywnej kontroli na element projektowy. Przestrzegając tych wytycznych, zespoły mogą tworzyć architektury zaprojektowane z myślą o bezpieczeństwie.

Kluczowe wnioski dotyczące wdrożenia to:

- Oznacz węzły:Zdefiniuj stan bezpieczeństwa dla każdego serwera i urządzenia.

- Oznacz ścieżki:Określ protokoły i szyfrowanie na wszystkich połączeniach.

- Zdefiniuj strefy:Jasno zaznacz granice zaufania i segmentację.

- Model uwierzytelniania:Pokaż, jak zarządzane są tożsamości i dostęp.

- Zmapuj zgodność:Upewnij się, że wymagania regulacyjne są widoczne.

- Regularnie aktualizuj:Utrzymuj diagram zsynchronizowany z środowiskiem.

Bezpieczeństwo to ciągły proces. Diagram wdrożenia to mapa tej podróży. Jasna, dokładna i skupiona na bezpieczeństwie mapa zapewnia, że podróż pozostaje bezpieczna od początku do końca.