Diagram wdrożenia pełni rolę architektonicznego projektu dla infrastruktury oprogramowania. Wizualizuje, jak artefakty oprogramowania są fizycznie realizowane na węzłach sprzętowych w systemie. Bez dokładnych adnotacji ten diagram staje się jedynie szkicem, a nie funkcjonalnym dokumentem dla inżynierów i zespołów operacyjnych. Jasność na tych diagramach zmniejsza niepewność w fazie wdrażania i zapobiega kosztownym błędom w środowiskach produkcyjnych. Ten przewodnik omawia kluczowe elementy, które należy oznaczyć, aby zapewnić, że diagram wdrożenia jest wykonalny, dokładny i utrzymywalny w czasie.

Zrozumienie adnotacji węzłów 🖥️

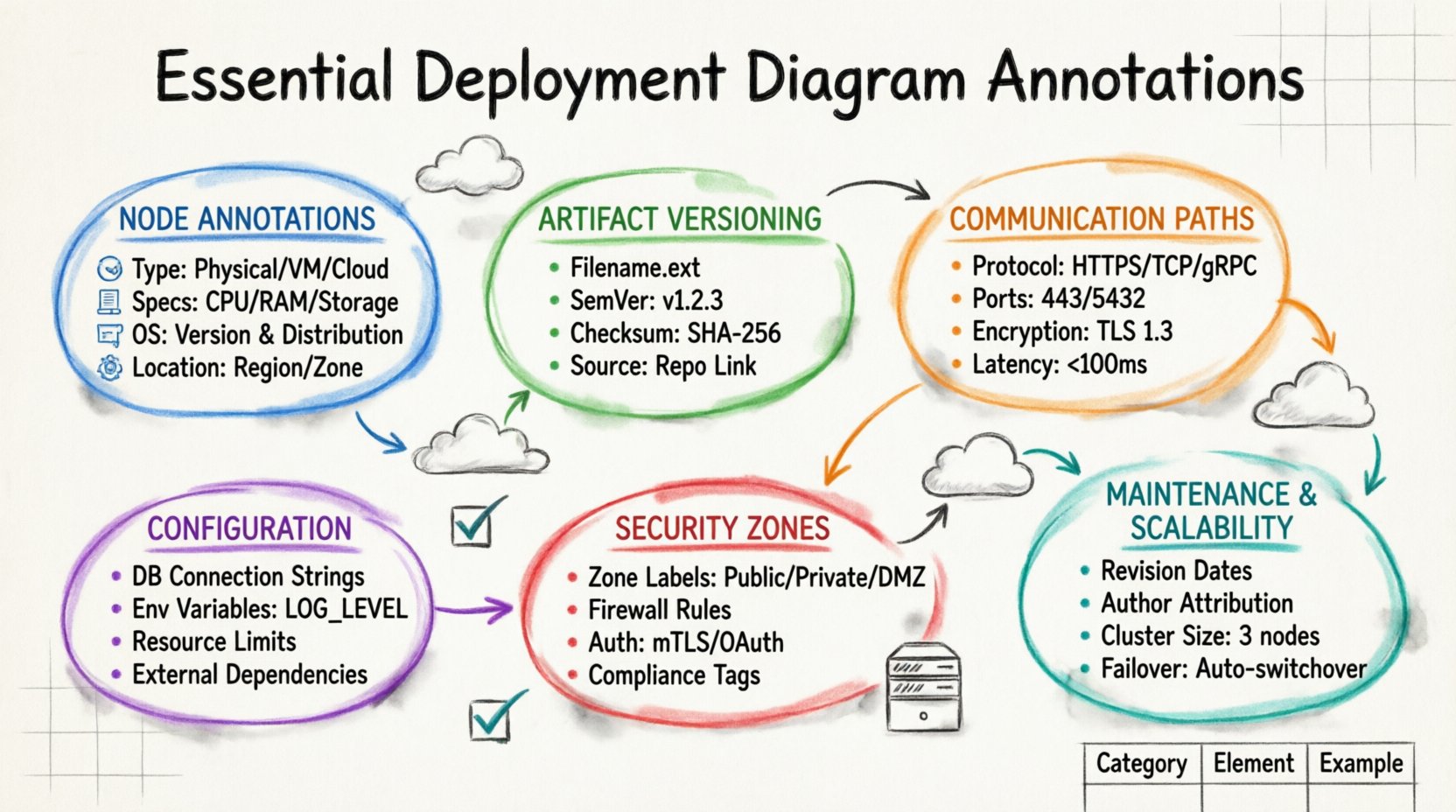

Podstawą każdego diagramu wdrożenia jest węzeł. Węzły reprezentują zasoby obliczeniowe fizyczne lub wirtualne, na których znajdują się składniki oprogramowania. Węzeł bez odpowiednich adnotacji jest niemożliwy do odróżnienia od innych elementów sprzętu, co uniemożliwia poprawne skonfigurowanie środowiska. Podczas adnotowania węzłów należy określić typ zasobu, który reprezentuje. Obejmuje to rozróżnianie między serwerami fizycznymi, maszynami wirtualnymi, instancjami chmury lub specjalizowanymi urządzeniami, takimi jak balansery obciążenia i routery.

Zastanów się nad następującymi kluczowymi szczegółami, które należy oznaczyć dla każdego węzła:

- Typ węzła:Jasno oznacz, czy węzeł to maszyna fizyczna, host kontenerów czy instancja chmury.

- Specyfikacja sprzętu:Uwzględnij liczbę rdzeni procesora, pojemność pamięci RAM oraz typ magazynowania (SSD vs. HDD), jeśli wydajność jest ograniczeniem.

- System operacyjny:Określ wersję i dystrybucję systemu operacyjnego, ponieważ ma to wpływ na zgodność oprogramowania i aktualizacje bezpieczeństwa.

- Lokalizacja:Wskazuje lokalizację fizyczną lub logiczną, np. konkretny centrum danych, region lub strefa dostępności.

Na przykład węzeł oznaczony jedynie jako „Serwer” nie ma żadnej wartości. Węzeł oznaczony jako „Serwer aplikacji (Ubuntu 22.04 LTS, 8 vCPU, 32GB RAM, us-east-1)” zapewnia niezbędną kontekst dla zespołu DevOps, aby przygotować infrastrukturę. Takie poziom szczegółowości zapewnia, że proces wdrażania jest zgodny z wymaganiami architektonicznymi i unika problemów z kompatybilnością podczas działania.

Identyfikacja artefaktów i ich wersjonowanie 📦

Artefakty to reprezentacje fizyczne składników oprogramowania, takich jak pliki wykonywalne, biblioteki, pliki konfiguracyjne i kontenery. Każdy artefakt musi być powiązany z konkretnym węzłem, a to połączenie wymaga adnotacji. Bez tego diagram nie przekazuje informacji o tym, co faktycznie jest wdrażane w infrastrukturę. Adnotacja artefaktu powinna zawierać nazwę pliku, numer wersji oraz sumę kontrolną lub skrót, aby zweryfikować integralność.

Podczas dokumentowania artefaktów upewnij się, że dostępne są następujące informacje:

- Nazwa pliku:Dokładna nazwa pliku do wdrożenia, wraz z rozszerzeniami.

- Numer wersji:Wersjonowanie semantyczne (np. v1.2.3) pozwala zespołom śledzić zmiany i cofnąć wersję, jeśli to konieczne.

- Suma kontrolna:Skrót kryptograficzny zapewnia, że plik nie został uszkodzony ani zmodyfikowany podczas przesyłania.

- Repozytorium źródłowe:Link do repozytorium, w którym został skompilowany artefakt, aby ułatwić śledzenie jego pochodzenia.

Wyobraź sobie sytuację, w której wdrożenie się nie powiedzieło, ponieważ użyto nieprawidłowej wersji biblioteki. Jeśli diagram jasno oznaczył „LibraryA-v2.0.1 (sha256:abc123…)”, inżynier mógłby natychmiast zweryfikować, czy artefakt na węźle odpowiada specyfikacji. Taki poziom szczegółowości jest kluczowy dla śladów audytowych i wymogów zgodności w regulowanych branżach.

Ścieżki komunikacji i protokoły 📡

Węzły nie istnieją izolowane; komunikują się przez sieci. Linie łączące węzły reprezentują ścieżki komunikacji, a te linie wymagają solidnych adnotacji, aby określić sposób przepływu danych między składnikami. Prosta linia jest niewystarczająca. Należy określić protokół, numery portów oraz stan szyfrowania połączenia.

Kluczowe adnotacje dla ścieżek komunikacji obejmują:

- Protokół: Zdefiniuj standard komunikacji, np. HTTP, HTTPS, TCP, UDP lub gRPC.

- Numery portów: Określ porty źródłowe i docelowe, aby uniknąć konfliktów i zapewnić poprawność reguł zapory.

- Szyfrowanie: Wskaż, czy ruch jest szyfrowany (TLS/SSL) czy przesyłany w postaci zwykłego tekstu.

- Ograniczenia opóźnienia: Jeśli ścieżka ma ścisłe wymagania czasowe, oznacz maksymalne dozwolone opóźnienie.

Na przykład połączenie między serwerem internetowym a serwerem baz danych musi być oznaczone jako „Port TCP 5432, Zaszyfrowane (TLS 1.3)”. Bez numeru portu zespół konfigurujący zaporę musiałby zgadywać, co prowadzi do zablokowania ruchu. Bez informacji o stanie szyfrowania zespół bezpieczeństwa mógłby pominąć lukę bezpieczeństwa. Te oznaczenia zamykają lukę między projektem a implementacją.

Parametry konfiguracji i zmienne środowiskowe ⚙️

Zachowanie oprogramowania często zależy od parametrów konfiguracji i zmiennych środowiskowych. Te ustawienia określają, jak aplikacja zachowuje się w konkretnym środowisku. Diagram wdrożenia to idealne miejsce do zapisania tych statycznych konfiguracji, aby infrastruktura odpowiadała oczekiwaniom aplikacji. Oznaczanie szczegółów konfiguracji zapobiega zjawisku „działa u mnie na komputerze”.

Uwzględnij następujące oznaczenia konfiguracji:

- Ciągi połączeń z bazą danych: Oznacz hosta, nazwę bazy danych oraz metodę uwierzytelniania (hasła nie włączaj).

- Zmienne środowiskowe: Wymień kluczowe zmienne, takie jak LOG_LEVEL, CACHE_TTL lub FEATURE_FLAGS.

- Ograniczenia zasobów: Określ limity pamięci lub kwoty CPU przypisane do węzła lub kontenera.

- Zależności zewnętrzne: Zanotuj adresy URL lub punkty końcowe usług zewnętrznych, na których opiera się węzeł.

Rozważ architekturę mikroserwisów, w której jeden serwis zależy od zewnętrznego bramy płatności. Jeśli diagram nie zawiera oznaczenia adresu URL bramy i wymaganego prefiksu klucza API, skrypt wdrażania może niepowodzenieć się cicho lub użyć domyślnego punktu końcowego. Oznaczanie tych parametrów zapewnia spójne skonfigurowanie środowiska w środowiskach deweloperskim, testowym i produkcyjnym.

Strefy bezpieczeństwa i oznaczenia granic 🔒

Bezpieczeństwo to niepodważalny aspekt nowoczesnej architektury. Diagramy wdrażania często wizualizują granice bezpieczeństwa, takie jak zapory, DMZ i zaufane strefy. Te granice muszą być jasno oznaczone, aby określić, które węzły są narażone na publiczny internet, a które są ograniczone do sieci wewnętrznej. Nieoznaczenie stref bezpieczeństwa może prowadzić do przypadkowego ujawnienia wrażliwych usług wewnętrznych.

Kluczowe oznaczenia bezpieczeństwa obejmują:

- Nazwy stref: Oznacz obszary takie jak „Strefa publiczna”, „Strefa prywatna” lub „Strefa zarządzania”.

- Zasady zapory: Wskaż, jaki ruch jest dozwolony lub zabroniony między strefami.

- Metody uwierzytelniania: Określ, jak węzły uwierzytelniają się wzajemnie (np. mTLS, tokeny OAuth).

- Tagi zgodności: Zaznacz węzły obsługujące poufne dane i wymagające określonych standardów zgodności.

Diagram bez oznaczeń bezpieczeństwa to obciążenie. Na przykład, jeśli węzeł bazy danych jest narysowany obok serwera internetowego bez oznaczenia granicy zapory, inżynier może założyć, że znajdują się w tym samym segmencie sieciowym. Takie założenie może prowadzić do naruszenia bezpieczeństwa. Jasne oznaczenie obwodu zapewnia, że inżynierowie sieci zastosują odpowiednie zasady segmentacji.

Utrzymywanie dokładności diagramu 🔄

Diagram wdrażania to dokument dynamiczny. W miarę rozwoju infrastruktury diagram musi być aktualizowany w celu odzwierciedlenia zmian. Oznaczenia powinny zawierać wersję lub historię zmian, aby śledzić, kiedy konkretne elementy zostały zmienione. Pomaga to zespołom zrozumieć ewolucję systemu i diagnozować problemy wynikające z odchylenia konfiguracji.

Najlepsze praktyki utrzymywania oznaczeń obejmują:

- Daty aktualizacji: Dodaj datę do każdej istotnej zmiany oznaczenia.

- Przypisanie autora: Zaznacz, kto dokonał zmiany, dla odpowiedzialności.

- Dziennik zmian: Utrzymuj osobny dziennik powiązany z diagramem, który wyjaśnia przyczynę zmiany.

- Znaczniki przestarzałości: Jasno oznacz składniki przeznaczone do usunięcia, aby zapobiec przypadkowemu ponownemu wykorzystaniu.

Gdy do klastra dodawany jest nowy serwer, diagram powinien być aktualizowany natychmiast. Jeśli brakuje oznaczenia dla nowego węzła, przyszli inżynierowie mogą nie znać jego roli, co prowadzi do nieprawidłowej konfiguracji. Regularne aktualizacje zapewniają, że diagram pozostaje wiarygodnym źródłem prawdy przez cały cykl życia oprogramowania.

Kompletna tabela odniesień do oznaczeń 📊

Aby ułatwić szybkie odnalezienie niezbędnych szczegółów, poniższa tabela podsumowuje istotne oznaczenia podzielone według ich funkcji w diagramie wdrażania.

| Kategoria | Element oznaczenia | Cel | Przykładowa wartość |

|---|---|---|---|

| Węzeł | Typ | Określ rolę sprzętu | Balanser obciążenia |

| Węzeł | System operacyjny | Określ zgodność | Jądro Linux 5.10 |

| Artefakt | Wersja | Śledź wydania | w3.5.1 |

| Artifact | Suma kontrolna | Weryfikuj integralność | SHA-256: a1b2c3… |

| Połączenie | Protokół | Zdefiniuj komunikację | HTTPS |

| Połączenie | Port | Skonfiguruj sieć | 443 |

| Konfiguracja | Środowisko | Ustaw zachowanie w czasie działania | DB_HOST=wewnętrzny |

| Bezpieczeństwo | Strefa | Zdefiniuj granice | DMZ |

Skutki braku adnotacji ⚠️

Brak tych adnotacji tworzy dług techniczny. Gdy schemat nie zawiera szczegółów, obciążenie odkrywania spoczywa na inżynierze próbującym wdrożyć system. To prowadzi do wydłużonego czasu poświęcanego na debugowanie, większego ryzyka błędów ludzkich oraz potencjalnych luk bezpieczeństwa. Zespoly często muszą odwrotnie projektować infrastrukturę z działającego systemu zamiast postępować zgodnie z planem.

Typowe skutki słabej adnotacji to:

- Niepowodzenia wdrażania:Skrypty zawodzą, ponieważ oczekiwane porty lub ścieżki nie zostały zapisane.

- Luki w bezpieczeństwie:Otwarte porty pozostają niewykorzystane z powodu braku adnotacji zapory ogniowej.

- Konflikty wersji: Wprowadzane są niezgodne wersje oprogramowania, ponieważ wersjonowanie nie zostało określone.

- Opóźnienia w onboardowaniu: Nowi członkowie zespołu nie mogą zrozumieć architektury bez szczegółowych etykiet.

Inwestowanie czasu w szczegółowe oznaczenia w fazie projektowania oszczędza znaczne zasoby w fazie wykonania. Przekształca schemat z pasywnego ilustracji w aktywne narzędzie do automatyzacji wdrażania i zarządzania infrastrukturą.

Rozważania dotyczące skalowalności i nadmiarowości 📈

Nowoczesne systemy wymagają skalowalności i nadmiarowości. Schemat wdrażania musi odzwierciedlać sposób, w jaki system radzi sobie z rozwojem i awariami. Oznaczenia powinny wskazywać konfiguracje klastrów oraz mechanizmy przełączania awaryjnego. Pomaga to zespołom operacyjnym zrozumieć, jak system zachowuje się pod obciążeniem.

Oznaczenia dotyczące skalowalności obejmują:

- Rozmiar klastra: Wskaż liczbę węzłów w klastrze (np. „Klastr 3 węzłów”).

- Współczynnik replikacji: Określ, ile kopii usługi jest aktywnych.

- Strategia przełączania awaryjnego: Opisz, co się dzieje, gdy węzeł ulega awarii (np. „Automatyczne przełączenie”).

- Zasady automatycznego skalowania: Zaznacz warunki, które wywołują dodanie lub usunięcie węzłów.

Bez tych oznaczeń system zaprojektowany pod kątem wysokiej dostępności może zostać wdrożony jako jedno miejsce awarii. Oznaczenie strategii nadmiarowości zapewnia, że infrastruktura obsługuje wymagania ciągłości działalności biznesowej.

Finalizowanie dokumentacji schematu ✅

Dobrze oznaczony schemat wdrażania jest fundamentem niezawodnej dostawy oprogramowania. Łączy projekt logiczny z rzeczywistością fizyczną. Skupiając się na typach węzłów, wersjach artefaktów, protokołach komunikacji i strefach bezpieczeństwa, tworzysz dokument, który służy zarówno programistom, jak i zespołom operacyjnym. Regularne przeglądy tych oznaczeń utrzymują dokumentację zgodną z rzeczywistą infrastrukturą.

Kiedy następnym razem tworzysz schemat wdrażania, poświęć czas na sprawdzenie każdego elementu pod kątem listy kontrolnej zawartej w tym poradniku. Upewnij się, że każdy węzeł ma typ i lokalizację. Zweryfikuj, czy każdy artefakt ma wersję. Potwierdź, czy każda połączenie ma protokół i port. Ta staranność przynosi korzyści w postaci płynniejszych wdrożeń, mniejszej liczby incydentów i bardziej odpornych architektur systemów.

Pamiętaj, że celem jest jasność. Jeśli oznaczenie wymaga wyjaśnienia, dodaj legendę lub notatkę odniesienia. Unikaj niejasności w każdej sytuacji. Twój późniejszy ja i Twój zespół będą Ci dziękować za precyzję, jaką włożyłeś w te schematy dzisiaj.