Architektura oprogramowania to nie tylko zbiór kodu; to projekt cyfrowego ekosystemu. Podczas gdy modele logiczne definiują relacje między klasami i obiektami, rzeczywistość fizyczna, gdzie znajdują się te komponenty, jest uchwycona przezModelowanie wdrożenia UML. Ten konkretny typ diagramu mapuje topologię sprzętu i artefakty oprogramowania na węzły fizyczne. Odpowiada na kluczowe pytania: Gdzie znajduje się aplikacja? Jak systemy komunikują się przez sieci? Jakie są granice bezpieczeństwa?

Zrozumienie diagramów wdrożenia jest istotne dla inżynierów infrastruktury, architektów rozwiązań i zespołów programistów. Połącza luki między abstrakcyjną logiką a konkretną realizacją. Niniejszy przewodnik bada zastosowania praktyczne poprzez szczegółowe przypadki badawcze, unikając preferencji dla konkretnych dostawców, aby skupić się na uniwersalnych zasadach architektonicznych.

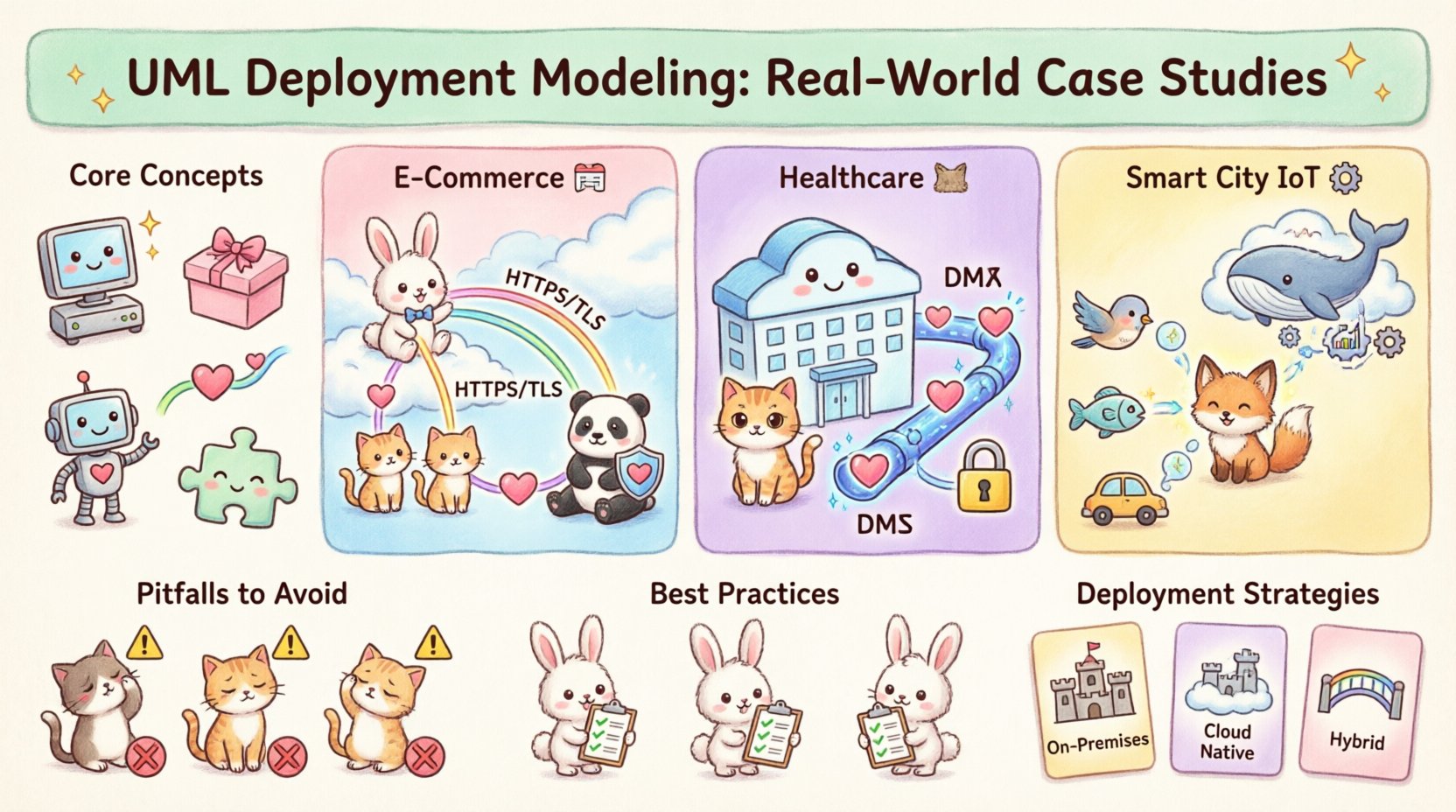

Podstawowe pojęcia diagramów wdrożenia 🧩

Zanim przejdziemy do scenariuszy, konieczne jest ustalenie podstawowych elementów używanych w tej notacji modelowania. Te elementy tworzą słownictwo diagramu.

- Węzeł: Zasób obliczeniowy, na którym wdrażane są artefakty. Może to być urządzenie fizyczne, serwer lub maszyna wirtualna.

- Artefakt: Reprezentacja fizyczna oprogramowania. Przykłady to pliki wykonywalne, biblioteki, schematy baz danych lub pliki konfiguracyjne.

- Urządzenie: Węzeł z zasobami obliczeniowymi, często oznaczający sprzęt fizyczny, takie jak routery, czujniki lub stacje robocze.

- Ścieżka komunikacji: Połączenie łączące węzły, reprezentujące łączność sieciową, protokoły lub przepływ danych.

- Składnik: Modułowa część systemu, którą można wdrożyć na węźle.

Te elementy łączą się, tworząc mapę środowiska uruchomieniowego. Celem nie jest jedynie rysowanie prostokątów i linii, ale dokumentowanie ograniczeń i możliwości infrastruktury.

Przypadek badawczy 1: Platforma e-commerce o wysokim ruchu 🛒

Jednym z najczęściej występujących wyzwań w nowoczesnej architekturze jest radzenie sobie z zmiennym zapotrzebowaniem. Rozważmy aplikację detaliczną obsługującą miliony użytkowników w okresach piki sezonowej. Model wdrożenia musi zapewnić dostępność, niską opóźnienie i integralność danych.

Przegląd architektury

System jest podzielony na trzy różne warstwy: Prezentacja, Aplikacja i Dane. Każda warstwa znajduje się na konkretnych węzłach w celu izolacji odpowiedzialności.

- Węzeł balansowania obciążenia: Punkt wejścia dla całego ruchu. Rozdziela żądania na wiele węzłów serwerów internetowych, aby zapobiec przeciążeniu.

- Klastrowy serwer internetowy: Grupa węzłów hostujących interfejs front-end. Są one bezstanowe, aby ułatwić skalowanie.

- Klastrowy serwer aplikacji: Węzły wykonywające logikę biznesową. Łączą się z warstwą bazy danych i zarządzają sesjami.

- Klastrowa baza danych: Węzły przechowywania o wysokiej dostępności. Replikują dane w celu zapewnienia trwałości i szybkiego odzyskiwania.

Modelowanie decyzji

W tym scenariuszu diagram wdrażania podkreśla nadmiarowość warstw internetowych i aplikacji. Diagram jasno pokazuje wiele wystąpień tego samego typu artefaktu. Ten sygnał wizualny informuje zespół infrastruktury, że wymagane są zasady automatycznego skalowania.

Ścieżki komunikacji są oznaczone protokołami. Na przykład połączenie między serwerem internetowym a serwerem aplikacji może wykorzystywać wydajny wewnętrzny protokół, podczas gdy połączenie z bazą danych używa bezpiecznego, szyfrowanego połączenia.

Kluczowe szczegóły wdrożenia

| Składnik | Węzeł wdrażania | Kluczowe ograniczenie |

|---|---|---|

| Balanser obciążenia | Brama krawędziowa | Wymagana wysoka przepustowość |

| Serwer internetowy | Maszyny wirtualne | Konfiguracja bezstanowa |

| Baza danych | Sieć obszaru przechowywania | Spójność danych |

| Warstwa buforowania | Węzeł pamięci | Dostęp z niskim opóźnieniem |

Struktura tabeli w dokumentacji zapewnia, że wymagania fizyczne są jasne dla zespołu operacyjnego. Zapobiega założeniu, że pojedynczy węzeł może obsłużyć całe obciążenie.

Studium przypadku 2: Bezpieczny system danych medycznych 🏥

Aplikacje medyczne działają w ściśle określonych warunkach regulacyjnych. Prywatność i bezpieczeństwo danych są najważniejsze. Model wdrażania musi odzwierciedlać izolację i granice zgodności.

Przegląd architektury

System jest podzielony na strefy dostępną publicznie i strefy dostępną prywatnie. Zapora ogniowa lub brama bezpieczeństwa działa jako granica między zewnętrzną siecią internetową a wewnętrzną siecią danych medycznych.

- Strefa publiczna: Zawiera interfejsy portali pacjentów. Te węzły obsługują żądania logowania, ale nie przechowują wrażliwych rekordów medycznych.

- DMZ (strefa demilitaryzowana): Strefa buforowa zawierająca bramy interfejsów API i usługi uwierzytelniania. Ruch przechodzi przez nią przed dotarciem do jądra.

- Strefa prywatna: Bezpieczna sieć zawierająca bazę danych elektronicznych rekordów medycznych (EHR) oraz archiwa obrazów medycznych.

- Brama szyfrowania: Własny węzeł odpowiedzialny za zarządzanie kluczami kryptograficznymi i zapewnienie szyfrowania danych w spoczynku oraz w tranzycie.

Decyzje modelowania

W tym kontekście diagram wdrożenia podkreśla strefy bezpieczeństwa. Ścieżki komunikacji są oznaczone protokołami bezpieczeństwa (np. TLS 1.3). Diagram wizualnie pokazuje, że nie istnieje bezpośredni połączenie między strefą publiczną a prywatną bazą danych. Cały ruch musi przechodzić przez bramę interfejsu API.

Wybór modelowania zapobiega nieprawidłowemu skonfigurowaniu podczas wdrażania. Jeśli deweloper zobaczy diagram, zrozumie, że obejście bramy nie jest opcją. Wymusza to zasadę minimalnych uprawnień w sposób fizyczny.

Kluczowe ograniczenia bezpieczeństwa

- Kontrola dostępu:Do inicjowania połączeń z bazą danych dozwolone są tylko określone węzły.

- Segmentacja sieci:VLANy są przedstawione jako odrębne grupy węzłów na diagramie.

- Ślady audytu:Własny węzeł rejestrowania zapisuje cały ruch przechodzący przez bramę bezpieczeństwa.

Studium przypadku 3: Sieć czujników IoT dla inteligentnego miasta 🏙️

Architektury Internetu rzeczy (IoT) wprowadzają unikalne wyzwania związane z przetwarzaniem na krawędzi i przepustowością. Dane są generowane w źródle, ale przetwarzanie często odbywa się w chmurze. Model wdrażania musi uwzględniać opóźnienia i niezawodność połączeń.

Przegląd architektury

Ten system obejmuje tysiące urządzeń fizycznych zbierających dane (temperatura, przepływ ruchu, jakość powietrza) i wysyłających je do jednostki centralnego przetwarzania.

- Urządzenia krawędziowe: Same czujniki. Są one modelowane jako węzły o ograniczonej mocy obliczeniowej i pamięci.

- Brama krawędziowa: Lokalne punkty agregacji. Zbierają dane z pobliskich czujników i wykonują początkową filtrację lub kompresję.

- Broker komunikatów: Centralny węzeł obsługujący przyjmowanie strumieni danych. Oddziela sieć czujników od logiki przetwarzania.

- Zespół przetwarzania w chmurze: Wysokowydajne węzły do analizy, uczenia maszynowego i długoterminowego przechowywania.

Decyzje modelowania

Diagram rozróżnia międzykrawędziąachmurą. To rozróżnienie jest kluczowe, ponieważ środowisko wdrażania zmienia się w zależności od lokalizacji. Niektóre węzły są mobilne (np. czujniki na autobusach), a inne stałe (np. centra danych).

Ścieżki komunikacji są oznaczone protokołami bezprzewodowymi (np. LoRaWAN, 5G, Wi-Fi). Informuje to inżynierów sieci o wymaganiach dotyczących nośnika fizycznego. Wskazuje również potencjalne punkty awarii, takie jak zależność od bramki krawędziowej do agregacji danych.

Zagadnienia związane z opóźnieniem i niezawodnością

| Typ węzła | Łączność | Wytrzymałość na opóźnienia |

|---|---|---|

| Czujnik krawędziowy | Bezprzewodowa | Wysoka (dane mogą czekać) |

| Bramka krawędziowa | Fibra/5G | Średnia (wymagane buforowanie) |

| Węzeł chmury | Kościół internetu | Niska (przetwarzanie partiami) |

Te dane pomagają stakeholderom zrozumieć, że sterowanie w czasie rzeczywistym nie jest możliwe dla wszystkich komponentów. Diagram wyjaśnia, gdzie znajduje się inteligencja, a gdzie nie.

Typowe pułapki w modelowaniu wdrażania ⚠️

Nawet doświadczeni architekci popełniają błędy podczas tworzenia tych diagramów. Wczesne rozpoznanie tych błędów oszczędza znaczną ilość czasu w fazie wdrażania.

1. Ignorowanie topologii sieci

Powszechnym błędem jest rysowanie węzłów bez wskazania, jak się łączą. Po prostu umieszczanie pól na stronie nie przekazuje limitów przepustowości, zapór ogniowych ani opóźnień. Zawsze oznaczaj ścieżki komunikacji protokołem i wymaganiami bezpieczeństwa.

2. Nadmierna modelizacja elementów statycznych

Diagram wdrażania nie powinien wymieniać każdego pojedynczego pliku na serwerze. Skup się na artefaktach, które definiują funkcjonalność systemu. Nadmierna szczegółowość zakłóca architekturę najwyższego poziomu i utrudnia utrzymanie diagramu.

3. Pomylenie widoków logicznych i fizycznych

Nie mieszkaj diagramów klas z diagramami wdrażania. Klasa reprezentuje pojęcie; węzeł reprezentuje sprzęt. Zachowanie tych widoków osobno zapobiega zamieszaniu między tym, co robi oprogramowanie, a gdzie się uruchamia.

4. Ignorowanie skalowalności w diagramie

Diagramy statyczne często pokazują pojedynczą instancję serwera. Jeśli system wymaga skalowania, diagram powinien wskazywać, gdzie można dodać dodatkowe węzły. Użyj stereotypów lub notatek, aby oznaczyć „Klastrowanie” lub „Pula”.

Najlepsze praktyki utrzymania 🔄

Diagram wdrażania to dokument żywy. Wraz z zmianami infrastruktury model musi się rozwijać. Przestrzeganie najlepszych praktyk zapewnia, że diagram pozostaje użyteczny przez cały cykl życia projektu.

- Kontrola wersji: Przechowuj pliki diagramów w repozytorium razem z kodem. Zapewnia to śledzenie i przeglądarkę zmian infrastruktury.

- Poziomy abstrakcji: Utwórz wiele widoków modelu wdrożenia. Widok ogólny dla zarządu oraz szczegółowy widok dla inżynierów.

- Generowanie automatyczne: Gdzie to możliwe, generuj artefakty wdrożenia na podstawie skryptów konfiguracyjnych. Zmniejsza to różnicę między dokumentem a rzeczywistością.

- Regularne audyty: Zaprojektuj okresowe przeglądy, aby upewnić się, że schemat odpowiada rzeczywistemu środowisku działania. Użyte diagramy są gorsze niż brak diagramów.

Porównanie strategii wdrażania 📊

Różne projekty wymagają różnych strategii wdrażania. Poniższa tabela porównuje trzy powszechne podejścia pod kątem elastyczności, kosztów i kontroli.

| Strategia | Opis | Najlepsze zastosowanie |

|---|---|---|

| W lokalnym serwerowni | Sprzęt należący do organizacji i zarządzany przez nią. | Wysoka bezpieczeństwo, surowe wymagania zgodności. |

| Natywny dla chmury | Usługi hostowane przez dostawcę chmury zewnętrznej. | Skalowalność, szybka rozwój, efektywność kosztów. |

| Hybrydowa | Połączenie zasobów lokalnych i chmury. | Integracja z systemami starszymi, wymagania dotyczące zróżnicowanych obciążeń. |

Zrozumienie tych strategii pomaga w wyborze odpowiednich węzłów i artefaktów do schematu. Na przykład strategia chmury może wykorzystywać wirtualizowane kontenery, podczas gdy strategia lokalna może polegać na serwerach fizycznych.

Ostateczne rozważania dla architektów 🧭

Modelowanie wdrożenia UML to narzędzie komunikacji. Jego główne znaczenie polega na wyrównaniu oczekiwań programistów, zespołów operacyjnych i stakeholderów biznesowych. Skupiając się na ograniczeniach fizycznych i jasnym oznaczaniu, zespoły mogą uniknąć kosztownych błędów w implementacji.

Podczas tworzenia tych schematów pamiętaj, że prosta forma często daje lepsze wyniki niż złożoność. Upewnij się, że każdy węzeł ma jasne przeznaczenie, a każda połączenie reprezentuje konieczny przepływ danych. Regularne aktualizacje utrzymują model aktualny, a przestrzeganie standardowych oznaczeń zapewnia jasność na całym obszarze organizacji.

Studiuje przypadki z rzeczywistego życia, architekci mogą przewidywać wyzwania zanim się pojawią. Niezależnie od zarządzania bezpiecznym klastrem baz danych czy rozproszonym siecią czujników, schemat wdrażania pozostaje podstawowym planem infrastruktury. Przekształca abstrakcyjne wymagania w rzeczywisty plan działania.