Projetar sistemas de software robustos exige mais do que apenas lógica funcional; exige uma base construída sobre segurança. Quando arquitetos visualizam a infraestrutura, utilizam Diagramas de Implantação UML para mapear hardware, software e caminhos de comunicação. No entanto, um diagrama padrão frequentemente ignora as camadas críticas de segurança necessárias para proteção. Integrar considerações de segurança diretamente no modelo de implantação garante que vulnerabilidades sejam identificadas na fase de projeto, e não durante a produção.

Este guia explora como incorporar controles de segurança, fronteiras de confiança e requisitos de conformidade na modelagem de implantação UML. Ao tratar a segurança como um elemento de primeira classe nos diagramas arquitetônicos, as equipes podem construir sistemas resilientes contra ameaças desde o início.

🏗️ Compreendendo o Terreno de Implantação

Um Diagrama de Implantação UML representa a arquitetura física de um sistema. Ele representa artefatos, nós e as conexões entre eles. Sem anotações de segurança, essa visão permanece puramente estrutural. Para torná-lo seguro, é necessário entender os componentes:

- Nós:Eles representam recursos computacionais físicos ou virtuais. Poderiam ser servidores, roteadores ou instâncias em nuvem.

- Artefatos:São peças físicas de informação, como código executável, arquivos de dados ou bibliotecas.

- Caminhos de Comunicação:Os links de rede que permitem que os nós troquem dados.

Ao modelar esses elementos, o contexto de segurança deve ser aplicado a cada nó. Um nó de servidor genérico é insuficiente. O modelo deve distinguir entre um servidor web voltado para o público e um servidor de banco de dados interno. A diferença reside na postura de segurança exigida para cada um.

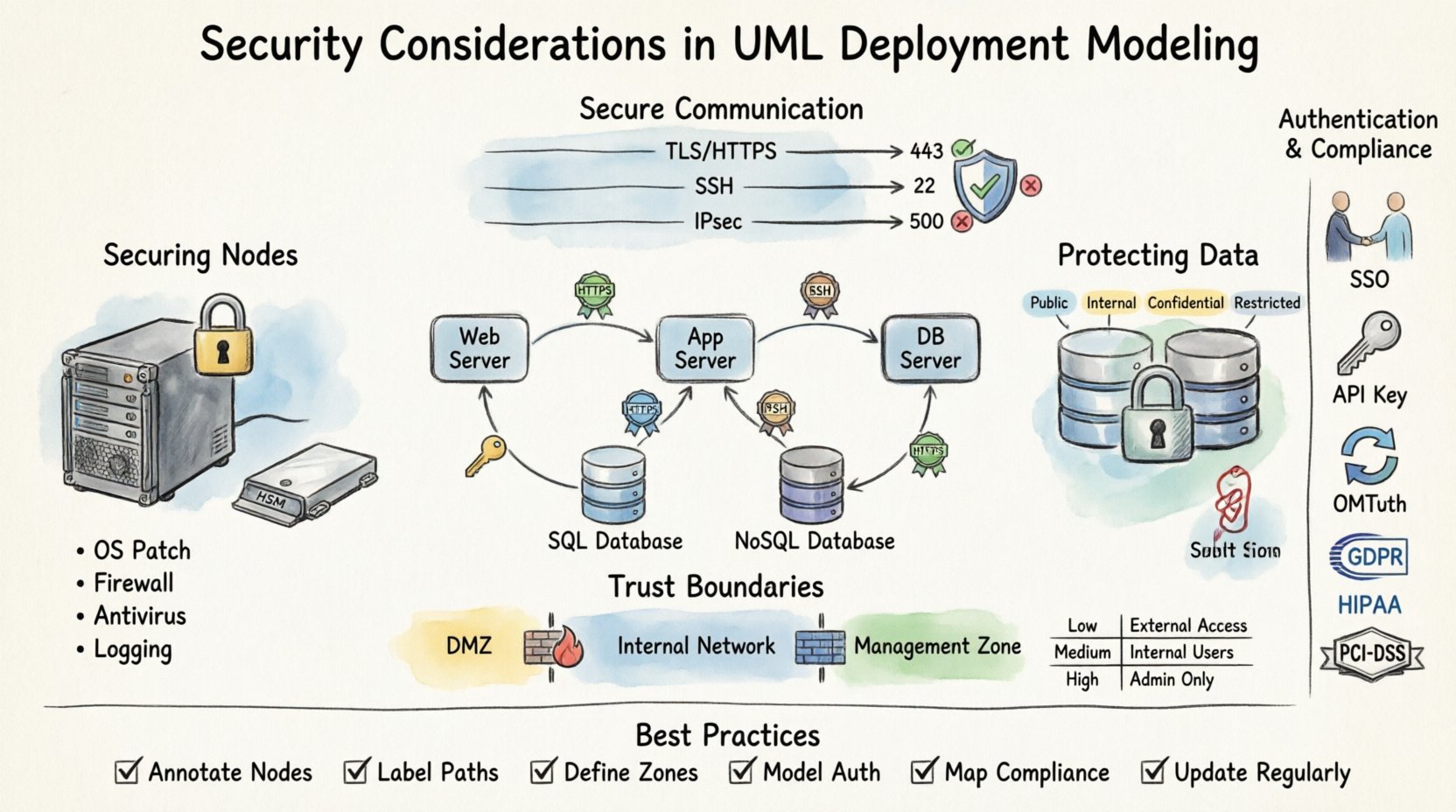

🔒 Protegendo Nós e Hardware

Nós são os pontos finais físicos ou virtuais onde o software é executado. Em um modelo voltado para segurança, cada nó exige atributos específicos relacionados ao seu endurecimento e controles de acesso.

Nós Físicos e Lógicos

Modelos de implantação frequentemente confundem hardware físico com instâncias lógicas. A modelagem de segurança deve separar esses elementos:

- Nós Físicos:Eles representam hardware real, como servidores ou dispositivos IoT. As considerações de segurança incluem controles de acesso físico, proteção contra manipulação e controles ambientais.

- Nós Lógicos:Eles representam máquinas virtuais, contêineres ou funções em nuvem. As considerações de segurança aqui focam na isolamento, segurança do hipervisor e ambientes de execução.

Módulos de Segurança de Hardware (HSM)

Sistemas críticos frequentemente dependem de hardware especializado para operações criptográficas. No diagrama, esses devem ser explicitamente modelados como nós dedicados. Isso destaca que a gestão de chaves não está ocorrendo na memória de software, mas em uma fronteira de hardware segura.

Status de Endurecimento de Servidores

Cada nó de servidor deve conter metadados sobre sua configuração de segurança. Isso inclui:

- Versão do sistema operacional e nível de correção.

- Regras de firewall ativas no nó.

- Status de antivírus ou proteção de ponto final.

- Capacidades de registro habilitadas para rastreamento de auditoria.

Ao anotar esses detalhes, arquitetos podem garantir que nenhum nó fique sem correção ou sem monitoramento na infraestrutura final.

💾 Protegendo Artefatos e Armazenamentos de Dados

Os artefatos são os arquivos e componentes implantados nos nós. Nem todos os artefatos têm o mesmo perfil de risco. Alguns contêm dados sensíveis, enquanto outros são bibliotecas públicas. O modelo de segurança exige diferenciar esses artefatos com base em requisitos de sensibilidade e integridade.

Classificação de Dados

Os armazenamentos de dados no modelo de implantação devem ser rotulados de acordo com os níveis de classificação. Categorias comuns incluem:

- Público:Nenhum controle de segurança além da disponibilidade.

- Interno:Acessível apenas dentro da rede da organização.

- Confidencial:Requer criptografia e controles de acesso rigorosos.

- Restrito:Dados altamente sensíveis sujeitos à conformidade regulatória.

Criptografia em Repouso

Ao modelar armazenamentos de dados, o diagrama deve indicar se os dados estão criptografados durante o armazenamento. Isso é crucial para conformidade e proteção de dados. Se um nó contém dados restritos, o armazenamento de artefatos deve ser anotado com um símbolo de criptografia ou uma observação.

Considere os seguintes cenários:

- Servidor de Banco de Dados:Deve indicar criptografia de disco completo ou criptografia por coluna para campos sensíveis.

- Servidor de Arquivos:Pode exigir criptografia para tipos específicos de documentos.

- Servidor de Cache:Costuma armazenar tokens de sessão; exige isolamento estrito da memória.

Integridade do Artefato

Garantir que o código implantado não foi alterado é vital. Os modelos de implantação devem refletir mecanismos de verificação de artefatos, como assinaturas digitais ou somas de verificação. Isso garante que apenas software confiável seja executado nos nós.

🔗 Proteção de Caminhos de Comunicação

As conexões entre nós são frequentemente o ponto mais fraco de um sistema. Os dados que percorrem esses caminhos são suscetíveis a interceptação, modificação ou negação de serviço. O diagrama de implantação deve definir explicitamente os protocolos de segurança utilizados na comunicação.

Especificação de Protocolo

Linhas genéricas entre nós são ambíguas. Cada ligação deve especificar o protocolo e a camada de segurança:

- HTTPS/TLS:Obrigatório para tráfego web e chamadas de API.

- SSH:Para administração remota segura.

- IPSec: Para túneis ponto a ponto.

- TCP não criptografado: Deve ser evitado e destacado como um risco se for inevitável.

Gerenciamento de Portas

As portas abertas em um nó definem sua superfície de ataque. No diagrama, os administradores devem documentar quais portas estão expostas às redes externas em comparação com as redes internas. Isso ajuda a identificar exposições desnecessárias.

As considerações principais incluem:

- Portas de entrada:Onde o tráfego entra no nó?

- Portas de saída:Onde o tráfego deixa o nó?

- Portas de gerenciamento:As portas usadas para administração nunca devem ser expostas à internet pública.

Largura de banda e limitação de taxa

A segurança também envolve disponibilidade. Ataques de negação de serviço visam caminhos de comunicação. O modelo deve considerar políticas de limitação de taxa. Embora nem sempre sejam representados como elementos de diagrama, a arquitetura deve levar em conta balanceadores de carga ou firewalls que mitigam floods de tráfego.

🛡️ Definindo fronteiras e zonas de confiança

As fronteiras de confiança são críticas no modelamento de implantação. Elas definem onde a confiança termina e a verificação começa. Cruzar uma fronteira de confiança exige autenticação e autorização. Visualizar essas zonas ajuda os interessados a entenderem onde ocorrem os controles de segurança.

Segmentação de rede

Os nós devem ser agrupados em zonas de segurança lógicas:

- ZDM (Zona Desmilitarizada):Serviços voltados para o público isolados dos recursos internos.

- Rede interna:Infraestrutura confiável para a lógica central dos negócios.

- Rede de gerenciamento:Rede dedicada para tarefas administrativas, separada do tráfego de usuários.

- Zona de quarentena:Para sistemas que exigem isolamento devido a riscos de segurança.

Níveis de confiança

Cada zona representa um nível diferente de confiança. Os dados que se movem de uma zona de baixa confiança para uma zona de alta confiança devem passar por escrutínio. O diagrama de implantação deve mostrar o fluxo de dados através dessas fronteiras e as barreiras de segurança envolvidas.

Regras de firewall

Firewalls são os pontos de aplicação dessas zonas. No modelo, os firewalls devem ser representados como nós ou gateways entre zonas. As regras devem ser resumidas para mostrar quais tráfegos são permitidos para passar.

| Zona | Nível de Confiança | Controle de Acesso | Criptografia Obrigatória |

|---|---|---|---|

| Internet Pública | Não Confiável | Apenas Lista Branca | Sim (TLS 1.2+) |

| DMZ | Baixo | Ingresso Restrito | Sim |

| Rede Interna | Médio | Baseado em Função | Opcional (Interno) |

| Zona de Gestão | Alto | MFA Obrigatória | Sim (Forte) |

🆔 Modelagem de Autenticação e Autorização

A segurança não se limita apenas ao hardware; trata-se de quem e o que pode acessar os recursos. A autenticação (quem você é) e a autorização (o que você pode fazer) devem ser modeladas junto com a infraestrutura.

Provedores de Identidade

A gestão centralizada de identidade deve ser representada. Se o sistema utiliza um provedor de identidade específico para autenticação, esse nó deve estar ligado a todos os serviços dependentes. Isso destaca a dependência e o possível ponto único de falha.

Mecanismos de Autenticação

Cada nó ou serviço deve indicar o método de autenticação que suporta:

- Entrada Única (SSO): Para aplicações voltadas para o usuário.

- Chaves de API: Para comunicação entre serviços.

- Certificados: Para comunicação máquina a máquina.

- OAuth/OIDC: Para autorização delegada.

Políticas de Autorização

A lógica de autorização deve ser documentada nas observações do modelo de implantação. Por exemplo, um nó de banco de dados pode permitir acesso de leitura a partir do servidor de aplicativos, mas negar acesso de escrita. Essas permissões definem a segurança do fluxo de dados.

⚖️ Conformidade e mapeamento regulatório

Muitas indústrias operam sob quadros regulatórios rígidos. Os diagramas de implantação devem refletir esses requisitos para garantir a conformidade legal. Falhar em modelar a conformidade pode levar a dívida arquitetônica e penalidades legais.

Regulações Principais

Dependendo da indústria, padrões específicos se aplicam:

- GDPR: Exige proteção de dados e capacidade de exclusão de dados dentro da infraestrutura.

- HIPAA: Exige controles rígidos sobre o acesso e armazenamento de dados de saúde.

- PCI-DSS: Regula como os dados de cartão de pagamento são tratados e armazenados.

- SOC 2: Foca na segurança, disponibilidade e integridade do processamento.

Residência de Dados

Algumas regulamentações exigem que os dados permaneçam dentro de fronteiras geográficas específicas. O modelo de implantação deve indicar a localização física dos nós. Isso garante que os dados não ultrapassem fronteiras em violação das leis locais.

Trilhas de Auditoria

A conformidade frequentemente exige registro de atividades. O diagrama deve indicar onde os logs são gerados e onde são armazenados. Os nós de armazenamento de logs devem ser separados dos nós operacionais para evitar manipulação dos logs.

🐛 Identificação de Vulnerabilidades em Diagramas

Um diagrama de implantação bem estruturado pode servir como ferramenta para identificação de vulnerabilidades. Ao visualizar o sistema, arquitetos podem identificar fraquezas antes da escrita do código.

Pontos Únicos de Falha

Se um nó crítico não tiver backup ou redundância, representa um risco. O diagrama deve destacar configurações de alta disponibilidade. Agrupamento e balanceamento de carga devem ser visíveis para demonstrar resiliência.

Interfaces de Gerenciamento Expostas

Interfaces de gerenciamento (como SSH ou RDP) são pontos de entrada comuns para atacantes. Se essas interfaces forem expostas à internet no diagrama, é um sinal vermelho. Elas devem ser roteadas por meio de um host bastião ou máquina de salto.

Canais Não Criptografados

Qualquer linha no diagrama sem notação de criptografia é um risco potencial. As revisões de segurança devem se concentrar nessas linhas e exigir atualizações de criptografia.

🧠 Integração de Modelagem de Ameaças

A modelagem de implantação é um pré-requisito para a modelagem formal de ameaças. Uma vez que a infraestrutura é mapeada, as equipes podem aplicar metodologias como STRIDE para identificar ameaças específicas para a arquitetura.

Categorias de Ameaças

Mapeie as seguintes ameaças aos elementos do diagrama:

- Falsificação:Um atacante pode se fazer passar por um nó ou usuário?

- Alteração:Dados em trânsito ou em repouso podem ser modificados?

- Negativação:Os usuários podem negar ações realizadas?

- Divulgação de Informações:Dados sensíveis estão expostos em logs ou na memória?

- Negativa de Serviço:O sistema pode ser sobrecarregado?

- Elevação de Privilégios:Um usuário pode obter acesso superior ao concedido?

Análise de Fluxo de Dados

Rastreie o fluxo de dados no diagrama. De onde os dados sensíveis originam? Onde eles terminam? Em quais pontos são transformados? Cada ponto de transformação é uma vulnerabilidade potencial.

🔄 Mantendo a Integridade de Segurança

Um diagrama de implantação não é um documento estático. As mudanças na infraestrutura, patches são aplicados e novos serviços são adicionados. O modelo deve evoluir para manter a integridade de segurança.

Controle de Versão

Os modelos de implantação devem ser versionados junto com o código-fonte. Isso permite que as equipes comparem mudanças na arquitetura ao longo do tempo e realizem auditorias de atualizações de segurança.

Validação Automatizada

Ferramentas modernas podem validar o diagrama em conformidade com políticas de segurança. Se um novo nó for adicionado sem criptografia, a ferramenta deverá sinalizá-lo. Isso garante que o modelo permaneça preciso e seguro.

Auditorias Regulares

Revisões periódicas do modelo de implantação são necessárias. As equipes de segurança devem verificar se a infraestrutura física corresponde ao modelo lógico. A diferença entre os dois cria brechas de segurança.

📝 Resumo das Melhores Práticas

Integrar segurança na modelagem de implantação UML é uma necessidade estratégica. Isso transforma a segurança de uma verificação reativa em um elemento proativo de design. Ao seguir estas diretrizes, as equipes podem construir arquiteturas seguras por design.

Principais aprendizados para a implementação incluem:

- Anote os Nós: Defina o status de segurança para cada servidor e dispositivo.

- Rotule os Caminhos: Especifique protocolos e criptografia em todas as conexões.

- Defina Zonas: Marque claramente os limites de confiança e a segmentação.

- Modele a Autenticação: Mostre como identidade e acesso são gerenciados.

- Mapeie a Conformidade: Garanta que os requisitos regulatórios sejam visíveis.

- Atualize Regularmente: Mantenha o diagrama sincronizado com o ambiente.

A segurança é um processo contínuo. O diagrama de implantação é o mapa para essa jornada. Um mapa claro, preciso e focado em segurança garante que a jornada permaneça segura desde o início até o fim.