A arquitetura de software não é meramente uma coleção de código; é o projeto de um ecossistema digital. Enquanto modelos lógicos definem relações entre classes e objetos, a realidade física de onde esses componentes residem é capturada através deModelagem de Implantação UML. Esse tipo específico de diagrama mapeia a topologia de hardware e os artefatos de software em nós físicos. Ele responde perguntas críticas: Onde a aplicação reside? Como os sistemas se comunicam através de redes? Quais são os limites de segurança?

Compreender os diagramas de implantação é essencial para engenheiros de infraestrutura, arquitetos de soluções e equipes de desenvolvimento. Ele fecha a lacuna entre a lógica abstrata e a implementação concreta. Este guia explora aplicações práticas por meio de estudos de caso detalhados, evitando viéses específicos de fornecedores para se concentrar em princípios arquitetônicos universais.

Conceitos Fundamentais dos Diagramas de Implantação 🧩

Antes de mergulhar em cenários, é necessário estabelecer os elementos fundamentais usados nesta notação de modelagem. Esses elementos formam o vocabulário do diagrama.

- Nó: Um recurso computacional onde os artefatos são implantados. Pode ser um dispositivo físico, um servidor ou uma máquina virtual.

- Artefato: Uma representação física de software. Exemplos incluem arquivos executáveis, bibliotecas, esquemas de banco de dados ou arquivos de configuração.

- Dispositivo: Um nó com recursos computacionais, frequentemente implicando hardware físico como roteadores, sensores ou estações de trabalho.

- Caminho de Comunicação: A ligação que conecta nós, representando conectividade de rede, protocolos ou fluxo de dados.

- Componente: Uma parte modular do sistema que pode ser implantada em um nó.

Esses elementos combinam-se para criar um mapa do ambiente de execução. O objetivo não é apenas desenhar caixas e linhas, mas documentar as restrições e capacidades da infraestrutura.

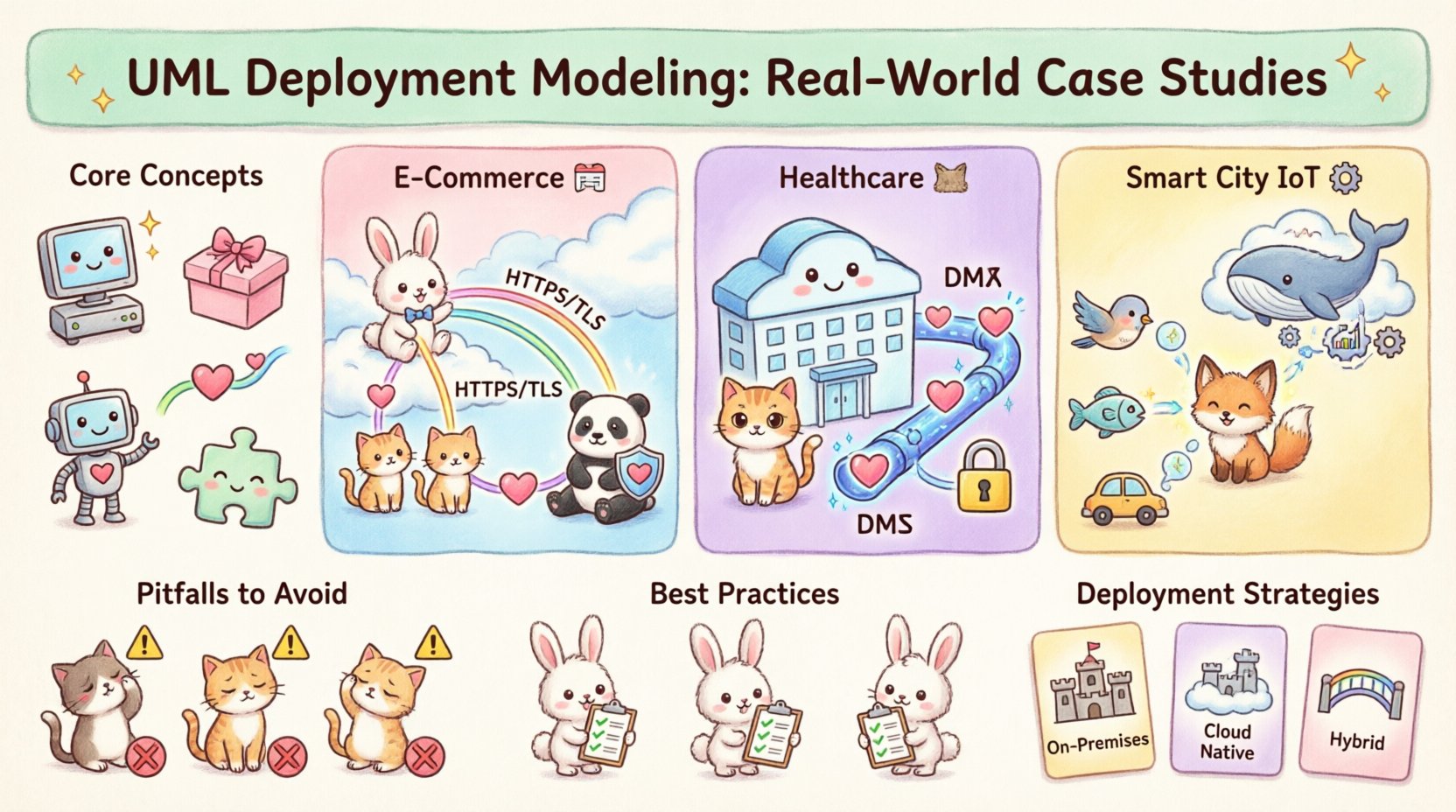

Estudo de Caso 1: Plataforma de Comércio Eletrônico de Alta Tração 🛒

Um dos desafios mais comuns na arquitetura moderna é lidar com a demanda fluctuante. Considere uma aplicação de varejo atendendo milhões de usuários durante picos sazonais. O modelo de implantação deve garantir disponibilidade, baixa latência e integridade de dados.

Visão Geral da Arquitetura

O sistema é dividido em três camadas distintas: Apresentação, Aplicação e Dados. Cada camada reside em nós específicos para isolar responsabilidades.

- Nó de Balanceamento de Carga: O ponto de entrada para todo o tráfego. Ele distribui solicitações entre múltiplos nós de servidor web para evitar sobrecarga.

- Cluster de Servidores Web: Um grupo de nós que hospedam a interface de front-end. São stateless para permitir escalabilidade fácil.

- Cluster de Servidores de Aplicação: Nós que executam a lógica de negócios. Eles se conectam à camada de banco de dados e gerenciam sessões.

- Cluster de Banco de Dados: Nós de armazenamento altamente disponíveis. Eles replicam dados para garantir durabilidade e recuperação rápida.

Modelagem de Decisões

Neste cenário, o diagrama de implantação destaca a redundância das camadas web e de aplicação. O diagrama mostra explicitamente múltiplas instâncias do mesmo tipo de artefato. Este indicador visual informa a equipe de infraestrutura que políticas de escalabilidade automática são necessárias.

Os caminhos de comunicação são rotulados com protocolos. Por exemplo, a ligação entre o servidor web e o servidor de aplicação pode usar um protocolo interno de alto desempenho, enquanto a ligação com o banco de dados utiliza uma conexão segura e criptografada.

Detalhes Principais de Implementação

| Componente | Nó de Implantação | Restrição Principal |

|---|---|---|

| Balanceador de Carga | Gateway de Borda | Alto Throughput Necessário |

| Servidor Web | Máquinas Virtuais | Configuração Sem Estado |

| Banco de Dados | Rede de Armazenamento | Consistência de Dados |

| Camada de Cache | Nó de Memória | Acesso com Baixa Latência |

A estrutura desta tabela dentro da documentação garante que os requisitos físicos sejam claros para a equipe de operações. Isso evita a suposição de que um único nó pode suportar toda a carga.

Estudo de Caso 2: Sistema Seguro de Dados de Saúde 🏥

Aplicações de saúde operam sob restrições regulatórias rigorosas. A privacidade e a segurança dos dados são fundamentais. O modelo de implantação deve refletir fronteiras de isolamento e conformidade.

Visão Geral da Arquitetura

O sistema é segmentado em zonas voltadas para o público e zonas voltadas para o privado. Um firewall ou gateway de segurança atua como fronteira entre a internet externa e a rede interna de dados médicos.

- Zona Pública: Contém interfaces do portal do paciente. Esses nós tratam solicitações de login, mas não armazenam registros de saúde sensíveis.

- Zona Desmilitarizada (DMZ): Uma zona de amortecimento que contém gateways de API e serviços de autenticação. O tráfego passa por aqui antes de alcançar o núcleo.

- Zona Privada: A rede segura que contém o banco de dados de Prontuários Eletrônicos de Saúde (EHR) e arquivos de imagens médicas.

- Porta de Encriptação: Um nó dedicado responsável por gerenciar chaves criptográficas e garantir que os dados estejam encriptados em repouso e em trânsito.

Decisões de Modelagem

Neste contexto, o diagrama de implantação enfatiza zonas de segurança. Os caminhos de comunicação são anotados com protocolos de segurança (por exemplo, TLS 1.3). O diagrama demonstra visualmente que não existe caminho direto entre a zona pública e o banco de dados privado. Todo o tráfego deve passar pela porta de entrada da API.

Essa escolha de modelagem evita configurações incorretas durante a implementação. Se um desenvolvedor visualizar o diagrama, entenderá que contornar a porta de entrada não é uma opção. Isso reforça o princípio do menor privilégio de forma física.

Restrições de Segurança Principais

- Controle de Acesso:Apenas nós específicos são autorizados a iniciar conexões com o banco de dados.

- Segmentação de Rede:VLANs são representadas por agrupamentos distintos de nós no diagrama.

- Trilhas de Auditoria: Um nó dedicado de registro captura todo o tráfego que passa pela porta de segurança.

Estudo de Caso 3: Rede de Sensores IoT para Cidade Inteligente 🏙️

Arquiteturas de Internet das Coisas (IoT) introduzem desafios únicos em relação ao computação de borda e largura de banda. Os dados são gerados na fonte, mas o processamento muitas vezes ocorre na nuvem. O modelo de implantação deve levar em conta a latência e a confiabilidade da conectividade.

Visão Geral da Arquitetura

Este sistema envolve milhares de dispositivos físicos que coletam dados (temperatura, fluxo de tráfego, qualidade do ar) e os enviam para uma unidade de processamento central.

- Dispositivos de Borda: Os próprios sensores. Eles são modelados como nós com poder de processamento e armazenamento limitados.

- Porta de Borda: Pontos locais de agregação. Eles coletam dados de sensores próximos e realizam filtragem ou compressão inicial.

- Broker de Mensagens: Um nó central responsável pelo recebimento de fluxos de dados. Ele desacopla a rede de sensores da lógica de processamento.

- Cluster de Processamento em Nuvem: Nós de alto desempenho para análise, aprendizado de máquina e armazenamento de longo prazo.

Decisões de Modelagem

O diagrama distingue entre o Borda e o Nuvem. Essa distinção é crucial porque o ambiente de implantação muda com base na localização. Alguns nós são móveis (por exemplo, sensores em ônibus), enquanto outros são estáticos (por exemplo, centros de dados).

Os caminhos de comunicação são rotulados com protocolos sem fio (por exemplo, LoRaWAN, 5G, Wi-Fi). Isso informa os engenheiros de rede sobre os requisitos de meio físico. Também destaca pontos potenciais de falha, como a dependência do gateway de borda para a agregação de dados.

Considerações sobre Latência e Confiabilidade

| Tipo de Nó | Conectividade | Tolerância à Latência |

|---|---|---|

| Sensor de Borda | Sem Fio | Alta (Os dados podem esperar) |

| Gateway de Borda | Fibra/5G | Média (Necessita de buffer) |

| Nó em Nuvem | Estrutura Principal da Internet | Baixa (processamento em lote) |

Esses dados ajudam os interessados a entender que o controle em tempo real não é viável para todos os componentes. O diagrama esclarece onde reside a inteligência e onde ela não reside.

Armadilhas Comuns na Modelagem de Implantação ⚠️

Mesmo arquitetos experientes cometem erros ao criar esses diagramas. Reconhecer esses erros cedo economiza tempo significativo durante a fase de implementação.

1. Ignorar a Topologia de Rede

Um erro comum é desenhar nós sem indicar como eles se conectam. Apenas colocar caixas em uma página não transmite limites de largura de banda, firewalls ou latência. Sempre rotule os caminhos de comunicação com protocolos e requisitos de segurança.

2. Modelagem Excessiva de Elementos Estáticos

Um diagrama de implantação não deve listar cada arquivo individual em um servidor. Foque nos artefatos que definem a funcionalidade do sistema. Detalhes excessivos obscurecem a arquitetura de alto nível e tornam o diagrama difícil de manter.

3. Confundir Visões Lógicas e Físicas

Não misture diagramas de classe com diagramas de implantação. Uma classe representa um conceito; um nó representa hardware. Manter essas visões separadas evita confusão entre o que o software faz e onde ele é executado.

4. Ignorar a Escalabilidade no Diagrama

Diagramas estáticos frequentemente mostram uma única instância de um servidor. Se o sistema precisar escalar, o diagrama deve indicar onde podem ser adicionados nós adicionais. Use estereótipos ou notas para indicar ‘Cluster’ ou ‘Pool’.

Melhores Práticas para Manutenção 🔄

Um diagrama de implantação é um documento vivo. À medida que a infraestrutura muda, o modelo deve evoluir. Seguir as melhores práticas garante que o diagrama permaneça útil ao longo da vida útil do projeto.

- Controle de Versão: Armazene os arquivos do diagrama em um repositório junto com o código. Isso garante que as mudanças na infraestrutura sejam rastreadas e revisadas.

- Níveis de Abstração: Crie várias visualizações do modelo de implantação. Uma visão de alto nível para a gestão e uma visão detalhada para engenheiros.

- Geração Automatizada: Quando possível, gere artefatos de implantação a partir de scripts de configuração. Isso reduz a diferença entre o documento e a realidade.

- Auditorias Regulares: Planeje revisões periódicas para garantir que o diagrama corresponda ao ambiente em execução. Diagramas desatualizados são piores do que nenhum diagrama.

Comparando Estratégias de Implantação 📊

Projetos diferentes exigem estratégias de implantação diferentes. A tabela a seguir compara três abordagens comuns com base em flexibilidade, custo e controle.

| Estratégia | Descrição | Melhor Caso de Uso |

|---|---|---|

| On-Premises | Hardware de propriedade e gerenciado pela organização. | Alta segurança, necessidades rigorosas de conformidade. |

| Cloud Native | Serviços hospedados em um provedor de nuvem de terceiros. | Escalabilidade, desenvolvimento rápido e eficiência de custos. |

| Híbrido | Combinação de recursos on-premises e em nuvem. | Integração com sistemas legados, requisitos de cargas de trabalho mistas. |

Compreender essas estratégias ajuda na seleção dos nós e artefatos apropriados para o diagrama. Por exemplo, uma estratégia em nuvem pode utilizar contêineres virtualizados, enquanto uma estratégia on-premises pode depender de servidores de metal nu.

Considerações Finais para Arquitetos 🧭

O Modelo de Implantação UML é uma ferramenta de comunicação. Seu valor principal reside em alinhar as expectativas de desenvolvedores, operações e partes interessadas do negócio. Ao focar nas restrições físicas e em rótulos claros, as equipes podem evitar erros de implementação custosos.

Ao criar esses diagramas, lembre-se de que a simplicidade geralmente produz melhores resultados do que a complexidade. Certifique-se de que cada nó tenha um propósito claro e cada conexão represente um fluxo de dados necessário. Atualizações regulares mantêm o modelo relevante, e o cumprimento da notação padrão garante clareza em toda a organização.

Estudando casos do mundo real, arquitetos podem antecipar desafios antes que ocorram. Seja gerenciando um cluster de banco de dados seguro ou uma rede distribuída de sensores, o diagrama de implantação permanece o mapa fundamental para a infraestrutura. Ele transforma requisitos abstratos em um plano tangível para execução.