ソフトウェアインフラの構築は、ほとんどが単独での作業ではない。開発者、運用エンジニア、セキュリティ専門家、プロダクトマネージャーが連携して働く、複雑なネットワークを形成する。システムが本番環境でどのように構成されているかを全員が理解できるようにするため、デプロイメントモデル化は重要なコミュニケーションツールとなる。このガイドでは、特定の独自ツールに依存せずに、異分野チームが効果的にデプロイメント図を作成・維持・活用する方法を検討する。目的は、急速な変化や高可用性要件という圧力に耐えうる、システムアーキテクチャに関する共有理解を確立することである。 🛠️

🤝 共有されたアーキテクチャビジョンの重要性

チームがスイローズ状態で作業すると、デプロイメントの状況はしばしば断片化する。開発者はホスティングが困難なサービスを設計する一方、運用チームはパフォーマンスに不可欠なリソースを制限する可能性がある。デプロイメントモデル化は、これらの分野間のギャップを埋めるための視覚的な契約を提供する。単にボックスと線を描くことではなく、境界、データフロー、信頼領域を定義することにある。

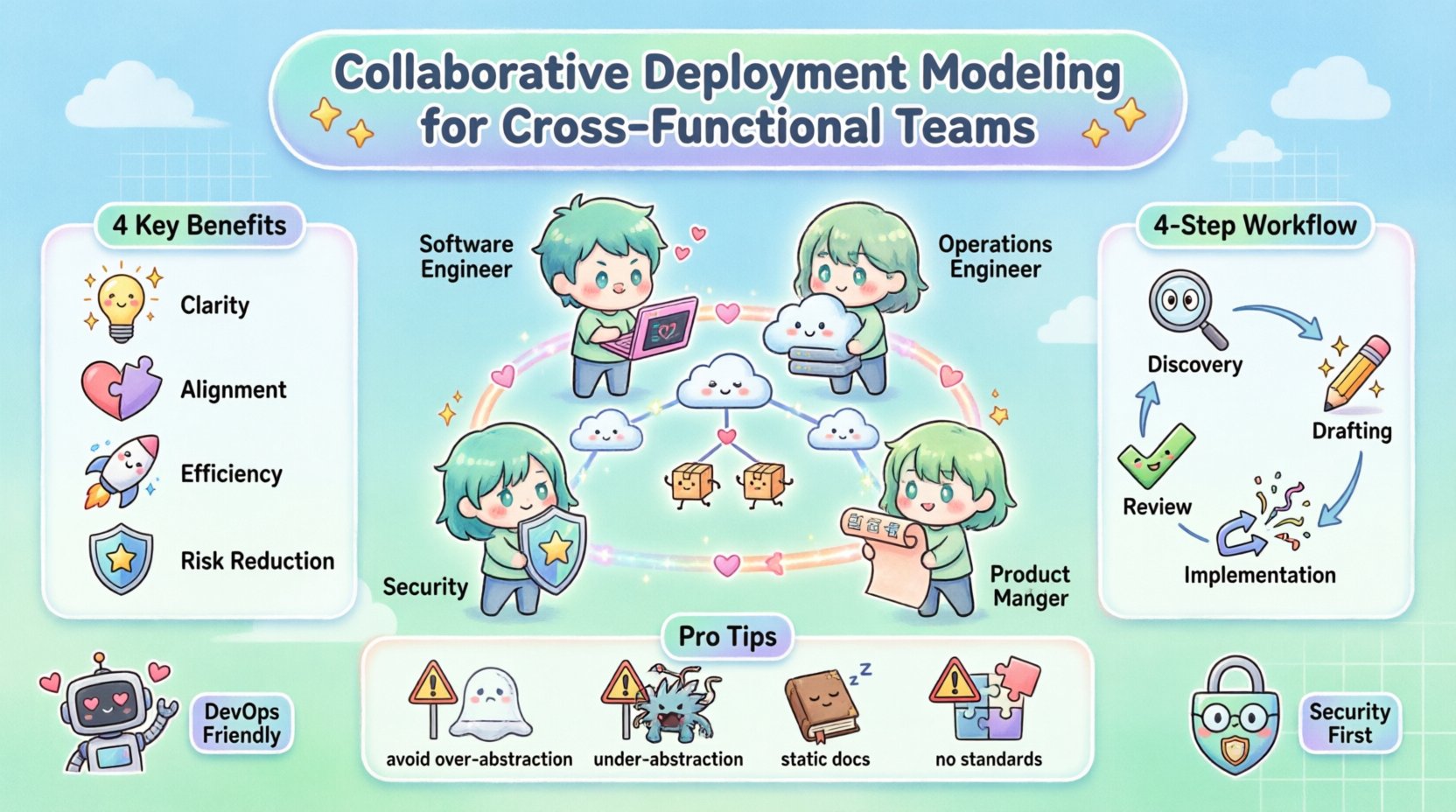

- 明確性: 明確な図は、コンポーネントがどこに配置されているかという曖昧さを軽減する。

- 整合性: セキュリティ、パフォーマンス、機能要件がターゲット環境で満たされることを保証する。

- 効率性: インフラ要件を事前に特定することで、リリースサイクル中の往復コミュニケーションを削減する。

- リスク低減: 依存関係を可視化することで、本番環境に影響を与える前に単一障害点を特定できる。

協働的なアプローチがなければ、図はしばしばドキュメントフォルダに放置され、無視されたままインシデントが発生するまで更新されない陳腐な資産となる。価値は最終的な画像そのものにあるのではなく、モデルを一緒に作成するというプロセスにある。このプロセスは、ステークホルダーが設計フェーズの初期に仮定を明確にし、制約を検証するよう強いる。 🧠

📐 モダンな文脈におけるデプロイメント図の理解

デプロイメント図は、ソフトウェアが実行される物理的または仮想的なハードウェアを表す。現代の環境では、物理サーバーではなく、クラウドインスタンス、コンテナオーケストレーター、マネージドサービスが含まれることが多い。この図は、ソフトウェアアーティファクトをハードウェアノードにマッピングし、それらがどのように通信しているかを示す。

デプロイメントモデルの主な構成要素

- ノード: これらは物理的または仮想的なコンピューティングリソースを表す。デバイス、実行環境、クラウドに分類できる。

- アーティファクト: デプロイされるソフトウェアコンポーネント。実行可能ファイル、ライブラリ、設定ファイルなどが含まれる。

- 接続: ノードとアーティファクト間の通信チャネル。ネットワークプロトコル、API、メッセージキューを含む。

- インターフェース: 1つのコンポーネントが別のコンポーネントに接続するための相互作用のポイント。

異分野チーム向けにモデル化する際には、抽象度のレベルを合意する必要がある。プロダクトマネージャーが容量を理解するために高レベルの視点が必要である一方、ネットワーキングルールを設定するエンジニアにとっては低レベルの視点が不可欠である。これらの視点をバランスさせるには、レイヤードアプローチが求められる。 📊

👥 役割と責任の定義

成功した協働には明確な所有権が不可欠である。複数の専門分野がモデルに貢献する場合、誰が何を更新するのかが混乱する可能性がある。以下の表は、モデル化フェーズにおける典型的な責任を示している。この構造により、すべてのアーキテクチャ的決定のゲートキーパーが一人の人物になるというボトルネックを防ぐことができる。

| 役割 | 主な貢献 | レビューの焦点 |

|---|---|---|

| ソフトウェアエンジニア | アプリケーションのコンポーネントと内部論理を定義する | リソース要件とAPIの公開 |

| オペレーションエンジニア | インフラ構成ノードとネットワーキングを定義する | スケーラビリティとメンテナンス期間 |

| セキュリティスペシャリスト | 信頼ゾーンと暗号化の必要性を定義する | アクセス制御とコンプライアンス |

| プロダクトマネージャー | ユーザー向けのフローと容量目標を定義する | コストへの影響と納品スケジュール |

特定のレビュー重点を割り当てることで、チームは図がすべての非機能要件を満たすことを保証します。これにより、すべてのステークホルダーがすべての技術的詳細を理解する必要がありません。この専門化により、品質は維持されつつ、協働は管理可能に保たれます。 🔒

🔄 コラボラティブモデリングワークフロー

デプロイメントモデルを構築するプロセスは一度限りの出来事にしてはならない。それは製品と共に進化する反復的なサイクルである。構造化されたワークフローにより、変更が追跡され、効果的に伝達されることが保証される。

1. 発見と整合

どんな線も引く前に、チームは範囲について合意する必要がある。システムの境界はどこか?どの外部サービスが範囲内に入るか?この段階では、ステークホルダーが現在の課題をマッピングするワークショップが行われる。検討すべき質問には以下のようなものがある:

- 現在のデプロイメントターゲットは何か?

- 新しいコンポーネントに影響を与えるレガシー制約は存在するか?

- ピーク使用時の想定されるトラフィックパターンは何か?

- データ永続化レイヤーの責任者は誰か?

これらの回答を文書化することで、図の基盤が築かれる。モデルが理想化されたビジョンではなく、現実を反映していることを保証する。 🗺️

2. アーキテクチャのドラフト作成

この段階では、エンジニアが初期構造を作成する。複数のユーザーが同時に編集やコメントができるコラボレーティブ環境を使用することが不可欠である。これにより、2人が同じファイルを編集するバージョンの衝突を防ぐことができる。ドラフトはまずコアインフラ構造に注力し、その後アプリケーションロジックを段階的に組み込むべきである。

- ノードから始めよう:サーバー、コンテナ、またはクラウドリージョンを配置する。

- アーティファクトを追加する:マイクロサービスまたはアプリケーションをノード上に配置する。

- 接続を描く:コンポーネント間のデータ経路を確立する。

- 注釈を付ける:プロトコル(例:HTTPS、gRPC)およびポートにラベルを付ける。

3. レビューと検証

ドラフトが完了すると、レビュー段階に入ります。これは単なる受動的な読解フェーズではありません。各役割が自身の制約に基づいてモデルを検証する必要があります。セキュリティは開放されたポートを確認し、運用は負荷分散を確認し、エンジニアリングは遅延要件を確認します。フィードバックは具体的で実行可能なものでなければなりません。

たとえば、「これを見ると間違っているように思える」と言う代わりに、レビュアーは「データベースノードに災害復旧用のセカンダリリージョンがありません」と明確に述べるべきです。このような具体的な指摘が、モデルの次の反復を促進します。✅

4. 実装と同期

図は実際のインフラと常に同期されている必要があります。変更が生じた際に図が更新されなければ、信頼性を失います。チームは図をコードと同様に扱うべきです。インフラの変更は、デプロイメントパイプラインの一環として図の更新を引き起こすべきです。この実践はしばしば「インフラを文書化する」と呼ばれており、視覚モデルが常に最新であることを保証します。🔄

⚠️ トラブルと依存関係の管理

異なるチームが競合する優先順位を持つ場合、対立は避けられません。エンジニアリングチームはパフォーマンス向上のために特定のデータベースを希望する一方、セキュリティチームはコンプライアンスのため別のソリューションを義務付けるかもしれません。そのような対立は、デプロイメント図によって視覚的に解決される中立的な場所となります。

リソース競合の解決

複数のサービスが同じリソースを必要とする場合、図はそのボトルネックを強調します。たとえば、2つのマイクロサービスが単一のデータベースノードを共有している場合、図はこれが潜在的な単一障害点であることを明確に示します。その場合、チームは次のように決定できます:

- サービスを別々のノードに分割する。

- データベースの前にロードバランサーを導入する。

- 負荷を軽減するためにキャッシュレイヤーを導入する。

競合を視覚化することで、チームは推測ではなくデータに基づいた意思決定が可能になります。図はシステムの物理的制約をシミュレートする役割を果たします。💥

外部依存関係の扱い方

システムはほとんどが孤立して存在しません。サードパーティAPI、レガシー・メインフレーム、パートナーサービスは一般的な外部ノードです。これらの依存関係をモデル化することは、障害モードを理解するために不可欠です。外部APIがダウンした場合、システム全体が停止するのか、それともフォールバック機構があるのか? 図にはこれらのフォールバック経路を明確に示す必要があります。

チームは外部サービスの周囲に「信頼境界(Trust Boundary)」を定義すべきです。外部サービスは内部の資格情報をアクセスできるか? 接続は暗号化されているか? これらの詳細はセキュリティレビューにとって不可欠であり、図上に明示されるべきです。🔗

📈 メンテナンスとライフサイクル管理

デプロイメントモデルは動的な文書です。有用性を保つためには維持管理が必要です。ガバナンス戦略がなければ、図は数か月以内に陳腐化します。以下の実践が、モデルの整合性を長期間にわたって維持するのに役立ちます。

- バージョン管理:モデル定義をバージョン管理システムに保存する。これにより、誰がいつ変更を行ったかをチームが確認できる。

- 変更ログ: 図のすべての変更は、チケットまたは変更要求とリンクするべきです。これにより、変更の理由が明確になります。

- 定期的な監査: 四半期ごとのレビューをスケジュールして、図が実行中のシステムと一致しているかを確認する。これは、大規模なリファクタリング作業の後特に重要である。

- オンボーディングツール: 図を新規メンバーの主な参照資料として使用する。これにより、システム構造の理解が迅速化する。

「図の所有者(Diagram Owner)」を割り当てるのも有効です。この人物はモデルが常に最新であることを確保する責任を負います。ただし、所有権は孤立を意味してはいけません。所有者はすべての貢献者からの更新を促進する役割を果たすべきです。👷

🚧 避けるべき一般的な落とし穴

最高の意図を持っていても、チームはしばしばデプロイメントモデルの価値を低下させる罠に陥ることがあります。これらの落とし穴を早期に認識することで、大きな時間と労力を節約できます。

抽象化のしすぎ

あまりに高レベルな図を作成すると、重要な詳細が隠れてしまいます。Webサーバーとアプリケーションサーバーを区別せずに「サーバー」のボックスだけを描くと、運用チームはスケーリングの計画ができません。図は実行可能なほど詳細でなければならない一方、読みやすくなければなりません。 ⚖️

抽象化が不足している

逆に、すべての設定ファイルや小さなスクリプトを含めると、図がごちゃごちゃになります。デプロイメントや実行時に関与する構造的要素に焦点を当てるべきであり、実装の詳細は対象外です。図の視点をインフラに合わせて保ちましょう。 🧹

静的ドキュメント

最も一般的な誤りは、一度も更新されない静的ドキュメントを作成することです。インフラが変更されたのに図が更新されなければ、図は負債になります。エンジニアがシステムが安定していると誤解する原因にもなります。図を単なる画像ではなく、実行可能なコードや設定として扱いましょう。 📉

標準化の欠如

異なるチームが異なる記号や表記スタイルを使用すると、モデルが読みにくくなります。早期に標準的な表記を定義しましょう。データベース、ファイアウォール、キューをどのように表現するかを決定します。一貫性があることで、モデルを読む際の認知的負荷が軽減されます。 📏

🔍 モデルの成功を測る方法

共同デプロイメントモデリングが効果を発揮しているかどうかはどうやって知るのでしょうか?単に図があるだけでは不十分です。協力の向上や摩擦の低減を示す指標が必要です。

- デプロイ頻度: チームはより頻繁にデプロイしていますか?明確なモデルは変更への恐怖を軽減し、速度の向上につながる可能性があります。

- インシデント解決時間: インフラの問題を診断するのに時間が短縮されていますか?良い図は根本原因分析を迅速化します。

- ドキュメントカバレッジ: システムの何パーセントがモデルでカバーされていますか?重要なパスは100%カバーを目指しましょう。

- チーム満足度: チームに、モデルがシステムの理解を助けているかどうかをアンケートで確認しましょう。フィードバックは定性的ですが、非常に重要です。

これらの指標を追跡することで、モデリングに費やした時間の正当性が示されます。ドキュメントの負担という認識から、運用上の資産という認識に変わります。 📈

🌐 DevOps実践との統合

デプロイメントモデリングは、DevOpsワークフローに自然に組み込まれます。パイプラインのブループリントを提供することで、継続的インテグレーションと継続的デプロイメント(CI/CD)の概念を支援します。変更が提案された際、モデルを使ってインフラへの影響をシミュレートできます。

自動化ツールは、図とインフラの状態を照合して検証できることがあります。たとえば、スクリプトで図に記載されたノードがクラウドアカウントに実際に存在するかを確認できます。この検証ループにより、モデルと現実が一致した状態を保ちます。自動化により、モデルの正確性を維持するために必要な手作業が削減されます。 🤖

さらに、図は「インフラストラクチャをコードで管理する(IaC)」という定義に影響を与えます。視覚的なモデルが、インフラをプロビジョニングするコードの真実の根拠となります。この整合性により、コードが設計意図と一致することが保証されます。 🔨

🛡️ セキュリティとコンプライアンスの考慮事項

セキュリティチームは、デプロイメントの状況を明確に把握することが難しくなりがちです。セキュリティの注釈を含む共同モデルが、このギャップを埋めるのに役立ちます。特定のセキュリティ制御は図上に明示するべきです。

- 暗号化: データが送信中および保存時に暗号化されている場所を示してください。

- 認証: IDの検証が行われる場所を示してください。

- ネットワークセグメンテーション:機密データを隔離するファイアウォールおよびサブネットを強調する。

- コンプライアンスゾーン:特定の規制(例:GDPR、HIPAA)が適用される領域をマークする。

セキュリティを視覚モデルに組み込むことで、コンプライアンス監査の負担が軽減される。図はセキュリティポジションの証拠として機能する。この予防的なアプローチにより、開発サイクルの最終段階でセキュリティがボトルネックになるのを防ぐ。 🛡️

🤝 結論

共同でのデプロイメントモデリングは、システムの信頼性とチームの効率性への戦略的投資である。継続的な自己管理、一貫したコミュニケーション、モデルの最新状態を保つというコミットメントが求められる。図の作成と維持に関係するすべてのステークホルダーを参加させることで、技術的専門性を超えた共有言語が生まれる。この共有された理解により、摩擦が軽減され、納品が加速し、ソフトウェアシステム全体のレジリエンスが向上する。モデリングに費やした努力は、すべてのデプロイメントおよびインシデント対応において報酬をもたらす。 🚀