システムアーキテクチャの文書化は、エンジニアリングチームの設計図として機能する。利用可能なさまざまなモデル化手法の中でも、デプロイメント図はソフトウェアシステムの物理的アーキテクチャを可視化する上で重要な役割を果たす。これは、ソフトウェアアーティファクトを実行されるハードウェアノードにマッピングするものである。しかし、これらの図を構築することは、見た目以上に複雑であることが多い。多くのチームが、誤解を招く、古くなっている、あるいは技術的に不正確な図を作成している。

デプロイメント図が現実を反映しなければ、開発ライフサイクル中に摩擦を生じる。新規エンジニアのオンボーディングが難しくなり、本番環境の問題のトラブルシューティングが遅くなり、容量計画が予測に頼るようになる。このガイドでは、デプロイメント図を作成する際に最も頻繁に遭遇する誤りを検討する。これらの罠を理解することで、アーキテクチャドキュメントが信頼できる資産のまま保てるようになる。

🤔 デプロイメント図とは何か?

デプロイメント図は、システムの実行時構成を示すものである。これには、関与するハードウェアデバイス、サーバー、ネットワーク、ミドルウェアコンポーネントが含まれる。クラス図がコード構造に注目するのに対し、この図は環境に注目する。ソフトウェアコンポーネントを、それらをホストする物理的または仮想的なノードに接続する。

主な要素には通常以下が含まれる:

- ノード:ハードウェアまたは実行環境を表す(例:サーバー、メインフレーム、モバイルデバイス)。

- アーティファクト:実行可能ファイル、ライブラリ、データファイルなどの物理ファイルを表す。

- 通信経路:ノードがどのように接続されているかを示す(例:TCP/IP、HTTP、独自プロトコル)。

- 依存関係:あるアーティファクトが別のアーティファクトにノード間で依存していることを示す。

ここでの正確さは、見た目の美しさだけの問題ではない。インフラストラクチャの唯一の真実の情報源を確立することにある。

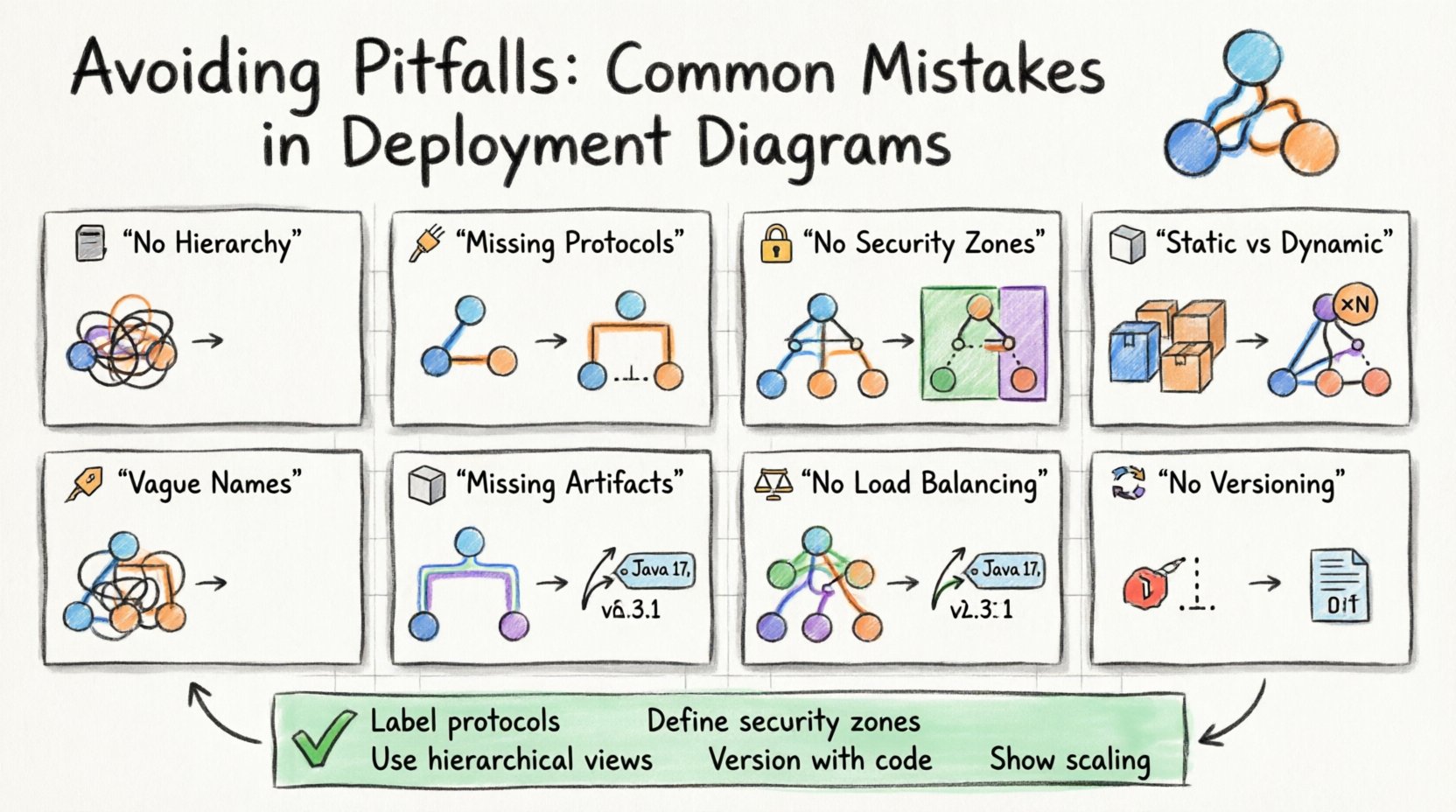

🚫 誤り1:階層的抽象の欠如

最も一般的な誤りの一つは、単一のビューにすべての詳細を示そうとすることである。システムに数百ものノードが関与する場合、フラットな図は読めないほどの複雑な線の渦状になり、抽象化の原則に反する。

なぜ起こるのか:アーキテクトはしばしば情報の漏れを恐れる。ステークホルダーを満足させるために、すべてのインフラストラクチャのトポロジーを一つの画像に収めようとする。

結果として:図は読めなくなる。コミュニケーションツールとしての目的を失う。エンジニアは特定のサーバーを素早く特定できず、サービス間の関係を理解できなくなる。

解決策:複数のビューを使用する。主要なクラスターや領域を示す高レベルの概要図を作成する。その後、特定のクラスターに対して詳細なサブ図を作成する。これにより、必要がある場合にのみ詳細に掘り下げられる。

- レベル1:グローバルトポロジー(リージョン、可用性ゾーン)。

- レベル2:クラスター構成(Web層、データベース層)。

- レベル3:特定のノード構成(OSバージョン、コンテナタイプ)。

情報を階層的に整理することで、詳細を失うことなく明確さを保てる。

🚫 ミス2:通信プロトコルを無視すること

単純な線で2つのノードを接続すると、通信があることを示唆するが、その「方法」を指定していない。方法複雑なシステムでは、プロトコルがパフォーマンス、セキュリティ、信頼性を決定する。『Connection』とラベルされた線だけでは不十分である。

なぜ起こるのか:線を引くのは簡単である。プロトコルのラベルを追加するには技術的な検証が必要になる。

結果:開発者は、システムが非同期キューを使用しているにもかかわらず、同期リクエストだと誤って想定する可能性がある。これにより、エラーハンドリングやタイムアウトロジックの実装が誤ってしまう。

解決策:すべての関連付けに、特定のプロトコルまたはパターンをラベルする。

- REST/HTTP:標準的なウェブリクエスト。

- gRPC:高性能なリモートコール。

- メッセージキュー:非同期メッセージング(例:発行/購読)。

- データベースクエリ:直接的なSQLまたはNoSQLアクセス。

プロトコルを明確に記述することで、コーディング段階での誤解を防ぐ。実装がアーキテクチャの意図と一致することを保証する。

🚫 ミス3:セキュリティ境界を無視すること

インフラ構成図では、すべてのノードを同等に扱うことが多い。パブリック向けサービスと内部で制限されたシステムの区別はほとんど行われない。この省略により、重要なセキュリティアーキテクチャが隠れてしまう。

なぜ起こるのか:セキュリティの懸念は、機能アーキテクチャとは別に扱われることがある。

結果:監査担当者やセキュリティエンジニアは、露出ポイントを簡単に特定できない。機密データがパブリックネットワークを経由して送信されないことを確認することが難しくなる。

解決策:セキュリティゾーンには明確な視覚的サインを使用する。ノードを信頼レベルを表すゾーンにグループ化する。

- パブリックゾーン:インターネットを向いたロードバランサーやゲートウェイ。

- DMZ: トラフィックを仲介するセミ信頼できるサービス。

- 内部ゾーン: コアとなるビジネスロジックとデータベース。

- 制限ゾーン: シークレット管理と鍵の保管。

これらの境界を可視化することで、暗号化が必要な場所を特定できます。また、アクセスに認証が必要なサービスも明確になります。

🚫 ミス4:静的状態と動的状態の混同

デプロイメント図は、動的な環境を静的表現したものであることがよくあります。それはある時点のスナップショットを示しています。しかし、システムは常に変化しています。単一のサーバーを示す図は、単一のインスタンスを意味する可能性がありますが、実際のシステムはクラスタで動作しています。

なぜ起こるのか: 図は一度作成され、次のメジャーリリースまで忘れ去られる。

結果: チームはシステムが実際よりも小さいと考える。図がスケーリング要因を反映していないため、容量計画が失敗する。

解決策: 多重性を示す表記を使用する。ノードがクラスタを表す場合は、複数のインスタンスから構成されることを示す。スケーリングポリシーを指定するために注釈を使用する。

| 視覚的要素 | 意味 | 例の文脈 |

|---|---|---|

| 単一ノードボックス | 1つのインスタンス | レガシーデータベースサーバー |

| «Instance»ラベル付きノード | 複数のコピー | Webサーバークラスタ |

| 破線の境界 | 仮想化環境 | コンテナランタイム |

| クラウドアイコン | 外部/管理サービス | クラウドオブジェクトストレージ |

インスタンスと仮想化を明確にマークすることで、リソース要件のより正確なイメージを提供できます。

🚫 ミス5:曖昧なノード名の使用

ノードはしばしば「Server 1」や「DB Node」など一般的な名前で命名される。本番環境では命名規則が厳格である。非公式な名前を使用する図面は、実際のインフラ構成に対応しない。

なぜ起こるのか:図面作成ツールはしばしば自由入力を受け入れる。アーキテクトは命名規則を厳格に適用しない。

結果:DevOpsエンジニアは、図面に基づいてデプロイを自動化できない。代わりに「Server 1」が構成管理システム内で実際に何を指すかを手動で確認しなければならない。

解決策:図面内のノードに対して厳格な命名規則を採用する。インフラストラクチャとしてコードのテンプレートと一致する識別子を使用する。

- 環境接頭辞: prod-, dev-, staging-

- 機能接尾辞: -api, -web, -worker

- 地域コード: -us-east, -eu-west

例:prod-api-us-east-01この名前は、環境、役割、場所について即座に理解できる情報を提供する。

🚫 ミス6:依存関係とアーティファクトの欠落

ノードと接続を示す一方で、それらに存在するアーティファクトをリストに忘れるのはよくあることだ。実行環境のどのバージョンがインストールされているのか?どのデータベーススキーマがロードされているのか?どの構成ファイルが存在するのか?

なぜ起こるのか:内容よりもトポロジーに注目する。アーティファクトは二次的な詳細と見なされる。

結果:環境の再現に失敗する。開発者はハードウェアを正しくセットアップするが、ライブラリのバージョンを誤って使用し、実行時エラーが発生する。

解決策:ハードウェアノード内にアーティファクトノードを含める。バージョン番号を明示的に表示する。

- 実行環境バージョン: Java 17, Python 3.9

- ミドルウェア: Nginx 2.0, Redis 6.0

- アプリケーションパッケージ: build-20231001.tar.gz

この詳細レベルは、災害復旧にとって不可欠です。ノードを復元するためにどのコンポーネントをデプロイする必要があるかを正確に教えてくれます。

🚫 ミス7:スケーラビリティとロードバランシングを無視する

図面ではしばしば単一のエントリポイントや単一のデータベースが示される。現代のシステムでは水平スケーリングが一般的である。ロードバランサーまたは自動スケーリンググループを省略すると、実際の容量よりも高い容量があるように誤解を招く。

なぜ起こるのか:アーキテクトは最小限の実用的製品(MVP)向けに設計し、本番環境のスケールに合わせて図面を更新することを忘れてしまう。

結果: システムは低流量を想定して設計されている。トラフィックが急増すると、冗長性の欠如により障害が発生する。図面がインフラ構成の設計を示さなかったためである。

解決策: エントリポイントのメカニズムを常に図示する。ロードバランサーがノードのプールにトラフィックを分散する様子を示す。データベースがレプリケーションされているかどうかを明記する。

- ロードバランサー:リクエストの分散に不可欠。

- レプリケーション:データベースのマスタースレーブ関係を示す。

- キャッシュレイヤー:キャッシュが行われる場所を示し、負荷を軽減する。

トラフィックの流れを可視化することで、本番環境で発生する前にボトルネックを特定できる。

🚫 ミス8:保守とバージョン管理を軽視する

図面には半減期がある。システムが進化するにつれて、すぐに陳腐化してしまう。チームはしばしばコードと並行して図面のバージョン管理を行わない。

なぜ起こるのか:図面は動的な文書ではなく、静的な納品物として扱われる。

結果: 図面がコードと一致しなくなる。これにより、インシデント対応時に混乱が生じる。エンジニアは古い図面に従い、誤ったノードにデプロイしてしまう。

解決策: 図面をコードと同様に扱う。アプリケーションと同じリポジトリに保存する。バージョン番号やコミットハッシュでタグを付ける。

- バージョン管理: 図面ファイルにはGitを使用する。

- リリースノート: リリースごとに図面を更新する。

- 監査証跡:コンプライアンスのために変更履歴を保持する。

これにより、ドキュメントが常にソフトウェアのデプロイ済みバージョンに追跡可能になる。

✅ ベストプラクティスチェックリスト

デプロイメント図が効果を保つようにするため、レビュー過程で以下のチェックリストを使用してください。

- ☑️ すべてのノードが明確に名前が付けられており、インフラストラクチャコードと一貫しているか?

- ☑️ すべての接続に通信プロトコルがラベル付けされているか?

- ☑️ セキュリティゾーン(パブリック、インターナル、制限)が明確に定義されているか?

- ☑️ すべてのソフトウェアアーティファクトのバージョンが指定されているか?

- ☑️ 図は現在の本番状態を反映しているか?

- ☑️ スケーリングメカニズム(ロードバランサー、クラスタ)が可視化されているか?

- ☑️ 図はアプリケーションコードと併せてバージョン管理されているか?

- ☑️ アーティファクト間の依存関係が明確にマークされているか?

- ☑️ 構造は論理的か(概要 vs. 詳細)?

- ☑️ 外部依存関係(サードパーティAPI)が記載されているか?

🔍 チューリングへの影響

システムがダウンした際、デプロイメント図はエンジニアが最初に確認するリソースとなることが多い。図が正確であれば、トラブルシューティングは速くなる。逆に図が誤っていると、存在しない接続を追跡するための時間が無駄になる。

シナリオA:正確な図

- エンジニアが図を確認する。

- 正しいデータベースノードを特定する。

- 接続プロトコル(SSL上のPostgreSQL)を確認する。

- ログが即座に問題を示す。

シナリオB:不正確な図

- エンジニアが図を確認する。

- プライマリノードへの直接接続を仮定する。

- 隠されたプロキシレイヤーがあることに気づく。

- プロキシ構成ドキュメントの準備を待つ。

- ダウンタイムが増加する。

これは、悪い図のコストが、重大なインシデント発生時に失われる時間によって測られるということを示している。

🔍 チューリングへの影響

新規エンジニアがチームに加わり、システムを理解する必要がある。デプロイメント図は地形の視覚的な地図である。地図に道路が欠けていたり、道路しかない場所に川が描かれていたら、新入社員は迷子になる。

必要な基本情報:

- コードはどこにデプロイされていますか?

- サービスどうしがどのように通信していますか?

- シークレットはどこに保存されていますか?

- 外部依存関係は何ですか?

適切に構成された図は、これらの質問にすぐに答えます。新しく入社したエンジニアの認知的負荷を軽減します。すばやく貢献を始められるようにします。

🛠 ツールと自動化

手作業で図を描くことは可能ですが、誤りが生じやすいです。現代の実践では、インフラ構成コードから図を生成することを推奨しています。これにより、図が実際の環境と常に同期していることが保証されます。

自動化の利点:

- 一貫性: 図は真実の情報源から生成されます。

- 更新: インフラ構成の変更時に、図は自動的に更新されます。

- 検証: スクリプトで、接続の欠落やセキュリティ上の穴を検出できます。

手動ツールを使用しても、図のメンテナンスをCI/CDパイプラインに統合することを検討してください。デプロイ承認前に、図のレビューと更新を必須とすることをおすすめします。

📝 最終的な考慮事項

正確なデプロイ図を作成するには、規律が必要です。ボックスの間に線を引くだけでは不十分です。下層のインフラ構成、プロトコル、セキュリティ要件を理解しなければなりません。このガイドで述べた一般的な落とし穴を避けることで、ドキュメントが本来の目的を果たすことを保証できます。

図は契約であることを思い出してください。これは設計チームと運用チームの合意を表しています。契約が曖昧であれば、結果は混乱します。一方、契約が明確であれば、システムは安定します。

明確さ、正確性、保守性に注力してください。図を常に最新の状態に保ちましょう。プロジェクトの段階を満たすための要件ではなく、コミュニケーションのツールとして活用してください。正しく作成されたデプロイ図は、組織全体にとって貴重な資産になります。

今日から現在の図をレビューを始めましょう。ここに挙げられているミスを確認し、修正してください。このドキュメント作成に費やす努力は、システムの信頼性とチームの生産性の向上という恩恵をもたらします。