ソフトウェアアーキテクチャとは、コードの単なる集まり以上のものである。それはデジタルエコシステムの設計図である。論理モデルがクラスやオブジェクト間の関係を定義するのに対し、これらのコンポーネントが実際に配置される物理的な現実を、UMLデプロイメントモデリングという特定の図形式は、ハードウェアのトポロジーとソフトウェアアーティファクトを物理的なノード上にマッピングする。重要な問いに答える:アプリケーションはどこに存在するのか?システムはネットワークを介してどのように通信するのか?セキュリティ境界はどこか?

デプロイメント図を理解することは、インフラエンジニア、ソリューションアーキテクト、開発チームにとって不可欠である。これは抽象的な論理と具体的な実装の間のギャップを埋める。このガイドは、詳細な事例研究を通じて実用的な応用を検討し、ベンダー特有のバイアスを避け、普遍的なアーキテクチャ原則に焦点を当てる。

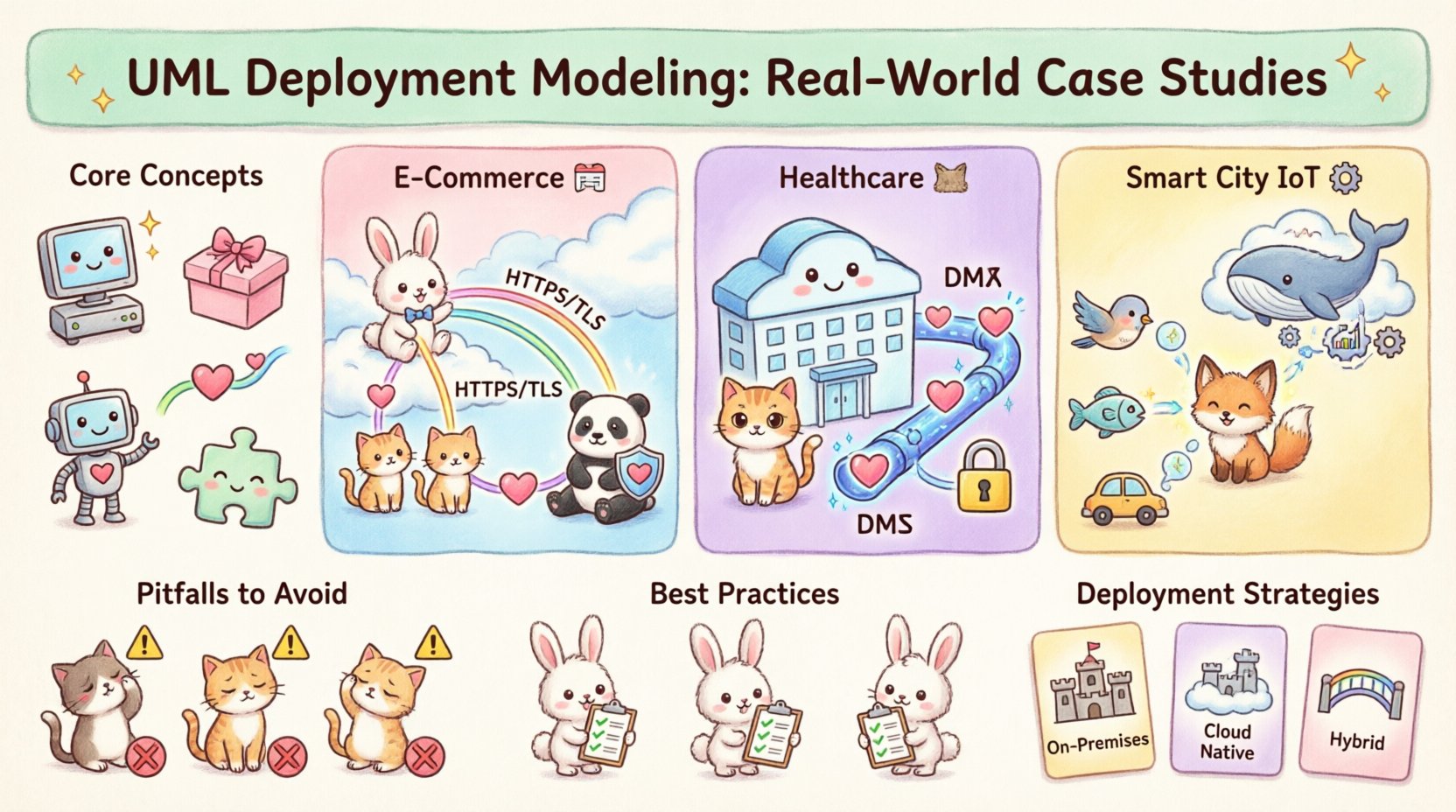

デプロイメント図のコアコンセプト 🧩

シナリオに突入する前に、このモデリング表記で使用される基盤となる要素を確立する必要がある。これらの要素が図の語彙を構成する。

- ノード:アーティファクトがデプロイされる計算リソース。これは物理デバイス、サーバ、または仮想マシンである可能性がある。

- アーティファクト:ソフトウェアの物理的表現。実行可能ファイル、ライブラリ、データベーススキーマ、構成ファイルなどが例である。

- デバイス:計算リソースを持つノードであり、ルーター、センサ、ワークステーションなどの物理ハードウェアを意味することが多い。

- 通信経路:ノードを接続するリンクであり、ネットワーク接続性、プロトコル、またはデータフローを表す。

- コンポーネント:ノード上にデプロイ可能な、システムのモジュール化された部分。

これらの要素が組み合わさることで、実行環境のマップが作成される。単にボックスと線を描くことではなく、インフラストラクチャの制約と能力を文書化することが目的である。

事例研究1:高トラフィック型ECプラットフォーム 🛒

現代のアーキテクチャにおける最も一般的な課題の一つは、変動する需要に対処することである。季節的なピーク時に数百万のユーザーを対象とする小売アプリケーションを想定してみよう。デプロイメントモデルは可用性、低遅延、データ整合性を確保しなければならない。

アーキテクチャ概要

システムは、プレゼンテーション、アプリケーション、データの3つの明確な層に分かれている。各層は特定のノード上に配置され、責任を分離する。

- ロードバランサー・ノード:すべてのトラフィックのエントリポイント。複数のウェブサーバーノードにリクエストを分散させ、過負荷を防ぐ。

- ウェブサーバークラスタ:フロントエンドインターフェースをホストするノードのグループ。スケーリングを容易にするためにステートレスである。

- アプリケーションサーバークラスタ:ビジネスロジックを実行するノード。データベース層に接続し、セッションを管理する。

- データベースクラスタ:高可用性のストレージノード。データのレプリケーションにより、耐久性と迅速な復旧を確保する。

意思決定のモデリング

このシナリオでは、デプロイメント図がWeb層およびアプリケーション層の冗長性を強調しています。図は同じアーティファクトタイプの複数のインスタンスを明示的に示しています。この視覚的サインは、インフラストラクチャチームに自動スケーリングポリシーの導入が必要であることを通知しています。

通信経路はプロトコルでラベル付けされています。たとえば、Webサーバーとアプリケーションサーバーの間のリンクは高性能な内部プロトコルを使用する可能性があり、データベースへのリンクはセキュアで暗号化された接続を使用します。

重要な実装詳細

| コンポーネント | デプロイメントノード | 重要な制約 |

|---|---|---|

| ロードバランサー | エッジゲートウェイ | 高いスループットが要求される |

| Webサーバー | 仮想マシン | ステートレス構成 |

| データベース | ストレージエリアネットワーク | データの一貫性 |

| キャッシュレイヤー | メモリノード | 低遅延アクセス |

ドキュメント内のこのテーブル構造により、物理的要件が運用チームに明確に伝わるようになります。単一のノードがすべての負荷を処理できるという誤解を防ぎます。

事例2:セキュアな医療データシステム 🏥

医療関連アプリケーションは厳格な規制制約の下で運用されます。データのプライバシーとセキュリティが最も重要です。デプロイメントモデルは、隔離とコンプライアンスの境界を反映しなければなりません。

アーキテクチャ概要

システムは、外部向けと内部向けのゾーンに分かれています。ファイアウォールまたはセキュリティゲートウェイが、外部インターネットと内部の医療データネットワークの境界を形成します。

- パブリックゾーン: 患者ポータルインターフェースを含みます。これらのノードはログイン要求を処理しますが、機密性の高い健康記録は保存しません。

- DMZ(非軍事化領域): APIゲートウェイおよび認証サービスを含むバッファゾーンです。トラフィックはコアに到達する前にここを通過します。

- プライベートゾーン: 電子健康記録(EHR)データベースおよび医療画像アーカイブを含むセキュアなネットワークです。

- 暗号化ゲートウェイ: 暗号鍵の管理を担当し、データが静止時および送信中にも暗号化されていることを保証する専用ノード。

モデル化の意思決定

この文脈において、デプロイメント図はセキュリティゾーンに重点を置いている。通信経路にはセキュリティプロトコル(例:TLS 1.3)が注釈されている。図は、パブリックゾーンとプライベートデータベースの間に直接的な経路が存在しないことを視覚的に示している。すべてのトラフィックはAPIゲートウェイを経由しなければならない。

このモデル化の選択により、実装中に誤設定が発生するのを防ぐ。開発者が図を見れば、ゲートウェイを迂回することは不可能であることが理解される。これは物理的に最小権限の原則を強制する。

重要なセキュリティ制約

- アクセス制御: データベースへの接続を開始できるのは特定のノードのみである。

- ネットワークセグメンテーション: VLANは、図において明確に分離されたノードグループとして表現されている。

- 監査トレール: 専用のログ記録ノードが、セキュリティゲートウェイを通過するすべてのトラフィックをキャプチャする。

事例3:スマートシティ向けIoTセンサーネットワーク 🏙️

インターネット・オブ・シングス(IoT)アーキテクチャは、エッジコンピューティングと帯域幅に関する独自の課題をもたらす。データは発生源で生成されるが、処理はしばしばクラウドで行われる。デプロイメントモデルは遅延と接続の信頼性を考慮しなければならない。

アーキテクチャ概要

このシステムは、数千台の物理デバイスがデータ(温度、交通量、空気質など)を収集し、中央処理ユニットに送信する。

- エッジデバイス: センサーそのものである。これらは処理能力とストレージが限られたノードとしてモデル化されている。

- エッジゲートウェイ: ローカルな集約ポイント。近隣のセンサーからのデータを収集し、初期のフィルタリングや圧縮処理を行う。

- メッセージブローカー: データストリームの受信を担当する中央ノード。センサーネットワークと処理ロジックを分離する。

- クラウド処理クラスタ: 分析、機械学習、長期保存用の高性能ノード。

モデル化の意思決定

図は、エッジとクラウドの違いを明確にしている。この区別は重要である。なぜなら、デプロイメント環境は場所によって変化するからである。一部のノードは移動可能(例:バスに搭載されたセンサー)である一方、他のノードは固定されている(例:データセンター)。

通信経路は無線プロトコル(例:LoRaWAN、5G、Wi-Fi)でラベル付けされています。これによりネットワークエンジニアは物理的な媒体要件について把握できます。また、データ集約にエッジゲートウェイに依存するなど、潜在的な障害ポイントも浮き彫りになります。

遅延と信頼性の考慮事項

| ノードタイプ | 接続性 | 遅延耐性 |

|---|---|---|

| エッジセンサー | 無線 | 高(データの待機が可能) |

| エッジゲートウェイ | 光ファイバー/5G | 中(バッファリングが必要) |

| クラウドノード | インターネットバックボーン | 低(バッチ処理) |

このデータは、すべてのコンポーネントに対してリアルタイム制御が可能ではないことをステークホルダーに理解させるのに役立ちます。図は、知能が存在する場所と存在しない場所を明確にします。

デプロイメントモデル作成における一般的な落とし穴 ⚠️

経験豊富なアーキテクトでさえ、これらの図を作成する際に誤りを犯すことがあります。これらの誤りを早期に認識することで、実装フェーズでの時間を大幅に節約できます。

1. ネットワークトポロジーを無視する

よくある誤りは、接続方法を示さずにノードを描くことです。単にボックスをページ上に配置するだけでは、帯域幅の制限、ファイアウォール、遅延といった情報を伝えられません。通信経路には常にプロトコルとセキュリティ要件をラベル付けしてください。

2. 静的要素を過剰にモデル化する

デプロイメント図はサーバー上のすべてのファイルを列挙すべきではありません。システムの機能を定義するアーティファクトに注目してください。過剰な詳細は高レベルのアーキテクチャを隠蔽し、図の保守を困難にします。

3. 論理的視点と物理的視点を混同する

クラス図とデプロイメント図を混同してはいけません。クラスは概念を表すものであり、ノードはハードウェアを表します。これらの視点を明確に分けることで、ソフトウェアが何を実行するかと、それがどこで実行されるかの混乱を防げます。

4. 図にスケーラビリティを無視する

静的図では、サーバーの単一インスタンスが示されることがよくあります。システムがスケーリングが必要な場合、追加のノードを追加できる場所を図に示す必要があります。「クラスタ」や「プール」を示すために、スタereotypeや注記を使用してください。

保守のためのベストプラクティス 🔄

デプロイメント図は、常に更新される文書です。インフラ構成が変化するたびに、モデルも進化しなければなりません。ベストプラクティスを守ることで、プロジェクトのライフサイクルを通じて図が有用な状態を保つことができます。

- バージョン管理: 図のファイルをコードと一緒にリポジトリに保存してください。これにより、インフラ構成の変更が追跡され、レビューされるようになります。

- 抽象化レベル: デプロイモデルの複数のビューを作成する。経営向けの概要ビューとエンジニア向けの詳細ビューである。

- 自動生成:可能な限り、構成スクリプトからデプロイアーティファクトを生成する。これにより、文書と現実とのギャップが縮まる。

- 定期的な監査: 図面が実際の稼働環境と一致していることを確認するために定期的なレビューをスケジュールする。古くなった図面は、図面がないよりも悪い。

デプロイ戦略の比較 📊

異なるプロジェクトには異なるデプロイ戦略が必要である。以下の表は、柔軟性、コスト、制御性に基づいて3つの一般的なアプローチを比較している。

| 戦略 | 説明 | 最適な使用ケース |

|---|---|---|

| オンプレミス | 組織が所有および管理するハードウェア。 | 高いセキュリティ、厳格なコンプライアンス要件。 |

| クラウドネイティブ | 第三者のクラウドプロバイダー上でホストされるサービス。 | スケーラビリティ、迅速な開発、コスト効率。 |

| ハイブリッド | オンプレミスとクラウドリソースの組み合わせ。 | レガシーシステムとの統合、混合ワークロード要件。 |

これらの戦略を理解することで、図に適切なノードやアーティファクトを選択するのに役立つ。たとえば、クラウド戦略では仮想化されたコンテナを使用するが、オンプレミス戦略ではベアメタルサーバーに依存する場合がある。

アーキテクトの最終的な考慮事項 🧭

UMLデプロイメントモデリングはコミュニケーションのためのツールである。その主な価値は、開発者、運用チーム、ビジネスステークホルダーの期待を一致させることにある。物理的制約に注目し、明確なラベル付けを行うことで、高コストな実装エラーを回避できる。

これらの図を作成する際は、単純さが複雑さよりも良い結果をもたらすことが多いことを忘れないでください。すべてのノードが明確な目的を持ち、すべての接続が必要なデータフローを表していることを確認する。定期的な更新によりモデルの関連性を保ち、標準表記に従うことで、組織全体で明確な理解が可能になる。

現実の事例を学ぶことで、アーキテクトは問題が発生する前にその課題を予測できる。セキュアなデータベースクラスタや分散センサーネットワークの管理にかかわらず、デプロイメント図はインフラの基盤となるマップのままである。抽象的な要件を実行可能な具体的な計画に変換する。